De ce o versiune Windows neacceptată ar putea fi căderea ta

- Sfârșitul suportului este un termen folosit pentru a descrie momentul în care un produs ajunge la data expirării.

- Aceasta înseamnă că nu vor fi furnizate noi actualizări de securitate sau patch-uri de către furnizor după această dată.

- Explorăm implicațiile utilizării continue a sistemelor de operare Windows neacceptate și descriem imaginea de ansamblu în acest articol.

Ignoranța este unul dintre cele mai mari motive pentru care oamenii sunt victimele atacurilor rău intenționate. Nefiind conștient sau motivat suficient pentru a vă proteja informațiile. Este nevoie de o mai bună conștientizare a publicului cu privire la ceea ce ar putea fi vulnerabili și la modul în care se poate preveni realizarea lor.

În timp ce Microsoft a făcut o treabă bună de a corecta vulnerabilitățile cu fiecare nouă lansare, multe organizații încă rulează versiuni mai vechi de Windows, care au ajuns deja la finalul suportului.

De exemplu, Windows 7, 8, 8.1 și 10 continuă să fie utilizate. Asta chiar dacă ei

au ajuns la finalul suportului în 2020, 2016 și 2023 respectiv. Windows 10 este sigur, deoarece suportul este în curs de desfășurare până în octombrie 2025.Datorită utilizării lor pe scară largă, sistemele Windows sunt în fruntea listei de vulnerabilități. Când scriu acest articol, Adopția Windows 10 se ridică la 71%. Aceasta este mai mult de jumătate din cota de piață.

O singură vulnerabilitate exploatată poate duce la mai multe mașini infectate și la pierderea datelor, ceea ce poate amenința grav utilizatorii individuali și întreaga organizație din care fac parte.

Acesta nu trebuie să fii tu. Puteți prelua controlul acum și preveniți să deveniți o altă statistică a unui sistem compromis. În acest articol, aducem opiniile experților pentru a face mai multă lumină în această chestiune.

Care sunt riscurile utilizării versiunilor Windows neacceptate?

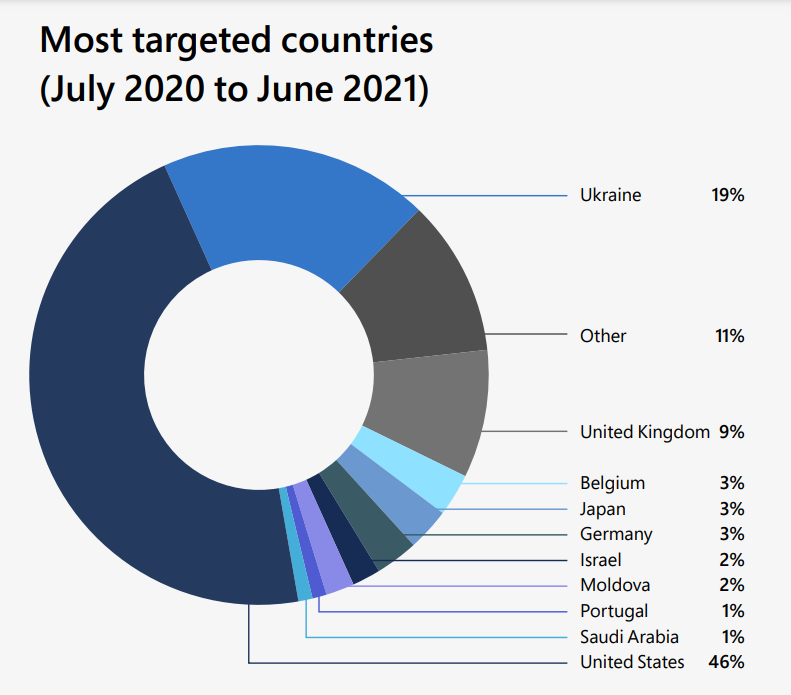

Amenințările cibernetice cresc ca frecvență și severitate. Ele devin, de asemenea, din ce în ce mai sofisticate și țintite. Acest lucru este evidențiat de valul recent de atacuri ransomware care au lovit organizațiile mari și întreprinderile mici. Cel mai important, DEV-0586.

a tuturor activităților de amenințare a statului național

În lumea computerelor și a software-ului, există două tipuri principale de utilizatori: cei cunoscători de tehnologie și cei care nu sunt.

Primul grup, ei știu asta Windows este un sistem de operare grozav. Nu este perfect, dar atâta timp cât ești mulțumit de performanța sa, versiunea ta nu contează.

Pentru cel din urmă grup, poate fi dificil de înțeles de ce cineva ar alege să nu folosească cea mai recentă versiune de Windows.

Dacă ați urmărit știrile în ultimii ani, este posibil să fi auzit despre câteva breșe majore de securitate care au afectat milioane de oameni din întreaga lume.

Ceea ce au în comun aceste încălcări este că toate au fost cauzate de computere care rulează o versiune neacceptată de Windows.

Și în timp ce hackerii au efectuat unele dintre aceste hack-uri, altele au fost cauzate de o eroare umană. Companiile nu ar trebui să ruleze un sistem de operare neacceptat. Acest lucru este valabil mai ales dacă doresc să-și protejeze datele și să păstreze informațiile clienților în siguranță.

După cum reiterează expertul Igal Flegmann, co-fondator și CEO Keytos:

Este foarte important să aveți educație în materie de securitate în organizația dvs., astfel încât utilizatorii să nu facă clic pe e-mailurile de phishing și să nu raporteze atacurile echipei dvs. de securitate.

CEO la Keytos

Să presupunem că nu sunteți familiarizat cu gravitatea riscului asociat cu rularea unei versiuni de Windows care a ajuns deja la finalul suportului, în special pentru o afacere. În acest caz, îl defalcăm pentru tine.

Riscuri de securitate

S-a repetat din nou și din nou modul în care rularea unui sistem de operare neacceptat este dăunătoare pentru securitatea dvs. Dar cât de grave sunt riscurile?

Cel mai important motiv pentru care ar trebui upgrade de la o versiune neacceptată este că Microsoft nu va mai lansa actualizări de securitate pentru aceste versiuni.

Software-ul neacceptat vă lasă datele sensibile vulnerabile la atacurile hackerilor. Ei pot căuta cu ușurință sisteme vulnerabile care nu au fost corectate.

Potrivit experților, phishingul este cel mai frecvent punct de intrare. Prin urmare, înființarea Windows 11 MFA va face un drum lung în zădărnicirea acestor încercări.

Acesta este doar începutul. Veți avea nevoie de mai multe soluții de securitate, astfel încât, dacă una nu reușește, sistemul dumneavoastră va fi în continuare securizat. Depinde de unul este sinucigaș, deoarece riscați să vă pierdeți datele dacă sunt compromise.

În opinia expertului lui Joe Stocker, fondator și CEO al Patriot Consulting și Microsoft MVP:

Nicio soluție de securitate nu este perfectă. Este important să existe o abordare de securitate stratificată care să includă o combinație de controale tehnice și non-tehnice.

CEO al Patriot Consulting

și Microsoft MVP

Și, deși toate controalele sistemului pot fi la locul lor, nu ne putem permite să ignorăm rolul pe care îl au utilizatorii.

Fiind la curent și instalarea software-ului de securitate este doar vârful aisbergului.

De asemenea, trebuie să rămâneți vigilenți și să aveți capacitatea de a descifra un atac de la kilometri distanță.

În caz contrar, este ca și cum ai avea porți metalice puternice pentru protecție, dar ai uita să le încui.

Dar aceasta nu este singura îngrijorare când vine vorba de sistemele de operare învechite.

Eșecuri de sistem

Dacă compania dumneavoastră rulează un sistem de operare neacceptat, riscați să experimentați o defecțiune a sistemului atunci când este descoperită o nouă vulnerabilitate.

Acest lucru ar putea duce la pierderea de date sau la oprirea operațiunilor dvs. de afaceri. Dacă nu puteți remedia rapid situația prin corecțiile sistemelor afectate, noile programe malware vor prolifera în întreaga rețea.

Potrivit lui Joe Stocker:

Menținerea corecțiilor dispozitivelor și utilizarea AV și EDR va reduce expunerea și riscul ca malware-ul să ruleze pe un punct final. Windows ASR, Applocker, WDAC sau Windows 11 22H2 „Smart App Control” poate reduce și mai mult riscul de malware.

După cum se vede din efectele vulnerabilității de securitate DEV-0586, acesta se află în unitatea de sistem și are puterea de a suprascrie Master Boot Record.

MBR este primul sector al unui hard disk și conține informații despre cum să lansați și să rulați sistemul de operare. Când an Atacul bazat pe MBR apare, capacitatea bootloader-ului de a încărca sistemul de operare va fi compromisă, iar este posibil ca computerul să nu poată porni normal.

Acesta este motivul pentru care Chris Karel, Manager de operațiuni de securitate pentru Infinite Campus, vă recomandă să:

Aveți copii de rezervă consistente care nu pot fi șterse sau distruse cu ușurință. Și testați-le în mod regulat pentru a vă asigura că funcționează și pentru a acoperi ceea ce aveți nevoie.

Administrator, Campus infinit

Probleme de performanta

Performanța versiunilor mai vechi de Windows devine mai slabă în timp. Acest lucru se datorează faptului că hardware-ul mai nou necesită mai multe resurse de la un sistem de operare decât hardware-ul mai vechi.

De exemplu, dacă tu instalați o nouă placă grafică pe computerul dvs. care acceptă DirectX, dar încă rulați o versiune veche de Windows care nu acceptă încă aceste noi API-uri, jocurile pot rula mult mai lent decât ar face-o dacă ați rula o versiune mai nouă de Windows.

Multe aplicații necesită anumite versiuni de Windows pentru a rula corect, așa că dacă o aplicație nu este compatibilă cu versiunea curentă, este posibil să nu funcționeze corect sau deloc. Acest lucru ar putea cauza probleme utilizatorilor și administratorilor IT, care trebuie să găsească soluții pentru aceste probleme de compatibilitate.

Chris crede că singura soluție este:

Menținerea sistemelor patch-ate și actualizate. Atât sistemele de operare (Windows, Linux), cât și software-ul care rulează pe el. (Exchange, browsere web, firewall-uri etc.) Mai ales cu orice obiect expus la Internet.

Tehnici esențiale de întărire Windows

Hardening se referă la procesul de a face sistemele mai sigure. Este un pas important în procesul general de securitate, deoarece ajută la prevenirea accesului neautorizat, a modificărilor neaprobate și a altor atacuri asupra sistemelor și datelor.

Unele dintre tehnicile de întărire pe care le puteți folosi includ:

Configurarea sistemului

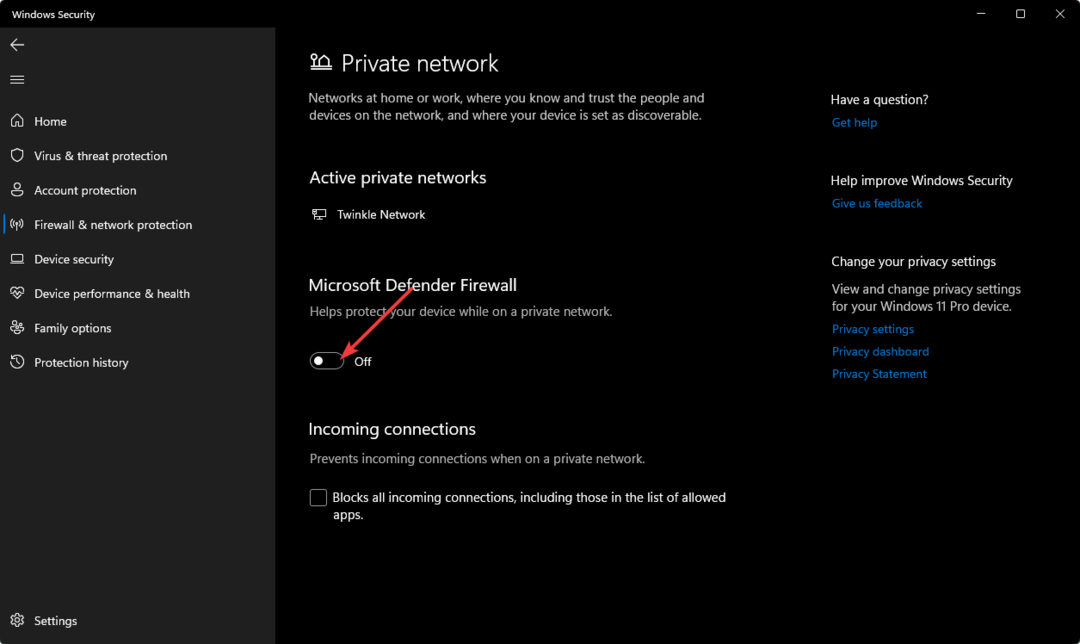

Configurația standard a sistemului nu este adesea suficient de sigură pentru a rezista unui atacator hotărât. Vă puteți configura sistemul pentru a fi mai sigur prin modificarea configurațiilor implicite, configurarea paravanelor de protecție și instalarea software-ului antivirus.

Următorii sunt câțiva pași importanți care pot fi luați pentru a vă configura sistemul:

- Schimbarea parolelor implicite – În mod implicit, multe sisteme de operare au o parolă implicită. Dacă cineva pune mâna pe computerul tău, se poate conecta la el folosind această parolă implicită.

- Dezactivarea serviciilor/aplicațiilor care nu sunt necesare – Acest lucru reduce utilizarea resurselor (memorie și CPU), îmbunătățind astfel performanța mașinii dumneavoastră.

- Configurarea politicilor de sistem – Politicile ajută la configurarea sistemelor unei organizații în funcție de cerințe specifice. Principalul obiectiv din spatele utilizării acestor politici este de a se asigura că toate sistemele sunt configurate astfel încât să poată fi accesate numai de personalul autorizat.

La urma urmei, Igal reiterează că:

Cea mai bună modalitate de a proteja organizațiile în această lume fără încredere este prin reducerea suprafeței și eliminarea răspunderii de securitate de la utilizatorul final mediu.

Controlul accesului utilizatorului

Controalele accesului utilizatorilor reprezintă prima linie de apărare împotriva atacurilor și ar trebui implementate pentru a preveni accesul neautorizat la sisteme.

Ideea din spatele UAC este simplă. Înainte de a rula o aplicație descărcată de pe Internet sau primită într-un e-mail, Windows întreabă utilizatorul dacă această acțiune ar trebui permisă.

Aceasta înseamnă că, dacă cineva încearcă să instaleze software rău intenționat pe computerul dvs., va avea nevoie de acces fizic la computer și trebuie să aprobe manual fiecare pas de instalare. Îți este mult mai dificil să-ți infecteze computerul fără știrea ta.

Am văzut câțiva utilizatori dezactivând promptul UAC pentru că este invaziv de fiecare dată când încercați să rulați o aplicație, dar este evident că nu s-au gândit la repercusiunile acesteia. Vestea bună este că Microsoft a făcut pași în a se asigura că acest lucru este ceva pe care îl puteți controla.

Puteți utiliza funcția de control al contului de utilizator (UAC) încorporată din Windows pentru a împiedica rularea programelor malware și a altor programe rău intenționate pe computer. Este activat în mod implicit, dar îi puteți ajusta setările pentru a personaliza modul în care funcționează.

Securitatea retelei

Securitatea tuturor sistemelor din cadrul unei organizații este de o importanță capitală. Cu toate acestea, securitatea rețelei este critică, deoarece oferă mecanisme pentru a proteja alte sisteme împotriva atacurilor.

Acest termen larg cuprinde o colecție de tehnici, procese și tehnologii utilizate pentru a securiza rețelele de calculatoare și sistemele și dispozitivele acestora.

Securitatea rețelei urmărește să protejeze informațiile împotriva accesului sau dezvăluirii neautorizate. Acest lucru se realizează prin utilizarea unei combinații de hardware și software pentru a aplica regulile pe care utilizatorii, administratorii și programele din rețea trebuie să le respecte.

Aceste reguli includ de obicei autentificare, autorizare, criptare și urmărire de audit. Pentru a începe, va trebui instalați un firewall. Firewall-urile sunt unul dintre cele mai importante instrumente de securitate a rețelei.

Ele pot fi dispozitive software sau hardware care controlează accesul la o rețea sau la un computer, oferind un nivel de protecție împotriva Internetului sau a altor rețele nesigure.

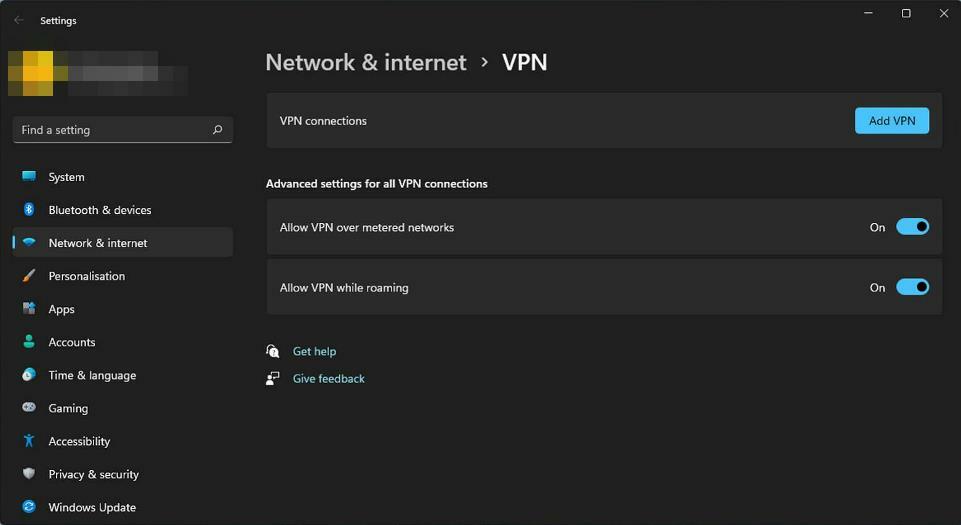

Un alt instrument de care veți avea nevoie este un VPN (rețea privată virtuală). Această conexiune criptată vă permite să vă conectați în siguranță la un server extern pentru acces de la distanță la rețeaua internă.

Principalul motiv pentru care VPN-urile sunt considerate o tehnică de întărire Windows este că pot oferi securitate suplimentară atunci când sunt combinate cu alte tehnologii precum firewall-urile și sistemele de detectare a intruziunilor.

Ei folosesc criptare și autentificare tehnici pentru a se asigura că tot traficul este sigur. Acest lucru face mult mai dificil pentru un atacator să obțină acces la sistemul dvs. pentru a fura sau deteriora informații.

Pe lângă mecanismele tradiționale de securitate a rețelei, astăzi apar câteva tehnologii noi care se extind dincolo de măsurile tradiționale de securitate a rețelei. Acestea includ cloud computing și software de virtualizare.

Sistemul dumneavoastră de securitate a rețelei trebuie să fie cuprinzător, divers și flexibil pentru a răspunde în mod adecvat nevoilor dinamice ale tendințelor tehnologice de astăzi.

Întărire de aplicare

Întărirea aplicațiilor este un set de bune practici care îmbunătățesc securitatea aplicațiilor dvs. Nu este vorba doar de a vă asigura că sistemul dumneavoastră este securizat, ci și de faptul că serviciile care rulează pe acesta sunt securizate.

Aceasta implică procese și proceduri sistematice pentru a se asigura că aplicațiile sunt sigure și rezistente la atacuri. Aceasta este una dintre cele mai eficiente modalități de a reduce suprafața pentru vulnerabilități în aplicațiile dvs.

Shiva Shantar, co-fondator și CTO pentru ConnectSecure consideră că:

Parolele slabe, protocoalele învechite și sistemele nepatchate în combinație cu personalul neinstruit care face clic pe link-uri rău intenționate sunt motivul răspândirii vulnerabilității.

și CTO, ConnectSecure

Cu alte cuvinte, expertul în securitate sugerează că riscul exploatării vulnerabilităților constă într-o combinație de factori.

Este ușor de înțeles de ce este nevoie de o politică de securitate pe scară largă în întreaga organizație.

Nu numai cei care iau decizii trebuie să fie implicați, dar toți utilizatorii trebuie să fie educați cu privire la păstrarea securității.

Cu toate acestea, acest lucru nu este prea complicat dacă aplicați un plan riguros de acțiune.

Iată câteva recomandări pe care organizațiile le pot implementa pentru a-și consolida sistemele Windows împotriva potențialelor amenințări:

- Păstrați-vă sistemul la zi cu petice.

- Instalați un firewall, un software antivirus și a soluție bună de rezervă pentru a vă proteja datele și sistemele.

- Folosiți parole complexe și schimbați-le în mod regulat, cel puțin la fiecare 90 de zile.

- Acolo unde este posibil, activați bifactor sau autentificare multifactor pentru conturile Microsoft și alte servicii.

- Utilizați un manager de parole pentru a genera, stoca și gestiona parole complexe.

Deși puteți implementa toate tehnicile de întărire Windows posibile, recuperarea este esențială pentru procesul de securitate. Un plan de recuperare asigură că compania poate reveni de la o încălcare rapid și eficient.

Ca plasă de siguranță, asigurați-vă că efectuați și teste periodice pe acest plan pentru a vă asigura că funcționează după cum este necesar.

Igal subliniază importanța unui plan de recuperare:

Deși prevenirea este esențială, a avea un plan de recuperare puternic care este testat periodic este, de asemenea, o componentă cheie a oricărui plan de securitate cibernetică.

Management continuu al vulnerabilitatii

Managementul continuu al vulnerabilităților este o abordare proactivă a securității care ajută organizațiile să evite încălcările de securitate prin monitorizarea proactivă a amenințărilor emergente. Scopul managementului continuu al vulnerabilităților este de a preveni atacurile cibernetice înainte ca acestea să apară.

Vulnerabilitățile pot apărea oriunde în rețeaua dvs., de la firewall la serverul dvs. web. Deoarece există multe tipuri diferite de vulnerabilități, ar trebui să utilizați și sisteme diferite pentru a le detecta.

Pe măsură ce peisajul amenințărilor continuă să evolueze, la fel și strategia dvs. de securitate. Nu este o problemă dacă organizația ta va fi încălcată, este o chestiune de când.

Componentele de bază ale unui program de management al vulnerabilităților includ:

- Identificare – Colectarea de informații despre potențialele amenințări și puncte slabe din sistemele sau rețelele unei organizații care ar putea fi exploatate de acele amenințări.

- Analiză – Examinarea detaliilor tehnice despre fiecare amenințare identificată pentru a determina dacă reprezintă un risc real pentru o organizație sau nu.

- Prioritizare – Clasificarea amenințărilor identificate în funcție de gravitatea sau probabilitatea lor de apariție. Acest lucru se face pentru a aloca resurse limitate celor care prezintă cel mai mare risc pentru organizație.

- Remediere – Implementarea controalelor pentru eliminarea sau reducerea riscurilor prezentate de vulnerabilitățile identificate.

Igal sensibilizează cu privire la securitatea cibernetică:

Securitatea cibernetică este, din păcate, costisitoare atât în timp, cât și în bani. Dar este important, așa că aș recomanda și companiilor să o ia în serios și să angajeze personal concentrat pe securitate.

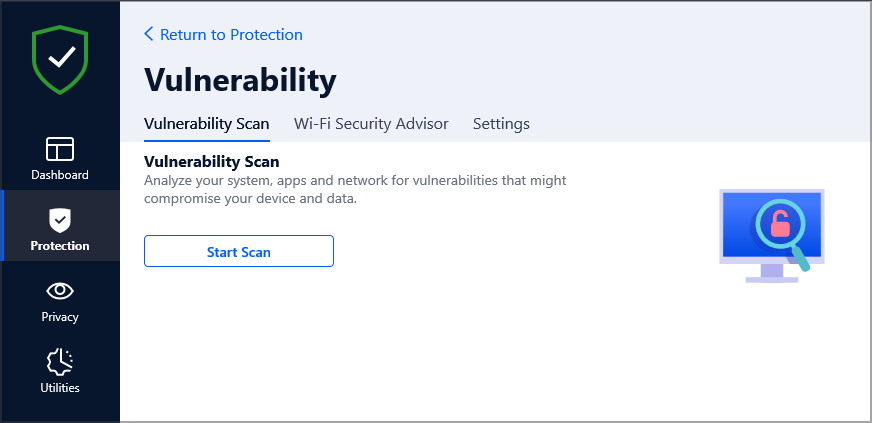

Scanarea vulnerabilităților

Acesta este un proces în care securitatea unui sistem sau a unei rețele este verificată pentru eventuale lacune sau vulnerabilități. Scanarea vulnerabilităților ajută la identificarea oricăror defecte ale sistemului și sfătuiește cum să le remediați.

Organizațiile se pot asigura că sistemele lor rămân protejate împotriva atacurilor rău intenționate, având un scanner de vulnerabilități.

- Clipboard-ul Windows 11 are nevoie de suport pentru raft, spun utilizatorii

- File Explorer primește în sfârșit o bară de domiciliu și adresă reproiectată

- Remediere: Windows Update poate să fi înlocuit automat AMD

Gestionarea patch-urilor

Acesta este un alt proces care este important pentru menținerea unui mediu sigur. Aceasta implică instalarea de corecții pentru erori și vulnerabilități cunoscute în aplicațiile software sau sistemele de operare.

![PC-ul dvs. nu va avea dreptul la actualizări: Cum să ocoliți [100% sigur]](/f/55e7d87d341895c1411d720a584508cc.png)

Se asigură că toate sistemele rămân la zi cu cele mai recente actualizări tehnologice și că toate vulnerabilitățile sunt rezolvate înainte ca hackerii să le exploateze.

Răspuns la incident

Aceasta se referă la răspunsul și recuperarea din atacurile cibernetice din cadrul rețelei sau sistemului unei organizații.

Răspunsul la incident este esențial deoarece ajută organizațiile să se recupereze rapid și eficient de atacurile cibernetice. Toate acestea se fac în același timp prevenind deteriorarea ulterioară a sistemelor lor de către hackeri, cum ar fi izbucnirile de ransomware sau încălcări ale datelor care ar putea duce la pierderi financiare din cauza furtului de date.

Practici de codificare sigure

Practicile de codare sigură sunt un set de linii directoare de codare care îi ajută pe programatori să scrie cod mai sigur. Este important de reținut că codarea securizată nu înseamnă prevenirea tuturor vulnerabilităților.

În schimb, se concentrează pe reducerea riscului introducerii de noi vulnerabilități și a impactului atunci când vulnerabilitățile sunt exploatate.

Iată câteva modalități prin care practicile de codare sigură pot atenua vulnerabilitățile Windows:

- Verificarea codului securizat – O revizuire a codului securizat implică revizuirea codului sursă pentru eventualele probleme de securitate înainte ca produsul să fie lansat în producție. Acest lucru ajută la identificarea problemelor potențiale înainte ca acestea să devină o problemă, reducând astfel probabilitatea unor atacuri viitoare împotriva acestor produse.

- Dezvoltare bazată pe teste – Dezvoltarea bazată pe teste (TDD) este un proces de dezvoltare software care asigură că fiecare unitate a fost testată temeinic înainte de a fi integrat cu alții și implementat în medii de producție, minimizând astfel erorile datorate problemelor de integrare mai târziu etape.

Aderarea la standardele de codificare nu înseamnă doar să vă faceți codul mai ușor de citit pentru ceilalți; De asemenea, vă ajută să scrieți mai puține erori și să petreceți mai puțin timp menținând baza de cod în timp.

Sentimentele lui Shiva cu privire la această problemă rămân:

Codarea securizată nu este o practică bună, ci una obligatorie.

Educație și conștientizare în domeniul securității cibernetice

Securitatea cibernetică a devenit o preocupare de top pentru toate organizațiile – de la întreprinderile mici la întreprinderile mari – în ultimii ani.

Atacurile cibernetice cresc în frecvență și sofisticare, ceea ce face ca acestea să fie mai importante ca niciodată pentru companii instrumente bune de securitate cibernetică la loc. Și, în timp ce majoritatea companiilor recunosc această nevoie, multe nu știu de unde să înceapă când vine vorba de a o aborda.

Un program cuprinzător de educație în domeniul securității cibernetice poate ajuta la rezolvarea acestei probleme, oferind angajaților cunoștințele de care au nevoie identificați potențialele amenințări, înțelegeți modul în care aceste amenințări le-ar putea afecta pe ei și pe compania lor și știți cum să răspundeți cel mai bine la un atac apare.

Acest tip de educație ajută, de asemenea, la alinierea comportamentului angajaților cu politicile companiei legate de conformitatea cu securitatea cibernetică și managementul riscurilor.

În plus, educația în domeniul securității cibernetice ajută la reducerea costurilor asociate cu încălcările prin creșterea probabilității de a le identifica și de a le limita la începutul ciclului de viață.

Una dintre cele mai eficiente modalități de a atenua riscurile și de a preveni incidentele de securitate este promovarea unei culturi a conștientizării securității. Acest lucru implică împuternicirea angajaților dvs. să identifice și să raporteze proactiv potențialele amenințări la securitate.

Există diferite moduri prin care poți realiza acest lucru:

- Mecanisme de raportare – Creați o rețea internă dedicată pentru raportarea incidentelor suspecte. Aceasta ar trebui să fie separată de rețeaua dvs. corporativă, astfel încât să nu creeze un singur punct de eșec pentru organizație.

- Împuternicirea angajaților – Instruiți angajații cu privire la identificarea e-mailurilor sau a site-urilor web suspecte și a le raporta dacă observă ceva neobișnuit.

- Instruirea de securitate nu poate fi un eveniment unic – Instruirea în domeniul securității trebuie repetată în mod regulat, astfel încât oamenii să țină pasul cu noile amenințări și riscuri care apar în timp.

Concluzie

Pe măsură ce tot mai multe organizații minimizează importanța suportului final Windows, expunerea lor la riscul de rețea și tehnologie crește. Atacurile feroce care abuzează de funcțiile de securitate din dispozitivele sau sistemele de operare neacceptate au devenit o probabilitate ridicată.

Ceea ce este clar din diferitele scenarii de risc de aici este că singura modalitate sigură de a vă proteja organizația de creșterea digitală riscurile este de a migra de la sistemul de operare Windows moștenit, aplicațiile critice și sistemele la soluțiile Microsoft acceptate acum, mai degrabă decât mai tarziu.

Un lucru este sigur. Dacă conduceți o afacere, trebuie să țineți cont de schimbările de calcul și securitate care au loc chiar acum. Am discutat cum actualizarea unui sistem de operare poate prezenta pericole ascunse și costurile semnificative ale neglijării upgrade-ului.

Restul depinde de tine pentru a te asigura că le implementezi. În ceea ce privește utilizarea sistemului de operare neacceptat, scoaterea lor din rețea este cea mai bună pentru dvs. Dacă este absolut necesar să le folosiți, asigurați-vă că sunt ascunse în siguranță de riscurile online.

A fost destul de o gură, dar sperăm că a fost o sesiune perspicace și acum înțelegeți implicațiile stagnării pe versiunile Windows neacceptate.

Este organizația dvs. la zi cu sistemul de operare? Ce pași ați reluat din acest articol care ar putea să vă îndrume în direcția corectă de securizare a sistemelor dvs.? Anunțați-ne în secțiunea de comentarii.