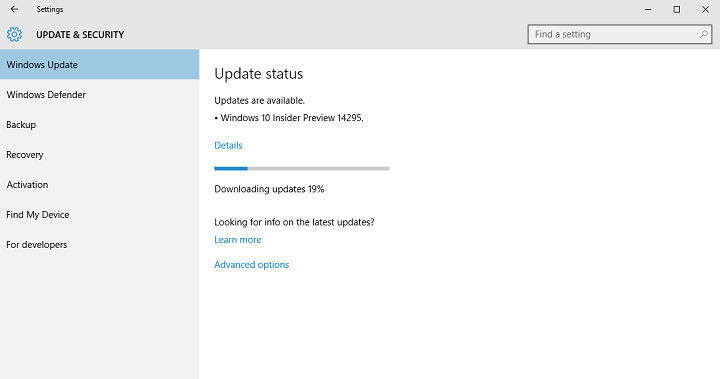

Microsoft a lansat astăzi o nouă actualizare cumulativă pentru Windows 10, deoarece a lansat actualizările pentru Patch marți noiembrie 2015. Pentru această ediție, Microsoft a lansat 12 buletine de securitate, dintre care patru au fost considerate critice și restul de 8 sunt importante.

Ca întotdeauna, cea mai recentă actualizare cumulativă vine cu „îmbunătățește funcționalitatea și rezolvă vulnerabilitățile”În Windows 10. Iată toate patch-urile care au fost lansate pentru utilizatorii de Windows 10 ca parte a Patch Marți noiembrie 2015 și explicațiile lor:

- 3105256 MS15-122: Actualizare de securitate pentru Kerberos pentru a aborda ocolirea caracteristicilor de securitate

MS15-122 remediază Kerberos pentru a rezolva o ocolire a caracteristicilor de securitate. Microsoft a menționat: „Un atacator ar putea ocoli autentificarea Kerberos pe o mașină țintă și ar putea decripta unitățile protejate de BitLocker. Bypass-ul poate fi exploatat numai dacă sistemul țintă are BitLocker activat fără PIN sau cheie USB, computerul este conectat la domeniu și atacatorul are acces fizic la computer. ”

- 3104521 MS15-119: Actualizare de securitate în TDX.sys pentru a aborda elevarea privilegiului

MS15-119 abordează o gaură în Winsock în toate versiunile de Windows acceptate. Microsoft a adăugat: „Vulnerabilitatea ar putea permite creșterea privilegiului dacă un atacator se conectează la un sistem țintă și rulează cod special conceput pentru a exploata vulnerabilitatea.”

- 3104507 MS15-118: Actualizări de securitate în .Cadru net pentru a aborda elevarea privilegiului

MS15-118 rezolvă trei vulnerabilități în cadrul Microsoft .NET. Kandek a menționat că se permite unui atacator „să execute cod în timp ce utilizatorul navighează pe site (Cross Site Scripting). Aceste vulnerabilități pot fi adesea folosite pentru a fura informațiile despre sesiunea utilizatorului și pentru a-l identifica; în funcție de aplicație, acest lucru poate fi destul de semnificativ. ”

- 3105864 MS15-115: Actualizare de securitate pentru Windows pentru a aborda executarea codului de la distanță

MS15-115 adresează găurile din Microsoft Windows; dintre care cele mai rele sunt două în memoria grafică Windows pe care un atacator le-ar putea exploata pentru executarea codului la distanță. În plus, aceasta corecționează două erori de memorie ale nucleului Windows care ar putea duce la creșterea privilegiului, încă două nuclee bug-uri care ar putea permite divulgarea informațiilor și un alt defect în kernel-ul Windows care ar putea permite caracteristica de securitate ocolire.

- 3104519 MS15-113: Actualizare cumulativă de securitate pentru Microsoft Edge

MS15-113 este actualizarea de securitate cumulativă pentru cel mai nou browser Edge al Microsoft, corecând patru vulnerabilități diferite, cea mai severă ar putea permite executarea codului de la distanță. Microsoft a menționat că acest nou patch pentru sistemele Windows 10 pe 32 și 64 de biți înlocuiește MS15-107, actualizarea de securitate cumulată pentru Edge emisă în octombrie.

- 3104517 MS15-112: Actualizare cumulativă de securitate pentru Internet Explorer

MS15-112 este soluția cumulativă pentru defectele de execuție a codului la distanță în Internet Explorer. Microsoft listează 25 de CVE-uri, dintre care majoritatea sunt vulnerabilități de corupție a memoriei IE. 19 sunt denumite vulnerabilități de corupere a memoriei Internet Explorer, cu trei CVE etichetate ușor diferite ca vulnerabilități de corupere a memoriei browserului Microsoft. Dintre CVE-urile rămase, unul implică bypass-ul ASLR al browserului Microsoft, unul este pentru o eroare de divulgare a informațiilor IE și unul este o vulnerabilitate a corupției de memorie a motorului de scriptare. Ar trebui să implementați acest lucru cât mai curând posibil

După cum putem vedea, aceste actualizări sunt destul de grave, deoarece se adresează unor produse importante, cum ar fi .NET Framework și atât browserele Microsoft Edge, cât și Internet Explorer. În plus, recomandarea de securitate Microsoft a lansat și o actualizare a Hyper-V pentru a aborda slăbiciunea procesorului.

Această actualizare cumulativă este doar o actualizare de securitate și, deși nu aduce funcții noi, este cea mai importantă probabil va remedia destul de multe bug-uri și erori enervante pentru utilizatorii de Windows 10 care au fost afectați. Iată câteva alte actualizări care au fost lansate în acest patch de marți:

- MS15-114 – rezolvă o vulnerabilitate în Windows, în special Windows Journal, care ar putea permite executarea codului la distanță. Acest patch este considerat critic pentru toate edițiile acceptate de Windows Vista și Windows 7 și pentru toate edițiile non-Itanium acceptate de Windows Server 2008 și Windows Server 2008 R2.

- MS15-116 abordează erorile și problemele din Microsoft Office, potrivit Network World, care citează Qualys CTO Wolfgang Kandek:

Cinci dintre vulnerabilități pot fi utilizate pentru a obține controlul asupra contului utilizatorului care deschide documentul rău intenționat, acestea furnizând RCE. Acesta este un control suficient asupra mașinii pentru mai multe atacuri, cum ar fi Ransomware, de exemplu. Cu toate acestea, atacatorul îl poate împerechea cu o vulnerabilitate locală din nucleul Windows pentru a obține un compromis complet al mașinii, permițând controlul complet și instalarea mai multor uși din spate.

- MS15-117 oferă soluția pentru o eroare în Microsoft Windows NDIS pentru a opri un atacator să exploateze bug-ul și să câștige privilegii

- MS15-120 rezolvă o vulnerabilitate a refuzului de serviciu în Windows IPSEC

- MS15-121 remediază o eroare în Windows Schannel care „ar putea permite falsificarea în cazul în care un atacator efectuează un atac om-în-mijloc (MiTM) între un client și un server legitim. Această actualizare de securitate este considerată importantă pentru toate versiunile acceptate de Microsoft Windows, cu excepția Windows 10. ”

- MS15-123 este pentru Skype for Business și Microsoft Lync să abordeze o vulnerabilitate care „ar putea permite divulgarea informațiilor dacă un atacator invită un utilizator țintă la o sesiune de mesaje instantanee și apoi îi trimite utilizatorului respectiv un mesaj care conține JavaScript special creat conţinut."

Anunțați-ne lăsând comentariul dvs. mai jos dacă această Patch Tuesday a remediat lucruri pentru dvs. sau, așa cum se întâmplă uneori, a adus de fapt actualizări greșite.