Până acum, este evident că Microsoft face tot posibilul să facă Windows Defender soluția standard de securitate pentru Windows 10. S-ar părea că este destul de departe de acest lucru, încă un alt defect critic a fost găsit în Windows Defender. Problema a fost scoasă la lumină de Tavis Ormandy, inginer de securitate pentru Google.

Google Project Zero

Tavis lucrează la Google în cadrul Proiectul zero inițiativă, un grup de lucru care își propune să găsească probleme critice în cadrul software-ului lansat. După găsirea problemelor critice cu software-ul, dezvoltatorul / furnizorul de software este contactat și i se solicită să remedieze problema.

După aceea, Project Zero acordă vânzătorului 90 de zile pentru a remedia problema. Dacă un patch nu este eliberat în această perioadă de timp, grupul de lucru Google va lua lucrurile în propriile sale mâini și va face problema publică, în serviciul clienților vânzătorului care trebuie informați cu privire la problema majoră sau problemele găsite în software-ul pentru care plătesc.

Deja la serviciu

Nu a fost nevoie ca a doua parte a inițiativei să aibă loc de data aceasta, deoarece Microsoft a lansat deja un patch pentru vulnerabilitatea de securitate.

În ceea ce privește vulnerabilitatea reală, emulatorul x86 pentru Windows Defender nu a fost testat. Acest lucru ar fi putut să-l afecteze negativ. Emulatorul a fost, de asemenea, afectat de o eroare. Ormandy a contactat direct Microsoft pentru a întreba despre decizia lor de a expune instrucțiunile apicall. Iată ce a spus producătorul de Windows ca răspuns la Tavis Ormandy:

„Am discutat despre instrucțiunile Microsoft„ apicall ”care pot invoca un număr mare de emulator intern apis și este expus atacatorilor la distanță în mod implicit în toate versiunile recente de Windows. Am întrebat Microsoft dacă acest lucru a fost expus intenționat și mi-au răspuns „The apicall instrucțiunile sunt expuse din mai multe motive ”, deci acest lucru este intenționat”

Actualizare Windows Defender

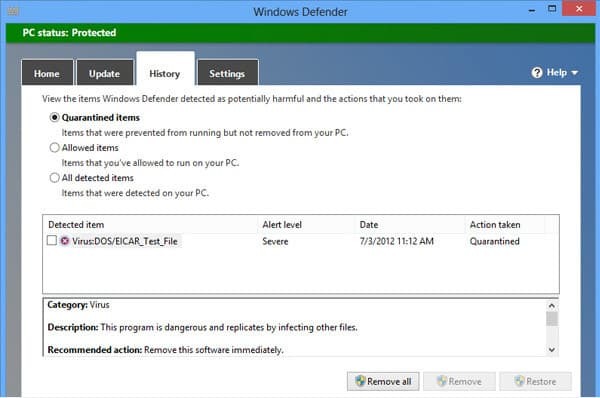

Problema a fost deja corecționată, așa cum s-a menționat anterior, dar utilizatorii mai trebuie să aplice respectivul patch. Pentru cei care încearcă să afle dacă au sau nu cel mai recent patch care conține remedierea, acel patch actualizează Malware Protection Engine la versiunea 1.1.139.03.0. Versiunea actuală instalată pe un computer poate fi verificată în secțiunea Windows Defender din Windows, care se află sub Actualizare și Securitate.

Povești corelate de verificat:

- Microsoft remediază o altă vulnerabilitate severă în Windows Defender

- Microsoft remediază o vulnerabilitate la executarea codului la distanță Windows Defender

- Microsoft remediază eroarea urâtă a Windows Defender în Windows 10 Redstone 3