- Microsoft avertizează utilizatorii de pretutindeni despre o nouă campanie de phishing evoluată.

- Aceste atacuri sunt mult mai ușor de efectuat nedetectat în această eră a muncii hibride.

- Planul este să vă alăturați un dispozitiv operat de atacator către rețeaua unei organizații.

- Experții în securitate afirmă că victimele sunt și mai expuse fără MAE.

Doar pentru că nu ați auzit de atacuri cibernetice majore recente, nu înseamnă că s-au oprit. Dimpotrivă, părțile terțe rău intenționate gătesc mereu modalități noi și ingenioase de a intra în dispozitivele noastre.

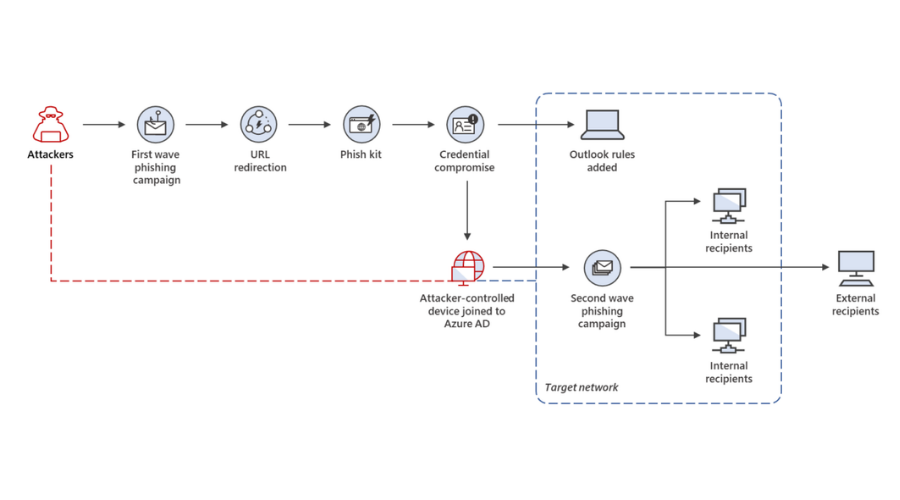

Recent, Microsoft descoperit o campanie la scară largă, în mai multe faze, care adaugă o nouă tehnică la tacticile tradiționale de phishing prin conectarea unui dispozitiv operat de atacator la rețeaua unei organizații.

Experții în securitate de la Redmond susțin că au observat că a doua etapă a campaniei a avut succes împotriva victime care nu au implementat autentificarea multifactorială, care este un pilon esențial al identității Securitate.

Microsoft expune o nouă campanie de phishing evoluată

Prima fază a acestei campanii de hacking se concentrează de fapt pe furtul de acreditări în organizațiile țintă situate predominant în Australia, Singapore, Indonezia și Thailanda.

Ulterior, atacatorii au folosit conturi compromise pentru a-și extinde locul în cadrul organizației prin phishing lateral, precum și în afara rețelei prin spam-ul de ieșire.

Inutil să spun că conectarea unui dispozitiv compromis la rețea a permis infractorilor cibernetici să propage atacul în mod ascuns și să se deplaseze lateral în rețeaua vizată.

Și în timp ce în acest caz înregistrarea dispozitivului a fost folosită pentru alte atacuri de phishing, utilizarea înregistrării dispozitivului este în creștere, deoarece au fost observate și alte cazuri de utilizare.

În plus, disponibilitatea imediată a instrumentelor de testare a stiloului, concepute pentru a facilita această tehnică, nu va face decât să extindă utilizarea acesteia la alți actori în viitor.

Această campanie demonstrează că îmbunătățirea continuă a vizibilității și a protecției pe dispozitivele gestionate a forțat atacatorii să exploreze căi alternative.

Și, din cauza creșterii numărului de angajați care lucrează de acasă, ceea ce schimbă granițele dintre rețelele corporative interne și externe, suprafața potențială de atac este extinsă și mai mult.

Părțile terțe rău intenționate implementează diverse tactici pentru a viza problemele organizaționale inerente muncii hibride, umane eroare și umbră IT sau aplicații, servicii, dispozitive și alte infrastructuri neadministrate care funcționează în afara standardului politici.

Este ușor ca aceste dispozitive negestionate să fie ignorate sau ratate de echipele de securitate, făcându-le ținte profitabile pentru compromis, efectuând în liniște mișcări laterale, sărind limitele rețelei și obținând persistență de dragul lansării mai largi atacuri.

Experții în securitate Microsoft sunt mai preocupați de momentul în care atacatorii reușesc să conecteze cu succes un dispozitiv pe care îl operează pe deplin și care deține controlul total.

Pentru a rămâne în siguranță și pentru a nu cădea victimele sofisticarii tot mai mari a atacurilor, organizațiile au nevoie de soluții care să livreze și să coreleze datele amenințărilor din e-mail, identități, cloud și puncte finale.

Microsoft 365 Defender coordonează protecția în aceste domenii, găsind automat linkuri între semnale pentru a oferi o apărare cuprinzătoare, așa cum a reușit Microsoft să descopere acest lucru campanie.

Luați toate măsurile adecvate pentru a asigura siguranța datelor dvs. sensibile? Împărtășește-ți părerea cu noi în secțiunea de comentarii de mai jos.

![Poate antivirusul să detecteze phishing? [Ghid de prevenire]](/f/f7cd85f8e58b419c47d4b6b379d151ed.png?width=300&height=460)

![Poate antivirusul să detecteze phishing? [Ghid de prevenire]](/f/4f6460d1d25f95007e1883c581a48b1e.jpg?width=300&height=460)