- Microsoft Defender Endpoint aduce administratorilor IT o nouă modalitate de a lupta împotriva expunerii dispozitivelor.

- Citiți rândurile de mai jos pentru a afla totul despre noul raport conceput pentru a identifica cu ușurință dispozitivele vulnerabile.

- Pentru a vă proteja organizația de orice amenințări, aruncați o privire la aceasta Secțiunea Microsoft Defender de asemenea.

- Nu ezitați să ne marcați Hub software pentru securitate și confidențialitate pentru sfaturi și trucuri suplimentare pe acest subiect.

Microsoft Defender pentru Endpoint oferă utilizatorilor un nou raport conceput pentru a-i ajuta să identifice și să țină evidența Windows vulnerabil și Mac OS dispozitive.

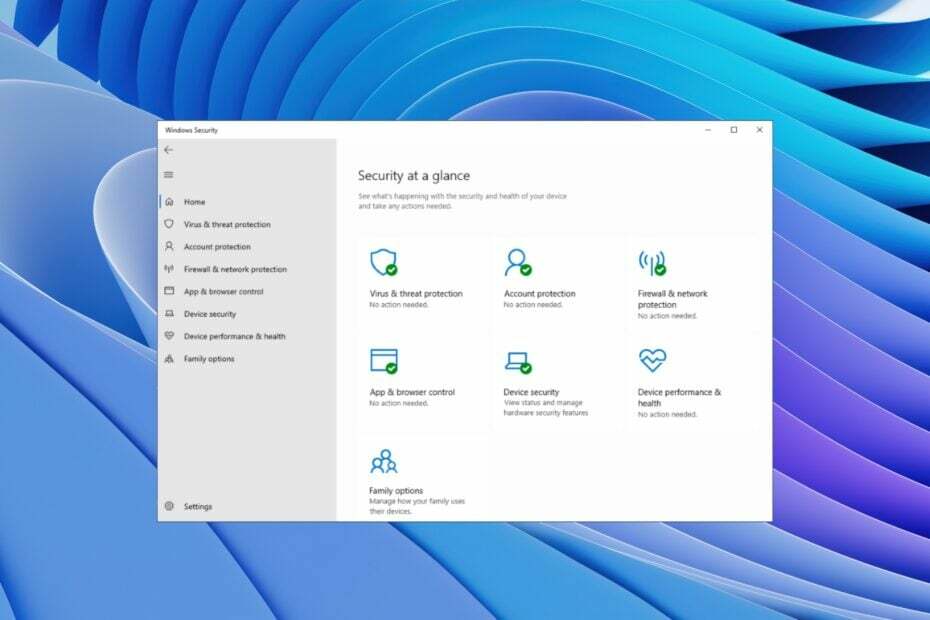

Ca o reamintire, aceasta este o platformă de securitate pentru punctele finale de întreprindere care ajută rețelele întreprinderii să prevină și să răspundă la cele mai recente amenințări.

Schimbările ar trebui să faciliteze lupta administratorilor IT împotriva dispozitivului vulnerabilitate in cadrul organizatiei. Asta este Microsoft dezvăluie:

Raportul prezintă grafice și diagrame cu bare cu tendințe ale dispozitivelor vulnerabile și statistici curente. Scopul este ca tu să înțelegi respirația și scopul expunerii dispozitivului tău.

Cum se accesează noul raport Dispozitive vulnerabile?

Pentru a accesa raportul în Centrul de securitate Microsoft Defender, trebuie pur și simplu să intrați în Rapoarte > Dispozitive vulnerabile.

Aici veți găsi două coloane noi:

- Tendințe – este posibil să vedeți ultimele 30 de zile, 3 luni, 6 luni sau un interval de date personalizat la alegere

- Astăzi – această coloană dezvăluie numai informații actuale

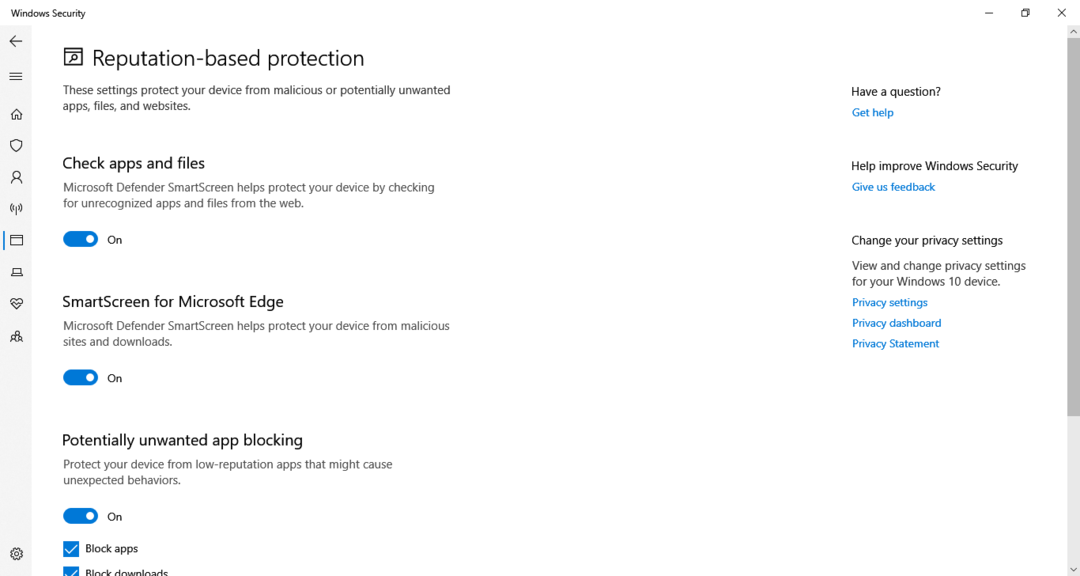

De asemenea, veți putea filtra datele după disponibilitatea exploatării, nivelurile de severitate a vulnerabilității, vârsta vulnerabilității, platforma sistemului de operare, Windows 10 versiune sau grup de dispozitive.

În plus, pentru a explora în continuare o perspectivă, selectați diagrama cu bare relevantă pentru a vedea o listă filtrată de dispozitive în pagina Inventar dispozitive. Acum puteți exporta lista și puteți continua investigațiile.

Considerați că aceste grafice cu statistici și detalii despre tendințele actuale ale dispozitivelor vulnerabile sunt utile în cadrul organizației dvs.? Spune-ne părerea ta în zona de comentarii de mai jos.