- Utilizatorii Lenovo ar trebui să fie foarte atenți la modul în care se protejează.

- Un nou bug permite atacatorilor să execute comenzi cu privilegii de administrator.

- Inutil să spun că acest lucru ar putea avea consecințe grave asupra tuturor celor implicați.

- Singura soluție disponibilă pentru această eroare este, de fapt, să se ia în considerare actualizarea.

Poate doriți să știți că laptopurile Lenovo sunt acum vulnerabile la o eroare de ridicare a privilegiilor în serviciul ImControllerService.

Această eroare urâtă poate permite atacatorilor să execute comenzi cu privilegii de administrator pe dispozitivul dvs. Lenovo.

Aceste defecte sunt urmărite ca CVE-2021-3922 și CVE-2021-3969 și afectează componenta ImControllerService a tuturor versiunilor Lenovo System Interface Foundation sub 1.1.20.3.

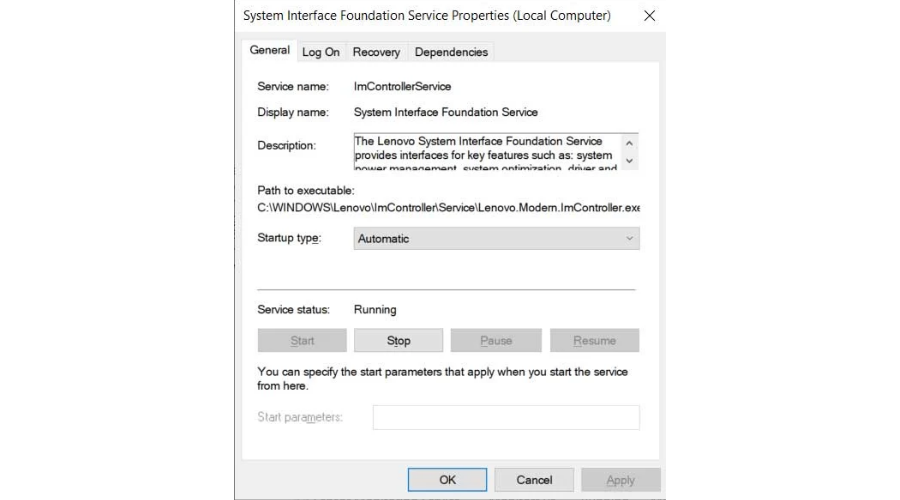

Și, când vizualizați ecranul de servicii Windows, acest fenomen are un nume afișat System Interface Foundation Service.

Laptopurile Lenovo vulnerabile la erori care permit privilegii de administrator

Acest serviciu este de fapt o componentă a Lenovo System Interface Foundation, care ajută dispozitivele Lenovo să comunice cu aplicații universale precum Lenovo Companion, Lenovo Settings și Lenovo ID.

De asemenea, serviciul menționat mai sus este preinstalat implicit pe numeroase modele Lenovo, inclusiv dispozitive Yoga și ThinkPad.

Serviciul Lenovo System Interface Foundation oferă interfețe pentru caracteristici cheie, cum ar fi gestionarea alimentării sistemului, optimizarea sistemului și actualizările de drivere și aplicații.

În plus, îl oferă și pentru setările de sistem pentru aplicațiile Lenovo, inclusiv Lenovo Companion, Lenovo Settings și Lenovo ID.

Aceste vulnerabilități au fost descoperite de un grup de cercetători de la NCC Group, care și-au raportat descoperirile lui Lenovo pe 29 octombrie 2021.

Lenovo a lansat actualizările de securitate pe 17 noiembrie 2021, în timp ce sunt relevante consultativ a fost publicat pe 14 decembrie 2021.

Inutil să spun că privilegiile de sistem sunt cele mai înalte drepturi de utilizator disponibile în Windows și permit cuiva să execute aproape orice comandă pe sistemul de operare.

Astfel, dacă o terță parte rău intenționată obține acces la privilegiile de sistem în Windows, aceasta obține control complet asupra sistemului pentru a instala malware, a adăuga utilizatori sau a modifica aproape orice setare de sistem.

Serviciul va genera, la rândul său, alte procese copil, care deschid servere named pipe pe care serviciul ImController le folosea pentru a comunica cu procesul copil.

Din păcate, serviciul nu gestionează în siguranță comunicațiile dintre procesele secundare privilegiate și nu reușește să valideze sursa comenzilor serializate XML.

Cum pot rezolva această problemă?

Dacă te gândeai să iei lucrurile în propriile mâini și să remediezi această problemă gravă, actualizarea este singura modalitate de a o face.

Toți utilizatorii Windows cu laptopuri sau desktop-uri Lenovo care rulează ImController versiunea 1.1.20.2 sau mai veche sunt sfătuiți să facă upgrade la cea mai recentă versiune disponibilă (1.1.20.3).

Pentru a determina ce versiune rulați, urmați acești pași:

- Deschideți File Explorer și navigați la C:\Windows\Lenovo\ImController\PluginHost\.

- Faceți clic dreapta pe Lenovo. Modern. ImController. PluginHost.exe și selectați Proprietăți.

- Faceți clic pe Detalii fila.

- Citiți versiunea fișierului.

Cu toate acestea, eliminarea componentei ImController sau a Lenovo System Interface Foundation de pe dispozitivul dvs. nu este recomandat oficial, deoarece poate afecta unele funcții de pe dispozitiv, chiar dacă nu este considerat esențial.

Ați întâmpinat și aceste tipuri de probleme la configurația dvs. Lenovo? Anunțați-ne în secțiunea de comentarii de mai jos.