- Dacă un dispozitiv a fost infectat cu ransomware-ul REvil, autentificarea automată în modul sigur asigură la repornire.

- Cu cele mai recente modificări implementate în codul rău intenționat, nu este necesară nicio acțiune din partea utilizatorului.

- Cea mai bună protecție împotriva acestui tip de atac ransomware rămâne un antivirus de încredere.

- Rapoartele arată că majoritatea instrumentelor antivirus pot detecta atacurile Ransomware chiar și după modificări.

Cercetări recente de securitate au arătat că REvil / Sodinokibi ransomware și-a perfecționat tactica de atac pentru a asigura accesul la sistemele de operare ale victimelor.

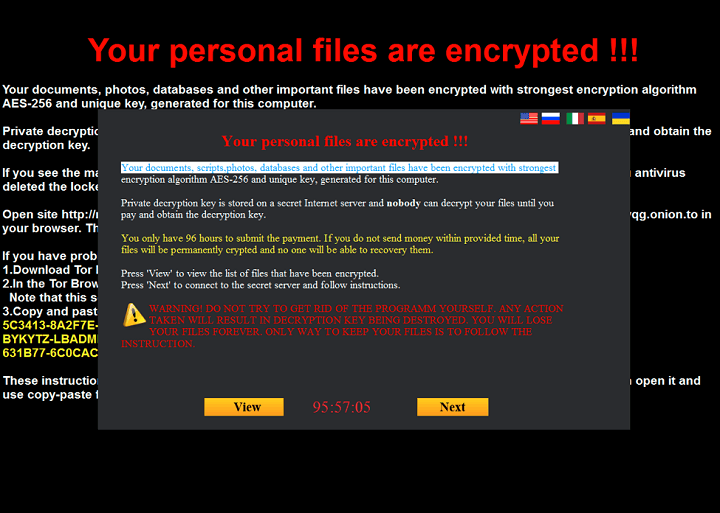

Modificările aplicate modifică parola de conectare a utilizatorului la sistem și forțează repornirea sistemului doar pentru a permite malware-ului să cripteze fișierele. Pot fi afectate atât sistemele de operare Windows mai vechi, cât și cele mai noi.

Rezultatele au fost publicate de către cercetătorul R3MRUN Cont Twitter.

Cum acționează REvil ransomware pentru a forța conectarea în modul sigur?

Înainte de modificare, ransomware-ul ar fi folosit un argument din linia de comandă -smode pentru a reporni dispozitivul Mod sigur, dar avea nevoie ca utilizatorul să acceseze manual acel mediu.

Aceasta este o metodă nouă și furioasă de atac cibernetic, având în vedere că modul sigur ar trebui să fie... sigur și este chiar recomandat ca mediu sigur pentru curățarea programelor malware în caz de corupție a sistemului.

Mai mult, în modul Safe Mode, procesele nu sunt întrerupte de software de securitate sau servere.

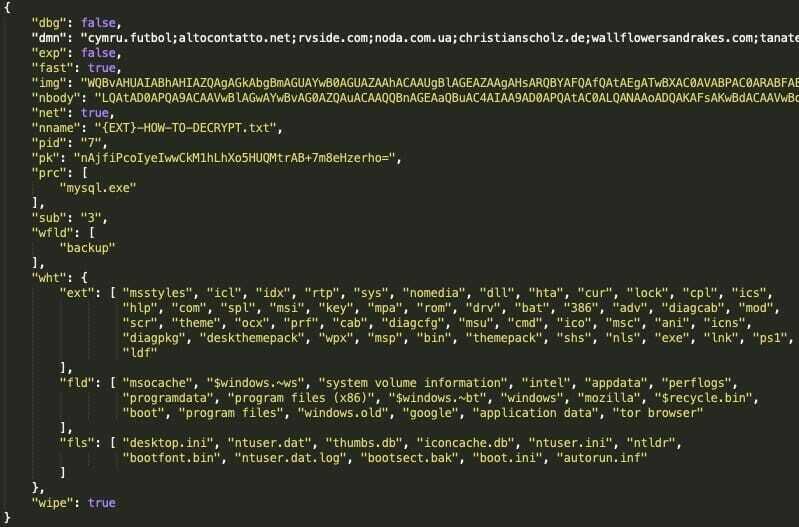

Pentru a evita ridicarea suspiciunilor, codul ransomware a fost modificat convenabil. Acum, folosind argumentul -smode, ransomware-ul schimbă și parola utilizatorului DTrump4ever, mesajele arată.

În consecință, fișierul rău intenționat a modificat unele intrări de registry și Windows repornește automat cu noile acreditări.

Codul utilizat este considerat a fi următorul:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

AutoAdminLogon = 1

DefaultUserName = [nume_cont]

DefaultPassword = DTrump4ever

Cercetătorul a subliniat, de asemenea, două surse VirusTotal cu și fără eșantionul modificat al atacului. Cel mai sigur mod de a vă proteja sistemul împotriva unei astfel de încercări rămâne un antivirus de încredere.

⇒ Obțineți ESET Internet Security

ESET a fost unul dintre cele 70 de instrumente de securitate care au fost testate pentru a descoperi ransomware-ul REvil (modificat sau nu); 59 de soluții l-au detectat.

Deci, asigurați-vă că instalați un antivirus de încredere și activați protecția în timp real pentru sistemul dvs. Ca întotdeauna, vă recomandăm, de asemenea, să evitați site-urile sau sursele online suspecte.