- O dovadă a conceptului publicată recent expune slăbiciunile de securitate în extensiile Intel SGX sau Software Guard.

- Cercetătorii au încălcat cu succes enclavele SGX și au accesat datele confidențiale.

- Verificați-ne Intel secțiune pentru a fi la curent cu cele mai recente procesoare Intel.

- Ca întotdeauna, puteți vizita Securitate și confidențialitate pagina pentru sfaturi despre securizarea computerului dvs. Windows 10.

Acest software vă va menține drivere în funcțiune, astfel vă va feri de erori obișnuite ale computerului și de defecțiuni hardware. Verificați acum toate driverele în 3 pași simpli:

- Descărcați DriverFix (fișier descărcat verificat).

- Clic Incepe scanarea pentru a găsi toți driverele problematice.

- Clic Actualizați driverele pentru a obține versiuni noi și pentru a evita defecțiunile sistemului.

- DriverFix a fost descărcat de 0 cititori luna aceasta.

Un recent publicat dovada de concept expune puncte slabe de securitate în Intel SGX sau Software Guard Extensions. Raportul vine pe fondul sofisticării crescânde a amenințărilor cibernetice, care a demonstrat că este bazat pe software

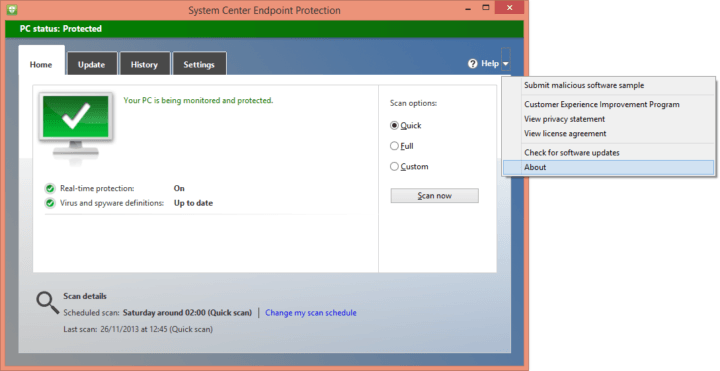

antimalware instrumentele singure sunt inadecvate.Ca atare, companii de tehnologie precum Microsoft pledează pentru susținută de hardware întăriri la protecțiile software tradiționale.

Cipurile Intel SGX nu reușesc atacul de testare SGAxe

Cercetătorii în domeniul securității cibernetice au încălcat cu succes enclavele Intel SGX.

Au demonstrat că este posibil să accesați date protejate în enclave, ocolind toate măsurile de contracarare pe care le are Intel.

Apoi continuăm să arătăm o extragere a cheilor de atestare privată SGX din enclava de cotare a SGX, așa cum a fost compilată și semnată de Intel. Cu aceste chei în mână, putem semna citate false de atestare, la fel ca și când acestea ar fi inițiat din enclave SGX de încredere și autentice.

În atacul de testare, cercetătorii au reușit să fure date protejate, ceea ce ar trebui să fie dificil atunci când vine vorba de Intel SGX. În esență, tehnologia permite dezvoltatorilor să partiționeze informații confidențiale în enclave securizate hardware.

Experimentul a demonstrat că codul executat la niveluri superioare de privilegii poate încălca ecosistemul SGX.

SGAxe este o versiune transformată a CacheOut, care este, de asemenea, o vulnerabilitate de securitate în anumite microcipuri Intel.

Intel a publicat lista plina de procesoare vulnerabile.

Deși nu există nicio dovadă a vreunui exploatare SGAxe în natură, hackerii se pot inspira în continuare din dovezile de concept disponibile pentru a începe. Deci, sperăm că Intel va lansa micro-actualizări pentru a remedia cipurile afectate destul de curând.

Procesoarele Intel Core din a 10-a generație nu sunt însă pe lista cipurilor afectate. Aceasta ar trebui să fie o veste bună, având în vedere că unul dintre punctele lor cheie de vânzare este cea mai bună securitate încorporată a acestora.

Credeți că calea de urmat este securitatea PC-ului cu suport hardware, cum ar fi enclavele Intel SGX? Puteți împărtăși întotdeauna gândurile dvs. în secțiunea de comentarii de mai jos.