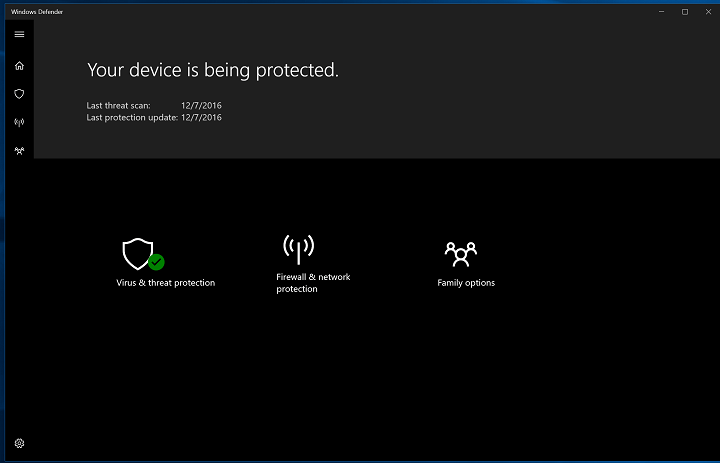

Chiar dacă Windows Defender patch-uri primite recent, antivirusul este încă vulnerabil la atacuri prin defecte de execuție la distanță.

Windows Defender este încă deschis pentru executarea la distanță a codului

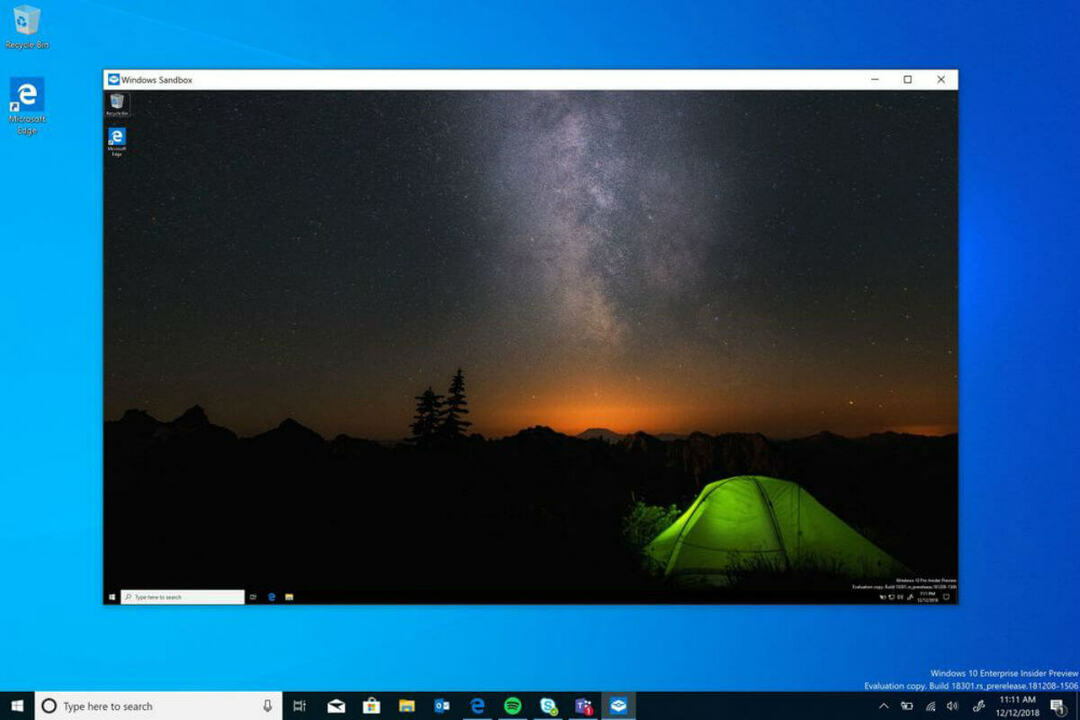

Se pare că motorul MsMpEng din Windows Defender este încă expus potențialului executarea de la distanță a codului din cauza insuficienței sandboxing. Experții în securitate au avertizat compania cu privire la această problemă cu ceva timp în urmă. Tavis Ormandy de la Google este cel care a descoperit principalele erori din software-ul Microsoft și, de asemenea, el a găsit erorile critice în Windows Defender și a cerut companiei să le remedieze. El a spus că motorul antivirus are nevoie de sandboxing.

Este nevoie și de mai multe sandbox-uri

Aceasta este aceeași problemă cu versiunea curentă a Windows Defender. Chiar și după ce cele mai recente patch-uri au fost lansate de companie, software-ul prezintă încă două vulnerabilități care permit unui sistem să fie piratat.

Microsoft nu a lansat nicio declarație oficială și acest lucru este puțin îngrijorător, deoarece aceste rapoarte despre cele mai recente vulnerabilități vin imediat după compania a lansat patch-uri pentru cele vechi în Patch Tuesday de luna aceasta - ziua în care Microsoft abordează deficiențele de securitate în ultima sa versiune software.

Mai multe detalii despre noile defecte nu sunt disponibile pentru moment. Un raport complet privind cele mai noi defecte de la Windows Defender este, de asemenea, așteptat cât mai curând posibil. Compania ar putea avea în continuare un pic de muncă până când acest subiect se va termina bine.

Povești corelate de verificat:

- Microsoft remediază o vulnerabilitate la executarea codului la distanță Windows Defender

- Descărcați Windows Defender KB4022344 pentru a opri ransomware-ul WannaCry

- Probleme cu Windows Defender după instalarea Windows 10 Creators Update [Fix]