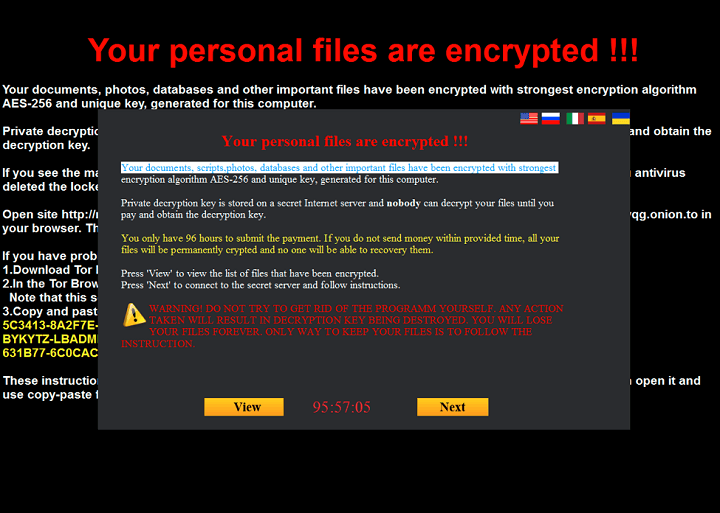

Fișierele computerului dvs. au fost criptate cu algoritmul AES și trebuie să plătiți 294 USD pentru a vă recupera datele. Dacă această linie vă sună, asta pentru că probabil ați fost probabil victima ransomware-ului. Pe măsură ce atacurile ransomware continuă, puteți evita plata pentru cheia de decriptare folosind următoarele instrumente.

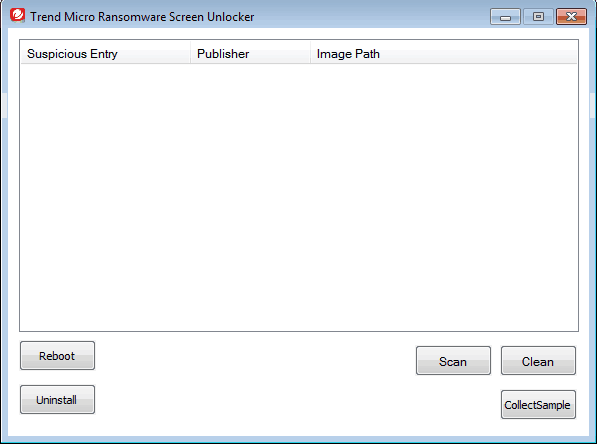

Instrument de deblocare a ecranului Trend Micro Ransomware

Ransomware efectuează un atac în două metode diferite: ecran de blocare și criptare. Prin blocarea ecranului computerului, ransomware-ul limitează accesul utilizatorului la computer. Metoda criptografică folosește algoritmi de criptare precum AES pentru a cripta fișiere. Instrumentul de deblocare a ecranului Ransomware al Trend Micro funcționează pentru a dezactiva tipurile de ecran de blocare ale ransomware-ului.

Instrumentul realizează acest lucru în două scenarii diferite. În primul scenariu, instrumentul s-ar putea bloca Mod normal în timp ce pleca modul sigur in navigare pe internet accesibil. Iată cum să efectuați această operație:

- Deschideți computerul în Modul sigur in navigare pe internet.

- Descărcați fișierul Instrument de deblocare a ecranului Trend Micro Ransomware și rulați fișierul executabil.

- Extrageți fișierul descărcat pentru a instala și reporniți computerul în modul normal.

- Declanșați decriptorul apăsând următoarele taste: Stânga CTRL + ALT + T + Eu. Este posibil să trebuiască să efectuați această apăsare de mai multe ori.

- Dacă vedeți ecranul Trend Micro Ransomware Screen Unlocker Tool, faceți clic pe scanare pentru a elimina fișierele ransomware de pe computer.

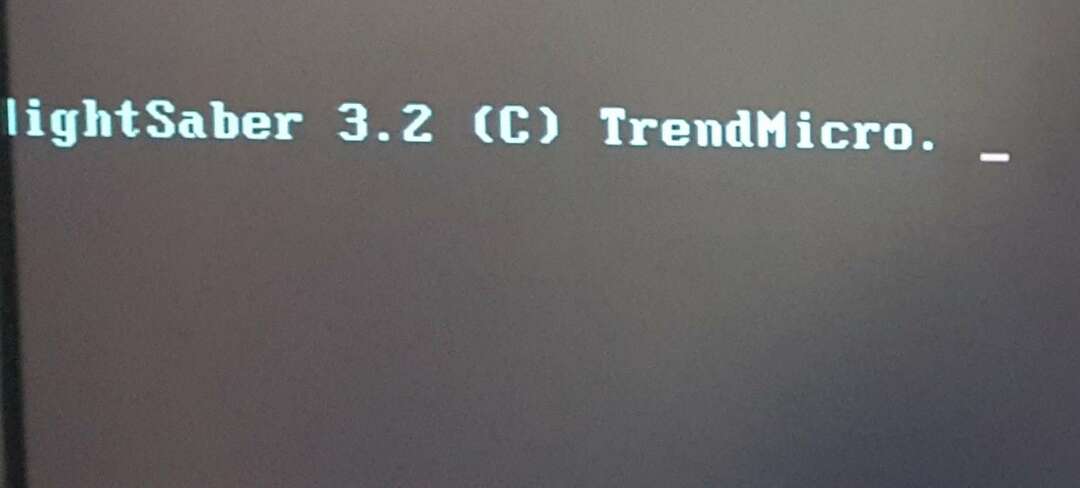

Într-un alt scenariu, instrumentul poate bloca ambele moduri.

- Descărcați fișierul Instrument de deblocare a ecranului Trend Micro Ransomware pentru USB pe un computer neinfectat.

- Introduceți o unitate USB și rulați fișierul executabil.

- Clic da când vedeți fereastra Control cont utilizator și selectați unitatea USB înainte de a face clic Crea.

- Introduceți unitatea USB pe computerul infectat și porniți acel computer de pe unitatea externă.

- La repornire, va apărea următorul ecran:

- În cazul în care computerul infectat nu detectează unitatea USB, efectuați următoarele:

- Introduceți unitatea pe un alt port USB și reporniți computerul.

- Dacă pasul de mai sus eșuează, utilizați o altă unitate.

- Deschideți computerul infectat și așteptați ca decriptorul să elimine ecranul de blocare.

- Clic Scanează și apoi Repară acum.

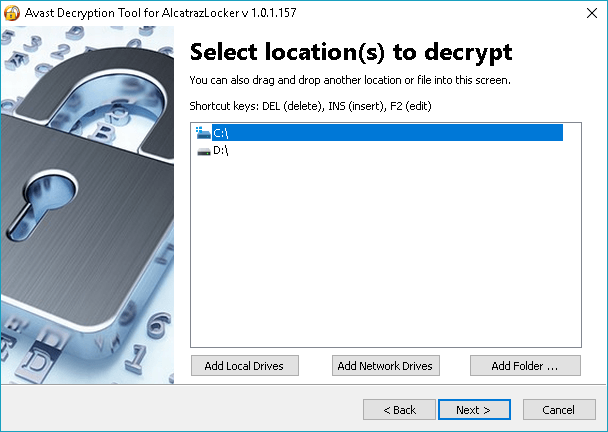

Instrumente de decriptare Avast Free Ransomware

Instrumentele de decriptare Avast vizează multe forme de ransomware. Mai devreme luna asta, furnizorul de securitate a extins lista cu adăugarea decriptorilor pentru Alcatraz Locker, CrySiS, Globe și NoobCrypt. Iată o listă completă a instrumentelor de decriptare Avast:

Instrumentele de decriptare Avast vizează multe forme de ransomware. Mai devreme luna asta, furnizorul de securitate a extins lista cu adăugarea decriptorilor pentru Alcatraz Locker, CrySiS, Globe și NoobCrypt. Iată o listă completă a instrumentelor de decriptare Avast:

- Alcatraz Locker

- Apocalipsa

- BadBlock pentru Windows pe 32 de biți

- BadBlock pentru Windows pe 64 de biți

- Bart

- Cripta888

- CrySiS

- Glob

- Legiune

- NoobCrypt

- SZFLocker

- TeslaCrypt

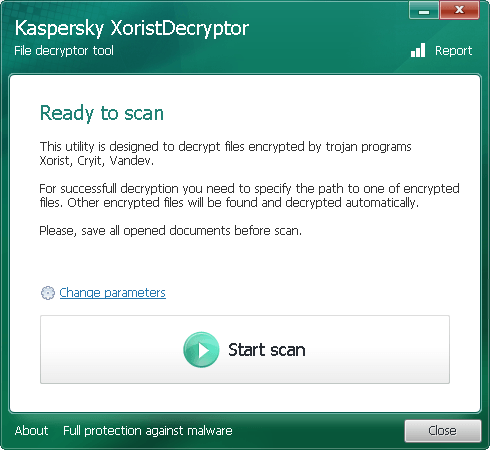

Kaspersky Ransomware Decryptor

Firma de securitate Kaspersky a proiectat o serie de instrumente de decriptare pentru diferite amenințări de ransomware, inclusiv Wildfire, Rakhni, Rannoh și CoinVault.

Firma de securitate Kaspersky a proiectat o serie de instrumente de decriptare pentru diferite amenințări de ransomware, inclusiv Wildfire, Rakhni, Rannoh și CoinVault.

- Instrumentul WildfireDecryptor

- ShadeDecryptor

- RakhniDecryptor

- Decriptor pentru Rannoh și ransomware-ul asociat

- CoinVault și Bitcryptor

- Xorist și Vandev

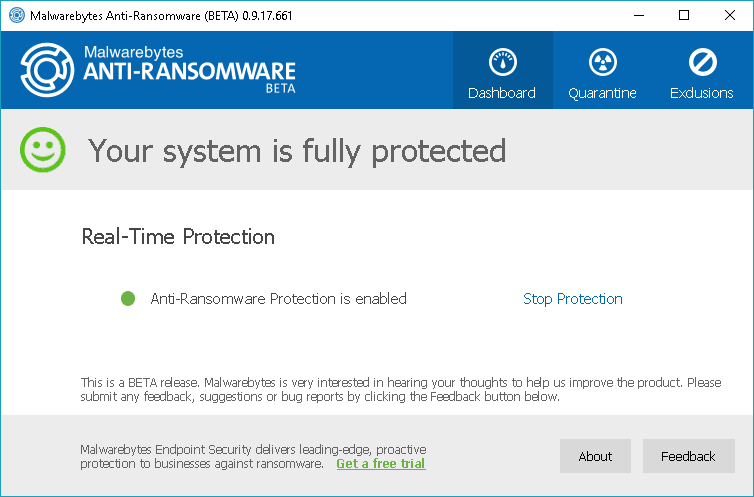

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta rulează în fundal pentru a analiza comportamentul programe de ransomware de criptare a fișierelor. Instrumentul termină firele de pe computer care încearcă să cripteze fișiere. Programul ar putea conține câteva bug-uri, deoarece este încă în faza beta.

Malwarebytes Anti-Ransomware Beta rulează în fundal pentru a analiza comportamentul programe de ransomware de criptare a fișierelor. Instrumentul termină firele de pe computer care încearcă să cripteze fișiere. Programul ar putea conține câteva bug-uri, deoarece este încă în faza beta.

Decriptorul funcționează pentru unele dintre amenințările notabile de ransomware, inclusiv Cryptowall, TeslaCrypt și CTB-Locker. Descărcați Malwarebytes Anti-Ransomware Beta.

Decriptori Emsisoft

Emsisoft, unul dintre principalii furnizori de securitate de astăzi, oferă, de asemenea, diverse instrumente gratuite de decriptare pentru a recupera fișierele criptate fără a plăti răscumpărarea.

- NMoreira

- OzozaLocker

- Glob2

- Al-Namrood

- FenixLocker

- Fabiansomware

- Philadelphia

- Stampado

- 777

- AutoLocky

- Nemucod

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Gomasom

- LeChiffre

- KeyBTC

- Radamant

- CryptInfinite

- PClock

- CryptoDefense

- Harasom

Instrument de decriptare Leostone pentru Petya Ransomware

Una dintre cele mai recente amenințări de ransomware care au lovit multe victime în acest an este Petya. Petya Ransomware criptează părți ale unui hard disk pentru a împiedica victima să aibă acces la unitate și la sistemul de operare.

Din fericire, Leostone a creat un portal pentru victimele Petya pentru a genera cheia de decriptare pe baza informațiilor pe care le furnizează de pe unitatea infectată. Cu toate acestea, instrumentul funcționează numai dacă unitatea afectată de Petya este atașată la un alt computer, din care vor fi extrase datele de amenințare. Se pare că instrumentul este destinat doar utilizatorilor avansați. Dar poți încerca descărcarea instrumentului de pe GitHub.

Cuvinte finale

Numărul victimelor crește. Raportul KSN al Securelist indică faptul că numărul total de victime ransomware a crescut la 2.315.931 în martie 2016 de la 1.967.784 în aprilie 2015. Implicația financiară a atacurilor ransomware nu a putut fi subestimată, de asemenea. Potrivit lui Symantec Ransomware și afaceri 2016 raport, cererea medie de răscumpărare a ajuns acum la 679 USD de la 294 USD anul trecut. Datorită instrumentelor de descifrare gratuite menționate mai sus, recuperarea fișierelor dvs. este la doar câteva clicuri distanță. Dacă am ratat unul dintre cele mai bune instrumente de decriptare a ransomware-ului, spuneți-ne despre acestea în comentarii.

Citește și:

- Cele mai bune instrumente de decriptare ransomware pentru Windows 10

- Malwarebytes lansează un decriptor gratuit pentru ransomware-ul Telecrypt

- Ransomware-ul Locky se răspândește pe Facebook acoperit ca fișier .svg