- Os usuários do Office 365 são novamente alvos de terceiros mal-intencionados em campanhas de phishing.

- A Microsoft descobriu uma dessas campanhas que está em andamento desde setembro de 2021.

- Desta vez, os invasores cibernéticos estão usando os recursos de autenticação multifator.

Não tocamos no tópico de malware e ataques cibernéticos há algum tempo, então vamos voltar a esse cavalo e apitar.

Você pode não estar ciente disso ainda, mas os principais pesquisadores e engenheiros de segurança da Microsoft realmente tropeçaram após um ataque de phishing maciço que tem como alvo mais de 10.000 organizações desde setembro de 2021.

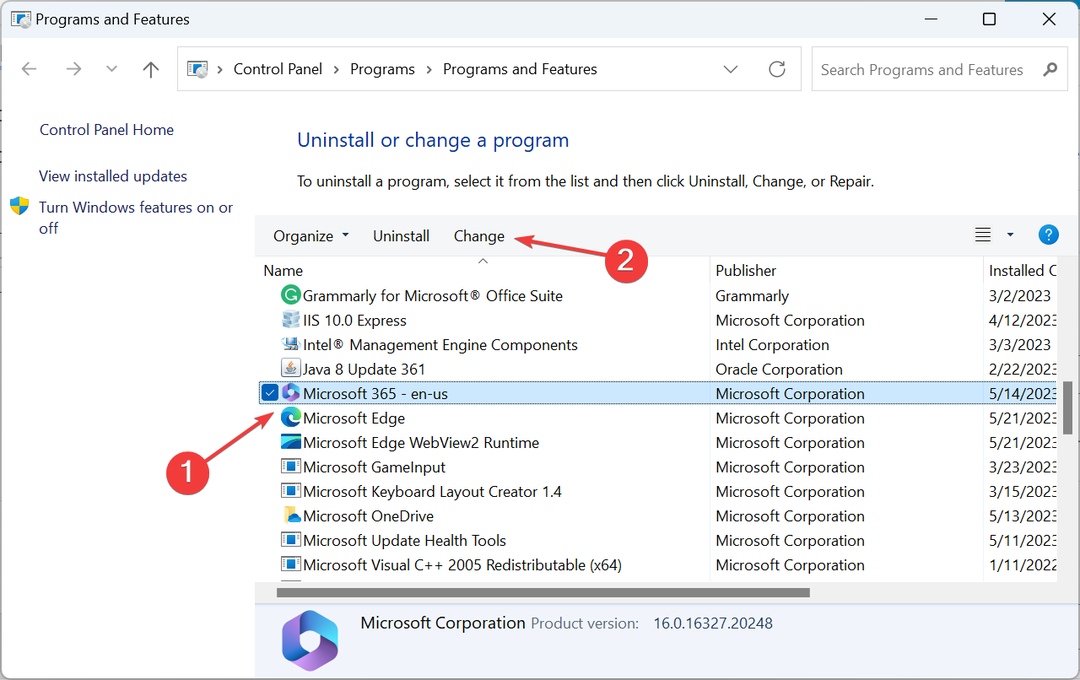

Já falamos de um semelhante campanha de phishing direcionada ao Office 365 usuários no final do ano passado também, um sinal de que os invasores simplesmente não vão ceder.

Sim, são muitos alvos, e estamos prestes a detalhar o assunto e dizer exatamente o que procurar ao usar o Office.

Especialistas da Microsoft divulgam nova campanha de phishing

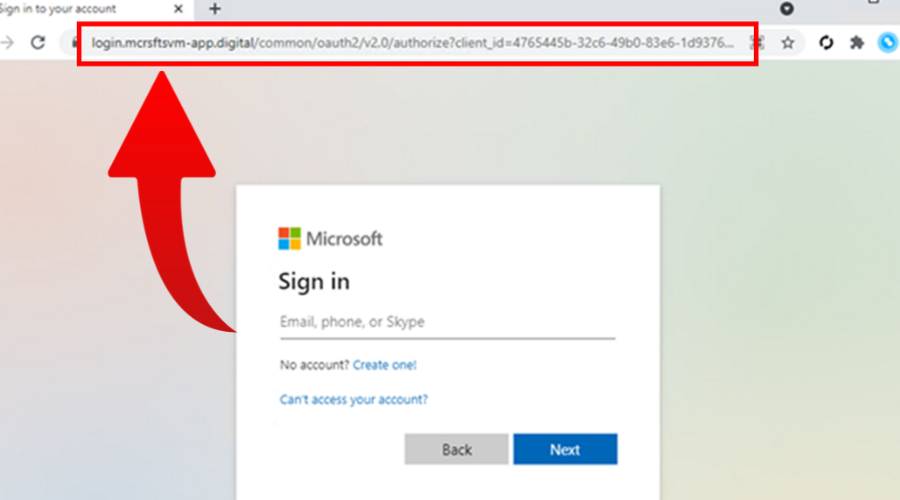

Os cibercriminosos envolvidos nesse esquema usaram sites de phishing do tipo adversário no meio (AiTM) para facilitar o roubo de senhas e dados de sessão relacionados.

Como resultado, isso permitiu que terceiros mal-intencionados ignorassem as proteções de autenticação multifator para acessar as caixas de entrada de e-mail do usuário e executar ataques de acompanhamento usando campanhas de comprometimento de e-mail comercial contra outros alvos.

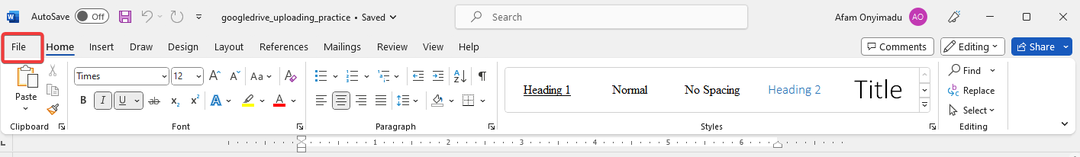

O principal ataque cibernético mencionado acima teve como alvo os usuários do Office 365 e falsificou a página de autenticação online do Office usando proxies.

Os hackers usaram e-mails com anexos de arquivo HTML que foram enviados para vários destinatários de uma organização, nos quais os destinatários foram informados de que tinham uma mensagem de voz.

A partir daí, clicar para visualizar o anexo incluído abriria o arquivo HTML no navegador padrão do usuário, informando ao usuário específico que a mensagem de voz estava sendo baixada.

Nada mais longe da verdade, pois a vítima foi realmente redirecionada para um site redirecionador de onde o malware se prenderia.

Este site de phishing parecia exatamente com o site de autenticação da Microsoft, com exceção do endereço da web.

O próximo passo foi que as vítimas fossem redirecionadas para o site principal do Office depois de inserir suas credenciais com sucesso e concluir a segunda etapa de verificação.

Feito isso, o invasor já teria interceptado os dados e, portanto, todas as informações de que precisava, incluindo o cookie de sessão.

Escusado será dizer que, depois disso, terceiros maliciosos têm opções desastrosas, como roubo de identidade, fraude de pagamento e outras.

Especialistas da Microsoft afirmam que os invasores usaram seu acesso para encontrar e-mails e anexos de arquivos relacionados a finanças. enquanto o e-mail de phishing original que foi enviado ao usuário foi excluído para remover vestígios do ataque de phishing.

Fornecer os detalhes da sua conta da Microsoft a cibercriminosos significa que eles têm acesso não autorizado aos seus dados confidenciais, como informações de contato, calendários, comunicações por email e muito mais.

A melhor maneira de se manter protegido contra esses ataques é sempre verificar a origem de todos os e-mails, não clicar em coisas aleatórias na Internet e não fazer download de fontes duvidosas.

Lembre-se deles, pois essas etapas simples de precaução podem salvar seus dados, sua organização, seus fundos suados ou todos eles de uma só vez.

Você também recebeu um e-mail tão obscuro de invasores fingindo ser a Microsoft? Compartilhe sua experiência conosco na seção de comentários abaixo.