- O Perimeter 81 é uma solução de acesso remoto que melhorará a segurança cibernética da sua empresa, bem como a funcionalidade de trabalho.

- Esta ferramenta possui recursos avançados de criptografia de dados, bem como implementação de segurança na nuvem.

- O software permite que você se conecte a uma variedade de dispositivos e locais, a qualquer momento.

Em uma época em que o trabalho em casa se tornou um ponto de ancoragem da economia, nunca foi tão importante que as empresas mantenham uma segurança cibernética rigorosa a cada passo do caminho.

Imagine que você pode fornecer aos funcionários acesso remoto e seguro à sua rede corporativa ou recursos compartilhados em qualquer lugar do mundo, a qualquer momento.

E tudo isso sem a necessidade de uma grande quantidade de tecnologia complicada e redes excessivamente difíceis. VPN sempre ativa oferece um componente chave na realização desse sonho.

Muitas pessoas experimentaram VPNs apenas como algo que os jogadores usam, e é comum percebê-lo como um ambiente complexo e cheio de jargões que apenas aqueles que trabalham em TI poderiam utilizar.

No entanto, existem muitas soluções modernas e intuitivas para ajudar a otimizar o uso de VPNs pelas empresas, ao mesmo tempo em que permitem que a equipe se concentre em seu trabalho principal.

Hoje vamos dar uma olhada no Perimeter 81 e como ele pode melhorar a segurança cibernética dos negócios, bem como a funcionalidade do trabalho.

O que é o Perimeter 81 e como ele pode ajudá-lo?

VPNs de acesso remoto, como o Perimeter 81, permitem que os funcionários acessem os dados e a infraestrutura da empresa na nuvem, mas usando uma conexão totalmente segura que reduz o risco de segurança cibernética.

A experiência do usuário é como se estivesse no escritório, usando servidores locais. Isso permite um grande equilíbrio entre segurança e experiência do usuário.

Até recentemente, a maior parte da segurança de rede era física e centrada no local, incapaz de se adaptar facilmente ao trabalho remoto.

Os ambientes de nuvem e os serviços SaaS eram inacessíveis, a menos que estivessem no escritório, ou inexistentes.

Na rápida mudança para trabalhar em casa, isso resultou em vulnerabilidade a ataques cibernéticos em conexões domésticas não seguras, enquanto ainda não conseguia dar suporte à equipe e permitir o acesso aos principais recursos de trabalho.

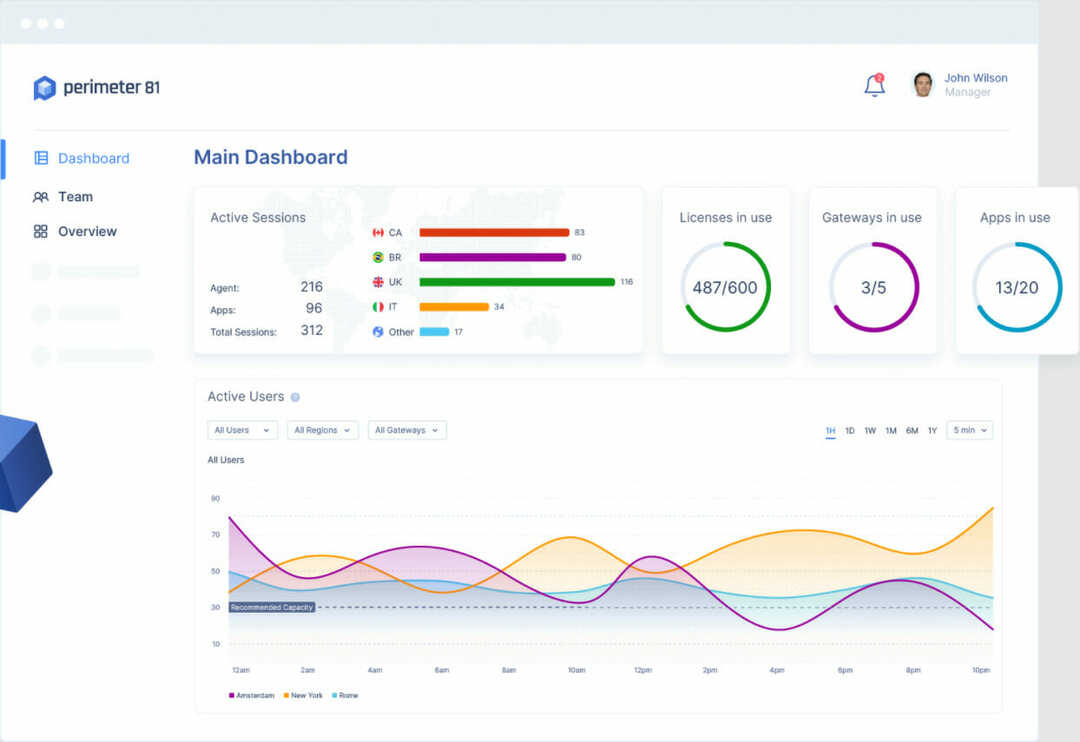

O Perimeter 81 oferece implantação instantânea, gerenciamento unificado e visibilidade de 360 graus para garantir um produto rápido, seguro e escalável que aumenta a segurança e ajuda a equipe a trabalhar de forma produtiva.

Quais são os principais recursos do Perimeter 81?

1. Criptografia de dados

Por meio de criptografia e encapsulamento de ponta, o Perimeter 81 garante que os dados transmitidos sejam seguros, não importa para onde ou qual dispositivo os envia. Apenas conexões autorizadas são permitidas

2. Segurança na nuvem

A segurança do ponto de acesso na rede é uma das principais preocupações do uso de soluções em nuvem. O Perimeter 81 ajuda a proteger o acesso no ambiente de nuvem, aumentando a segurança.

3. Acesso seguro e totalmente remoto

Apesar desses recursos de segurança de ponta, o Perimeter 81 permite que os funcionários se conectem em uma variedade de dispositivos e locais, a qualquer hora do dia.

Como uma VPN de acesso remoto sempre ativa, os funcionários podem acessar com segurança a rede privada da empresa e compartilhar dados com segurança, mesmo em redes públicas.

- Melhor software de controle remoto para Windows 11

- Melhor software de controle remoto para Windows 10/11

- Como configurar VPN com Área de Trabalho Remota no Windows 10/11

Como posso usar o Perímetro 81?

A implantação do software será um pouco diferente, dependendo da organização. No entanto, aqui está uma visão geral das etapas para usar o Perimeter 81:

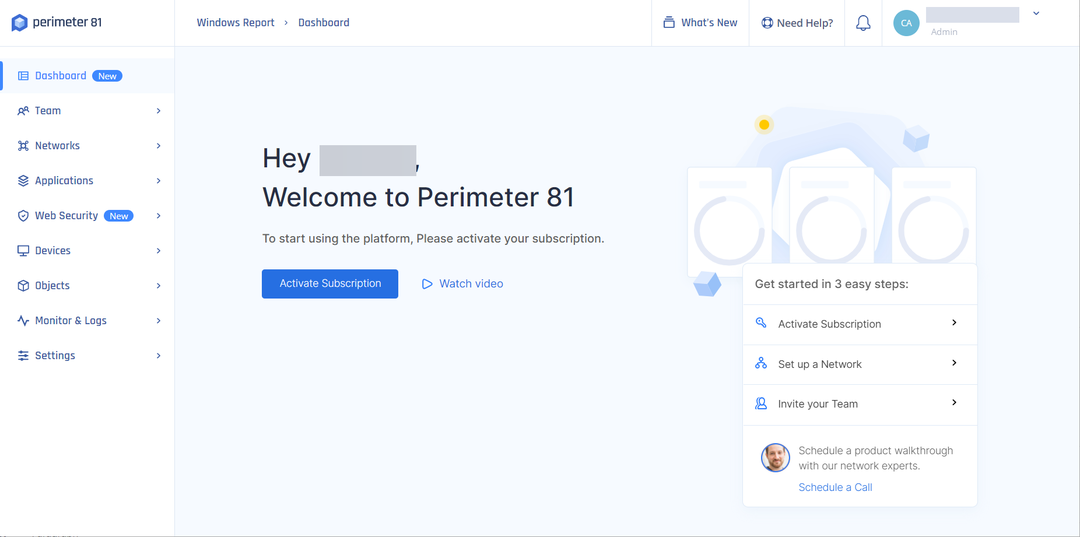

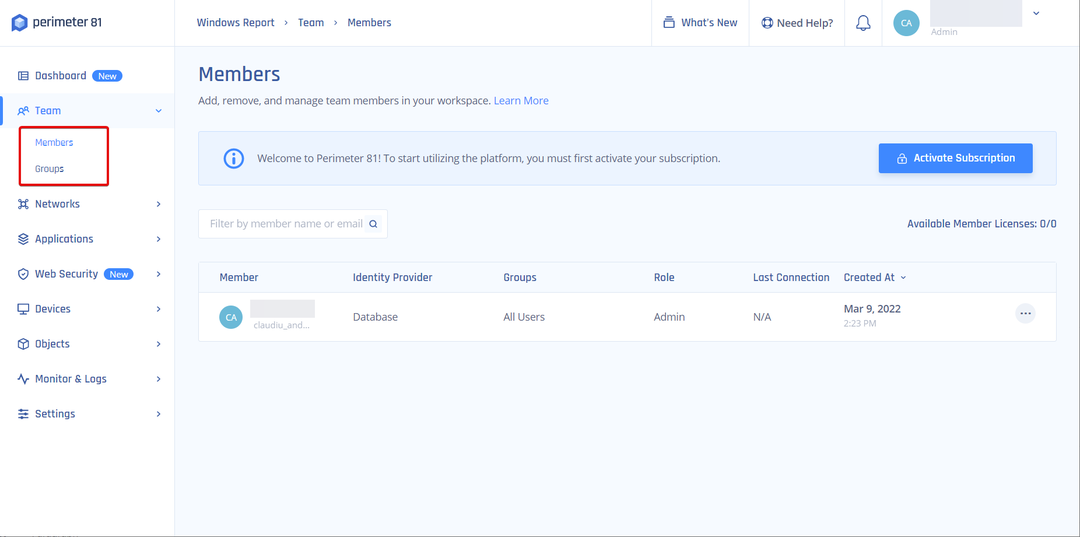

1. Estabeleça a plataforma de gerenciamento na nuvem

Aqui, seu pessoal de TI dedicado gerenciará a equipe, definindo redes e permissões. Eles também podem monitorar a atividade da rede aqui.

A interface geral é intuitiva e integrações de logon único, autenticação de dois fatores e suporte móvel são integrados e personalizáveis para se adequar à organização.

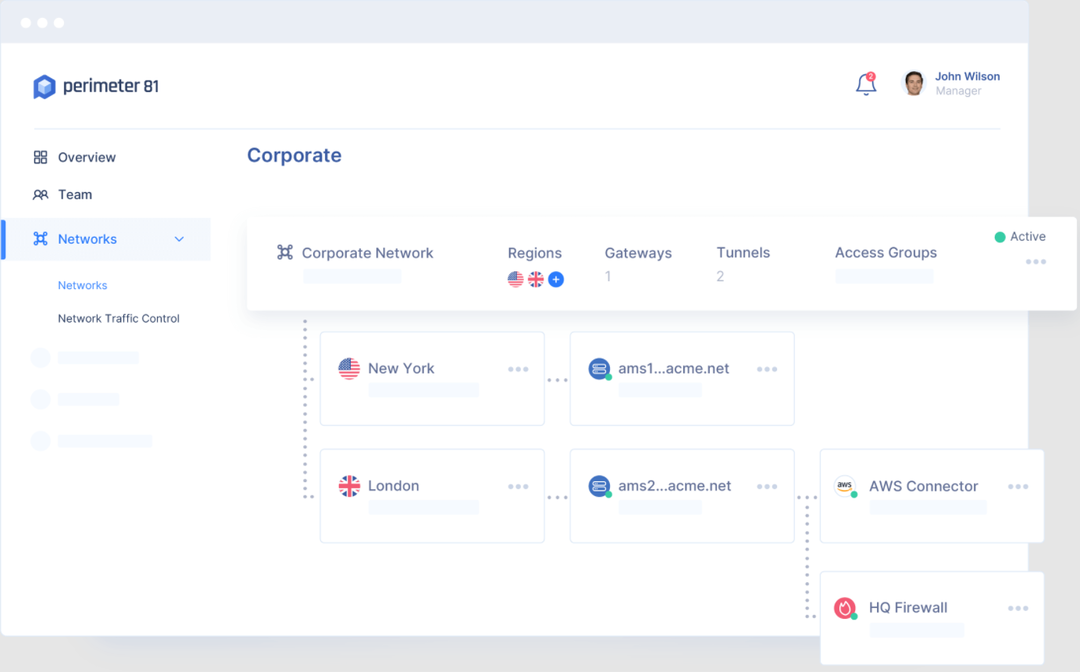

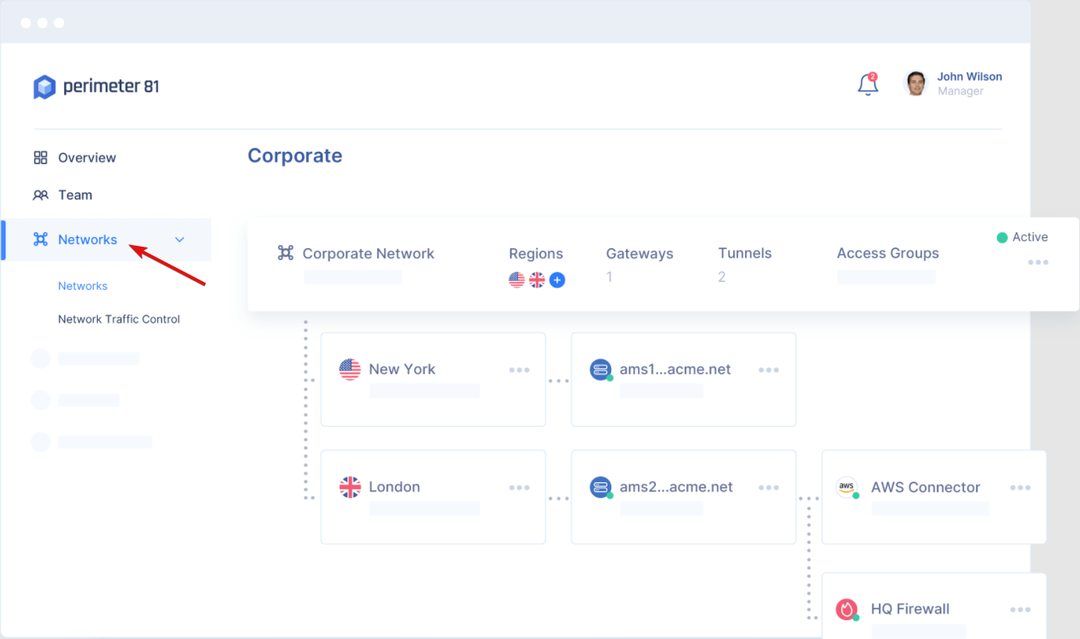

2. Configurar as redes e permissões

Agora, uma nuvem multilocatário é estabelecida com permissões segmentadas que controlam quem pode acessar o quê em várias redes. Estes podem se interligar.

Pense em um escritório central com firewalls nativos ou em um serviço de nuvem completo com lista de permissões de IP.

3. Criar agentes

Os módulos do agente são instalados nos dispositivos móveis ou PC que os funcionários usam. Isso permite que eles acessem qualquer rede local ou em nuvem, com segurança, em um clique, não importa onde estejam.

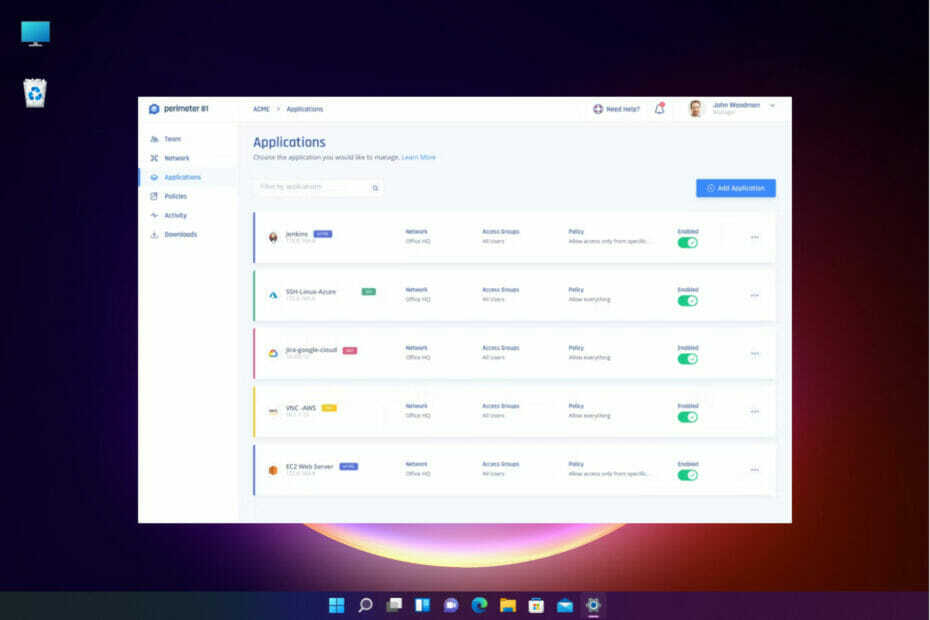

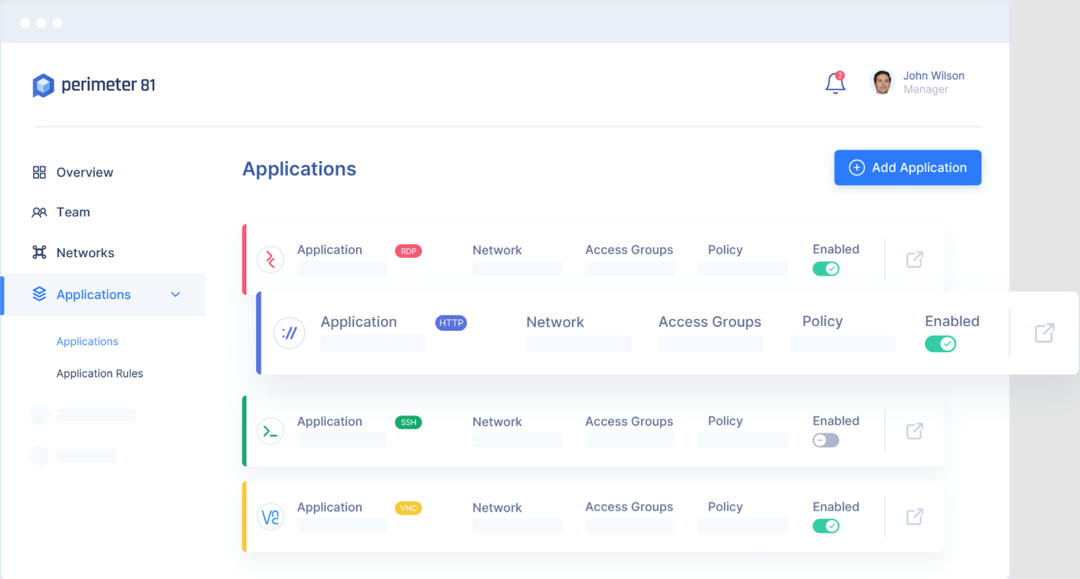

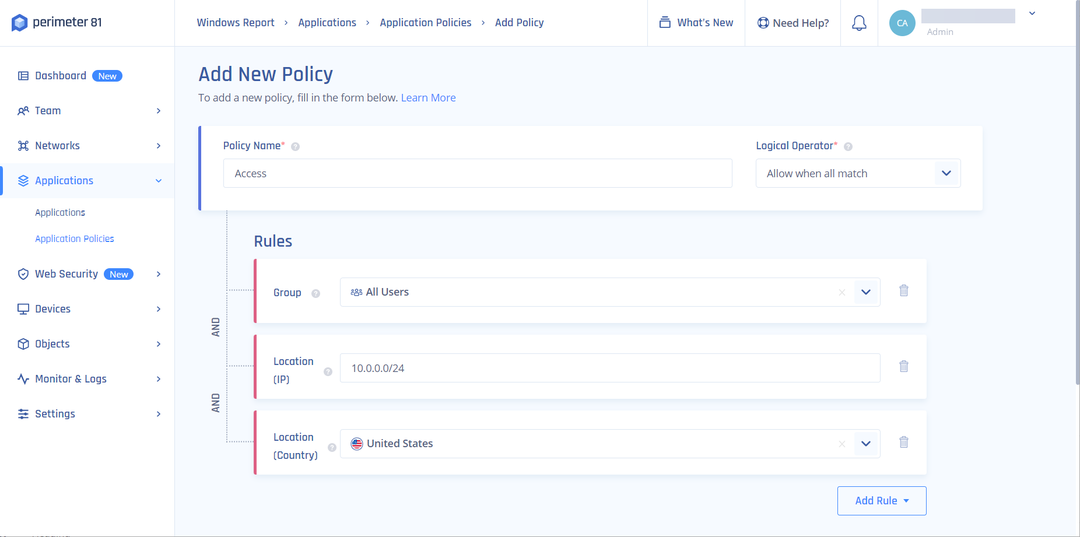

4. Acesso a aplicativos sem agente

A confiança do usuário e a validação da política do dispositivo são executadas automaticamente para autorizar os funcionários antes de permitir o acesso em uma sessão segura.

As sessões serão gravadas e monitoradas se você escolher essa configuração na etapa 1 e puderem ser totalmente auditadas. Os aplicativos são isolados da rede e usam diretrizes Zero Trust.

Com o Perimeter 81 instalado, você pode aproveitar o poder de uma VPN sempre ativa para ajudar a proteger dados críticos da empresa, sem prejudicar a experiência do usuário ou diminuir a produtividade.

Você também pode estar interessado em nossa lista, incluindo o melhores ferramentas de acesso remoto com opção de gravação de sessão.

Se você já usou o Perimeter 81, compartilhe sua experiência na seção de comentários abaixo.