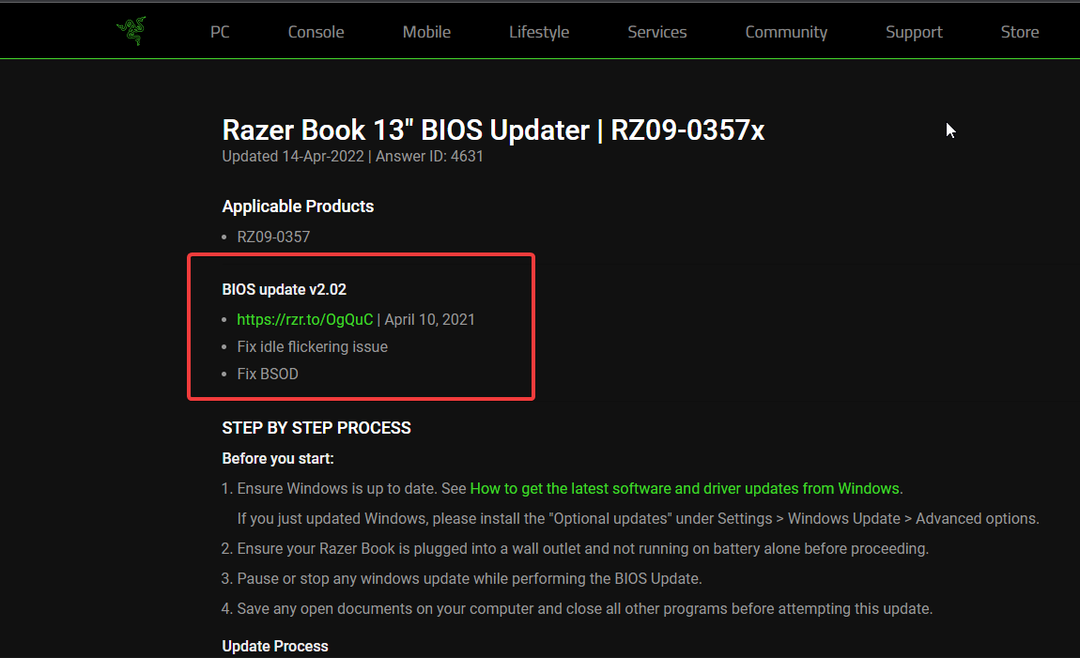

- Agora que a vulnerabilidade do PrintNightmare acabou, era hora de uma nova.

- Um pesquisador descobriu uma maneira rápida e simples de obter privilégios de administrador em qualquer dispositivo Windows.

- Tudo o que você precisa é de um mouse Razer e estará pronto para usá-lo depois de conectá-lo.

- A empresa foi informada sobre esse problema de segurança e está trabalhando para corrigi-lo o mais rápido possível.

Temos falado constantemente sobre segurança e as medidas que devemos tomar para nos proteger de interferências externas quando se trata de nossos dispositivos conectados à Internet.

Mas o que fazemos quando a ameaça está mais próxima do que pensamos? E não, este não é um filme de James Bond, é a triste e ao mesmo tempo engraçada realidade dos bugs de software.

o PrintNightmare O fiasco voltou os olhos da comunidade hacker para as vulnerabilidades expostas ao instalar drivers de terceiros.

Sabemos que não demorou muito até que outras formas de intrusão fossem encontradas e, com certeza, alguém já descobri que você pode passar por uma porta aberta no Windows 10 simplesmente conectando um Razer sem fio conector de wifi.

Este bug dá a você privilégios de administrador

Sim, você ouviu corretamente. Ao conectar um dispositivo Razer em máquinas com Windows 10 ou Windows 11, o sistema operacional fará o download automaticamente e começará a instalação do Software Razer Synapse no computador.

Este software mencionado acima permite aos usuários configurar seus dispositivos de hardware, definir macros ou botões de mapa.

Um pesquisador descobriu uma vulnerabilidade de dia zero na instalação plug-and-play do Razer Synapse que permite aos usuários obter privilégios de sistema em um dispositivo Windows muito rápido.

A gasolina no fogo, neste caso, é que a Razer afirma que o software Synapse é usado por mais de 100 milhões de usuários em todo o mundo.

Precisa de administrador local e acesso físico?

- Conecte um mouse Razer (ou dongle)

- O Windows Update baixará e executará o RazerInstaller como SISTEMA

- Abuse do Explorer elevado para abrir o PowerShell com Shift + clique com o botão direitoTentei entrar em contato @Razer, mas sem respostas. Então aqui está um brinde pic.twitter.com/xDkl87RCmz

- jonhat (@ j0nh4t) 21 de agosto de 2021

Como você sabe, os privilégios do sistema são os direitos de usuário mais elevados disponíveis no Windows e permitem que alguém execute qualquer comando desejado no sistema operacional.

Portanto, se alguém obtiver esses privilégios de alto nível no Windows, terá controle total sobre o sistema e poderá instalar o que quiser, incluindo malware.

O principal problema é que o Windows Update baixa e executa o RazerInstaller como sistema e que o O instalador oferece aos usuários a oportunidade de abrir uma janela do Explorer para escolher onde instalar o motoristas.

A partir daí, há apenas uma etapa para pressionar shift + botão direito do mouse para abrir um terminal Powershell com privilégios de sistema, e o hacker pode basicamente fazer o que quiser.

Além disso, se o invasor passar pelo processo de instalação e definir o diretório de salvamento para um caminho controlável pelo usuário, como Desktop, o instalador salva um binário de serviço que pode ser sequestrado para persistência e que é executado antes do login do usuário em Bota.

Outro fator importante a se ter em mente é que os invasores nem precisam de um mouse Razer real, pois o ID USB pode ser facilmente replicado.

A Razer afirmou que está trabalhando para corrigir esse problema

Depois, a princípio, o pesquisador que descobriu essa vulnerabilidade disse que entrou em contato com a Razer, mas não receber uma resposta, o gigante fabricante de hardware entrou em contato com ele e discutiu este problema avançar.

Razer também disse a ele que receberia uma recompensa por bug, embora a vulnerabilidade fosse divulgada publicamente.

Gostaria de atualizar que fui contactado por @Razer e garantiu que sua equipe de segurança está trabalhando em uma correção o mais rápido possível.

A forma de comunicação deles tem sido profissional e até mesmo recebi uma recompensa, embora tenha divulgado publicamente esse problema.

- jonhat (@ j0nh4t) 22 de agosto de 2021

Todos esperamos que este problema encontre sua solução rapidamente, porque nenhum de nós gostaria de ser vítima de um método tão fácil.

No entanto, provavelmente, na próxima semana, a Razer e a Microsoft terão fornecido patches de correção, projetados para nos livrar dessa vulnerabilidade.

Você já foi vítima de interferência maliciosa ou extração de dados? Deixe-nos saber na seção de comentários abaixo.