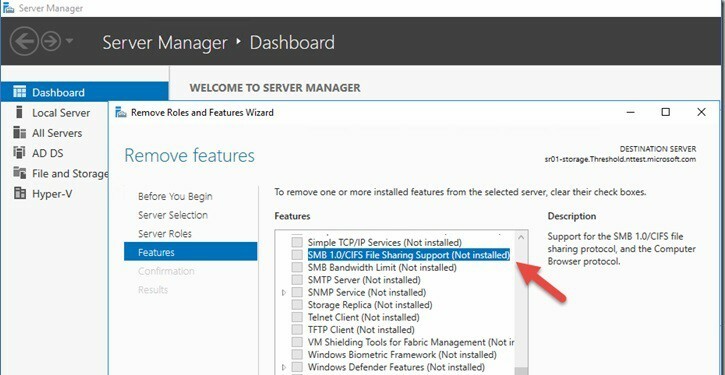

A Microsoft decidiu recentemente remover o Protocolo de rede SMB1 do Windows 10 por padrão. Essa mudança faz parte do plano de segurança plurianual do gigante da tecnologia que visa reduzir a superfície de ataque do sistema operacional.

A primeira versão do sistema operacional a apresentar essa mudança é construir 16226. No entanto, a alteração afeta apenas instalações limpas do Windows, e não atualizações.

Aqui estão mais detalhes sobre a remoção do SMB1:

- Todas as edições Home e Professional agora têm o componente de servidor SMB1 desinstalado por padrão. O cliente SMB1 permanece instalado. Isso significa que você pode se conectar a dispositivos do Windows 10 usando SMB1, mas nada pode se conectar ao Windows 10 usando SMB1.

- A Microsoft ainda recomenda que você desinstale o SMB1, mesmo que não o esteja usando. A empresa também está considerando desinstalar o cliente SMB1 em uma atualização de recurso posterior do Windows 10 se detectar que você não o está usando.

- Todas as edições Enterprise e Education têm SMB1 totalmente desinstalado por padrão.

- A remoção do SMB1 significa a remoção do serviço legado do navegador do computador.

Lembrete rápido: o que é SMB1?

SMB1 é um protocolo de rede de camada de aplicativo desenvolvido pela Microsoft há mais de 30 anos. O protocolo é usado principalmente para oferecer acesso compartilhado a arquivos, impressoras, portas seriais e outras ferramentas de rede entre nós em uma rede.

Na época em que o gigante da tecnologia criou esse protocolo, o mundo era um lugar muito mais seguro. Como malware apareceu, O SMB1 se tornou uma espécie de calcanhar de Aquiles para os computadores, tornando-os extremamente vulneráveis a ameaças. É importante mencionar que o software do servidor SMB1 foi recentemente explorado com sucesso pelo WannaCry ransomware.

A Microsoft explica que se seus clientes usarem SMB1, eles se tornarão alvos fáceis para ataques man-in-the-middle.

[...] se seus clientes usam SMB1, então um intermediário pode dizer ao seu cliente ignorar tudo acima. Tudo o que eles precisam fazer é bloquear o SMB2 + em si mesmos e responder ao nome ou IP do seu servidor. Seu cliente ficará feliz em usar o SMB1 e compartilhar todos os seus segredos mais obscuros, a menos que você precise de criptografia nesse compartilhamento para evitar o SMB1 em primeiro lugar. Isso não é teórico - nós vimos isso.

Se você ainda depende do SMB1, pare de usá-lo agora. Para obter mais informações sobre como desabilitar SMB1, siga as instruções disponíveis em Página de suporte da Microsoft.

HISTÓRIAS RELACIONADAS QUE VOCÊ PRECISA VERIFICAR:

- Os criadores do WannaCry ameaçam lançar mais malware para o Windows 10

- StoneDrill é o mais novo malware de limpeza para atingir PCs