- Botnet Prometei to jedno z najnowszych narzędzi do cryptojackingu dla systemów Windows.

- Hakerzy wdrażają botnet, aby włamywać się do komputerów z systemem Windows i wydobywać kryptowalutę Monero.

- Nie daj się zaskoczyć! Aby być na bieżąco z najnowszymi zagrożeniami dla systemów przedsiębiorstwa, dodaj zakładkę Bezpieczeństwo cybernetyczne strona.

- Przejdź do Bezpieczeństwo sekcja zawierająca praktyczne wskazówki dotyczące zabezpieczania komputera i aplikacji z systemem Windows 10.

W mieście pojawił się nowy szczep złośliwego oprogramowania do wydobywania kryptowalut, które infekuje systemy Windows!

Wydobywanie kryptowalut powinno być dobrym, legalnym biznesem. Jednak wymagania dotyczące mocy obliczeniowej w większości nigdy nie uzasadniają inwestycji.

Więc jak ci, którzy lubią zbierać tam, gdzie nie zasiali w świecie IT, reagują na tę porażkę? Wymyślają sprytny sposób na moje i zarabianie na tym…cryptojackingjack!

A botnet Prometei to jedno z najnowszych narzędzi do nielegalnego kryptojackingu.

Złośliwe oprogramowanie do wydobywania kryptowalut wykorzystuje lukę w zabezpieczeniach systemu Windows SMB

Firma badawcza Cisco Talos odkryty botnet Prometei, który hakerzy stworzyli w celu infiltracji systemów Windows i wydobywania kryptowaluty Monero.

Botnet składa się z wielu komponentów, które służą różnym kluczowym celom w całej nielegalnej operacji.

Na początek Prometei zawiera kod do rozprzestrzeniania się w całej sieci Systemy Windows należące do niczego niepodejrzewających stron. Ponadto wdraża złośliwe oprogramowanie do wydobywania kryptowalut za każdym razem, gdy włamie się do systemu.

Z drugiej strony botnet zawiera kod do łamania systemów bezpieczeństwa Windows. Głównym zadaniem tego składnika złośliwego oprogramowania jest kradzież danych uwierzytelniających administratora oraz wykorzystanie luk w zabezpieczeniach bloku komunikatów systemu Windows (SMB) i protokołu RDP (Remote Desktop Protocol).

Haker używa nawet specjalnie spreparowanych skryptów, aby przyspieszyć rozprzestrzenianie się złośliwego oprogramowania do wydobywania kryptowalut.

Aktor wykorzystuje różne metody rozprzestrzeniania się w sieci, takie jak SMB ze skradzionymi danymi uwierzytelniającymi, psexec, WMI i exploity SMB. Przeciwnik korzysta również z kilku spreparowanych narzędzi, które pomagają botnetowi zwiększyć liczbę systemów uczestniczących w jego puli wydobywania Monero.

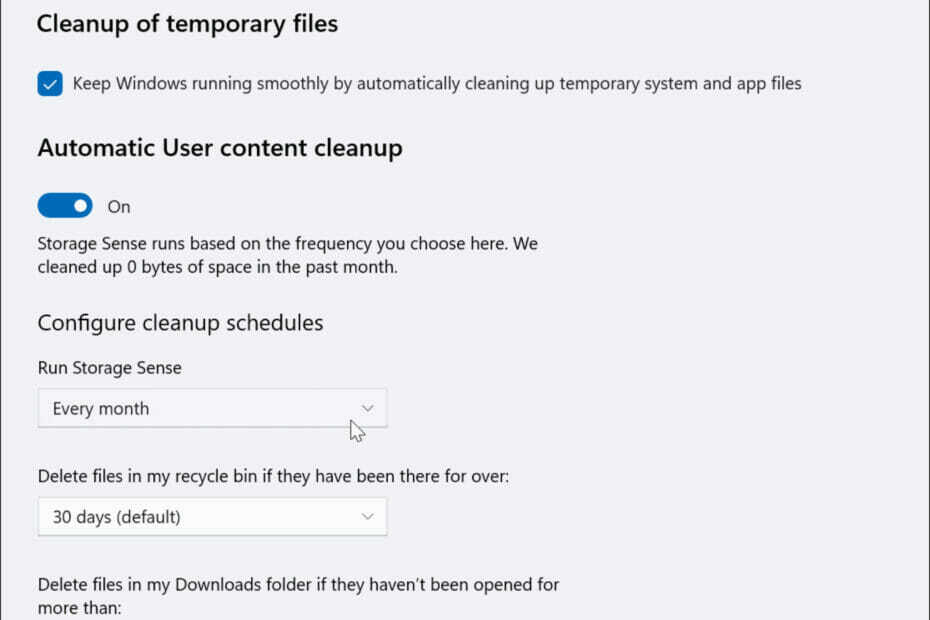

Ten konkretny aktor częściowo opiera się na atakach brute-force, aby włamać się do systemów przed umieszczeniem złośliwego oprogramowania do wydobywania kryptowalut. Możesz chronić swój system przed takim zagrożeniem, używając silnych haseł i blokując konta po zbyt wielu kolejnych nieudanych próbach logowania.

Upewnij się również, że zadbałeś o podstawy, które obejmują instalację anty-malware lub antywirus rozwiązania w systemach Windows 10.

Czy kiedykolwiek padłeś ofiarą złośliwego oprogramowania do wydobywania kryptowalut? Jak rozwiązałeś problem? Możesz podzielić się swoimi rozwiązaniami lub zadać pytania w sekcji komentarzy poniżej.