- Microsoft Zespół badawczy Defender ATP opublikował poradnik, jak chronić serwery Exchange przed złośliwym oprogramowaniem ataki za pomocą wykrywania opartego na zachowaniu.

- Zespół ATP jest zaniepokojony ataki że wykorzystaćWymieniać sięluki jak CVE-2020-0688.

- Powinieneś zacząć od przeczytania więcej informacji na temat wymiany z naszego Sekcja Microsoft Exchange.

- Jeśli chcesz dowiedzieć się więcej o bezpieczeństwie, odwiedź nasz Centrum bezpieczeństwa.

Zespół badawczy Microsoft Defender ATP opublikował poradnik, jak się bronić Serwery Exchange przed złośliwymi atakami przy użyciu wykrywania opartego na zachowaniu.

Istnieją dwa scenariusze ataków na serwery Exchange. Najczęstsze oznacza przeprowadzanie ataków socjotechnicznych lub ataków typu drive-by download, których celem są punkty końcowe.

Zespół ATP jest jednak zaniepokojony drugim rodzajem ataków, które wykorzystują luki w Exchange, takie jak CVE-2020-0688. Było nawet Ostrzeżenie NSA o tej luce.

Microsoft już wydany aktualizacja zabezpieczeń naprawiająca lukę od lutego, ale osoby atakujące nadal znajdują serwery, które nie zostały załatane, a zatem pozostały podatne na ataki.

Jak chronić się przed atakami na serwery Exchange?

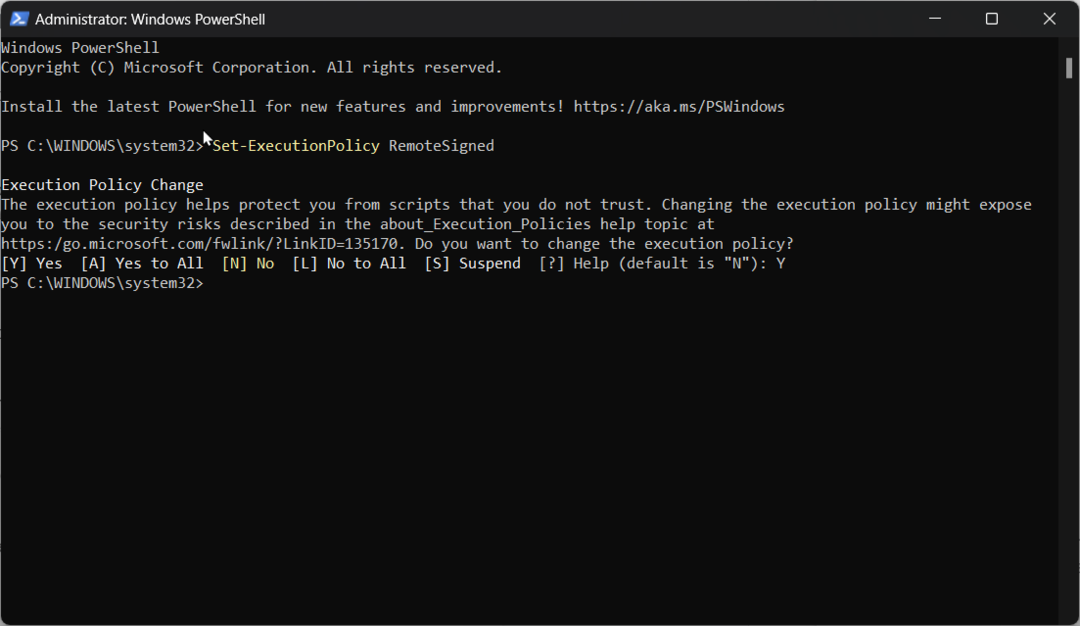

Blokowanie i powstrzymywanie na podstawie zachowań możliwości w Microsoft Defender ATP, które wykorzystują silniki specjalizujące się w: wykrywanie zagrożeń poprzez analizę zachowań, ujawniają podejrzane i złośliwe działania na serwerach Exchange.

Te silniki wykrywania są zasilane przez klasyfikatory uczenia maszynowego oparte na chmurze, które są szkolone przez profilowanie oparte na ekspertach między legalnymi a podejrzane działania na serwerach Exchange.

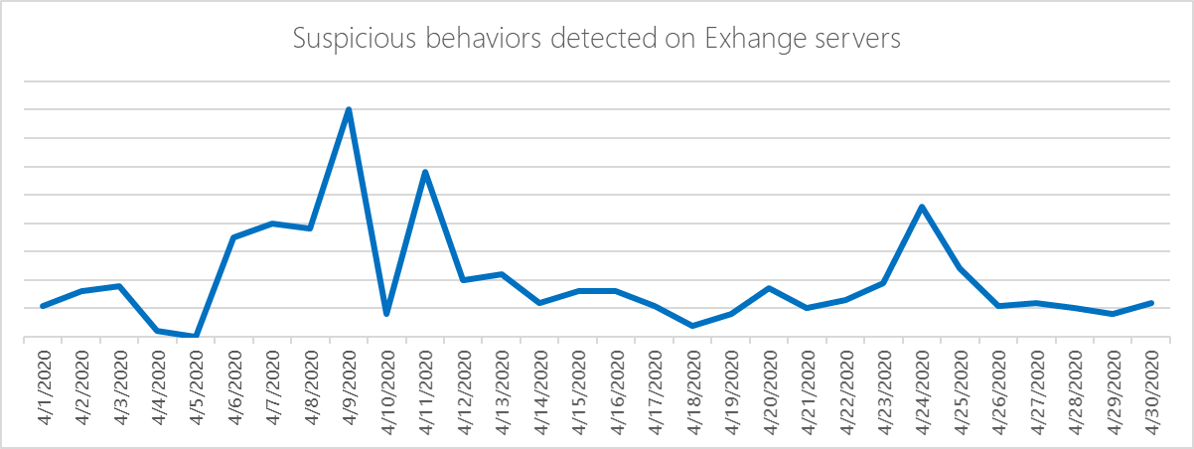

Badacze z firmy Microsoft przeanalizowali ataki na Exchange badane w kwietniu, wykorzystując wiele wykryć opartych na zachowaniu.

Jak odbywają się ataki?

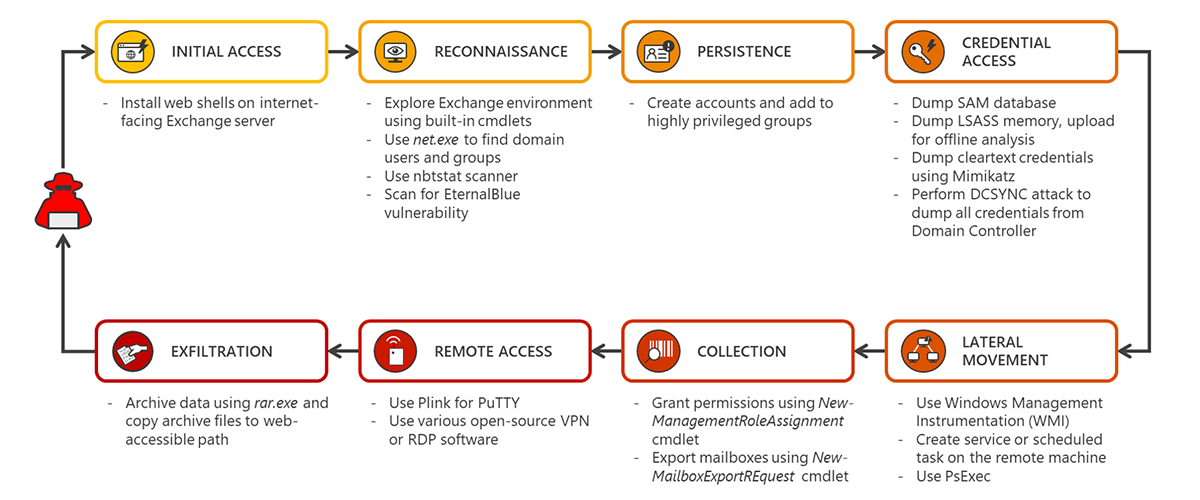

Microsoft ujawnił również łańcuch ataków, które przestępcy wykorzystują do złamania zabezpieczeń serwerów Exchange.

Wygląda na to, że osoby atakujące działają na lokalnych serwerach Exchange przy użyciu wdrożonych powłok internetowych. Za każdym razem, gdy atakujący wchodził w interakcję z powłoką internetową, pula przejętych aplikacji uruchamiała polecenie w imieniu osoby atakującej.

To marzenie atakującego: bezpośrednie lądowanie na serwerze i, jeśli serwer błędnie skonfigurował poziomy dostępu, uzyskanie uprawnień systemowych.

Microsoft również określone w przewodniku ataki wykorzystywały wiele technik bezplikowych, z dodatkowymi warstwami złożoności w wykrywaniu i rozwiązywaniu zagrożeń.

Ataki pokazały również, że detekcje oparte na zachowaniu mają kluczowe znaczenie dla ochrony organizacji.

Na razie wygląda na to, że zainstalowanie poprawki jest jedynym dostępnym lekarstwem na lukę serwera CVE-2020-0688.

![Odrzucony adres odbiorcy: odmowa dostępu [naprawa błędu]](/f/b0960ce50f403ff6957ecda69de416a3.png?width=300&height=460)