TeamsPhisher jest popularnym wyborem hakerów, jeśli chodzi o ataki phishingowe na Microsoft Teams.

- Jeśli otrzymasz telefon od członka Teams spoza Twojej organizacji, bądź tak podejrzliwy, jak to tylko możliwe.

- Należy także zachować ostrożność podczas czytania dziwnie wyglądających e-maili od „współpracowników”. I nie klikaj dziwnie wyglądających załączników.

- Microsoft Teams to z pewnością bardzo przydatne narzędzie, ale jest też podatne na wiele cyberataków.

Jak być może już wiesz, Microsoft Teams to nie tylko jedna z najpopularniejszych aplikacji do pracy środowiskach, ale jest to również jedna z aplikacji najczęściej atakowanych przez phishing, złośliwe oprogramowanie i cyberataki, całkowicie.

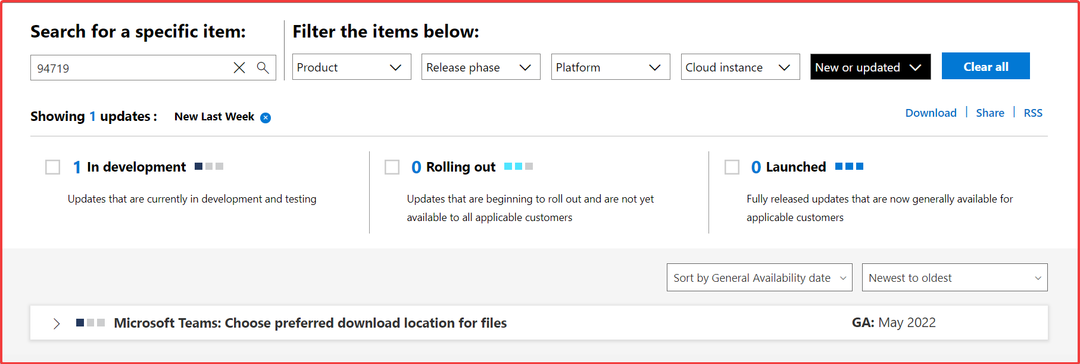

Na przykład w 2022 r. ponad 80% Microsoft Teams konta były celem cyberataków. W 2022 r. 60% dzierżawców platformy Microsoft 365 zostało pomyślnie zhakowanych, można zatem śmiało stwierdzić, że produkty firmy Microsoft są podatne na ataki i zagrożone.

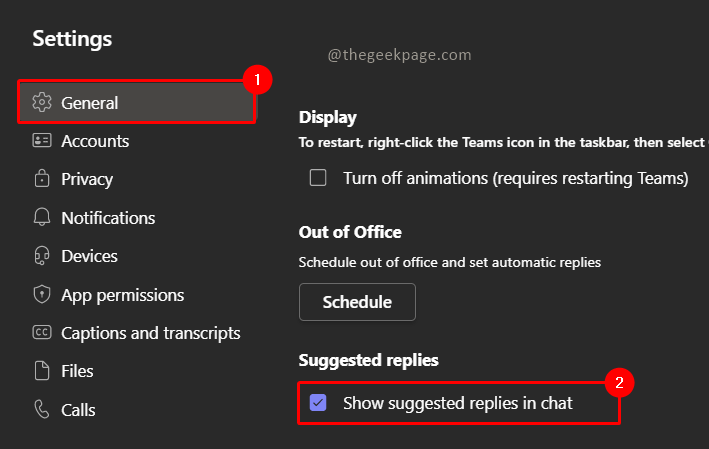

Istnieją jednak sposoby ochrony przed phishingiem i innym złośliwym oprogramowaniem podczas korzystania z aplikacji Microsoft Teams. Uważając na

Narzędzie TeamsPhisher jest jednym z nich, ponieważ to małe narzędzie to program Phyton 3, który w pełni automatyzuje cyberatak i stał się popularny wśród hakerów i podmiotów zagrażających.Narzędzie, które ma stronę GihHub, jeśli zastanawiasz się, jak to działa, jest w stanie przesyłać wiadomości i załączniki phishingowe do Zespoły Microsoftu użytkowników, którzy umożliwiają komunikację zewnętrzną.

Zwykle żaden użytkownik aplikacji Teams nie może wysyłać plików ani załączników poza organizację. Jednak TeamsPhisher może najwyraźniej ominąć tę zasadę, korzystając z żądań internetowych Teams.

Hakerzy będą potrzebować konta Microsoft Business (nie osobistego) z ważną licencją Teams i Sharepoint.

Według twórców narzędzia konto Microsoft Business możesz łatwo założyć:

Oznacza to, że będziesz potrzebować dzierżawy usługi AAD i co najmniej jednego użytkownika z odpowiednią licencją. W momencie publikacji w centrum licencji AAD dostępnych jest kilka bezpłatnych licencji próbnych, które spełniają wymagania tego narzędzia.

A kiedy już to zrobisz, znajdziesz przewodnik, jak skutecznie kogoś zhakować.

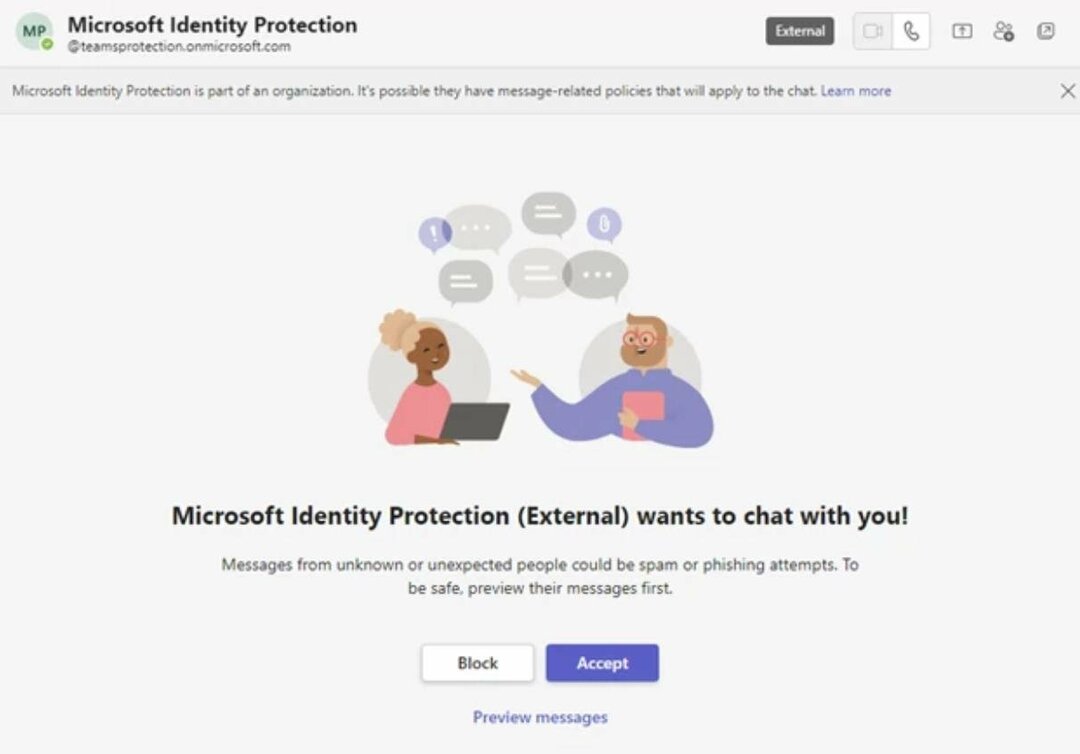

Z drugiej jednak strony sytuacja wygląda znacznie bardziej formalnie, co stwarza poczucie autorytetu, potrzebne użytkownikom, aby faktycznie wpadli w pułapkę phishingową.

W ten sposób można rozpoznać atak phishingowy przeprowadzony przy użyciu narzędzia TeamsPhisher.

Narzędzie to służy również do wysyłania złożonych i przekonujących e-maili do użytkowników biznesowych. Te e-maile zazwyczaj zawierają załącznik, który można kliknąć. Gdy to zrobisz, Twoje konto zostanie przejęte.

Dlatego nie powinieneś odpowiadać przed nikim, kto nie należy do Twojej organizacji. Najpierw przejrzyj ich wiadomości, a następnie porozmawiaj na ten temat z menedżerami IT lub menedżerami ds. bezpieczeństwa.

Powinieneś także uważać na podejrzane wiadomości e-mail, które wydają się pochodzić od Twoich współpracowników. Zwróć uwagę na każde dziwnie wyglądające przywiązanie, to pierwszy znak, że coś jest nie tak.

TeamsPhisher stał się dość popularnym narzędziem do phishingu, jeśli chodzi o hakowanie kont Teams, a wielu hakerów wypróbowało go i nadal będzie go wypróbowywać.

Ale przynajmniej będziesz wiedział, jak rozpoznać te ataki i odpowiednio się zabezpieczyć.