Czytaj dalej, aby się dowiedzieć

- Antywirusy to programy, które wykrywają i usuwają wirusy i inne potencjalne zagrożenia przed uszkodzeniem komputera.

- Czasami to oprogramowanie antywirusowe może mieć lukę w zabezpieczeniach, którą hakerzy mogą wykorzystać do uzyskania nieautoryzowanej oceny systemu.

- W tym przewodniku przedstawiliśmy kilka cennych środków bezpieczeństwa, które mogą zapewnić, że Twój program antywirusowy nie zostanie zhakowany.

- Wsparcie przed kradzieżą

- Ochrona kamery internetowej

- Intuicyjna konfiguracja i interfejs użytkownika

- Obsługa wielu platform

- Szyfrowanie na poziomie bankowym

- Niskie wymagania systemowe

- Zaawansowana ochrona przed złośliwym oprogramowaniem

Program antywirusowy musi być szybki, wydajny i ekonomiczny, a ten ma je wszystkie.

Wraz z rosnącymi zagrożeniami cybernetycznymi i najnowszymi technikami hakerskimi narzędzia zaprojektowane w celu ochrony nas, takie jak programy antywirusowe, mogą czasami powodować, że Twój system stanie się podatny na ataki.

Czasami użytkownicy nie mogą przestać się zastanawiać, czy ich program antywirusowy jest bezpieczny i czy można go zhakować.

Ten przewodnik zilustruje, w jaki sposób nawet najbardziej niezawodne systemy antywirusowe mogą być zagrożone, a także zbada luki w zabezpieczeniach, które mogą wykorzystać hakerzy.

Czy można zhakować program antywirusowy?

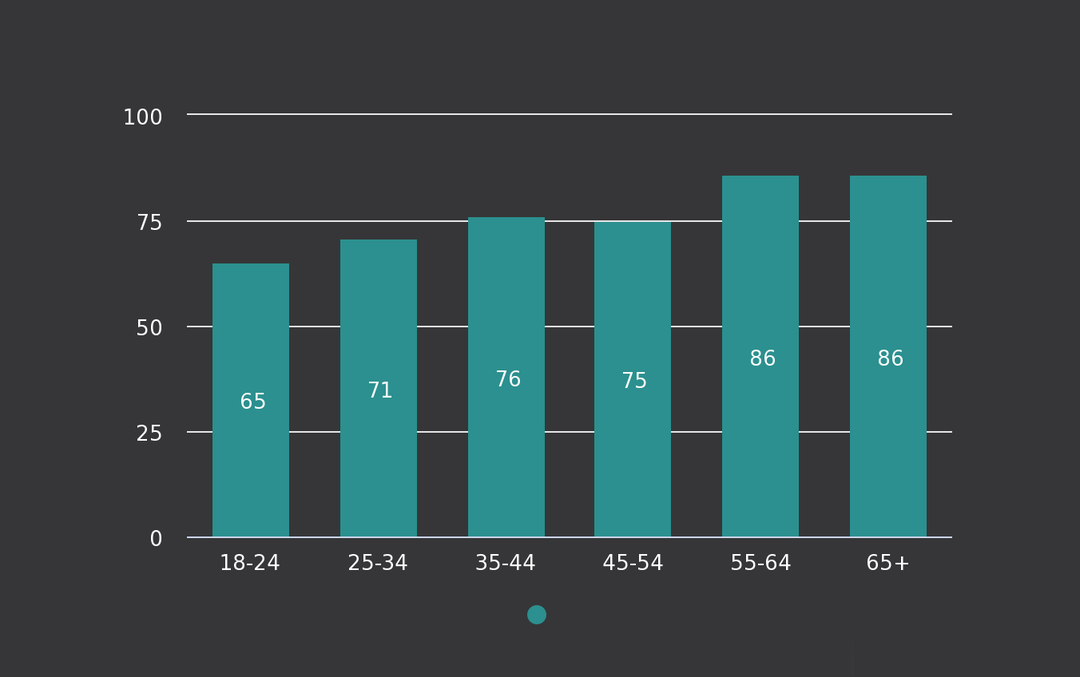

Pomimo znacznych inwestycji w oprogramowanie antywirusowe, w kilku przypadkach hakerom udało się zhakować rozwiązanie zabezpieczające. Sukces rozwiązań antywirusowych zależy od ich zdolności do wykrywania znanych wirusów na komputerze.

Jeśli jednak hakerzy wykorzystają nowy lub wcześniej nieznany typ wirusa, oprogramowanie antywirusowe może nie być w stanie go zidentyfikować, narażając system na ryzyko.

Należy pamiętać, że żadne oprogramowanie antywirusowe nie jest w 100% niezawodne i nie może zapewnić absolutnej ochrony przed wszystkimi cyberzagrożeniami. Więcej niż poleganie wyłącznie na oprogramowanie antywirusowe, wymagane jest pełne zabezpieczenie urządzenia.

Zwykle zaleca się stosowanie podejścia wielowarstwowego, które wykorzystuje oprogramowanie antywirusowe, serwer proxy, zaporę sieciową, szyfrowanie, oprogramowanie zapobiegające utracie danychoraz rozwiązanie do tworzenia kopii zapasowych.

Oprogramowanie antywirusowe może być potencjalnym celem hakerów, którzy chcą przedostać się do komputera i ukraść poufne dane. Proaktywne środki, ciągłe monitorowanie i szybka reakcja na incydenty są niezbędne do ochrony danych osobowych i wrażliwych przed potencjalnym narażeniem.

Ograniczenia oprogramowania antywirusowego

Przydatność antywirusa ostatnio spadła, zwłaszcza w przypadku najnowszych wirusów i złośliwego oprogramowania drugiej generacji. Szkodliwe oprogramowanie drugiej generacji działa niezależnie w systemie operacyjnym i rozpoczyna destrukcyjne działania, gdy tylko system zacznie się uruchamiać. To sprawia, że identyfikacja i usuwanie tych wirusów jest prawdziwym wyzwaniem.

Antywirusy to tylko fragment oprogramowania, który często ma lukę, którą hakerzy i cyberprzestępcy mogą wykorzystać w celu uzyskania nieautoryzowanego dostępu do programu antywirusowego i stopniowo całego systemu.

Ataki te mogą również poważnie spowolnić komputer i potencjalnie trwale utracić poufne informacje, takie jak dane konta bankowego i dane chronione hasłem przechowywane w menedżerach haseł.

Różni dostawcy oprogramowania antywirusowego różnią się pod względem możliwości, a niektórym brakuje odpowiedniej ochrony przed oprogramowaniem szpiegującym. Chociaż samo oprogramowanie antywirusowe nie może całkowicie powstrzymać hakerów, wybór oprogramowania antywirusowego solidne rozwiązanie antywirusowe jest niezwykle niezbędny do zwiększenia ochrony przed cyberzagrożeniami i potencjalnymi naruszeniami danych.

- Czy program antywirusowy może skanować zaszyfrowane pliki?

- Czy program antywirusowy może wykryć i usunąć ransomware?

Jak można zhakować program antywirusowy?

Istnieje kilka możliwych sposobów włamania się do oprogramowania antywirusowego, niektóre z nich wymieniono poniżej:

- Złośliwe oprogramowanie - Złośliwe oprogramowanie jest powszechnie wykorzystywane przez hakerów w celu zdobycia władzy nad oprogramowaniem antywirusowym. Obejmują one wirusy, robaki i konie trojańskie, które po uzyskaniu dostępu kradną Twoje prywatne dane i wykorzystują je do kradzieży tożsamości. Trojany to złośliwe oprogramowanie, które podszywa się pod legalne oprogramowanie i przejmuje kontrolę nad dostępem do programów, które pobrałeś przez pomyłkę.

- Wyłudzanie informacji - Wyłudzanie informacji to oszukańcza technika komunikacji wykorzystująca wiadomości e-mail, w której hakerzy podszywają się pod znajomego, na przykład znajomego lub pracownika. Dowodzą one poczucia zagrożenia, które zmusza Cię do podania danych logowania lub otwarcia załączników. Jeśli się na to nabierzesz, na twoim komputerze zostanie zainstalowane złośliwe oprogramowanie, które może zhakować twój program antywirusowy i ostatecznie twój komputer.

- Wstrzyknięcie SQL: Celem tego typu ataku są programy antywirusowe, które używają SQL jako języka programowania do przechowywania ważnych danych. Modyfikując kod strony, hakerzy mogą uzyskać dostęp do poufnych informacji i uszkodzić bazę danych oprogramowania.

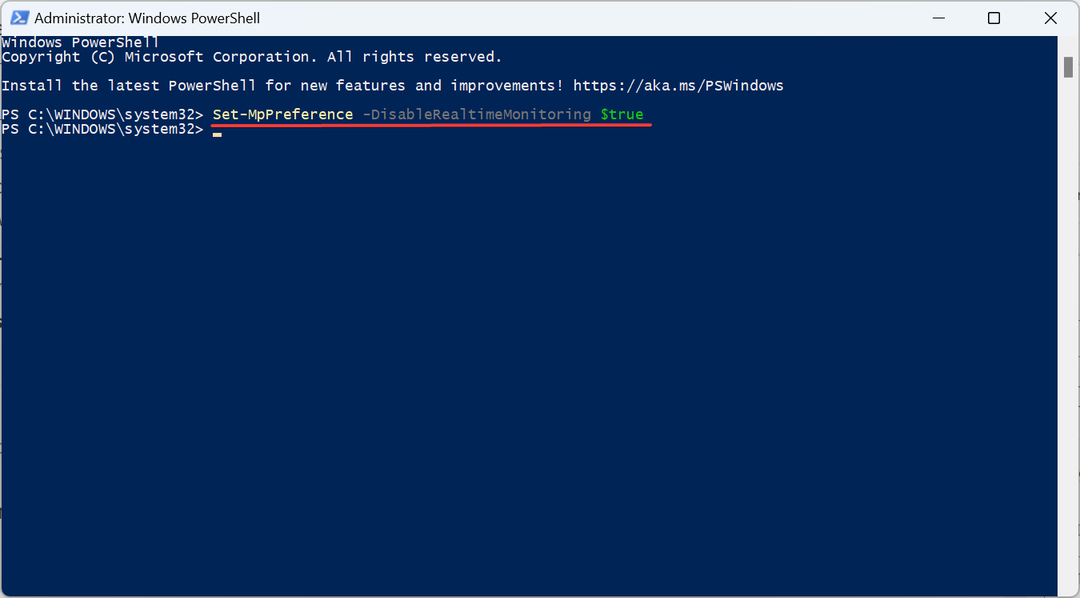

- Odgadywanie hasła – Ludzie często ponownie wykorzystują dane logowania w wielu programach i witrynach internetowych, które hakerzy potajemnie zbierają. Z łatwością używają kombinacji hasła użytkownika, aby uzyskać dostęp do komputera i wyłączyć program antywirusowy bez Twojej zgody.

Teraz, gdy wiemy, jak hakerzy mogą zhakować Twój program antywirusowy, przyjrzyjmy się kilku wskazówkom dotyczącym bezpieczeństwa, których powinieneś przestrzegać, aby zapobiec naruszeniu Twojego programu antywirusowego.

Jak można zapobiec włamaniom do programu antywirusowego?

Aby wzmocnić obronę firmy przed atakami antywirusowymi, zastosuj następujące podstawowe środki ochrony urządzeń i wrażliwych danych:

Pobierz i zainstaluj zaporę ogniową, aby zabezpieczyć komputery przed hakerami

System operacyjny Windows ma wbudowane zapory sieciowe, działając jako bariera między twoimi informacjami a światem zewnętrznym. Niemniej jednak warto zainwestować w tzw firewall innej firmy lub rozważ zakup zapora sprzętowa od renomowanych firm, jeśli jesteś organizacją, której stawką jest duża ilość danych. Podobnie w przypadku większych firm kluczowe znaczenie ma inwestycja w dodatkową zaporę sieciową.

Unikaj korzystania z niezabezpieczonych publicznych sieci Wi-Fi

Publiczne Wi-Fi nie ma zabezpieczeń i stwarza poważne zagrożenie dla bezpieczeństwa cybernetycznego w przypadku pracy poza biurem. Powstrzymaj się od łączenia się z powszechnie używanymi sieciami Wi-Fi bez hasła, ponieważ są one atrakcyjnym celem dla hakerów.

Zaimplementuj szyfrowanie

Szyfrowanie może uniemożliwić oszustom zrozumienie danych, nawet jeśli uzyskają dostęp do Twojej sieci. Zaszyfruj dysk twardy z systemem Windows za pomocą narzędzi takich jak Funkcja BitLocker (Okna). Możesz także sprawdzić najlepsze oprogramowanie do szyfrowania plików dla Windows PC oferuje funkcje, które nie są częścią natywnego oprogramowania. Zabezpiecz dyski flash USB zawierające poufne dane i korzystaj z VPN do szyfrowania ruchu sieciowego.

Przeprowadzaj transakcje online wyłącznie na zaszyfrowanych stronach internetowych, które można zidentyfikować za pomocą identyfikatora https protokół bezpieczeństwa w pasku adresu i ikona zamkniętej kłódki.

Zastosuj uwierzytelnianie dwuskładnikowe i uwierzytelnianie wieloskładnikowe

Włącz uwierzytelnianie dwuskładnikowe lub uwierzytelnianie wieloskładnikowe technik jako dodatkowa warstwa weryfikacji. Aby zalogować się do oprogramowania lub strony internetowej, należy podać hasło, a następnie kod numeryczny dostarczony na telefon lub adres e-mail lub odpowiedź na tajne pytanie.

Rozważ użycie wirtualizacji do ochrony sieci

Oprogramowanie do wirtualizacji takie jak Parallels lub VMware Fusion umożliwia uruchamianie przeglądarki w oddzielnym środowisku, zmniejszając ryzyko włamań do systemu pochodzących z przeglądarki podczas odwiedzania potencjalnie niebezpiecznych stron internetowych.

Uważaj na wiadomości spamowe

Powstrzymaj się od odpowiadania na wiadomości e-mail od nieznanych nadawców i unikaj klikania podejrzanych linków i załączników, aby zapobiec infiltracji systemu. Chwila klienci poczty e-mail mają teraz filtry antyspamowe, bądź czujny na wyrafinowane wiadomości phishingowe, które podszywają się pod znajome kontakty i firmy.

Używaj złożonych haseł

Upewnij się, że Twoje hasła są solidne, wydłużając je i unikając. Zawierać kombinację cyfr, wielkich i małych liter oraz znaków specjalnych. Unikaj używania rozpoznawalnych słów lub danych osobowych, które hakerzy mogliby łatwo skojarzyć z Tobą. Nigdy nie używaj ponownie haseł, jeśli nie chcesz zostać łatwo zhakowany. Jeśli nie możesz zarządzać hasłami, rozważ użycie pliku a menedżer haseł dla dodatkowego zabezpieczenia.

To wszystko w tym obszernym przewodniku. Mam nadzieję, że masz teraz dobre pojęcie o ograniczeniach oprogramowania antywirusowego i dlaczego można je łatwo zhakować.

Jeśli masz do nas jakieś pytania lub uwagi, możesz je zostawić w sekcji komentarzy poniżej.

Chroń swój komputer już teraz!

Chroń swój komputer już teraz!

- Ochrona kamery internetowej

- Obsługa wielu platform

- Niskie wymagania systemowe

- Najwyższej klasy ochrona przed złośliwym oprogramowaniem