- Nowy phishing kampania próby kradzieży Biuro 365Zaloguj siekwalifikacje próbując przekonać użytkownicy zaakceptować nowy Warunki korzystania i Polityka prywatności.

- Atakujący używa Google Usługi reklamowe do przekierowania użytkownicy więc ta osoba lub organizacja prawdopodobnie zapłaciła za posiadanie URL przejść przez autoryzowane źródło.

- Jednym ze sposobów na uniknięcie kłopotów jest bieżące informowanie. Przeczytaj więcej na ten temat w naszym Sekcja bezpieczeństwa.

- Czy czytałeś najnowsze wiadomości z cyfrowego wszechświata? Przejrzyj nasze Centrum wiadomości być na bieżąco.

To nie był nudny moment dla napastników i oszustów wabiąc użytkowników Office 365.

Niektóre kampanie phishingowe używają komunikatów ostrzegawczych o odnowieniu, inne nawet próbują korzystaj z poczty głosowej Office 365 ukraść Twoje dane.

Oni nawet użyj zaproszeń z kalendarza aby złamać coraz więcej kont użytkowników pracujących z domu.

Najnowszy zagrożenie pochodzi z kampanii phishingowej, która ma na celu kradzież Biuro 365

dane logowania, próbując przekonać użytkowników do zaakceptowania nowych Warunków użytkowania i Polityki prywatności.Cele kampanii phishingowej bezpieczne bramki e-mail (SEG)

Cofense Wyłudzanie informacji Naukowcy z Centrum Obrony (PDC), którzy:cętkowany kampania ta opisuje modus operandi zagrożenia phishingiem:

Na pierwszy rzut oka użytkownik zobaczy Ta wiadomość została wysłana z dużą wagą. Ponownie adres nadawcy zawiera słowo bezpieczeństwo, a temat mówi o a Ostatnia zmiana zasad, tworząc pilną potrzebę kliknięcia i natychmiastowego załatwienia sprawy.

Treść e-maila mówi o zaakceptowaniu nowo zaktualizowanej Warunki użytkowania i polityka prywatności. Odnotowuje również, w jaki sposób ta nowa polityka wpłynie na dane osobowe i przerwie wszystkie aktywne usługi na koncie użytkownika. Ciekawi użytkownicy prawdopodobnie będą chcieli Ucz się więcej.

Atakujący używa Google Ad Services do przekierowywania użytkowników, więc ta osoba lub organizacja prawdopodobnie zapłaciła za przekazanie adresu URL przez autoryzowane źródło.

Według Cofense omija to bezpieczne bramy poczty e-mail i naraża użytkowników na atak phishingowy.

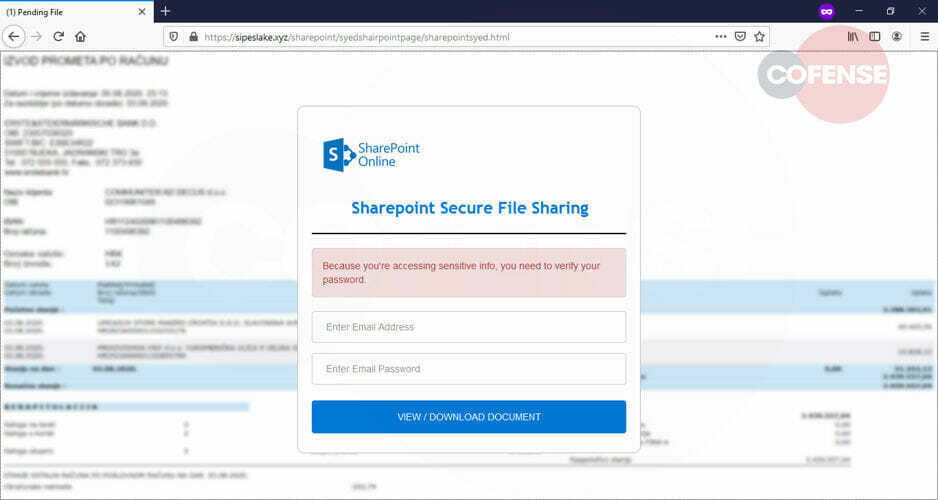

Jeśli klikniesz jeden z przedstawionych przycisków, zostaniesz przekierowany do duplikatu prawdziwej strony Microsoft.

Na tej stronie zobaczysz wyskakujące okienko z polityką prywatności (pobraną z witryny Microsoft) i niektóre logo, które wydają się być uzasadnione.

Następnym krokiem jest ponowne przekierowanie na fałszywą stronę logowania Microsoft. Nie trzeba dodawać, że jeśli uzupełnisz dane uwierzytelniające, przekażesz je osobie atakującej phishing.

Nic nie ustawia czerwonej flagi, ponieważ następna wiadomość na ekranie gwarantuje, że zaktualizowałeś warunki i tym razem zostaniesz przekierowany do legalna strona Microsoft, ich Umowa o świadczenie usług.

Jak zachować bezpieczeństwo? Upewnij się, że klikasz niechciane wiadomości e-mail i linki.

Czy padłeś ofiarą tego oszustwa phishingowego? Opowiedz nam o tym w sekcji Komentarze poniżej.