Jak już zapewne wiesz, Microsoft miał swój miesięcznik Patch wtorek wdrożenie aktualizacji zaledwie kilka dni temu, a możesz znaleźć pełny zasięg tutaj.

Wszystkie systemy operacyjne zostały załatane w tym miesiącu, w tym Windows 11, Windows 10, Windows 7 i Windows 8.1.

Ale wśród najważniejszych wydań w tym miesiącu jest niezwykle ważna poprawka związana z Bezpiecznym rozruchem DBX z jego KB5012170 aktualizacja.

Microsoft wreszcie naprawił krytyczną lukę Secure Boot GRUB

Na wypadek, gdybyś nie był jeszcze tego świadomy, baza danych sygnatur zakazu bezpiecznego rozruchu lub DBX jest w rzeczywistości listą bloków dla plików wykonywalnych UEFI znajdujących się na czarnej liście, które okazały się złe.

Wspomniana powyżej aktualizacja KB5012170 dodaje sygnatury znanych podatnych modułów UEFI do DBX, co oznacza, że nie będą już mogły działać po tej aktualizacji.

Tym razem sygnatury te są związane z luką GRand Unified Boot Loader (GRUB), zwaną także BootHole.

Jak już powiedzieliśmy i jak potwierdził Microsoft, ta aktualizacja zabezpieczeń wprowadza ulepszenia w Secure Boot DBX dla obsługiwanych wersji systemu Windows wymienionych w

Dotyczy Sekcja.Gigant technologiczny z Redmond wspomniał, że te kluczowe zmiany obejmują:

- Urządzenia z systemem Windows z oprogramowaniem układowym opartym na Unified Extensible Firmware Interface (UEFI) mogą działać z włączoną funkcją Secure Boot. Baza danych sygnatur zakazu bezpiecznego rozruchu (DBX) zapobiega ładowaniu modułów UEFI. Ta aktualizacja dodaje moduły do DBX.

Powinieneś także wiedzieć, że w bezpiecznym rozruchu istnieje luka w zabezpieczeniach umożliwiająca obejście funkcji zabezpieczeń. W ten sposób osoba atakująca, której uda się wykorzystać tę lukę, może ominąć bezpieczny rozruch i załadować niezaufane oprogramowanie.

Biorąc to pod uwagę, KB5012170 skutecznie usuwa lukę, dodając sygnatury znanych podatnych modułów UEFI do DBX.

Dla jakich wersji systemu Windows jest przeznaczona ta aktualizacja?

Firma technologiczna uwzględniła również wszystkie wersje, dla których ta aktualizacja rozwiąże problem, w oficjalnych informacjach o wydaniu.

Tak więc bez dalszych ceregieli powiemy, że KB5012170 rozwiązuje problem dla:

- Windows Server 2012

- Windows 8.1 i Windows Server 2012 R2

- Windows 10, wersja 1507

- Windows 10, wersja 1607 i Windows Server 2016

- Windows 10, wersja 1809 i Windows Server 2019

- Windows 10, wersja 20H2

- Windows 10, wersja 21H1

- Windows 10, wersja 21H2

- Windows Serwer 2022

- Windows 11, wersja 21H2 (wydanie oryginalne)

- Azure Stack HCI, wersja 1809

- Azure Stack Data Box, wersja 1809 (ASDB)

Oczywiście pobieranie tej zbiorczej aktualizacji jest dostępne za pośrednictwem witryny Windows Update w ramach pakietu Patch Tuesday, ale można również pobrać samodzielną aktualizację z witryny Witryna Microsoft Update Catalog.

Co mogę zrobić, jeśli nie można zainstalować KB5012170?

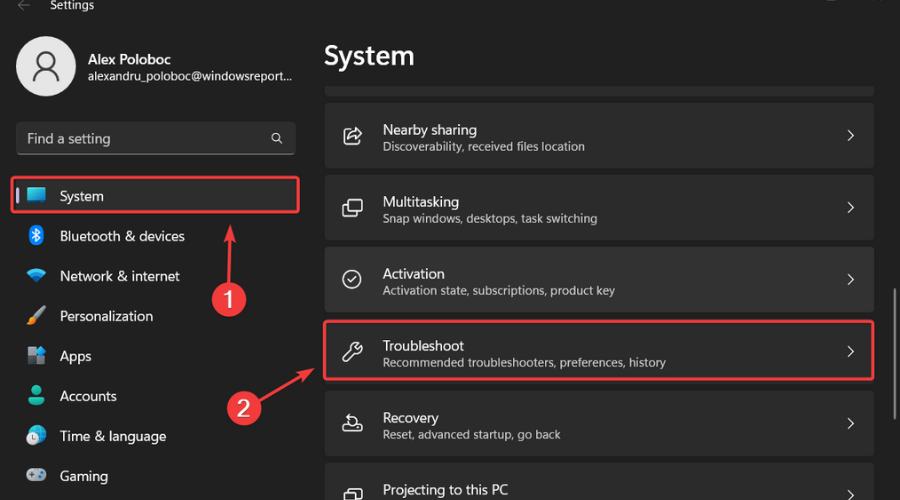

- Naciskać Wygrać+ I mieć dostęp Ustawienia.

- Wybierz System kategorię i kliknij Rozwiązywanie problemów.

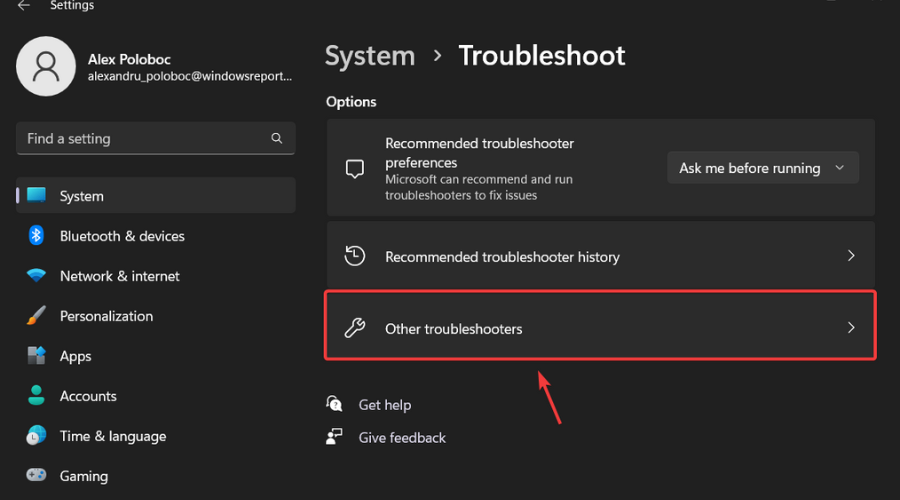

- wciśnij Inne narzędzia do rozwiązywania problemów przycisk.

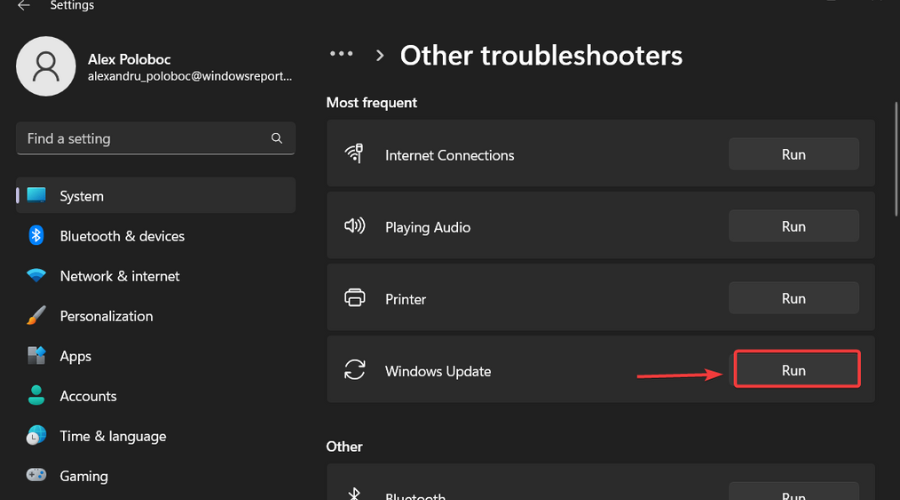

- wciśnij Biegać przycisk obok Aktualizacja systemu Windows.

Masz to, ludzie! Wszystko, czego możesz się spodziewać, jeśli jesteś niejawnym testerem kanału beta. Zostaw komentarz poniżej, jeśli znalazłeś jakieś problemy od czasu instalacji tej kompilacji.