- Perimeter 81 to rozwiązanie do zdalnego dostępu, które poprawi cyberbezpieczeństwo Twojej firmy, a także funkcjonalność pracy.

- To narzędzie ma zaawansowane funkcje szyfrowania danych, a także implementację zabezpieczeń w chmurze.

- Oprogramowanie pozwala w dowolnym momencie łączyć się z różnymi urządzeniami i lokalizacjami.

W erze, w której praca w domu stała się punktem zaczepienia gospodarki, nigdy nie było ważniejsze, aby firmy utrzymywały rygorystyczne cyberbezpieczeństwo na każdym kroku.

Wyobraź sobie, że możesz zapewnić pracownikom bezproblemowy, bezpieczny, zdalny dostęp do sieci firmowej lub współdzielonych zasobów w dowolnym miejscu na świecie i w dowolnym czasie.

A wszystko to bez konieczności stosowania mnóstwa skomplikowanych technologii i nadmiernie trudnych sieci. Stały VPN oferuje kluczowy element realizacji tego marzenia.

Wiele osób doświadczyło VPN tylko jako czegoś, z czego korzystają gracze, i często postrzega się je jako złożone, pełne żargonu środowisko, z którego mogą korzystać tylko osoby pracujące w IT.

Istnieje wiele nowoczesnych, intuicyjnych rozwiązań, które pomagają usprawnić korzystanie z VPN przez firmy, jednocześnie umożliwiając pracownikom skoncentrowanie się na ich podstawowej pracy.

Dzisiaj przyjrzymy się Perimeter 81 i temu, jak może poprawić cyberbezpieczeństwo biznesowe, a także funkcjonalność pracy.

Co to jest Perimeter 81 i jak może ci pomóc?

Sieci VPN z dostępem zdalnym, takie jak Perimeter 81, umożliwiają pracownikom dostęp do danych i infrastruktury firmy w chmurze, ale przy użyciu w pełni zabezpieczonego połączenia, które zmniejsza ryzyko cyberbezpieczeństwa.

Wrażenia użytkownika są tak, jakby były w biurze, korzystając z lokalnych serwerów. Zapewnia to doskonałą równowagę między bezpieczeństwem a doświadczeniem użytkownika.

Do niedawna większość zabezpieczeń sieciowych była fizyczna i skoncentrowana na lokalizacji, nie mogąc łatwo dostosować się do pracy zdalnej.

Środowiska chmurowe i usługi SaaS były albo niedostępne poza biurem, albo nieistniejące.

W przypadku szybkiego przejścia do pracy z domu oznaczało to podatność na cyberataki na niezabezpieczone połączenia domowe, przy jednoczesnym braku wsparcia personelu i dostępu do kluczowych zasobów pracy.

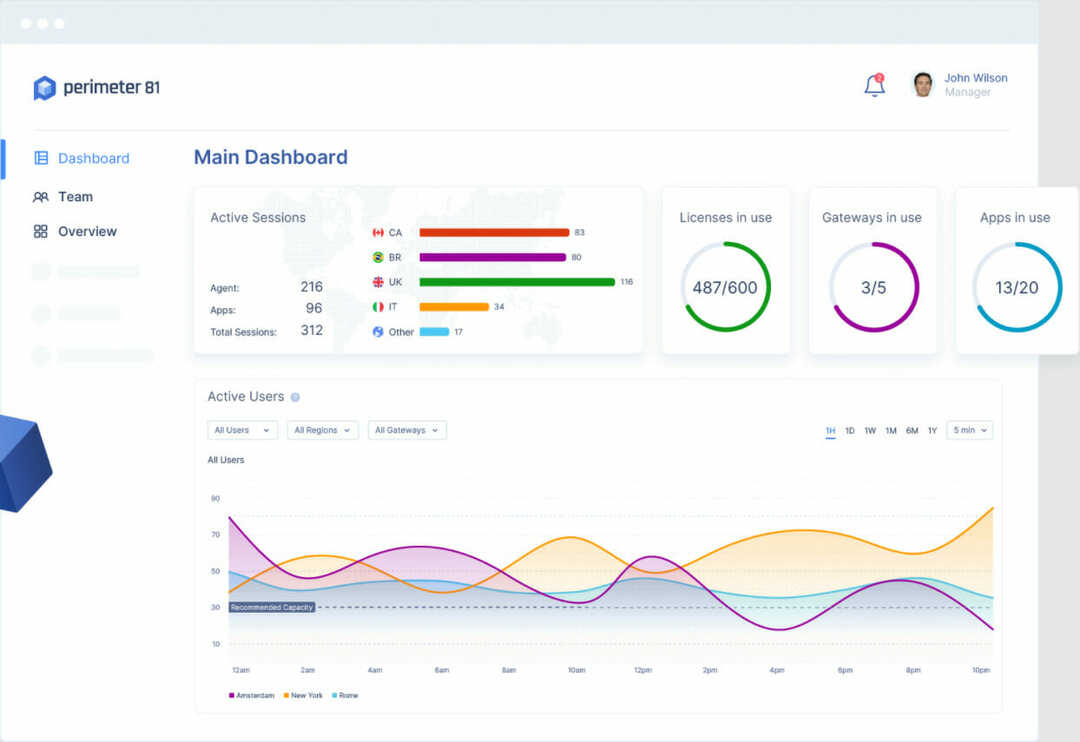

Perimeter 81 oferuje natychmiastowe wdrożenie, ujednolicone zarządzanie i 360-stopniową widoczność, aby zapewnić szybki, bezpieczny i skalowalny produkt, który zwiększa bezpieczeństwo i pomaga pracownikom wydajnie pracować.

Jakie są kluczowe cechy Perimeter 81?

1. Szyfrowanie danych

Dzięki najwyższej klasy szyfrowaniu i tunelowaniu, Perimeter 81 zapewnia bezpieczeństwo przesyłanych danych, bez względu na to, gdzie i jakie urządzenie je wysyła. Dozwolone są tylko autoryzowane połączenia

2. Bezpieczeństwo w chmurze

Bezpieczeństwo punktów dostępowych w sieci jest kluczową kwestią przy korzystaniu z rozwiązań chmurowych. Perimeter 81 pomaga zabezpieczyć dostęp na górze środowiska chmury, zwiększając bezpieczeństwo.

3. Bezpieczny, w pełni zdalny dostęp

Pomimo tych najwyższej klasy funkcji bezpieczeństwa, Perimeter 81 umożliwia pracownikom łączenie się z różnymi urządzeniami i lokalizacjami o dowolnej porze dnia.

Dzięki zdalnemu dostępowi zawsze w sieci VPN pracownicy mogą bezpiecznie uzyskiwać dostęp do prywatnej sieci firmy i bezpiecznie udostępniać dane, nawet w sieciach publicznych.

- Najlepsze oprogramowanie do zdalnego sterowania dla Windows 11

- Najlepsze oprogramowanie do zdalnego sterowania dla Windows 10/11

- Jak skonfigurować VPN z Pulpitem zdalnym w systemie Windows 10/11?

Jak mogę korzystać z Perimeter 81?

Wdrażanie oprogramowania będzie wyglądać nieco inaczej, w zależności od organizacji. Oto jednak przybliżone spojrzenie na etapy korzystania z Perimeter 81:

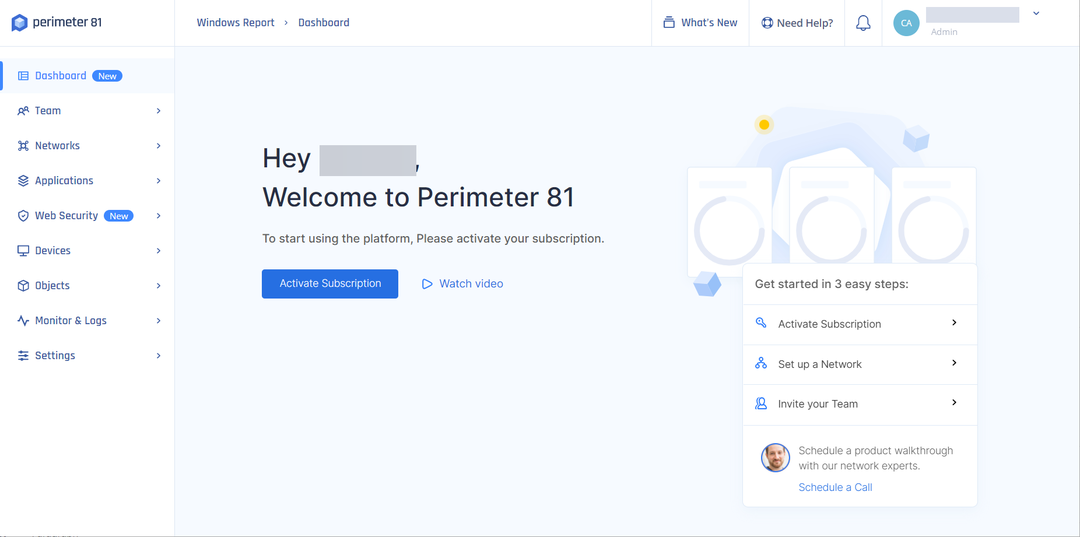

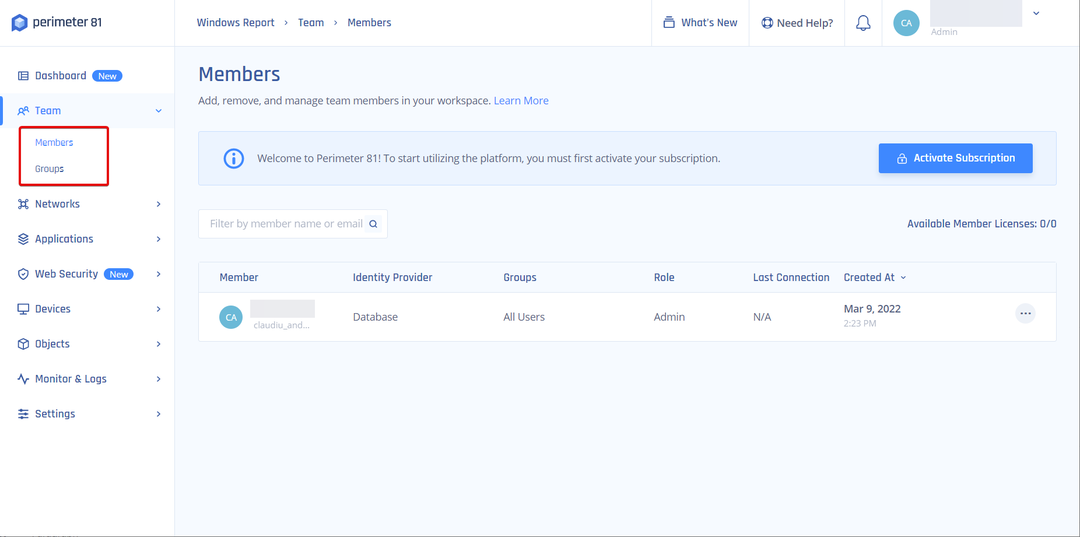

1. Stwórz platformę zarządzania w chmurze

Tutaj Twój dedykowany personel IT będzie zarządzał zespołem, ustawiając sieci i uprawnienia. Mogą tutaj również monitorować aktywność sieciową.

Ogólny interfejs jest intuicyjny, a integracje jednokrotnego logowania, uwierzytelnianie dwuskładnikowe i obsługa urządzeń mobilnych są wbudowane i można je dostosować do potrzeb organizacji.

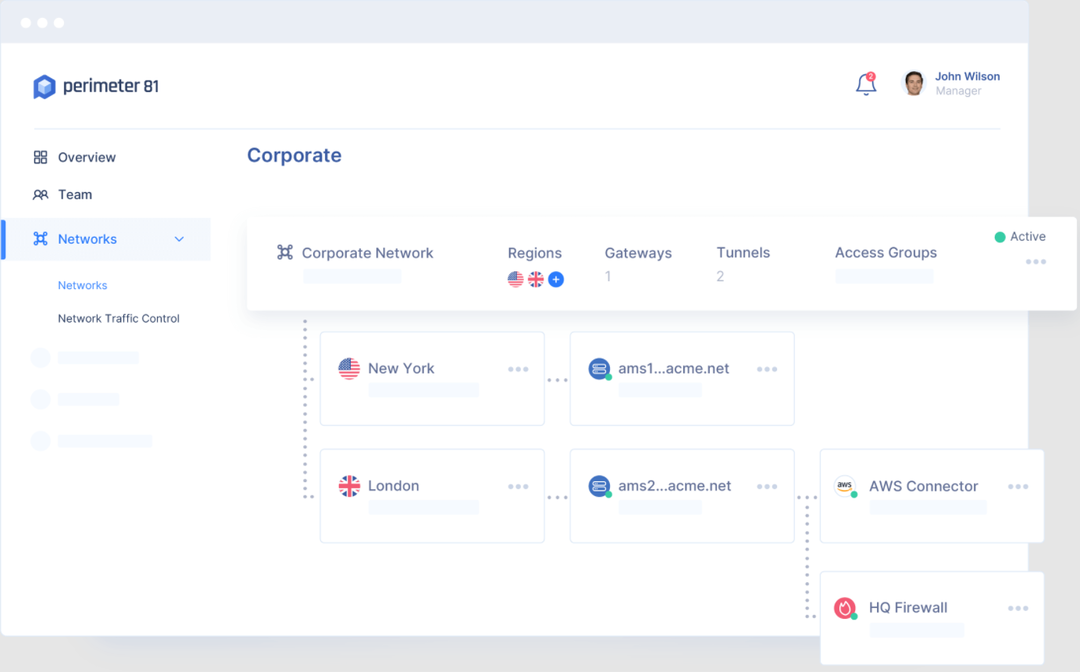

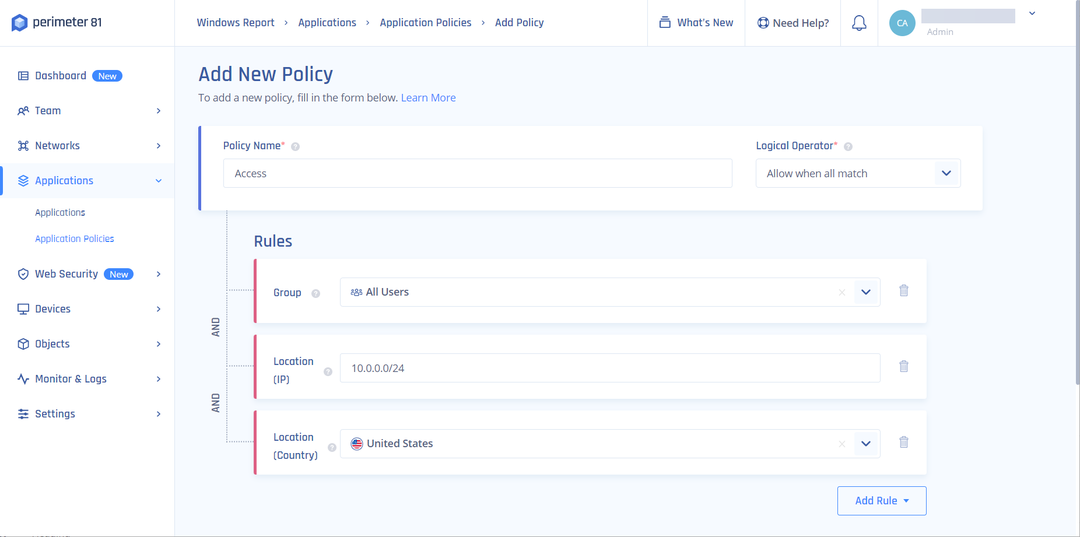

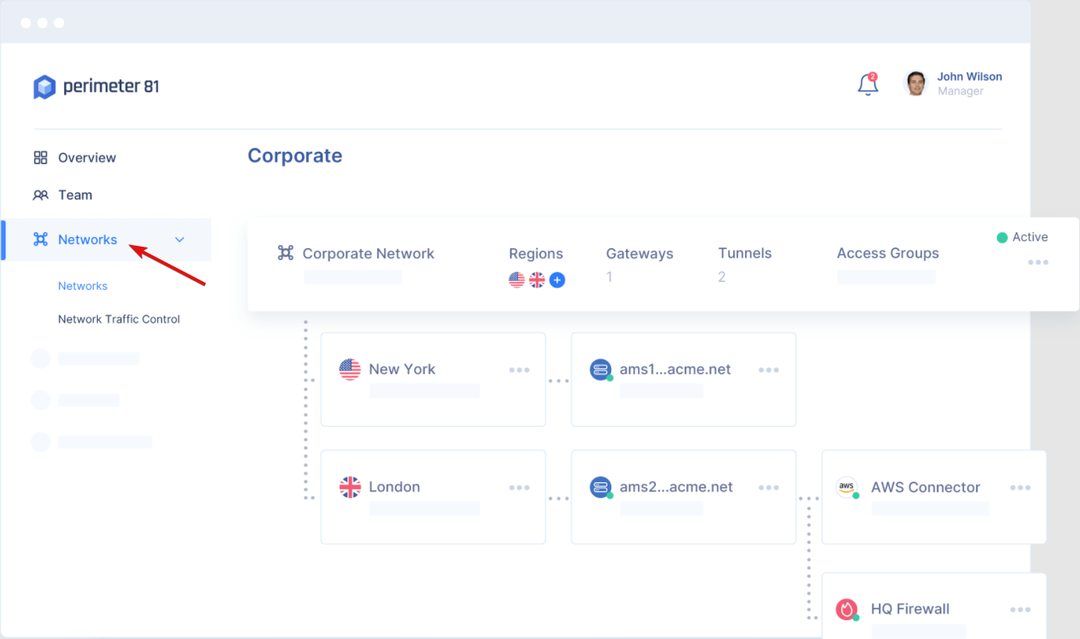

2. Skonfiguruj sieci i uprawnienia

Teraz ustanowiono chmurę wielodostępną z podzielonymi uprawnieniami kontrolującymi, kto może uzyskać dostęp do czego w kilku sieciach. Mogą się one łączyć.

Pomyśl o centrali z natywnymi zaporami sieciowymi lub pełnej usłudze w chmurze z białą listą adresów IP.

3. Utwórz agentów

Moduły agenta są instalowane na urządzeniach mobilnych lub komputerach PC, z których korzystają pracownicy. Dzięki temu mogą jednym kliknięciem uzyskać dostęp do dowolnej sieci lokalnej lub w chmurze, z zabezpieczeniami, bez względu na to, gdzie się znajdują.

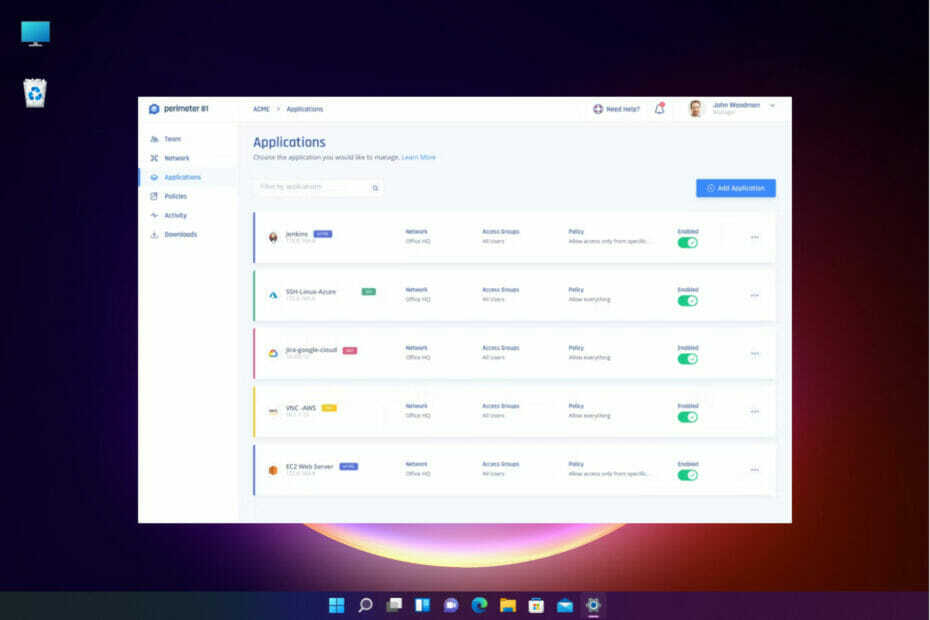

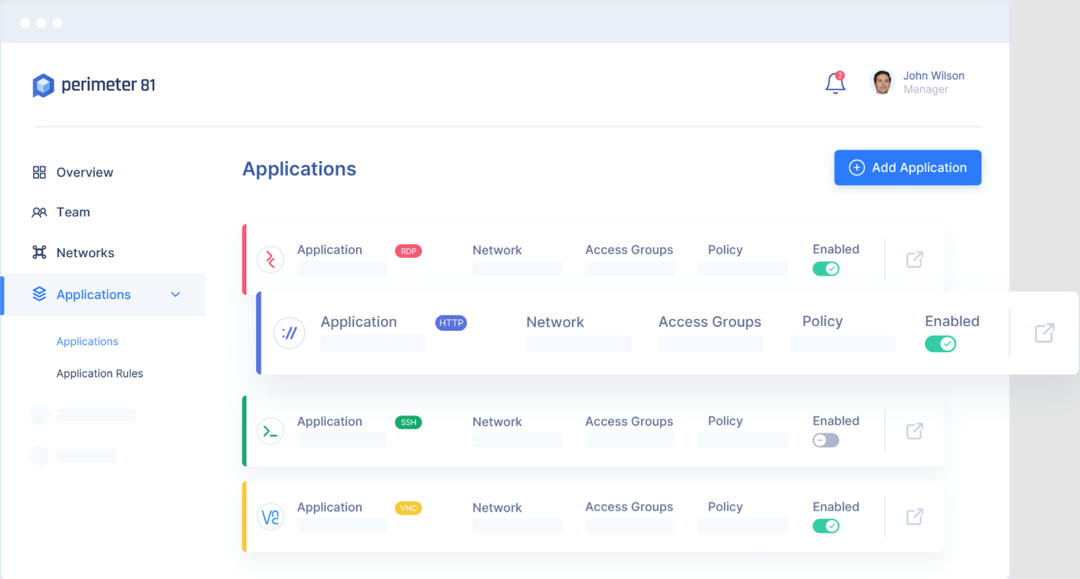

4. Dostęp do aplikacji bez agentów

Weryfikacja zaufania użytkowników i zasad urządzenia jest uruchamiana automatycznie w celu autoryzacji pracowników przed umożliwieniem im dostępu w bezpiecznej sesji.

Sesje będą rejestrowane i monitorowane, jeśli wybierzesz tę konfigurację w kroku 1, i będą mogły być w pełni skontrolowane. Aplikacje są odizolowane od sieci i korzystają z wytycznych Zero Trust.

Po wdrożeniu Perimeter 81 możesz wykorzystać moc stale działającej sieci VPN, aby chronić krytyczne dane firmy, bez ograniczania komfortu użytkowania lub spowalniania produktywności.

Być może zainteresuje Cię również nasza lista, w tym najlepsze narzędzia zdalnego dostępu z opcją nagrywania sesji.

Jeśli już korzystałeś z Perimeter 81, podziel się swoimi doświadczeniami w sekcji komentarzy poniżej.