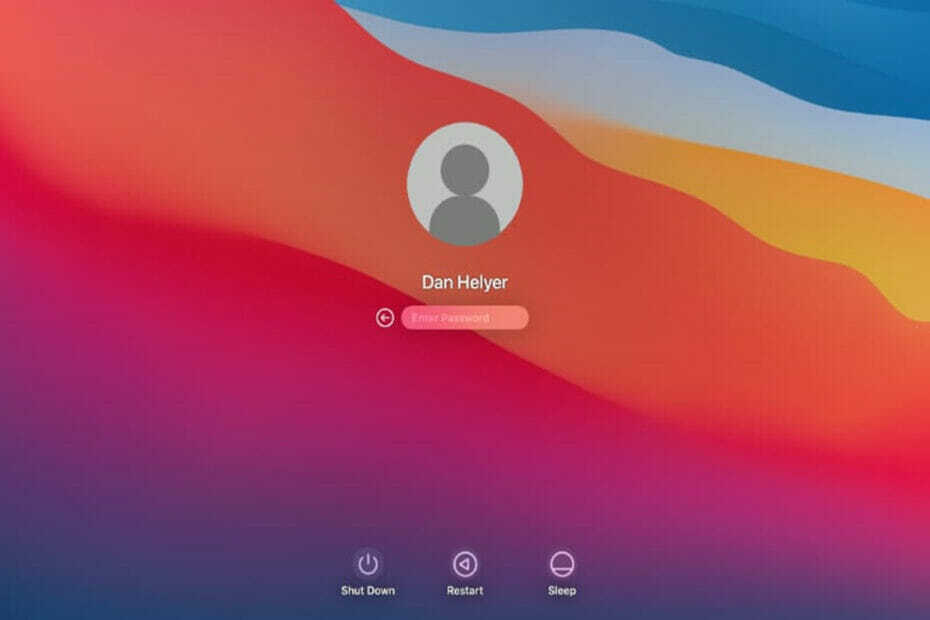

- TCC to technologia zabezpieczeń, która pozwala użytkownikom Apple kontrolować ustawienia prywatności aplikacji zainstalowanych w ich systemach i urządzeniach podłączonych do ich urządzeń.

- Użytkownicy Apple z nowym TCC umożliwią pełny dostęp do dysku aplikacjom z funkcjami konfiguracji, aby automatycznie zapobiegać nieautoryzowanemu wykonaniu kodu.

- Wreszcie Apple udało się naprawić lukę w aktualizacjach zabezpieczeń wydanych pod koniec zeszłego roku w grudniu.

Microsoft ostrzega, że luka w systemie macOS może zostać wykorzystana do ominięcia technologii przejrzystości, zgody i kontroli (TCC) firmy.

Zespół Microsoft 365 Defender Research Team zgłosił lukę w MacBooku Pro, model T5 firmy Apple, za pośrednictwem Microsoft Security Vulnerability Research (MSVR) 15 lipca 2021 r.

TCC to technologia bezpieczeństwa zaprojektowana, aby umożliwić użytkownikom Apple kontrolowanie ustawień prywatności aplikacje zainstalowane na ich systemach i urządzeniach podłączonych do ich komputerów Mac, w tym aparaty i mikrofony.

Apple zapewnił użytkowników, że jego nowy TCC umożliwi pełny dostęp do dysku tylko aplikacjom z skonfigurowanymi funkcjami, aby automatycznie blokować nieautoryzowane wykonanie kodu.

Luki

Badacze firmy Microsoft odkryli, że cyberprzestępcy mogą nakłonić użytkownika do kliknięcia złośliwego łącza w celu uzyskania dostępu do danych osobowych przechowywanych w bazie danych TCC.

„Odkryliśmy, że można programowo zmienić katalog domowy użytkownika docelowego i podłożyć fałszywe TCC baza danych, która przechowuje historię zgody na żądania aplikacji” według głównego badacza bezpieczeństwa w Microsoft, Jonathana Bara.

„W przypadku wykorzystania tej luki w systemach niezałatanych może umożliwić złośliwemu podmiotowi przeprowadzenie ataku na podstawie chronionych danych osobowych użytkownika.

„Na przykład atakujący może przejąć aplikację zainstalowaną na urządzeniu lub zainstalować własną złośliwą aplikację i uzyskać dostęp do mikrofon do nagrywania prywatnych rozmów lub przechwytywania zrzutów ekranu poufnych informacji wyświetlanych na ekranie użytkownika ekran."

Zgłoszone obejścia TCC

Apple załatało również inne obejścia TCC zgłoszone od 2020 r., W tym:

- Zatrucie zmienną środowiskową

- Wieszaki Time Machine

- Problem z zakończeniem pakietu

Poza tym Apple naprawiło lukę w aktualizacjach bezpieczeństwa opublikowanych w zeszłym miesiącu, 13 grudnia 2021 roku. „Złośliwa aplikacja może być w stanie ominąć preferencje prywatności” zgodnie z zaleceniem bezpieczeństwa.

Firma Apple poradziła sobie z błędem logiki stojącym za błędem bezpieczeństwa powerdir, opracowując lepsze zarządzanie stanem.

„Podczas tych badań musieliśmy zaktualizować nasz exploit weryfikacji koncepcji (POC), ponieważ początkowa wersja nie działała już na najnowszej wersji systemu macOS, Monterey”, wskazał Jonathan.

„To pokazuje, że nawet gdy macOS lub inne systemy operacyjne i aplikacje stają się coraz trudniejsze z każdym wydaniem, dostawcy oprogramowania, tacy jak Apple, badacze i szersza społeczność ds. bezpieczeństwa muszą stale współpracować, aby zidentyfikować i naprawić luki, zanim atakujący będą mogli wykorzystać ich."

Bezkrwawy

Microsoft ujawnił dzisiaj lukę w zabezpieczeniach o kryptonimie Bezkrwawy, co pozwoliłoby atakującemu na ominięcie ochrony integralności systemu (SIP) i wykonanie dowolnych operacji, podniesienie uprawnień do roota i zainstalowanie rootkitów na podatnych urządzeniach.

Badacze firmy odkryli również nowe warianty złośliwego oprogramowania dla systemu macOS, znane jako UpdateAgent lub Vigram, zaktualizowane o nowe taktyki unikania i wytrwania.

W czerwcu ubiegłego roku badacz bezpieczeństwa (Redmond) z Tactical Network Solutions ujawnił krytyczne wady w wielu modelach routerów NETGEAR. Hakerzy mogą wykorzystywać te wady do włamywania się i przemieszczania się na boki w sieciach korporacyjnych.

Czy napotkałeś jakiekolwiek z tych niepowodzeń? Podziel się z nami swoimi przemyśleniami w sekcji komentarzy poniżej.

![Wdrożenie nie powiodło się z HRESULT: 0x80080204 [Poprawka]](/f/54047f7c8cfc0752a630dc555b07e926.png?width=300&height=460)

![Błąd aplikacji Accelerometerst.exe w systemie Windows 10 [Poprawka]](/f/5e679493a78a286e79d135bbc275e583.png?width=300&height=460)