- Krytyczna luka w zabezpieczeniach systemu Windows, odkryta kilka dni temu, sprawia, że użytkownicy starają się włączyć dodatkowe środki bezpieczeństwa.

- Zaczęło się, gdy badacz zauważył to, co uważał za regresję kodowania w nadchodzącej wersji beta Okna 11.

- Najwyraźniej zawartość opiekun konta bezpieczeństwa (SAM), mogą być odczytywane przez użytkowników z ograniczonymi uprawnieniami systemowymi.

- Ten Według ekspertów luka dotyczy również wszystkich wersji systemu Windows 10 wydanych w ciągu ostatnich 2,5 roku.

My, w Windows Report, zawsze podkreślamy znaczenie ochrony podczas połączenia z Internetem, ponieważ cyberzagrożenia rosną i są wszechobecne w dzisiejszych czasach.

Niezastosowanie się do tego może spowodować wycieki poufnych i cennych danych, które mogą mieć poważne konsekwencje zarówno dla osób fizycznych, jak i dla przedsiębiorstw.

We wtorek wszyscy byli zszokowani, gdy dowiedzieli się o dwóch nowych lukach, jednej w systemie Windows, a drugiej w systemie Linux, które mogą pozwolić hakerom ominąć ograniczenia bezpieczeństwa systemu operacyjnego i uzyskać dostęp do wrażliwych zasobów.

Nowa luka w systemie Windows 11 może prowadzić do poważnych naruszeń

Ta krytyczna luka w systemie Windows została odkryta przypadkowo kilka dni temu, gdy badacz zauważył, jak sądził, regresję kodowania w wersji beta nadchodzącego Okna 11.

Odkrył również, że zawartość menedżer konta bezpieczeństwa (SAM), czyli baza danych przechowująca konta użytkowników i deskryptory zabezpieczeń dla użytkowników na komputerze lokalnym, może być odczytywana przez użytkowników z ograniczonymi uprawnieniami systemowymi.

yarh- z jakiegoś powodu na win11 plik SAM jest teraz PRZECZYTANY dla użytkowników.

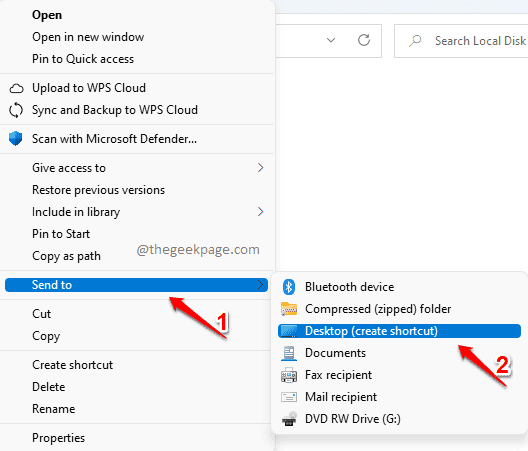

Więc jeśli masz włączone shadowvolumy, możesz odczytać plik sam w ten sposób:Nie znam jeszcze pełnego zakresu problemu, ale myślę, że jest to zbyt wiele, aby nie stanowiło problemu. pic.twitter.com/kl8gQ1FjFt

— Jonas L (@jonasLyk) 19 lipca 2021

Aby lepiej zrozumieć, wszyscy wiemy, że ponieważ systemy operacyjne i aplikacje stają się coraz trudniejsze do włamania, udane ataki wymagają wykorzystania co najmniej dwóch luk w zabezpieczeniach.

Mówiąc dokładniej, jedna z luk pozwoli złośliwym stronom trzecim na dostęp do zasobów systemu operacyjnego o niskich uprawnieniach, w których można wykonać kod lub odczytać prywatne dane.

Druga podatność przenosi proces na zupełnie nowy poziom, zapewniając dostęp do zasobów systemowych zarezerwowanych do przechowywania haseł lub innych wrażliwych operacji.

Luka SeriousSAM dotyczy wszystkich wersji systemu Windows 10 wydanych w ciągu ostatnich 2,5 roku

-CVE-2021-36934 może służyć do uzyskiwania dostępu administracyjnego dla wersji Windows 10 v1809 i nowszych

-Nie ma jeszcze dostępnych łatek

-PoC i kilka wskazówek dotyczących logowaniahttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3— Catalin Cimpanu (@campuscodi) 21 lipca 2021

Jak dokładnie ten problem umożliwia atakującym infiltrację naszych systemów?

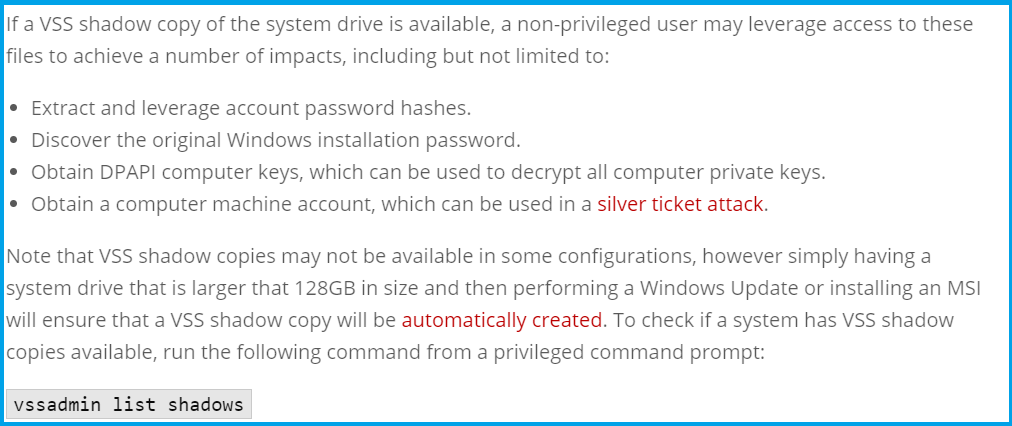

Wspomniana wyżej kwestia umożliwiła osobom trzecim wydobycie kryptograficznie chronionych danych haseł.

Mogli również odkryć hasło, którego użyliśmy do zainstalowania systemu Windows, zdobyć klucze komputera do interfejsu API ochrony danych systemu Windows, który może służyć do odszyfrowywania prywatnych kluczy szyfrowania.

Innym działaniem, które cyberprzestępcy mogą wykonać podczas odkrywania tej luki, jest tworzenie kont na zaatakowanym urządzeniu.

Jak możesz sobie wyobrazić, w rezultacie użytkownik lokalny może podnieść uprawnienia aż do Systemu, najwyższego poziomu w systemie Windows.

P: co możesz zrobić, gdy masz? #mimikatz🥝 i trochę dostępu do odczytu w plikach systemu Windows, takich jak SYSTEM, SAM i SECURITY?

O: Eskalacja lokalnych uprawnień 🥳

Dziękuję Ci @jonasyk w tym celu dostęp do odczytu w domyślnym systemie Windows😘 pic.twitter.com/6Y8kGmdCsp

— 🥝 Benjamin Delpy (@gentilkiwi) 20 lipca 2021

Jest to teraz nowa luka, która była obecna nawet w systemie Windows 10

Użytkownicy, którzy zauważyli te posty i odpowiedzieli, zwrócili również uwagę, że to zachowanie nie było regresją wprowadzoną w systemie Windows 11, jak początkowo sądzono.

Podobno ta sama luka, która ma użytkowników systemu Windows 11 na krawędzi ich stanowisk, była obecna nawet w najnowszej wersji systemu Windows 10.

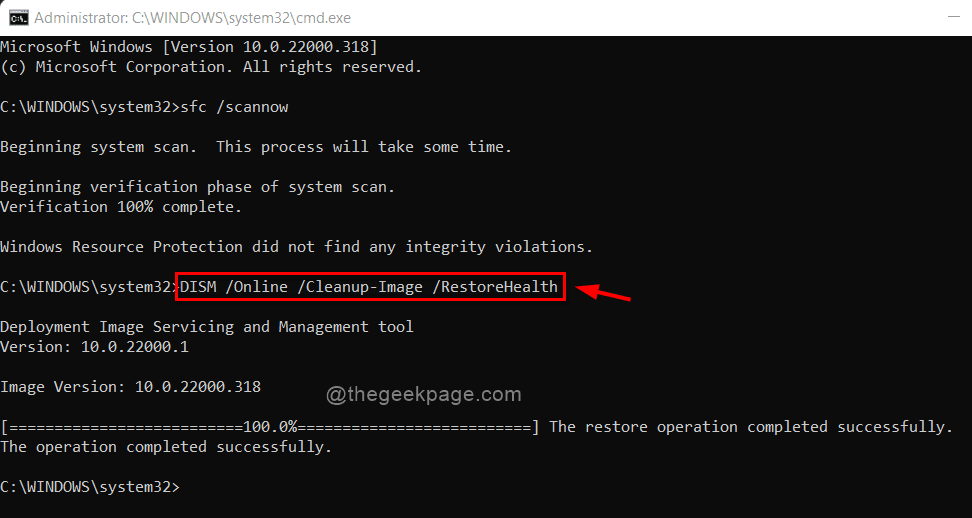

Tak więc amerykański zespół ds. gotowości na wypadek awarii komputerowych stwierdził że ten problem objawia się, gdy usługa kopiowania woluminów w tle, funkcja systemu Windows, która pozwala system operacyjny lub aplikacje do robienia migawek całego dysku bez blokowania systemu plików, jest włączony na.

Co gorsza, obecnie nie ma dostępnej łatki, więc nie ma sposobu, aby powiedzieć, kiedy ten problem zostanie naprawiony.

Przedstawiciele firmy Microsoft badają lukę w zabezpieczeniach i w razie potrzeby podejmą działania. Luka jest śledzona jako CVE-2021-36934, ponieważ Microsoft powiedział, że exploity na wolności są bardziej prawdopodobne.

pisałem o #UlaKoszmar znany jako #PoważnySAM (winić @cyb3rops w tym przypadku), niezałataną lukę w systemie Windows 10, która umożliwia każdemu użytkownikowi niebędącemu administratorem dostęp do pełnego rejestru systemu, w tym do wrażliwych obszarów.

W zestawie strasznie źle zakodowany PoC.

https://t.co/PX1fOGpzbf— Kevin Beaumont (@GossiTheDog) 20 lipca 2021

Czy podejmujesz dodatkowe środki ostrożności, aby nie stać się ofiarą cyberataków? Podziel się z nami swoimi przemyśleniami w sekcji komentarzy poniżej.