Słynne oprogramowanie ransomware Cerber ponownie atakuje użytkowników systemu Windows i tym razem jest potężniejsze niż kiedykolwiek. Ransomware Cerber3 to bezwzględne złośliwe oprogramowanie trzeciej generacji, które szyfruje Twoje pliki, zmuszając Cię do zapłaty pieniędzy za odzyskanie dostępu do Twoich dokumentów.

Haker nie śpi nawet wtedy, gdy czasy są spokojne, a fakt, że Cerber3 został uwolniony, może tylko oznaczać, że wkrótce pojawią się nowe generacje oprogramowania ransomware. Niestety okazuje się, że programy antywirusowe Windows Defender są w zasadzie… bezbronni wobec tego zagrożenia.

Cerber ransomware atakuje użytkowników systemu Windows

moje pliki są konwertowane jako rozszerzenie .cerber3, który jest zaszyfrowanym wirusem i atakuje moje pliki

pomóż mi odszyfrować to rozszerzenie bez płacenia pieniędzy za oprogramowanie ransomware pomóż mi odzyskać moje pliki przez odszyfrowanie

Cerber3 jest zwykle dystrybuowany za pośrednictwem zainfekowanych załączników do wiadomości e-mail lub linków do złośliwie spreparowanych stron internetowych. Według

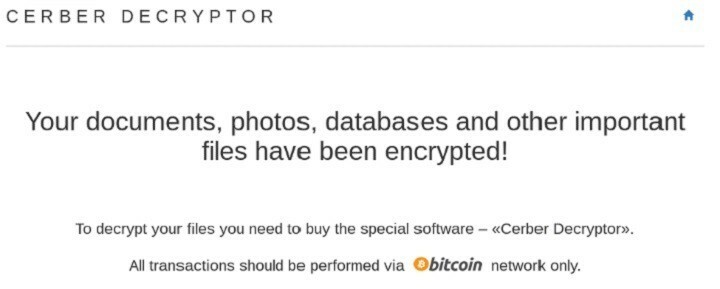

raporty użytkowników, osoby atakujące wysyłają wiadomość e-mail z powiadomieniem w imieniu firmy przewozowej, rzekomo informując, że nie mogą dostarczyć przesyłki. Większość użytkowników jest zaintrygowana tą możliwością i otwiera wiadomość e-mail lub klika szkodliwy link, chociaż wiedzą, że nikt nie miał im nic wysyłać. Tak, ciekawość zabiła kota.Ransomware Cerber3 atakuje wszystkich Wersje Windowsi szyfruje wszystkie pliki produktywności, dodając rozszerzenie .cerber3, aby użytkownicy nie mogli już ich otwierać. Po zainfekowaniu komputera Cerber 3 tworzy link #HELP DECRYPT, zapraszając do zapłacenia okupu.

Zła wiadomość jest taka, że nie można całkowicie odzyskać plików, których dotyczy ransomware Cerber3. Dostępne są tylko dwa rozwiązania:

- zapłacić okup, co tylko zachęca napastników do kontynuacji i pomaga im osiągnąć cel; tego rozwiązania należy za wszelką cenę unikać

- posługiwać się dedykowane oprogramowanie do odzyskiwania spróbować przywrócić zainfekowane pliki, chociaż może to nie zawsze działać.

Biorąc pod uwagę powagę tych ataków złośliwego oprogramowania, zapobieganie jest naprawdę lepsze niż leczenie: nie otwieraj podejrzanych wiadomości e-mail i nie klikaj podejrzanych linków. W niefortunnym przypadku, gdy Twój komputer zostanie zainfekowany, natychmiast zgłoś to organowi ścigania w swoim kraju.

POWIĄZANE HISTORIE, KTÓRE MUSISZ SPRAWDZIĆ:

- Microsoft ostrzega użytkowników przed nową sztuczką makr wykorzystywaną do aktywacji oprogramowania ransomware

- Ransomware Office 365 rozprzestrzenia się za pomocą programu Outlook

- Zidentyfikuj oprogramowanie ransomware, które zaszyfrowało Twoje dane za pomocą tego bezpłatnego narzędzia