- Kup subskrypcję VPN (polecamy PIA)

- Pobierz klienta VPN na swoje urządzenie

- Zainstaluj klienta VPN

- Uruchom go i zaloguj się na swoje konto

- Połącz się z dowolnym serwerem, który chcesz

- Ciesz się prywatnym, bezpiecznym przeglądaniem w publicznej sieci Wi-Fi

ZA VPN czyni cuda, jeśli chodzi o ochronę ruchu przed różnymi agentami, którzy po prostu uwielbialiby go węszyć.

Nie tylko VPN, taki jak PIA przekierować ruch przez jego prywatne serwery (bezpieczny tunel), ale także go szyfruje.

Tak więc, nawet jeśli ktoś przechwyciłby Twój ruch z publicznej sieci Wi-Fi, dzięki szyfrowaniu wszystko wyglądałoby jak bełkot.

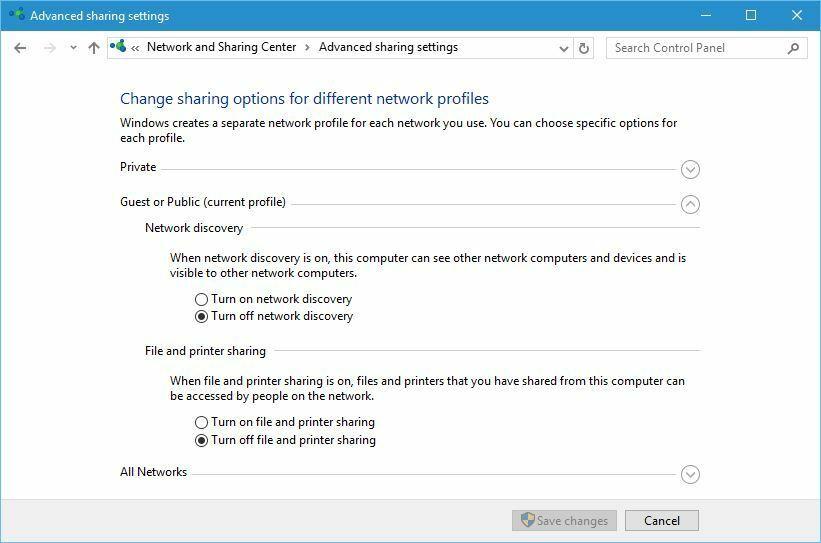

Włączenie udostępniania plików i wykrywania sieci nie jest niczym niespotykanym, zwłaszcza jeśli jesteś w zaufanej sieci.

Pamiętaj jednak, że ta funkcja powinna być używana tylko w domu/pracy lub gdziekolwiek możesz zaufać wszystko użytkowników w sieci.

Mając to na uwadze, zalecamy korzystanie z tej funkcji tylko w bezpiecznych środowiskach i jeśli jest to absolutnie konieczne.

Nie trzeba dodawać, że nigdy nie należy go używać publicznie Wi-Fi sieci. Dlatego nauczymy Cię, jak to wyłączyć.

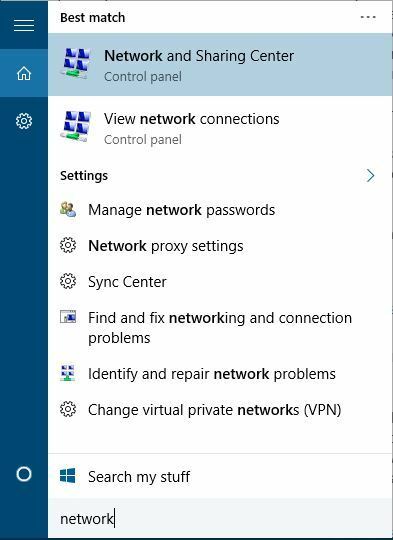

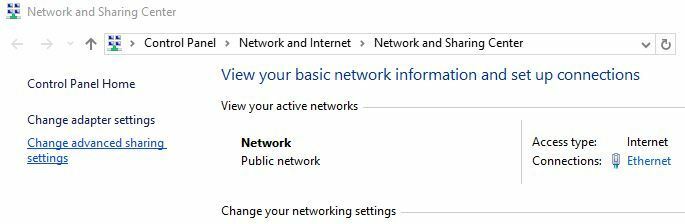

- wciśnij Wygraj klucz na twojej klawiaturze

- Rodzaj sieć

- Wybierz Centrum sieci i udostępniania

- Kliknij Zmień zaawansowane ustawienia udostępniania.

- Znajdź swój aktualny profil sieciowy

- Korzystając z sieci publicznej, należy zawsze wybrać profil Gość lub Publiczny

- w Wykrywanie sieci sekcja wybierz Wyłącz wykrywanie sieci

-

Selekt Wyłącz udostępnianie plików i drukarek w Udostępnianie plików i drukarek Sekcja

- Kliknij Zapisz zmiany

Nie trzeba dodawać, że wyłączenie wykrywania sieci spowoduje, że inne urządzenia nie będą mogły Cię zobaczyć w bieżącej sieci.

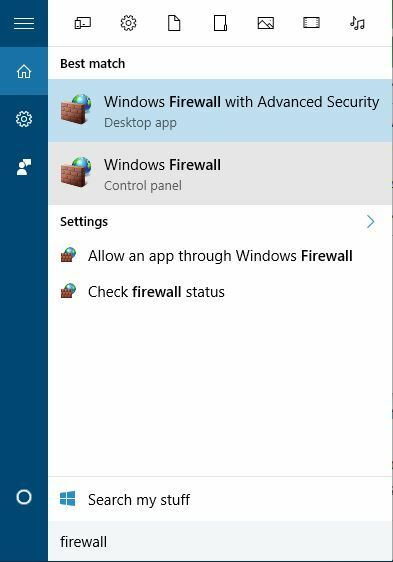

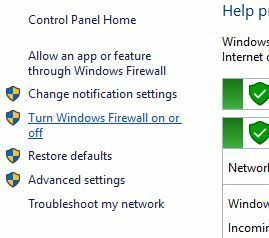

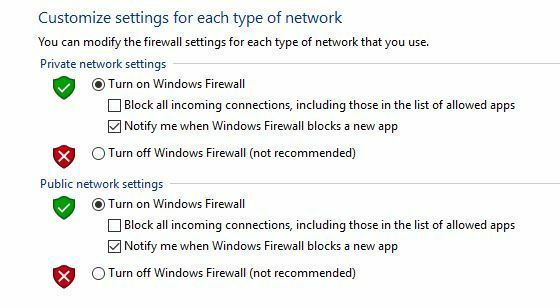

Windows 10 ma wbudowany zapora sieciowa, więc jeśli nie korzystasz z rozwiązania innej firmy, możesz przynajmniej upewnić się, że Twój system Windows jest aktywny.

Celem zapory jest regulowanie przychodzącego i wychodzącego ruchu sieciowego, dzięki czemu komputer jest chroniony przed atakami.

W ten sposób możesz sprawdzić, czy zapora systemu Windows jest uruchomiona:

- wciśnij Zdobyć klawisz na twojej klawiaturze

- Rodzaj zapora sieciowa

- Wybierać Zapora Windows Defenderender z listy

- Kliknij Włącz lub wyłącz Zaporę systemu Windows przycisk

- Upewnić się Włącz Zaporę systemu Windowsl jest wybrany w obu Prywatny i Ustawienia sieci publicznej Sekcje

- Kliknij dobrze zapisać zmiany

Jeśli masz zainstalowaną zaporę innej firmy, Zapora systemu Windows wyłączy się automatycznie i nie ma potrzeby jej włączania.

Za każdym razem, gdy wchodzisz w interakcję z przeglądarką internetową, wysyłasz dane, które mogą przechwycić złośliwi użytkownicy w tej samej sieci.

Jeśli nie używasz VPN do szyfrowania całego ruchu, powinieneś przynajmniej upewnić się, że korzystasz z szyfrowanego połączenia w przeglądarce.

Naprawdę łatwo jest wykryć zaszyfrowane połączenie, ponieważ jest ono oznaczone przez HTTPS. HTTPS jest rozszerzeniem protokołu HTTP i służy do celów bezpieczeństwa.

Oczywiście nie dotyczy to aplikacji ani innych usług, w których nie możesz zobaczyć, co się dzieje lub czy Twój ruch jest szyfrowany.

Jednak sprawdzenie protokołu w przeglądarce jest prostą i dość skuteczną czynnością, aby upewnić się, że wszystko jest w porządku.

Pamiętaj, HTTPS – dobrze, HTTP – zły.

Różne aplikacje i usługi utrzymują połączenia i wysyłają żądania w tle, nawet jeśli nie używasz ich aktywnie.

Tak więc, aby uniknąć przypadkowych wycieków danych, wyłączenie Wi-Fi, gdy nie używasz go aktywnie, okazuje się mądrą decyzją.

Oto rzecz: z biegiem lat Twoje urządzenie stawało się coraz mądrzejsze i nagle wydaje się, że może decydować o wszystkim za Ciebie.

Jednym z takich przykładów jest łączenie się z dowolnym publicznym, niezabezpieczonym Wi-Fi, jeśli sygnał jest wystarczająco silny.

Tak, to zaoszczędzi ci tylko około 2 cennych sekund, ale może również połączyć się z podstępnym hotspotem utworzonym przez złośliwy hotspot.

To się nazywa Hotspoty Honeypoty. Chcesz wiedzieć dlaczego? Ponieważ sprawiają, że monitorowanie ruchu niczego niepodejrzewających ofiar wygląda jak dziecinna zabawa.

Istnieje wiele powodów, dla których doświadczony haker lub dzieciak skryptowy chciałby przechwycić Twoje prywatne dane przeglądania.

Jednak jednym z najczęstszych powodów jest kradzież kont. Wszystkie, jeśli to możliwe; Twoje media społecznościowe, konta bankowe, pamięć w chmurze, to ty.

Rozsądnie jest zrobić krok wstecz i uznać, że te konta nie są do końca uczciwą grą. Nie, mają hasła, które ich chronią.

Jaki jest więc pierwszy krok, który musisz zrobić, aby je chronić? Zgadza się, wybierz silne hasło, które jest generowane automatycznie, jeśli to możliwe.

Nie pamiętasz wszystkich mieszanych znaków i symboli? Możesz po prostu użyć menedżer haseł. Ale czekaj, jest więcej!

Oprócz używania silnych, niemożliwych do złamania haseł do kont możesz także aktywować uwierzytelnianie wieloskładnikowe.

W ten sposób, jeśli atakującemu uda się zdobyć Twoje hasło, będzie potrzebować dodatkowego potwierdzenia, aby uzyskać dostęp do Twojego konta.

Odradzamy używanie adresu e-mail jako 2FA z oczywistych powodów. Jeśli atakujący przechwyci Twój adres e-mail, w zasadzie ma dostęp do wszystkiego, z czym się łączysz.