- Maszyny wirtualne Windows 10 i Windows Hyper-V są celem ransomware'a RegretLocker.

- Jeśli to też jest Twój problem, zapoznaj się z poniższymi krokami, aby usunąć RegretLocker w systemie Windows 10.

- Powinieneś również sprawdzić i użyć jednego z nich świetne narzędzia do odszyfrowywania ransomware, aby zachować ochronę.

- Wystarczy sekunda, aby dodać naszą zakładkę Centrum oprogramowania zabezpieczającego i chroniącego Prywatność . więcej przydatnych wskazówek.

RegretLocker to niedawno zidentyfikowane złośliwe oprogramowanie i sklasyfikowane jako ransomware. Ostatnio zaczął być celowany Okna 10.

Wszystkie systemy zainfekowane tym ransomware mają zaszyfrowane dane, a wszystkie zaatakowane pliki mają rozszerzenie .mouse.

Na przykład zwykły plik 1.jpg byłby wyświetlany jako 1.jpg.mouse. Po zakończeniu procesu szyfrowania notatki dotyczące okupu zatytułowane Jak przywrócić plik files.txt są upuszczane do zainfekowanych folderów.

Co więcej, użytkownicy otrzymują żądanie okupu za odszyfrowanie. Problem dotyczy teraz również maszyny wirtualnej Windows Hyper-V.

W takim przypadku wirtualny dysk twardy jest tworzony i przechowywany w pliku VHD lub VHDX, zawierającym surowy obraz dysku, w tym tabelę partycji dysku i partycje.

Jak mogę usunąć ransomware RegretLocker z systemu Windows 10?

- wciśnij Moc na ekranie logowania Windows. Następnie naciśnij i przytrzymaj Zmianai kliknij Uruchom ponownie.

- Możesz teraz wybrać Rozwiązywanie problemów > Opcje zaawansowane > Ustawienia uruchamiania.

- Następnie wciśnij Uruchom ponownie jeszcze raz.

- Gdy komputer będzie aktywny, wybierz Włącz tryb awaryjny zWiersz polecenia.

- Dalej, wejdź przywracanie cd i kliknij Wchodzić.

- Rodzaj rstrui.exe i naciśnij Wchodzić jeszcze raz.

- Gdy pojawi się nowe okno, kliknij Kolejny i wybierz punkt przywracania, który jest przed infiltracją RegretLocker.

- Po wykonaniu tej czynności kliknij Kolejny.

- Na koniec kliknij tak aby potwierdzić przywrócenie systemu.

Aby usunąć ransomware RegretLocker z systemu Windows 10, wystarczy zastosować powyższe kroki. Kod używany przez RegretLocker może mieć swoje źródło z niedawno opublikowane badania dotyczące bezpieczeństwa.

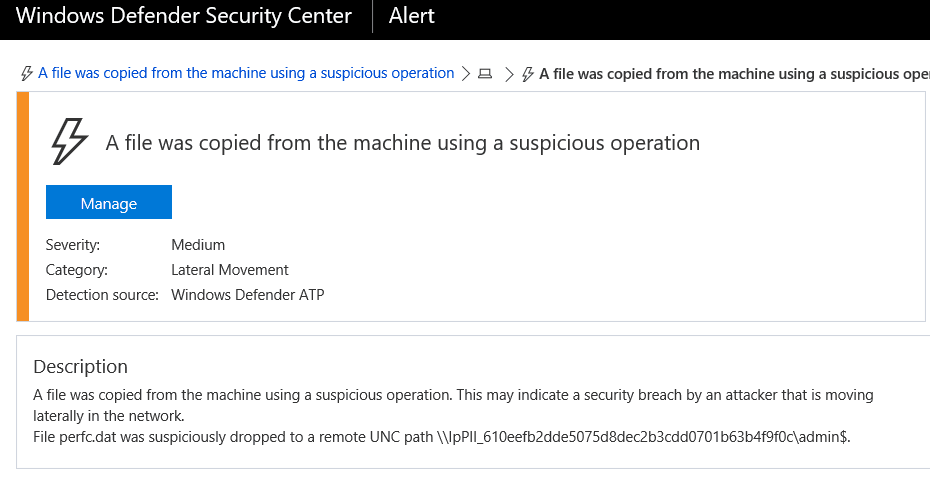

Jeśli chodzi o problematyczny Windows Hyper-V wirtualne maszyny, RegretLocker wykorzystuje Windows Virtual Storage API OpenVirtualDisk, AttachVirtualDisk, a także funkcje GetVirtualDiskPhysicalPath, aby łatwo montować i naruszać dyski wirtualne.

Ponadto w proces ten zaangażowany jest interfejs API Menedżera ponownego uruchamiania systemu Windows, który ma zakończyć usługi systemu Windows, które utrzymują otwarty plik podczas szyfrowania.

Czy zostałeś dotknięty przez ransomware RegretLocker? Daj nam znać, czy powyższa procedura sprawdziła się również w Twoim przypadku.