Twoje pliki komputerowe zostały zaszyfrowane algorytmem AES i musisz zapłacić 294 USD, aby odzyskać dane. Jeśli ta linia dzwoni do Ciebie, to dlatego, że prawdopodobnie już wcześniej padłeś ofiarą oprogramowania ransomware. W miarę kontynuowania ataków ransomware możesz uniknąć płacenia za klucz odszyfrowywania, korzystając z następujących narzędzi.

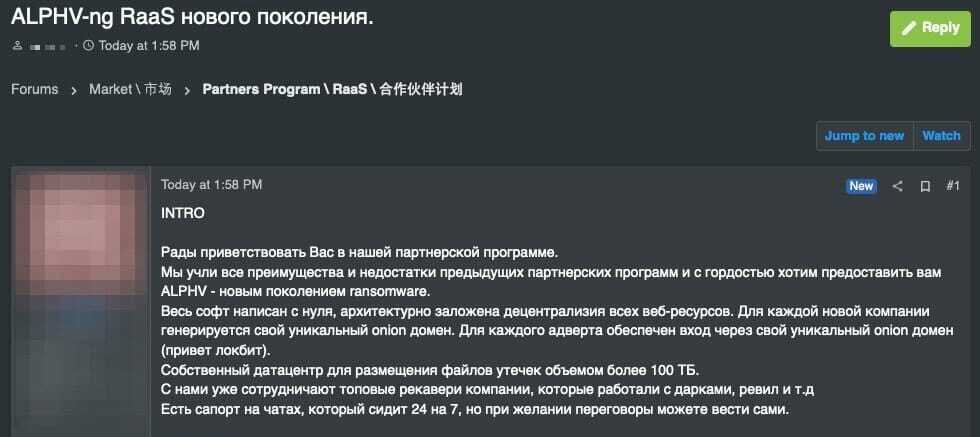

Narzędzie Trend Micro Ransomware do odblokowywania ekranu

Ransomware przeprowadza atak na dwa różne sposoby: ekran blokady i krypto. Blokując ekran komputera, oprogramowanie ransomware ogranicza dostęp użytkownika do komputera. Metoda kryptograficzna wykorzystuje algorytmy szyfrowania, takie jak AES, do szyfrowania plików. Narzędzie Ransomware Screen Unlocker firmy Trend Micro działa, aby wyłączyć typy ekranu blokady oprogramowania ransomware.

Narzędzie wykonuje to w dwóch różnych scenariuszach. W pierwszym scenariuszu narzędzie może się blokować Tryb normalny podczas wychodzenia tryb bezpieczny w sieci dostępny. Oto jak wykonać tę operację:

- Otwórz swój komputer w Tryb bezpieczny w sieci.

- Pobierz Narzędzie Trend Micro Ransomware do odblokowywania ekranu i uruchom plik wykonywalny.

- Wyodrębnij pobrany plik, aby zainstalować i ponownie uruchomić komputer w trybie normalnym.

- Uruchom deszyfrator, naciskając następujące klawisze: Lewo CTRL + ALT + T + ja. Może być konieczne kilkakrotne naciśnięcie tego klawisza.

- Jeśli zobaczysz ekran Trend Micro Ransomware Screen Unlocker Tool, kliknij Skanuj, aby usunąć pliki ransomware z komputera.

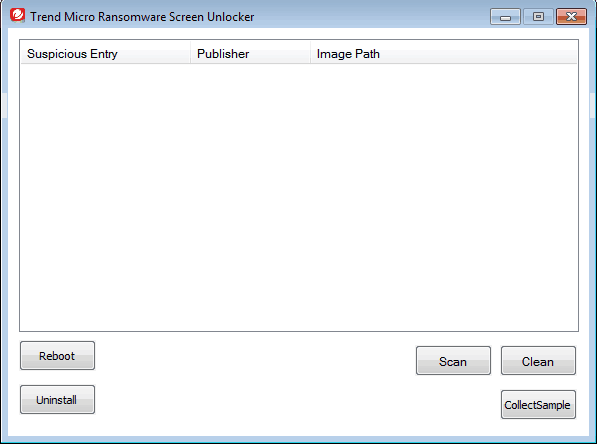

W innym scenariuszu narzędzie może blokować oba te tryby.

- Pobierz Narzędzie Trend Micro Ransomware do odblokowywania ekranu dla USB na niezainfekowanym komputerze.

- Włóż dysk USB i uruchom plik wykonywalny.

- Kliknij tak po wyświetleniu okna Kontrola konta użytkownika i wybraniu napędu USB przed kliknięciem Stwórz.

- Włóż dysk USB do zainfekowanego komputera i uruchom go z dysku zewnętrznego.

- Po ponownym uruchomieniu pojawi się następujący ekran:

- Jeśli zainfekowany komputer nie wykrywa dysku USB, wykonaj następujące czynności:

- Włóż dysk do innego portu USB i uruchom ponownie komputer.

- Jeśli powyższy krok nie powiedzie się, użyj innego dysku.

- Otwórz zainfekowany komputer i poczekaj, aż deszyfrator usunie ekran blokady.

- Kliknij Skanowanie i wtedy Napraw teraz.

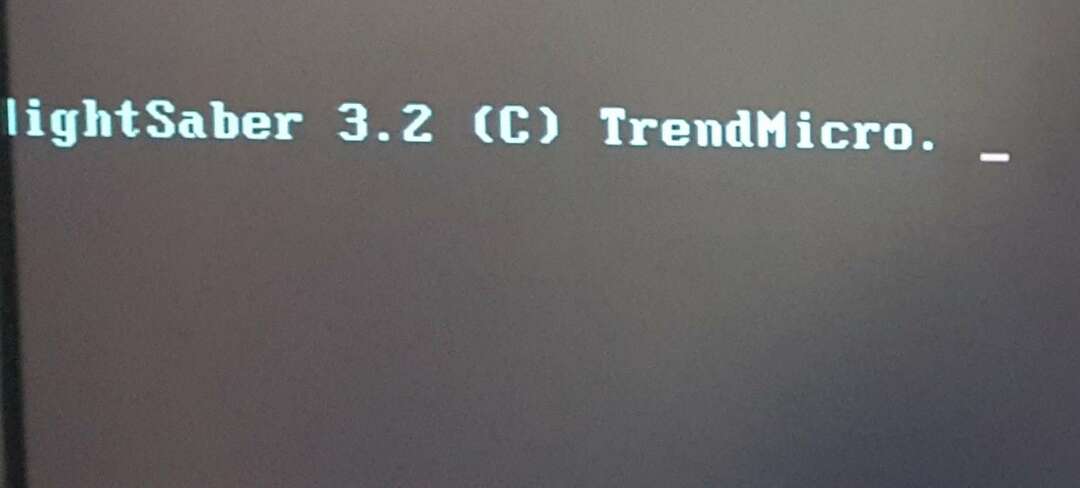

Avast Darmowe narzędzia do odszyfrowywania ransomwarest

Narzędzia deszyfrujące Avast są skierowane do wielu form oprogramowania ransomware. Wcześniej w tym miesiącu, dostawca zabezpieczeń rozszerzył listę z dodatkiem dekrypterów dla Alcatraz Locker, CrySiS, Globe i NoobCrypt. Oto pełna lista narzędzi deszyfrujących Avast:

Narzędzia deszyfrujące Avast są skierowane do wielu form oprogramowania ransomware. Wcześniej w tym miesiącu, dostawca zabezpieczeń rozszerzył listę z dodatkiem dekrypterów dla Alcatraz Locker, CrySiS, Globe i NoobCrypt. Oto pełna lista narzędzi deszyfrujących Avast:

- Szafka Alcatraz

- Apokalipsa

- BadBlock dla 32-bitowego systemu Windows

- BadBlock dla 64-bitowego systemu Windows

- Bart

- Krypta888

- Kryzys

- Glob

- Legion

- NoobCrypt

- SZFLocker

- TeslaCrypt

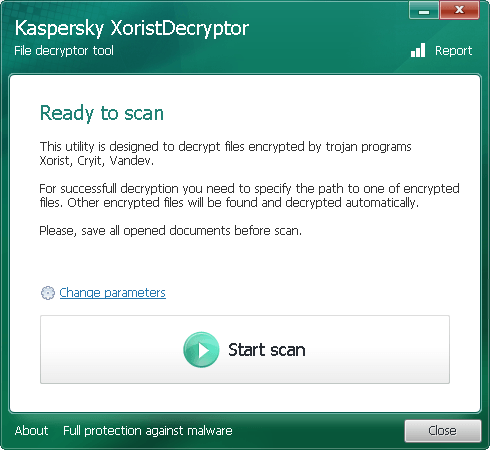

Deszyfrator Kaspersky Ransomware

Firma Kaspersky, zajmująca się bezpieczeństwem, zaprojektowała szereg narzędzi deszyfrujących dla różnych zagrożeń ransomware, w tym Wildfire, Rakhni, Rannoh i CoinVault.

Firma Kaspersky, zajmująca się bezpieczeństwem, zaprojektowała szereg narzędzi deszyfrujących dla różnych zagrożeń ransomware, w tym Wildfire, Rakhni, Rannoh i CoinVault.

- Narzędzie WildfireDecryptor

- ShadeDecryptor

- RakhniDeszyfrator

- Deszyfrator Rannoh i powiązanego oprogramowania ransomware

- CoinVault i Bitcryptor

- Xorist i Vandev

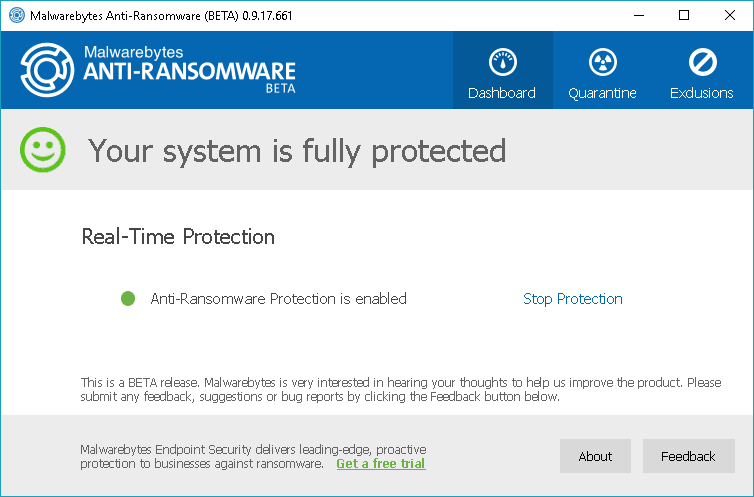

Malwarebytes Anti-Ransomware Beta

Malwarebytes Anti-Ransomware Beta działa w tle, aby analizować zachowanie programy ransomware szyfrujące pliki. Narzędzie kończy wątki na komputerze, które próbują zaszyfrować pliki. Program może zawierać kilka błędów, ponieważ jest jeszcze w fazie beta.

Malwarebytes Anti-Ransomware Beta działa w tle, aby analizować zachowanie programy ransomware szyfrujące pliki. Narzędzie kończy wątki na komputerze, które próbują zaszyfrować pliki. Program może zawierać kilka błędów, ponieważ jest jeszcze w fazie beta.

Deszyfrator działa w przypadku niektórych znanych zagrożeń ransomware, w tym Cryptowall, TeslaCrypt i CTB-Locker. Pobierz Malwarebytes Anti-Ransomware Beta.

Deszyfratory Emsisoft

Emsisoft, jeden z wiodących dostawców zabezpieczeń, oferuje również różne bezpłatne narzędzia do deszyfrowania, aby odzyskać zaszyfrowane pliki bez płacenia okupu.

- NMoreira

- OzozaLocker

- Kula ziemska2

- Al-Namrood

- FenixLocker

- Fabianomware

- Filadelfia

- Pieczęć

- 777

- Automatyczna blokada

- Nemucod

- DMALocker2

- Hydrakrypta

- DMALocker

- KrypBoss

- Gomasom

- LeChiffre

- KluczBTC

- Radamant

- KryptaNieskończony

- PClock

- Kryptoobrona

- Harasom

Narzędzie do deszyfrowania Leostone dla Petya Ransomware

Jednym z najnowszych zagrożeń ransomware, które uderzyły wiele ofiar w tym roku, jest Petya. Petya Ransomware szyfruje części dysku twardego, aby uniemożliwić ofierze uzyskanie dostępu do dysku i systemu operacyjnego.

Na szczęście firma Leostone stworzyła portal dla ofiar Petyi, który generuje klucz deszyfrujący na podstawie informacji, które dostarczają z zainfekowanego dysku. Narzędzie działa jednak tylko wtedy, gdy dysk, na który ma wpływ Petya, jest podłączony do innego komputera, z którego zostaną wyodrębnione dane o zagrożeniach. Wygląda na to, że narzędzie jest przeznaczone tylko dla zaawansowanych użytkowników. Ale możesz spróbować przez pobranie narzędzia z GitHub.

Ostatnie słowa

Liczba ofiar rośnie. Raport KSN firmy Securelist wskazuje, że całkowita liczba ofiar oprogramowania ransomware wzrosła do 2 315 931 w marcu 2016 r. z 1 967 784 w kwietniu 2015 r. Nie można nie docenić również finansowych konsekwencji ataków ransomware. Według firmy Symantec Oprogramowanie ransomware i firmy 2016 raport, średnie żądanie okupu osiągnęło teraz 679 USD z 294 USD w zeszłym roku. Dzięki wyżej wymienionym darmowym narzędziom deszyfrującym odzyskanie plików to tylko kilka kliknięć. Jeśli przegapiliśmy któreś z najlepszych narzędzi do odszyfrowywania ransomware, powiedz nam o nich w komentarzach.

Przeczytaj także:

- Najlepsze narzędzia do odszyfrowywania ransomware dla systemu Windows 10

- Malwarebytes wydaje darmowy dekrypter dla ransomware Telecrypt

- Locky ransomware rozprzestrzeniający się na Facebooku zamaskowany jako plik .svg