Hvorfor en ustøttet Windows-versjon kan være din undergang

- Slutt på støtte er et begrep som brukes for å beskrive når et produkt når solnedgangsdatoen.

- Dette betyr at ingen nye sikkerhetsoppdateringer eller patcher vil bli levert av leverandøren etter denne datoen.

- Vi utforsker implikasjonene av fortsatt bruk av Windows-operativsystemer som ikke støttes, og maler det større bildet i denne artikkelen.

Uvitenhet er en av de største grunnene til at folk blir ofre for ondsinnede angrep. Ikke å være bevisst eller motivert nok til å beskytte informasjonen din. Det er behov for økt offentlig bevissthet om hva de kan være sårbare for og hvordan man kan hindre dem i å komme i stand.

Mens Microsoft har gjort en god jobb med å lappe sårbarheter med hver nye utgivelse, kjører mange organisasjoner fortsatt eldre versjoner av Windows som allerede har nådd slutten av støtten.

For eksempel fortsetter Windows 7, 8, 8.1 og 10 å brukes. Dette er selv om de nådde slutten av støtten i 2020, 2016 og 2023 hhv. Windows 10 er trygt, siden støtte pågår til oktober 2025.

På grunn av deres utbredte bruk, er Windows-systemer øverst på sårbarhetslisten. Når du skriver denne artikkelen, Windows 10-adopsjon står på hele 71 %. Dette er mer enn halvparten av markedsandelen.

En enkelt utnyttet sårbarhet kan føre til flere infiserte maskiner og tap av data, noe som kan true individuelle brukere og hele organisasjonen de tilhører.

Dette trenger ikke være deg. Du kan ta ansvar nå og forhindre at du blir en annen statistikk for et kompromittert system. I denne artikkelen bringer vi ekspertuttalelser for å kaste mer lys over denne saken.

Hva er risikoen ved å bruke Windows-versjoner som ikke støttes?

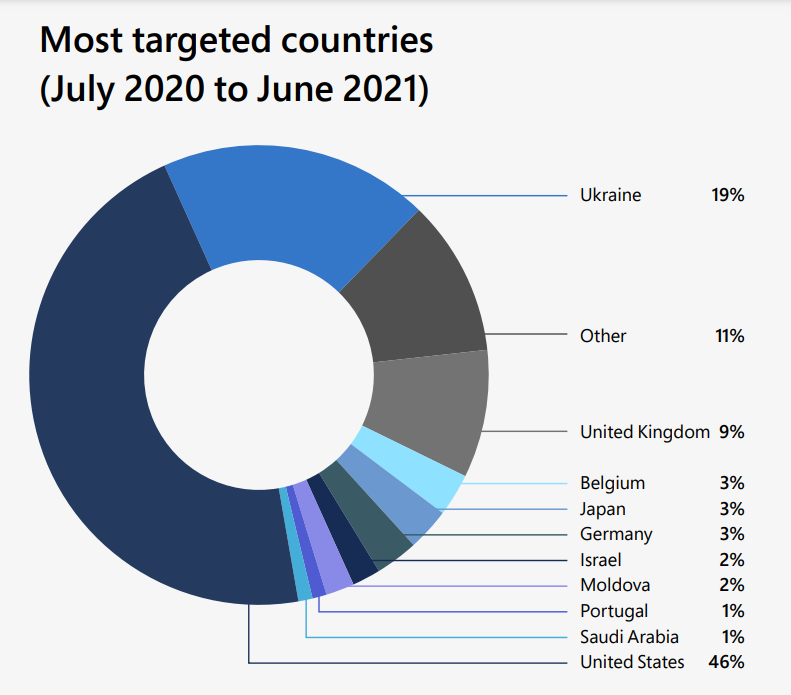

Cybertrusler øker i frekvens og alvorlighetsgrad. De blir også mer sofistikerte og målrettede. Dette er bevist av den nylige bølgen av løsepengevare-angrep som har rammet store organisasjoner og små bedrifter. Mest bemerkelsesverdig, DEV-0586.

av all nasjonalstatstrusselaktivitet

I verden av datamaskiner og programvare er det to hovedtyper av brukere: de som er teknologikyndige og de som ikke er det.

Den førstnevnte gruppen, de vet det Windows er et flott OS. Den er ikke perfekt, men så lenge du er fornøyd med ytelsen, spiller ingen rolle din versjon.

For sistnevnte gruppe kan det være vanskelig å forstå hvorfor noen velger å ikke bruke den nyeste versjonen av Windows.

Hvis du har fulgt med på nyhetene de siste årene, har du kanskje hørt om flere store sikkerhetsbrudd som har rammet millioner over hele verden.

Felles for disse bruddene er at de alle ble forårsaket av datamaskiner som kjører en versjon av Windows som ikke støttes.

Og mens hackere har utført noen av disse hackene, var andre forårsaket av menneskelige feil. Bedrifter bør ikke kjøre et operativsystem som ikke støttes. Dette gjelder spesielt hvis de ønsker å beskytte dataene sine og holde kundenes informasjon trygg.

Som eksperten Igal Flegmann, medgründer og administrerende direktør i Keytos gjentar:

Å ha sikkerhetsutdanning i organisasjonen din er også veldig viktig, slik at brukere ikke klikker på phishing-e-poster og rapporterer angrep til sikkerhetsteamet ditt.

administrerende direktør kl Keytos

Anta at du ikke er kjent med alvorlighetsgraden av risikoen forbundet med å kjøre en versjon av Windows som allerede har nådd slutten av støtten, spesielt for en bedrift. I så fall deler vi det ned for deg.

Sikkerhetsrisikoer

Det har blitt gjentatt om og om igjen hvordan å kjøre et ikke-støttet OS er skadelig for sikkerheten din. Men hvor alvorlig er risikoen?

Den viktigste grunnen til at du bør oppgradere fra en versjon som ikke støttes er at Microsoft ikke lenger vil gi ut sikkerhetsoppdateringer for disse versjonene.

Ustøttet programvare gjør dine sensitive data sårbare for angrep fra hackere. De kan enkelt søke etter sårbare systemer som ikke er lappet.

Ifølge eksperter er phishing det vanligste inngangspunktet. Derfor setter du opp Windows 11 MFA vil gå langt i å hindre disse forsøkene.

Dette er bare starten. Du vil trenge flere sikkerhetsløsninger slik at hvis en feiler, vil systemet ditt fortsatt være sikkert. Avhengig av en er suicidal fordi du risikerer å miste dataene dine hvis de blir kompromittert.

I Joe Stockers ekspertuttalelse, grunnlegger og administrerende direktør for Patriot Consulting og Microsoft MVP:

Ingen sikkerhetsløsning er perfekt. Det er viktig å ha en lagdelt sikkerhetstilnærming som inkluderer en kombinasjon av tekniske og ikke-tekniske kontroller.

administrerende direktør i Patriot rådgivning

og Microsoft MVP

Og selv om alle systemkontroller kan være på plass, har vi ikke råd til å ignorere rollen brukerne må spille.

Holde seg oppdatert og installere sikkerhetsprogramvare er bare toppen av isfjellet.

Du må også være årvåken og ha evnen til å tyde et angrep på kilometers avstand.

Ellers er det akkurat som å ha sterke metallporter for beskyttelse, men glemme å låse dem.

Men dette er ikke den eneste bekymringen når det kommer til utdaterte operativsystemer.

Systemfeil

Hvis bedriften din kjører et operativsystem som ikke støttes, risikerer du å oppleve en systemfeil når en ny sårbarhet oppdages.

Dette kan føre til tap av data eller nedetid for virksomheten din. Hvis du ikke raskt kan avhjelpe situasjonen ved å lappe de berørte systemene, vil ny skadelig programvare spre seg gjennom nettverket ditt.

I følge Joe Stocker:

Ved å holde enheter oppdatert og bruke AV og EDR reduseres eksponeringen og risikoen for at skadelig programvare kjører på et endepunkt. Windows ASR, Applocker, WDAC eller Windows 11 22H2 "Smart App Control" kan redusere risikoen for skadelig programvare ytterligere.

Som sett fra effektene av sikkerhetssårbarheten DEV-0586, ligger den i systemstasjonen og har makt til å overskrive Master Boot Record.

MBR er den første sektoren av en harddisk, og den inneholder informasjon om hvordan du starter og kjører operativsystemet. Når en MBR-basert angrep oppstår, vil oppstartslasterens evne til å laste OS bli kompromittert, og datamaskinen kan kanskje ikke starte opp normalt.

Dette er grunnen til at Chris Karel, Security Operations Manager for Infinite Campus anbefaler at du:

Ha konsekvente sikkerhetskopier som ikke enkelt kan slettes eller ødelegges. Og test dem regelmessig for å sikre at de fungerer, og dekker det du trenger.

Sjef, Uendelig campus

Ytelsesproblemer

Ytelsen til eldre versjoner av Windows blir dårligere over tid. Dette er fordi nyere maskinvare krever mer ressurser fra et operativsystem enn eldre maskinvare.

For eksempel hvis du installer et nytt grafikkort på PC-en din som støtter DirectX, men du fortsatt kjører en gammel versjon av Windows som ikke støtter disse nye API-ene ennå, spill kan gå mye tregere enn de ville gjort hvis du kjørte en nyere versjon av Windows.

Mange applikasjoner krever spesifikke versjoner av Windows for å kjøre riktig, så hvis en applikasjon ikke er kompatibel med din nåværende versjon, kan det hende at den ikke fungerer som den skal eller i det hele tatt. Dette kan forårsake problemer for brukere og IT-administratorer, som må finne løsninger for disse kompatibilitetsproblemene.

Chris mener at den eneste løsningen er:

Holde systemer oppdatert og oppdatert. Både operativsystemene (Windows, Linux) og programvaren som kjører på den. (Exchange, nettlesere, brannmurer osv.) Spesielt med alt som er utsatt for Internett.

Viktige Windows-herdeteknikker

Herding refererer til prosessen med å gjøre systemene sikrere. Det er et viktig skritt i den generelle sikkerhetsprosessen fordi det bidrar til å forhindre uautorisert tilgang, ikke-godkjente endringer og andre angrep på systemer og data.

Noen av herdeteknikkene du kan bruke inkluderer:

Systemkonfigurasjon

Standard systemkonfigurasjon er ofte ikke sikker nok til å motstå en bestemt angriper. Du kan konfigurere systemet til å være sikrere ved å endre standardkonfigurasjoner, sette opp brannmurer og installere antivirusprogramvare.

Følgende er noen viktige trinn som kan tas for å konfigurere systemet:

- Endre standard passord – Som standard har mange operativsystemer et standardpassord. Hvis noen får tak i datamaskinen din, kan de logge på den med dette standardpassordet.

- Deaktivering av unødvendige tjenester/applikasjoner – Dette reduserer ressursbruken (minne og CPU), og forbedrer dermed ytelsen til maskinen din.

- Sette opp systempolicyer – Retningslinjer hjelper med å konfigurere en organisasjons systemer i henhold til spesifikke krav. Hovedmålet bak bruken av disse retningslinjene er å sikre at alle systemer er satt opp slik at de kun kan nås av autorisert personell.

Tross alt gjentar Igal at:

Den beste måten å beskytte organisasjoner i denne null-tillit-verdenen er ved å redusere overflatearealet og fjerne sikkerhetsansvaret fra den gjennomsnittlige sluttbrukeren.

Brukertilgangskontroller

Brukertilgangskontroller er den første forsvarslinjen mot angrep og bør implementeres for å forhindre uautorisert tilgang til systemer.

Ideen bak UAC er enkel. Før du kjører et program lastet ned fra Internett eller mottatt i en e-post, spør Windows brukeren om denne handlingen skal tillates.

Dette betyr at hvis noen prøver å installere skadelig programvare på datamaskinen din, vil de trenge fysisk tilgang til PC-en din og må manuelt godkjenne hvert installasjonstrinn. Det gjør det mye vanskeligere for dem å infisere datamaskinen din uten at du vet det.

Vi har sett noen brukere deaktivering av UAC-ledeteksten fordi det er invasivt hver gang du prøver å kjøre en app, men det er åpenbart at de ikke har tenkt på konsekvensene. Den gode nyheten er at Microsoft har gjort fremskritt for å sikre at dette er noe du kan kontrollere.

Du kan bruke Windows’ innebygde funksjon for brukerkontokontroll (UAC) for å hindre skadelig programvare og andre skadelige programmer fra å kjøre på datamaskinen din. Den er aktivert som standard, men du kan justere innstillingene for å tilpasse hvordan den fungerer.

Nettverksikkerhet

Sikkerheten til alle systemer i en organisasjon er av største betydning. Nettverkssikkerhet er imidlertid kritisk ettersom den gir mekanismene for å beskytte andre systemer mot angrep.

Dette brede begrepet omfatter en samling av teknikker, prosesser og teknologier som brukes til å sikre datanettverk og deres systemer og enheter.

Nettverkssikkerhet har som mål å beskytte informasjon mot uautorisert tilgang eller avsløring. Dette gjøres ved å bruke en kombinasjon av maskinvare og programvare for å håndheve regler som brukere, administratorer og programmer på nettverket må følge.

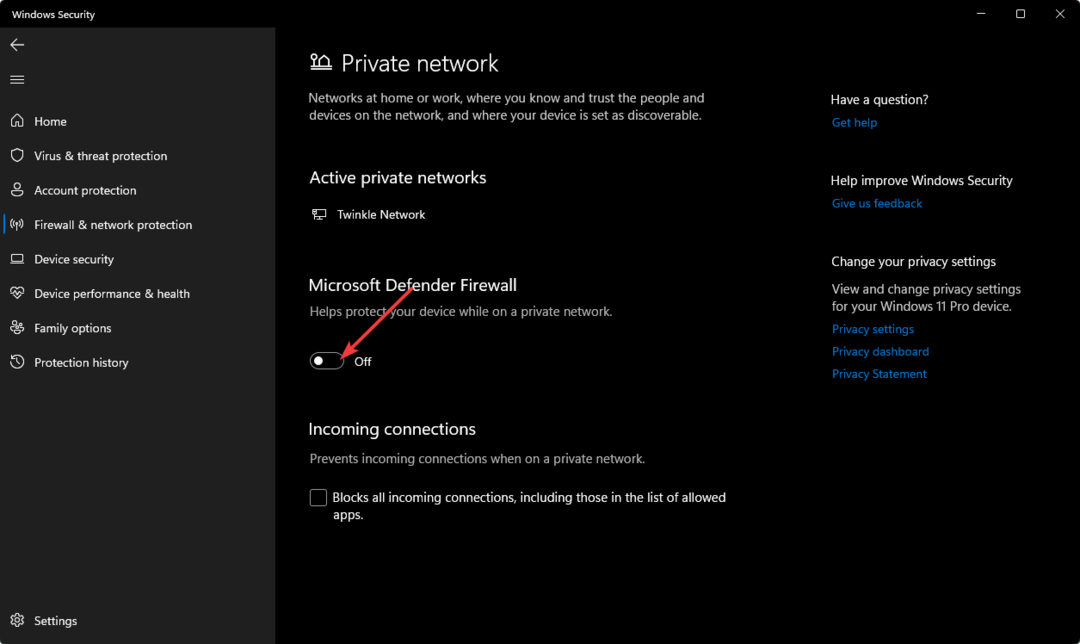

Disse reglene inkluderer vanligvis autentisering, autorisasjon, kryptering og revisjonsspor. For å starte, må du installere en brannmur. Brannmurer er et av de viktigste nettverkssikkerhetsverktøyene.

De kan være programvare- eller maskinvareenheter som kontrollerer tilgangen til et nettverk eller en datamaskin, og gir et lag med beskyttelse fra Internett eller andre ikke-klarerte nettverk.

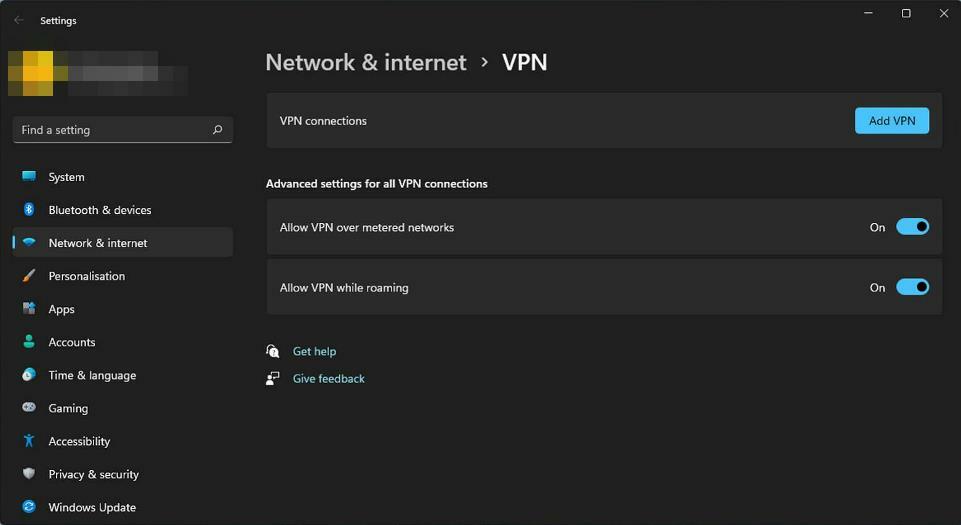

Et annet verktøy du trenger er en VPN (virtuelt privat nettverk). Denne krypterte tilkoblingen lar deg koble sikkert til en ekstern server for ekstern tilgang til ditt interne nettverk.

Hovedgrunnen til at VPN-er betraktes som en Windows-herdingsteknikk er at de kan gi ekstra sikkerhet når de kombineres med andre teknologier som brannmurer og inntrengningsdeteksjonssystemer.

De bruker kryptering og autentisering teknikker for å sikre at all trafikk er sikker. Dette gjør det mye vanskeligere for en angriper å få tilgang til systemet ditt for å stjele eller skade informasjon.

I tillegg til de tradisjonelle nettverkssikkerhetsmekanismene, dukker det opp flere nye teknologier som strekker seg utover tradisjonelle nettverkssikkerhetstiltak i dag. Disse inkluderer cloud computing og virtualiseringsprogramvare.

Nettverkssikkerhetssystemet ditt må være omfattende, mangfoldig og fleksibelt for å svare på de dynamiske behovene til dagens teknologitrender.

Applikasjonsherding

Applikasjonsherding er et sett med beste fremgangsmåter som forbedrer sikkerheten til applikasjonene dine. Det handler ikke bare om å sikre at systemet ditt er sikkert, men også at tjenestene som kjører på det er sikre.

Det innebærer systematiske prosesser og prosedyrer for å sikre at applikasjoner er sikre og motstandsdyktige mot angrep. Dette er en av de mest effektive måtene å redusere overflatearealet for sårbarheter i applikasjonene dine.

Shiva Shantar, medgründer og CTO for ConnectSecure mener at:

Svake passord, utdaterte protokoller og uopprettede systemer i kombinasjon med utrent personale som klikker på ondsinnede lenker er årsaken til at sårbarheten sprer seg.

og CTO, ConnectSecure

Sikkerhetseksperten antyder med andre ord at risikoen for sårbarhetsutnyttelse ligger i en kombinasjon av faktorer.

Det er lett å forstå hvorfor det er behov for en utbredt sikkerhetspolicy på tvers av organisasjonen.

Ikke bare må beslutningstakerne involveres, men alle brukerne må ha opplæring i å bevare sikkerheten.

Dette er imidlertid ikke for komplisert hvis du bruker en streng handlingsplan.

Her er noen anbefalinger som organisasjoner kan implementere for å styrke Windows-systemene sine mot potensielle trusler:

- Hold systemet oppdatert med lapper.

- Installer en brannmur, antivirusprogramvare og en god backup-løsning for å beskytte dine data og systemer.

- Bruk komplekse passord og endre dem regelmessig, minst hver 90. dag.

- Der det er mulig, aktiver tofaktor eller multifaktorautentisering for Microsoft-kontoer og andre tjenester.

- Bruk en passordbehandler å generere, lagre og administrere komplekse passord.

Selv om du kan implementere alle mulige Windows-herdingsteknikker, er gjenoppretting avgjørende for sikkerhetsprosessen. En gjenopprettingsplan sikrer at selskapet raskt og effektivt kan komme tilbake fra et brudd.

Som et sikkerhetsnett, sørg for at du også kjører tester med jevne mellomrom på denne planen for å sikre at den fungerer etter behov.

Igal understreker viktigheten av en gjenopprettingsplan:

Selv om forebygging er avgjørende, er det å ha en sterk gjenopprettingsplan som testes med jevne mellomrom også en nøkkelkomponent i enhver cybersikkerhetsplan.

Kontinuerlig sårbarhetshåndtering

Kontinuerlig sårbarhetsstyring er en proaktiv tilnærming til sikkerhet som hjelper organisasjoner med å unngå sikkerhetsbrudd proaktiv overvåking for nye trusler. Målet med kontinuerlig sårbarhetshåndtering er å forhindre cyberangrep før de oppstår.

Sårbarheter kan oppstå hvor som helst i nettverket ditt, fra brannmuren til webserveren. Siden det finnes mange forskjellige typer sårbarheter, bør du også bruke forskjellige systemer for å oppdage dem.

Ettersom trussellandskapet fortsetter å utvikle seg, må også sikkerhetsstrategien din gjøre det. Det er ikke et spørsmål om organisasjonen din vil bli brutt, det er et spørsmål om når.

De grunnleggende komponentene i et sårbarhetshåndteringsprogram inkluderer:

- Identifikasjon – Innsamling av informasjon om potensielle trusler og svakheter i en organisasjons systemer eller nettverk som kan utnyttes av disse truslene.

- Analyse – Undersøke tekniske detaljer om hver identifisert trussel for å avgjøre om den representerer en reell risiko for en organisasjon eller ikke.

- Prioritering – Rangering av identifiserte trusler i henhold til deres alvorlighetsgrad eller sannsynlighet for forekomst. Dette gjøres for å allokere knappe ressurser til de som utgjør størst risiko for organisasjonen.

- Utbedring – Implementere kontroller for å eliminere eller redusere risikoer knyttet til identifiserte sårbarheter.

Igal øker bevisstheten om nettsikkerhet:

Cybersikkerhet er dessverre dyrt både i tid og penger. Men det er viktig, så jeg vil også anbefale at selskaper tar det på alvor og ansetter ansatte med fokus på sikkerhet.

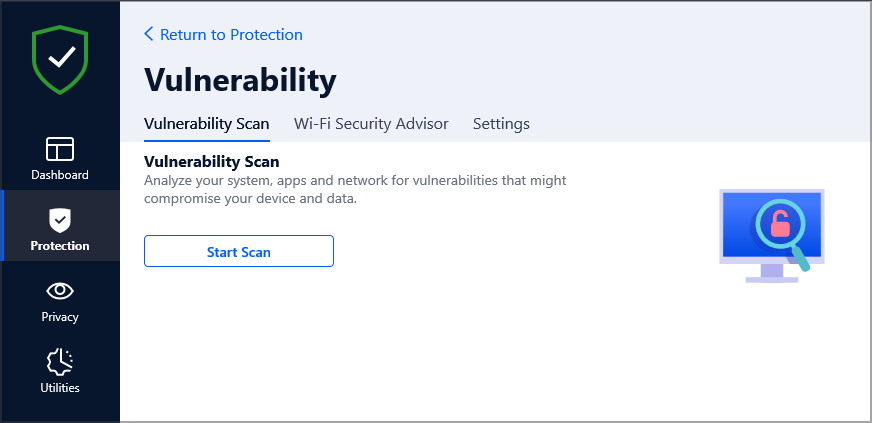

Sårbarhetsskanning

Dette er en prosess der sikkerheten til et system eller nettverk sjekkes for smutthull eller sårbarheter. Sårbarhetsskanning hjelper til med å identifisere eventuelle feil i systemet og gir råd om hvordan de kan fikses.

Organisasjoner kan sikre at systemene deres forblir sikre mot ondsinnede angrep ved å ha en sårbarhetsskanner på plass.

- Windows 11s utklippstavle trenger hyllestøtte, sier brukere

- File Explorer får endelig en redesignet Hjem- og adresselinje

- Fix: Windows Update kan ha erstattet AMD automatisk

Patchhåndtering

Dette er en annen prosess som er viktig for å opprettholde et sikkert miljø. Det innebærer å installere patcher for kjente feil og sårbarheter i programvareapplikasjoner eller operativsystemer.

![PC-en din vil ikke ha rett til oppdateringer: Hvordan omgå [100% trygt]](/f/55e7d87d341895c1411d720a584508cc.png)

Det sikrer at alle systemer forblir oppdatert med de nyeste teknologioppdateringene og at eventuelle sårbarheter blir løst før hackere utnytter dem.

Hendelsesrespons

Dette refererer til å svare på og komme seg etter cyberangrep innenfor en organisasjons nettverk eller system.

Hendelsesrespons er viktig fordi det hjelper organisasjoner å komme seg raskt og effektivt etter nettangrep. Alt dette gjøres samtidig som man forhindrer ytterligere skade på systemene deres av hackere, for eksempel løsepengevareutbrudd eller datainnbrudd som potensielt kan føre til økonomiske tap på grunn av datatyveri.

Sikker kodingspraksis

Sikker kodingspraksis er et sett med retningslinjer for koding som hjelper programmerere med å skrive sikrere kode. Det er viktig å merke seg at sikker koding ikke handler om å forhindre alle sårbarheter.

I stedet fokuserer det på å redusere risikoen for å introdusere nye sårbarheter og virkningen når sårbarheter utnyttes.

Her er noen måter sikker kodingspraksis kan redusere Windows-sårbarheter på:

- Sikker kodegjennomgang – En sikker kodegjennomgang innebærer å gjennomgå kildekoden for potensielle sikkerhetsproblemer før produktet slippes ut i produksjon. Dette bidrar til å identifisere potensielle problemer før de blir et problem, og reduserer dermed sannsynligheten for fremtidige angrep mot disse produktene.

- Testdrevet utvikling – Testdrevet utvikling (TDD) er en programvareutviklingsprosess som sikrer at hver enhet har blitt testet grundig før den blir integrert med andre og distribuert i produksjonsmiljøer, og minimerer dermed feil på grunn av integrasjonsproblemer senere etapper.

Å følge kodestandarder handler ikke bare om å gjøre koden din mer lesbar for andre; det hjelper deg også å skrive færre feil og bruke mindre tid på å vedlikeholde kodebasen over tid.

Shivas følelser om problemet gjenstår:

Sikker koding er ikke en god praksis, men en obligatorisk en.

Utdannelse og bevissthet om nettsikkerhet

Cybersikkerhet har blitt et hovedanliggende for alle organisasjoner - fra små bedrifter til store bedrifter - de siste årene.

Cyberangrep øker i frekvens og raffinement, noe som gjør det viktigere enn noen gang for selskaper å ha gode verktøy for cybersikkerhet på plass. Og selv om de fleste bedrifter anerkjenner dette behovet, vet mange ikke hvor de skal begynne når det gjelder å løse det.

Et omfattende utdanningsprogram for cybersikkerhet kan bidra til å løse dette problemet ved å gi ansatte den kunnskapen de trenger for å identifisere potensielle trusler, forstå hvordan disse truslene kan påvirke dem og deres selskap, og vet hvordan du best kan reagere når et angrep inntreffer.

Denne typen utdanning bidrar også til å tilpasse ansattes atferd med selskapets retningslinjer knyttet til overholdelse av nettsikkerhet og risikostyring.

I tillegg bidrar cybersikkerhetsundervisning til å redusere kostnadene forbundet med brudd ved å øke sannsynligheten for å identifisere og begrense dem tidlig i livssyklusen.

En av de mest effektive måtene å redusere risiko og forhindre sikkerhetshendelser på er ved å fremme en kultur for sikkerhetsbevissthet. Dette innebærer å gi de ansatte mulighet til proaktivt å identifisere og rapportere potensielle sikkerhetstrusler umiddelbart.

Det er forskjellige måter du kan gå for å oppnå dette på:

- Rapporteringsmekanismer – Opprett et dedikert internt nettverk for rapportering av mistenkte hendelser. Dette bør være atskilt fra bedriftsnettverket ditt, slik at det ikke skaper et eneste feilpunkt for organisasjonen.

- Empowerment av ansatte – Lær ansatte i å identifisere mistenkelige e-poster eller nettsteder og rapportere dem hvis de oppdager noe uvanlig.

- Sikkerhetsopplæring kan ikke være en engangshendelse – Sikkerhetstrening må gjentas regelmessig slik at folk holder tritt med nye trusler og risikoer som dukker opp over tid.

Konklusjon

Ettersom flere og flere organisasjoner bagatelliserer betydningen av Windows-sluttstøtte, øker deres nettverks- og teknologirisikoeksponering. Heftige angrep som misbruker sikkerhetsfunksjoner på enheter eller operativsystemer som ikke støttes, har blitt en høy sannsynlighet.

Det som er klart fra de ulike risikoscenarioene her er at den eneste sikre måten å sikre organisasjonen din fra å øke digital risiko er å migrere fra eldre Windows OS, kritiske applikasjoner og systemer til støttede Microsoft-løsninger nå i stedet for seinere.

En ting er sikkert. Hvis du driver en bedrift, må du ta hensyn til databehandlings- og sikkerhetsendringene som skjer akkurat nå. Vi har diskutert hvordan oppgradering av et operativsystem kan utgjøre skjulte farer og de betydelige kostnadene ved å unnlate å oppgradere.

Resten er opp til deg for å sikre at du implementerer dem. Når det gjelder bruk av et operativsystem som ikke støttes, er det best for deg å fjerne dem fra nettverket. Hvis det er absolutt nødvendig å bruke dem, sørg for at de er trygt gjemt unna nettrisiko.

Det var litt av en munnfull, men vi håper det har vært en innsiktsfull økt og at du nå forstår implikasjonene av å stagnere på Windows-versjoner som ikke støttes.

Er organisasjonen din oppdatert med operativsystemet ditt? Hvilke trinn har du plukket opp fra denne artikkelen som kan styre deg i riktig retning for å sikre systemene dine? Gi oss beskjed i kommentarfeltet.