- Redd for ondsinnede tredjeparter vil bruke GitHub for å få programvaren deres inn på PC-en din?

- Microsoft jobber med et scenario der alt dette kan forhindres i fremtiden.

- Redmond-giganten annonserte at GitHub snart vil få bedre overvåking.

- Dette vil gi funksjoner som opprettelse eller sletting av nytt depot, etc.

Det er trygt å si at nesten alle av oss vet hva GitHub er og sannsynligvis har brukt det minst en gang i livet.

Nå er den mye brukte kodevertsplattformen i ferd med å motta forbedret sikkerhet og kontinuerlig trusselovervåking fra Microsoft Sentinel.

Redmond-gigantens repository mottar dypere integrasjon med Microsofts plattform for sikkerhetsinformasjon og hendelsesadministrasjon (SIEM).

Det er svært viktig å spore de forskjellige aktivitetene i selskapets GitHub-depot, for å identifisere mistenkelige hendelser og å ha muligheten til å undersøke anomalier i miljøet.

GitHub blir et tryggere sted takket være Sentinel

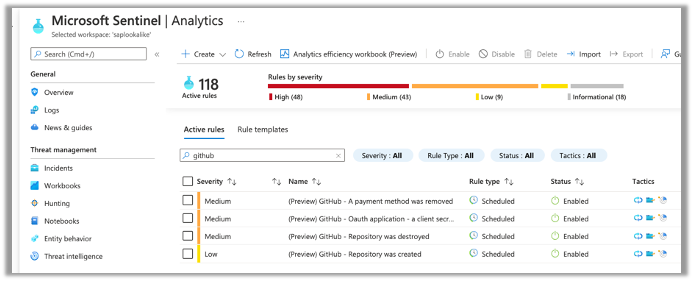

Ja, dette nye initiativet lar faktisk Microsoft Sentinel innta GitHub-revisjonslogger, og gir muligheter som f.eks. som sporing for hendelser, inkludert opprettelse eller sletting av nytt depot, og teller for antall depoter kloner.

Sporing av de forskjellige aktivitetene i selskapets GitHub-depot er av største betydning, i for å identifisere mistenkelige hendelser, og for å ha muligheten til å undersøke anomalier i miljø.

Sentinels kundebase vokste med 70 % i løpet av et enkelt år, og den har for tiden rundt 15 000 kunder, ifølge Satya Nadella.

Selskapets nettsikkerhetsarm vokser raskt, og Nadella la til at den har klart å tjene mer enn 15 milliarder dollar de siste 12 månedene.

I blogginnlegget presenterte Microsoft også fire forskjellige analyseregler:

- Repository ble opprettet – dette varselet utløses hver gang et depot opprettes i GitHub-miljøet som er koblet til Microsoft Sentinel-arbeidsområdet. I tillegg til depotnavnet får vi skuespilleren som opprettet dette depotet, så det er et alternativ for å spore depotene og hvem som lager dem.

- Depotet ble ødelagt – dette varselet utløses hver gang et depot blir ødelagt i GitHub-miljøet. Det er avgjørende å spore depotene som blir ødelagt for å verifisere at brukerne som ødelegger depotene har de riktige tillatelsene, og at disse handlingene ikke er en del av en ondsinnet aktivitet.

- En betalingsmåte ble fjernet – dette varselet er viktig å vite om og utløses hver gang det er en handling med betalingsmetoden konfigurert for GitHub-depotet. Det er viktig å vite når betalingsmåten er fjernet for å validere hvem som utførte handlingen og at du er klar over problemet.

- OAuth-applikasjon – dette varselet utløses hver gang en klienthemmelighet ble fjernet, som er et annet høyt prioritert varsel du bør være oppmerksom på. I tilfelle en hemmelighet blir avslørt ved et uhell, vil du sørge for at den gamle hemmeligheten kan fjernes.

Dette sikkerhetsstrategiske grepet kommer midt i økende bekymring for applikasjonssikkerhet og utbredelsen av usikre programvareforsyningskjeder.

Høyprofilerte hendelser har inkludert SolarWinds- og Kaseya-bruddene, mens generelle angrep som involverer programvareforsyningskjeder økte med mer enn 300% i 2021, rapporterte Aqua Security.

Åpen kildekode-sårbarheter som de utbredte feilene i Apache Log4j-loggingsbiblioteket og Linux polkit-programmet har understreket problemet.

Nylig kunngjorde The Open Source Security Foundation et nytt prosjekt designet for å sikre programvareforsyningskjeden, støttet av 5 millioner dollar fra Microsoft og Google.

Hva synes du om hele denne situasjonen? Del dine tanker med oss i kommentarfeltet nedenfor.