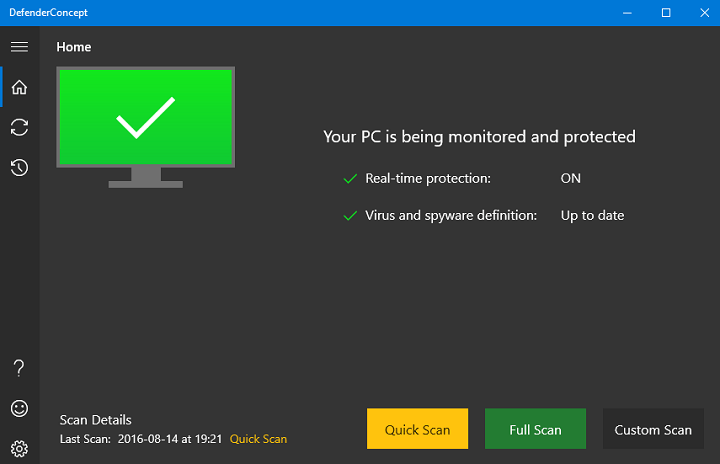

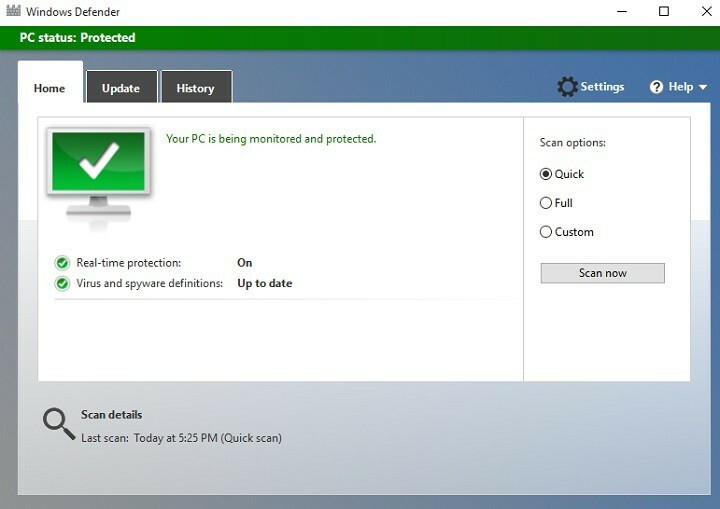

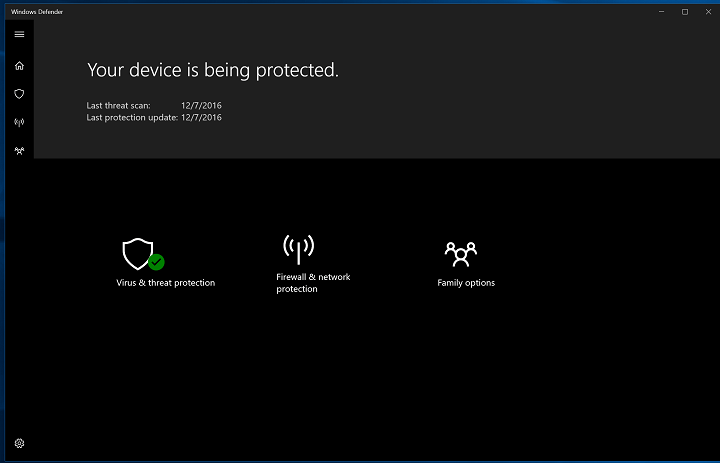

Microsoft presset ut en ny løsning for virusskanningsmotoren Windows Defender kalt MsMpEng-beskyttelsesmotoren for skadelig programvare.

Den nyeste feilen i MsMpEngs emulator

Denne siste sårbarheten ble oppdaget av Googles Project Zero forsker Tavis Ormandy. Denne gangen avslørte han det til Microsoft på en privat måte. Denne nye sårbarheten gjør at apper som er utført i MsMpEngs emulator kan kontrollere det på en slik måte for å oppnå alle slags av ondsinnet oppførsel, inkludert ekstern kjøring av kode når Windows Defender skanner en kjørbar fil sendt via e-post. Denne nye sårbarheten var ikke like lett å utnytte som den som ble oppdaget for to uker siden, men er fortsatt en ganske alvorlig.

Motoren oppdateres regelmessig for å forhindre flere problemer

Emulatorens jobb er å etterligne brukerens CPU, men på en veldig merkelig måte som tillater API-samtaler. Det som er uklart, er årsakene til at selskapet opprettet spesielle instruksjoner for emulatoren, ifølge forskeren til Google Project Zero.

MsMpEng er ikke sandkasset, noe som betyr at hvis du kan utnytte et sårbarhet, vil resultatet bli veldig negativt.

Heldigvis oppdateres motoren regelmessig for et større sikkerhetsnivå. I tillegg er Microsoft under økt press for å sikre programvaren sin, og selskapet ber myndighetene om så mye samarbeid som mulig for å holde brukerne trygge.

RELATERTE HISTORIER FOR Å KONTROLLERE:

- Last ned Windows Defender KB4022344 for å stoppe WannaCry ransomware

- Windows 10 build 16188 introduserer Windows Defender Application Guard

- Microsoft løste en annen alvorlig sårbarhet i Windows Defender