Tidsbesparende programvare- og maskinvarekompetanse som hjelper 200 millioner brukere årlig. Guider deg med råd, nyheter og tips for å oppgradere ditt tekniske liv.

AVG Business Security

AVG leverer en topprangerte løsning for datasikkerhetsdeteksjon som er designet for virksomhet som dekker alle dine beskyttelsesbehov, fra øyeblikkelige e-postvarsler til eksterne administratorverktøy.

Når vi snakker om fjernadministrasjon, kan du installere, oppdatere og konfigurere AVG på tvers av PC-enhetene dine hvor som helst og dra nytte av overvåking i sanntid og varsler om trusler.

La oss raskt se på dens nøkkelegenskaper:

- Cloud Management Console (rask distribusjon på flere endepunkter, administrere policyer, overvåke trusler, planlegge oppdateringer og beskytte enheter og nettverk fra ett sted)

- Fil, e-post, oppførsel og webskjold (flerlagsbeskyttelse mot skadelig programvare, virus, spam, skadelige nedlastinger og farlige nettsteder)

- Link Scanner og integrert brannmur (for å filtrere nettverkstrafikk og forhindre mistenkelige forbindelser)

- File Shredder (slett filer du ikke vil skal gjenopprettes permanent)

- SharePoint-beskyttelse

AVG Business Security

Beskytt virksomheten din med den ultimate programvaren for deteksjonsdeteksjon drevet av AVG!

Kjøp det nå

Varonis

Denne programvaren for personvernbrudd er innovasjonen til Varonis Systems, et amerikansk programvareselskap, og lar organisasjoner spore, visualisere, analysere og beskytte dataene sine.

Varonis utfører brukeratferdsanalyse for å oppdage og identifisere unormal atferd og forsvare seg mot nettangrep ved å trekke ut metadata fra IT-infrastrukturen din.

Den bruker deretter denne informasjonen til å kartlegge forhold mellom dataobjekter, dine ansatte, innhold og bruk, slik at du kan få mer synlighet i dataene dine og beskytte den.

La oss raskt se på dens nøkkelegenskaper:

- Ikke-påtrengende implementering av Varonis rammeverk

- DatAdvantage datastyringsprogramvare og IDU-analysemotornivå (statistisk analyse)

- Overvåke filservere, analysere filsystemer og få tilgang til mønstre dypt (anbefalinger om endringer)

- Adresser deteksjon av brudd på personvern (rask og grei oppsett)

- Løs en rekke utfordringer, og bestem dataeier basert på tilgangsfrekvens

- Utfører bruksrevisjon

Varonis

Kombiner synlighet og kontekst for å oppdage og svare på nettangrep som en proff!

Prøv nå

Stealthbits

Dette er den første leverandøren av datatilgangsstyringsløsninger som støtter ustrukturerte og strukturerte datalagre, og beskytter legitimasjonen din mot de mest sårbare målene dine.

Stealthbits er et cybersikkerhetsprogramvareselskap som beskytter sensitive data og legitimasjon som angripere bruker for å stjele selve dataene.

La oss raskt se på dens nøkkelegenskaper:

- Stealth Intercept (oppdager, forhindrer og varsler deg i sanntid, slik at du kan blokkere trusler før de blir til katastrofer)

- Maskinlæringsbasert Stealth Defend (sanntids trusselanalyse og varslingsverktøy for å forsvare organisasjonen din mot avanserte trusler og forsøk på å exfiltrere og ødelegge dataene dine)

- Stealth Recover (lar deg rulle tilbake og gjenopprette aktive katalogendringer for å opprettholde en sikker og optimalisert katalog og gjenopprette domener uten nedetid)

- Stealthbits File Activity Monitor (lagre filtilgang og tillatelsesendringer for Windows-filservere og NAS-enheter uten behov for innlogging)

Stealthbits

Ikke bare begrens tilgangen til dataene dine. Ta det til neste nivå ved å sikre Active Directory.

Prøv nå

Suricata

Dette er en rask, meget robust programvare for deteksjon av brudd på åpen kildekode utviklet av Open Information Security Foundation.

Suricata er i stand til å utføre inntrengingsdeteksjon i sanntid, pluss det forhindrer innblanding og overvåker nettverkets sikkerhet.

Den har moduler som å fange, samle, dekode, gjenkjenne og sende ut, etter prosessen i den rekkefølgen. Den fanger først trafikken, deretter dekoder den og spesifiserer hvordan strømmen skiller mellom prosessorene.

La oss raskt se på dens nøkkelegenskaper:

- Flertrådet løsning (bruker regler, signatur språk, pluss Lua scripting for å oppdage komplekse trusler)

- Kompatibel med alle større operativsystemer, inkludert Windows

- Behandling av nettverkstrafikk på det syvende OSI-modellaget (forbedrede muligheter for deteksjon av skadelig programvare)

- Automatisk gjenkjenning og parsing av protokoller og GPU-akselerasjon

⇒ Få Suricata

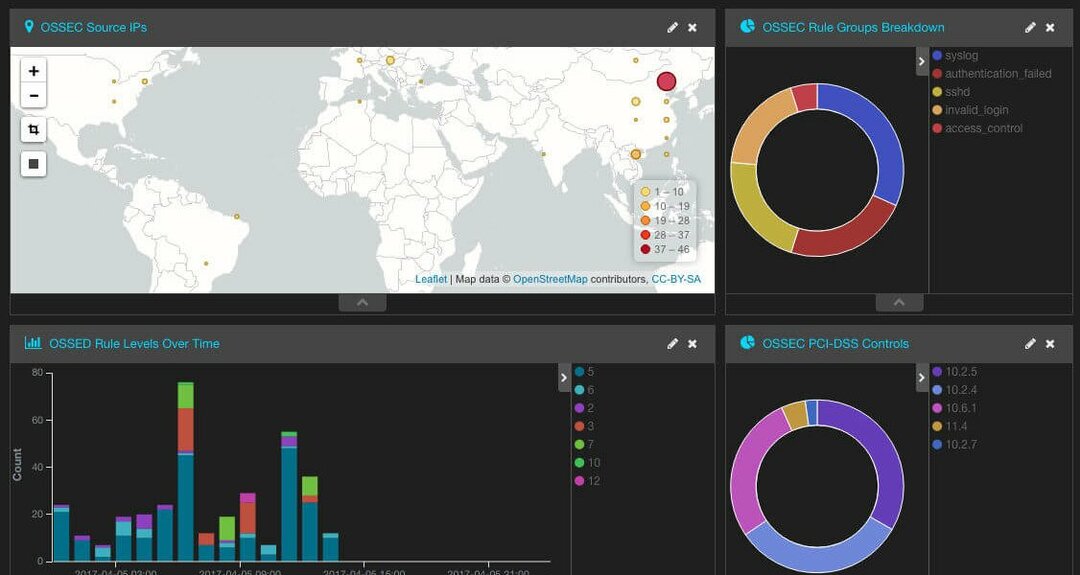

OSSEC

OSSEC er et vertsbasert åpen kildekode-system for innbruddsdeteksjon med flere plattformer. Verktøyet har en kraftig korrelasjons- og analysemotor som integrerer logganalyse og kontroll av filintegritet.

I tillegg er det en Windows-registerovervåkingsfunksjon, slik at du enkelt kan se uautoriserte endringer i registret.

Det er også sentralisert policyhåndhevelse, rootkit-deteksjon, sanntidsvarsling og aktiv respons. Når det gjelder tilgjengelighet, bør du vite at dette er en løsning med flere plattformer, og den fungerer på Linux, OpenBSD, FreeBSD, macOS, Solaris og Windows.

La oss raskt se på dens nøkkelegenskaper:

- Helt gratis

- Tilgjengelig på nesten alle stasjonære plattformer

- Korrelasjons- og analysemotor

- Logganalyse, integritetskontroll

- Registerovervåking, filintegritetskontroll

- Rootkit-deteksjon, sanntidsvarsler

⇒ Få OSSEC

Snør

Dette er en annen gratis og åpen kildekode-programvare for oppdagelse av brudd på personvern opprettet i 1998, hvis største fordel er dens evne til å utføre sanntids trafikkanalyse og pakkelogging på nettverket.

Funksjonene inkluderer protokollanalyse, innholdssøk og forprosessorer, som gjør dette verktøyet allment akseptert for å oppdage skadelig programvare av alle typer, utnyttelser, skanneporter og mange andre sikkerheter problemer.

La oss raskt se på dens nøkkelegenskaper:

- Sniffer-, pakkelogger- og nettverksinnbruddsdeteksjonsmodus (Sniffer-modus leser pakker og viser informasjonen, Packet logger logger pakkene på disken, mens nettverksinnbruddsdeteksjonsmodus overvåker sanntidstrafikk og sammenligner den med den brukerdefinerte regler)

- Oppdag skjult portskanning, CGI-angrep, SMB-sonder, bufferoverløp og OS-fingeravtrykk

- Kompatibel med forskjellige maskinvareplattformer og operativsystemer, inkludert Windows

- Fleksibel og dynamisk for distribusjon

- Enkel å skrive regler for innbruddsdeteksjon

- God samfunnsstøttebase for feilsøking

⇒ Få snort

Er det en programvare for brudd på personvern som du bruker som du vil at alle skal vite om? Del med oss ved å legge igjen en kommentar i delen nedenfor.

© Copyright Windows Report 2021. Ikke tilknyttet Microsoft