Microsoft heeft onlangs een beveiligingsadvies uitgebracht (ADV180028) waarschuwing voor gebruikers van zelfversleutelde solid-state drives (SSD's) die gebruikmaken van Bitlocker encryptie systemen.

Dit beveiligingsadvies kwam nadat twee beveiligingsonderzoekers uit Nederland, Carlo Meijer en Bernard van Gastel, een conceptdocument hadden uitgegeven waarin de kwetsbaarheden werden beschreven die ze hadden ontdekt. Hier is de samenvatting het probleem samenvatten:

We hebben de hardware-versleuteling van de volledige schijf van verschillende SSD's geanalyseerd door hun firmware te reverse-engineeren. In theorie zijn de beveiligingsgaranties die hardwareversleuteling biedt vergelijkbaar met of beter dan software-implementaties. In werkelijkheid ontdekten we dat veel hardware-implementaties kritieke beveiligingszwakheden hebben, waardoor voor veel modellen volledig herstel van de gegevens mogelijk is zonder kennis van enig geheim.

Als je de krant hebt gezien, kun je lezen over alle verschillende kwetsbaarheden. Ik zal me concentreren op de twee belangrijkste.

SSD Hardware Encryptie Beveiliging

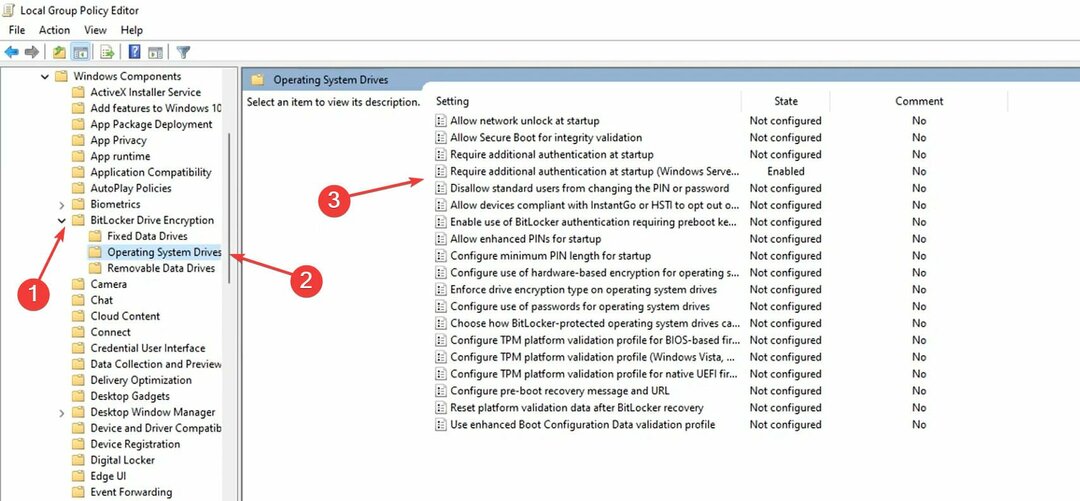

Microsoft wist dat er een probleem was met SSD's. Dus in het geval van zelfversleutelde SSD's, zou Bitlocker de encryptie gebruikt door de SSD's om het over te nemen. Helaas loste dit voor Microsoft het probleem niet op. Meer van Meijer en van Gastel:

BitLocker, de coderingssoftware die in Microsoft Windows is ingebouwd, vertrouwt uitsluitend op hardware-encryptie op volledige schijf als de SSD adverteert die hiervoor wordt ondersteund. Voor deze schijven worden dus ook gegevens die door BitLocker worden beschermd, aangetast.

De kwetsbaarheid betekent dat elke aanvaller die de gebruikershandleiding van de SED's kan lezen, toegang heeft tot de Master wachtwoord. Door toegang te krijgen tot het hoofdwachtwoord, kunnen aanvallers het door de gebruiker gegenereerde wachtwoord omzeilen en toegang krijgen tot de gegevens.

- VERWANT: 4 beste versleutelde software voor het delen van bestanden voor Windows 10

Herstel kwetsbaarheden in hoofdwachtwoord

In werkelijkheid lijkt deze kwetsbaarheid vrij eenvoudig op te lossen. Ten eerste kan de gebruiker zijn eigen hoofdwachtwoord instellen, ter vervanging van het wachtwoord dat door de SED-leverancier is gegenereerd. Dit door de gebruiker gegenereerde wachtwoord zou dan niet toegankelijk zijn voor een aanvaller.

De andere optie lijkt te zijn om de Master Password Capability op 'maximum' in te stellen, waardoor het hoofdwachtwoord helemaal wordt uitgeschakeld.

Natuurlijk komt het beveiligingsadvies voort uit de veronderstelling dat de gemiddelde gebruiker gelooft dat een SED veilig is voor aanvallers, dus waarom zou iemand een van deze dingen doen.

Gebruikerswachtwoorden en schijfcoderingssleutels

Een andere kwetsbaarheid is dat er geen cryptografische binding is tussen het gebruikerswachtwoord en de schijfcoderingssleutel (DEK) die wordt gebruikt om het wachtwoord te coderen.

Met andere woorden, iemand kan in de SED-chip kijken om de waarden van de DEK te vinden en die waarden vervolgens gebruiken om de lokale gegevens te stelen. In dit geval zou de aanvaller het gebruikerswachtwoord niet nodig hebben om toegang te krijgen tot de gegevens.

Er zijn andere kwetsbaarheden, maar in navolging van vrijwel alle anderen, ga ik u de link geven naar de ontwerppapier, en je kunt ze daar allemaal lezen.

- VERWANT: 6 van de grootste SSD-harde schijven om te kopen in 2018

Mogelijk worden niet alle SSD's beïnvloed

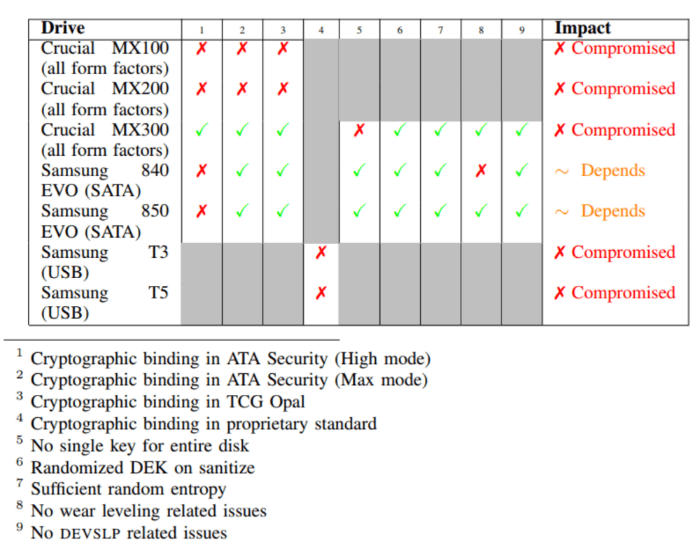

Ik wil echter op twee dingen wijzen. Ten eerste hebben Meijer en van Gastel slechts een fractie van alle SSD's getest. Doe het onderzoek van uw SSD en kijk of deze een probleem kan hebben. Dit zijn de SSD's die de twee onderzoekers hebben getest:

Aanvallers hebben lokale toegang nodig

Houd er ook rekening mee dat hiervoor lokale toegang tot de SSD nodig is, aangezien aanvallers toegang moeten krijgen tot de firmware en deze moeten manipuleren. Dit betekent dat uw SSD en de gegevens die erop staan, theoretisch veilig zijn.

Dat gezegd hebbende, bedoel ik niet dat deze situatie lichtvaardig moet worden behandeld. Het laatste woord laat ik aan Meijer en van Gastel,

Dit [rapport] betwist de opvatting dat hardwareversleuteling de voorkeur verdient boven softwareversleuteling. We concluderen dat je niet alleen moet vertrouwen op hardwareversleuteling die door SSD's wordt aangeboden.

Wijze woorden inderdaad.

Heeft u een niet-vermelde SSD ontdekt met hetzelfde beveiligingsprobleem? Laat het ons weten in de reacties hieronder.

GERELATEERDE POSTEN OM TE CONTROLEREN:

- 5 antivirus met de hoogste detectiegraad om stiekeme malware op te vangen

- End-to-end-encryptie is nu beschikbaar voor Outlook.com-gebruikers

- 5+ beste beveiligingssoftware voor cryptohandel om uw portemonnee te beveiligen

![Oplossing: kan BitLocker niet uitschakelen in Windows 11 [Handleiding voor 2022]](/f/87cf5b4ace31e2189814bf574dfd6b53.png?width=300&height=460)