- Lenovo-gebruikers moeten heel voorzichtig zijn met hoe ze zichzelf beschermen.

- Een nieuwe fout stelt aanvallers in staat om opdrachten uit te voeren met beheerdersrechten.

- Het behoeft geen betoog dat dit ernstige gevolgen kan hebben voor alle betrokkenen.

- De enige beschikbare oplossing voor deze bug is het overwegen om te updaten.

Misschien wilt u weten dat Lenovo-laptops nu kwetsbaar zijn voor een bug met betrekking tot misbruik van bevoegdheden in de ImControllerService-service.

Door deze vervelende glitch kunnen aanvallers opdrachten uitvoeren met beheerdersrechten op uw Lenovo-apparaat.

Deze fouten worden bijgehouden als CVE-2021-3922 en CVE-2021-3969 en zijn van invloed op de ImControllerService-component van alle Lenovo System Interface Foundation-versies onder 1.1.20.3.

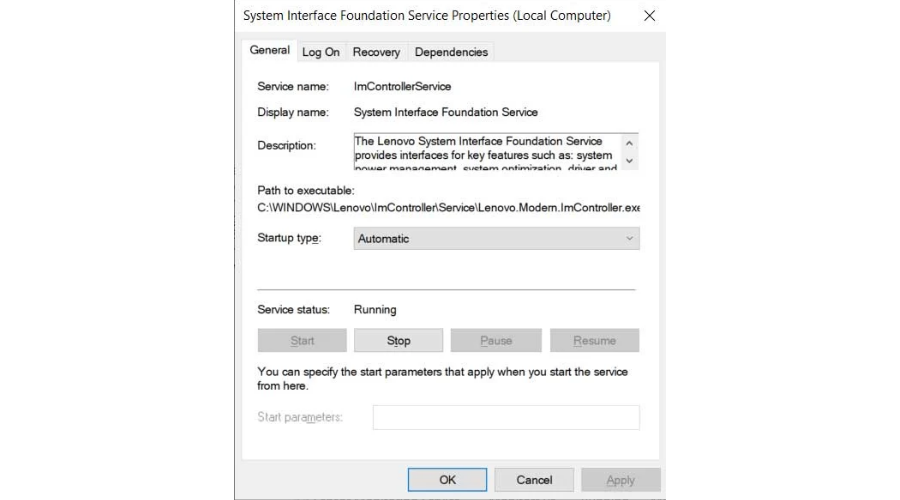

En bij het bekijken van het Windows-servicesscherm heeft dit fenomeen de weergavenaam System Interface Foundation Service.

Lenovo-laptops kwetsbaar voor bugs die beheerdersrechten geven

Deze service is eigenlijk een onderdeel van Lenovo System Interface Foundation, waarmee Lenovo-apparaten kunnen communiceren met universele apps zoals Lenovo Companion, Lenovo Settings en Lenovo ID.

Bovendien is de bovengenoemde service standaard vooraf geïnstalleerd op tal van Lenovo-modellen, waaronder Yoga- en ThinkPad-apparaten.

De Lenovo System Interface Foundation Service biedt interfaces voor belangrijke functies zoals systeemenergiebeheer, systeemoptimalisatie en updates van stuurprogramma's en toepassingen.

Verder biedt het ook systeeminstellingen voor Lenovo-toepassingen, waaronder Lenovo Companion, Lenovo Settings en Lenovo ID.

Deze kwetsbaarheden werden ontdekt door een groep onderzoekers van NCC Group, die hun bevindingen op 29 oktober 2021 aan Lenovo rapporteerden.

Lenovo heeft de beveiligingsupdates op 17 november 2021 uitgebracht, terwijl de relevante adviserend werd gepubliceerd op 14 december 2021.

Onnodig te zeggen dat systeemrechten de hoogste gebruikersrechten zijn die beschikbaar zijn in Windows en dat iemand bijna elke opdracht op het besturingssysteem kan uitvoeren.

Dus als een kwaadwillende derde partij toegang krijgt tot systeemrechten in Windows, krijgen ze volledige controle over het systeem om malware te installeren, gebruikers toe te voegen of bijna elke systeeminstelling te wijzigen.

De service zal op zijn beurt verdere onderliggende processen voortbrengen, die named pipe-servers openen die de ImController-service gebruikte om met het onderliggende proces te communiceren.

Helaas verwerkt de service de communicatie tussen geprivilegieerde onderliggende processen niet veilig en kan de bron van XML-geserialiseerde opdrachten niet worden gevalideerd.

Hoe kan ik dit probleem oplossen?

Als u erover dacht het heft in eigen handen te nemen en dit ernstige probleem op te lossen, is updaten de enige manier om dit te doen.

Alle Windows-gebruikers met Lenovo-laptops of -desktops met de ImController-versie 1.1.20.2 of ouder wordt geadviseerd om te upgraden naar de nieuwste beschikbare versie (1.1.20.3).

Volg deze stappen om te bepalen welke versie u gebruikt:

- Open Verkenner en navigeer naar C:\Windows\Lenovo\ImController\PluginHost\.

- Klik met de rechtermuisknop op Lenovo. Modern. ImController. PluginHost.exe en selecteer Eigenschappen.

- Klik op de Details tabblad.

- Lees de bestandsversie.

Het verwijderen van de ImController-component of de Lenovo System Interface Foundation van uw apparaat is echter niet: officieel aanbevolen omdat het sommige functies op uw apparaat kan beïnvloeden, zelfs als dit niet als essentieel wordt beschouwd.

Bent u dit soort problemen ook tegengekomen bij uw Lenovo-installatie? Laat het ons weten in de comments hieronder.