- Een kritieke Windows-kwetsbaarheid, dagen geleden ontdekt, zorgt ervoor dat gebruikers klauteren om extra beveiligingsmaatregelen in te schakelen.

- Het begon toen een onderzoeker opmerkte wat volgens hem een coderingsregressie was in een bètaversie van de aankomende Windows 11.

- Blijkbaar is de inhoud van de accountmanager beveiliging (SAM), kunnen worden gelezen door gebruikers met beperkte systeemrechten.

- Dit kwetsbaarheid treft volgens experts ook alle Windows 10-versies die in de afgelopen 2,5 jaar zijn uitgebracht.

Wij, hier bij Windows Report, benadrukken altijd hoe belangrijk het is om beschermd te blijven terwijl we verbonden zijn met internet, aangezien cyberdreigingen tegenwoordig groeien en altijd aanwezig zijn.

Als u dit niet doet, kan dit leiden tot lekken van vertrouwelijke en waardevolle gegevens die ernstige gevolgen kunnen hebben voor zowel individuen als ondernemingen.

Dinsdag was iedereen geschokt toen hij hoorde over twee nieuwe kwetsbaarheden, een in Windows en de andere in Linux, waardoor hackers de beveiligingsbeperkingen van het besturingssysteem kunnen omzeilen en toegang krijgen tot gevoelige bronnen.

Nieuwe kwetsbaarheid in Windows 11 kan leiden tot ernstige inbreuken

Deze kritieke kwetsbaarheid in Windows werd een paar dagen geleden per ongeluk ontdekt toen een onderzoeker een coderingsregressie opmerkte in een bètaversie van de aankomende Windows 11.

Hij vond ook dat de inhoud van de accountmanager beveiliging (SAM), de database die gebruikersaccounts en beveiligingsdescriptors voor gebruikers op de lokale computer opslaat, kan worden gelezen door gebruikers met beperkte systeemrechten.

yarh- om de een of andere reden op win11 is het SAM-bestand nu LEZEN voor gebruikers.

Dus als je shadowvolumes hebt ingeschakeld, kun je het sam-bestand als volgt lezen:Ik ken de volledige omvang van het probleem nog niet, maar het zijn er te veel om geen probleem te zijn denk ik. pic.twitter.com/kl8gQ1FjFt

— Jonas L (@jonasLyk) 19 juli 2021

Om u een beter begrip te geven, weten we allemaal dat, aangezien besturingssystemen en applicaties moeilijker in te breken zijn, succesvolle aanvallen twee of meer kwetsbaarheden vereisen om te worden uitgebuit.

Om iets preciezer te zijn, een van de kwetsbaarheden zal kwaadwillende derden toegang geven tot besturingssysteembronnen met lage privileges, waar code kan worden uitgevoerd of privégegevens kunnen worden gelezen.

De tweede kwetsbaarheid tilt het proces naar een geheel nieuw niveau en verleent toegang tot systeembronnen die zijn gereserveerd voor wachtwoordopslag of andere gevoelige bewerkingen.

Ernstige SAM-kwetsbaarheid treft alle Windows 10-versies die in de afgelopen 2,5 jaar zijn uitgebracht

-CVE-2021-36934 kan worden gebruikt om beheerderstoegang te krijgen voor Windows 10 v1809-versies en hoger

-Nog geen patches beschikbaar

-PoC en enkele logtips beschikbaarhttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3— Catalin Cimpanu (@campuscodi) 21 juli 2021

Hoe zorgt dit probleem ervoor dat aanvallers onze systemen kunnen infiltreren?

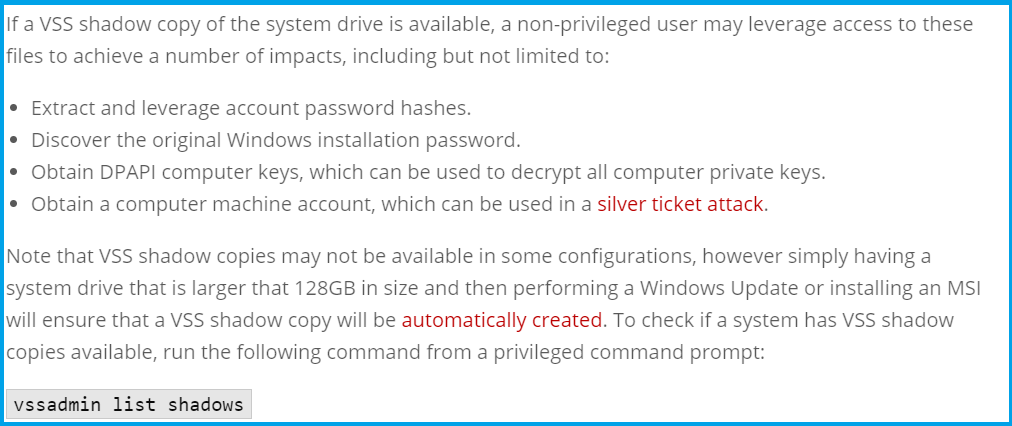

Het bovengenoemde probleem maakte het voor derden mogelijk om cryptografisch beveiligde wachtwoordgegevens te extraheren.

Ze konden ook het wachtwoord ontdekken dat we gebruikten om Windows te installeren, de computersleutels in handen krijgen voor de Windows-API voor gegevensbescherming, die kan worden gebruikt om privé-coderingssleutels te decoderen.

Een andere actie die cyberaanvallers kunnen uitvoeren tijdens het verkennen van dit beveiligingslek, is het aanmaken van accounts op het beoogde apparaat.

Zoals u zich kunt voorstellen, is het resultaat dat de lokale gebruiker privileges kan verhogen tot Systeem, het hoogste niveau in Windows.

Vraag: wat kun je doen als je hebt? #mimikatz🥝 & wat leestoegang op Windows-systeembestanden zoals SYSTEM, SAM en SECURITY?

A: Escalatie van lokale bevoegdheden 🥳

Bedankt @jonasLyk hiervoor Leestoegang op standaard Windows😘 pic.twitter.com/6Y8kGmdCsp

— Benjamin Delpy (@gentilkiwi) 20 juli 2021

Dit is nu een nieuwe kwetsbaarheid en was zelfs aanwezig op Windows 10

Gebruikers die kennis namen van deze berichten en reageerden, wezen er ook op dat dit gedrag geen regressie was die in Windows 11 werd geïntroduceerd, zoals aanvankelijk werd gedacht.

Naar verluidt was dezelfde kwetsbaarheid die Windows 11-gebruikers op het puntje van hun stoel heeft, zelfs aanwezig in de nieuwste versie van Windows 10.

Zo heeft het Amerikaanse Computer Emergency Readiness Team verklaarde: dat dit probleem zich voordoet wanneer de Volume Shadow Copy-service, de Windows-functie waarmee: het besturingssysteem of applicaties om snapshots van een hele schijf te maken zonder het bestandssysteem te vergrendelen, is ingeschakeld Aan.

Wat nog erger is, is dat er momenteel geen patch beschikbaar is, dus er is geen manier om te zeggen wanneer dit probleem daadwerkelijk zal worden opgelost.

Functionarissen van Microsoft-bedrijven onderzoeken het beveiligingslek en zullen zo nodig actie ondernemen. De kwetsbaarheid wordt gevolgd als CVE-2021-36934, zoals: Microsoft zei dat exploits in het wild waarschijnlijker zijn.

ik schreef over #HiveNightmare oftewel #Serieuze Sam (schuld geven @cyb3rops voor die ene), een niet-gepatchte Windows 10-kwetsbaarheid waarmee elke niet-beheerder toegang heeft tot het volledige systeemregister, inclusief gevoelige gebieden.

Vreselijk slecht gecodeerde PoC inbegrepen.

https://t.co/PX1fOGpzbf— Kevin Beaumont (@GossiTheDog) 20 juli 2021

Neemt u extra voorzorgsmaatregelen om te voorkomen dat u slachtoffer wordt van cyberaanvallen? Deel uw mening met ons in de opmerkingen hieronder.