- Pētnieki atklāja jaunu pikšķerēšanas uzbrukumu, izmantojot SharePoint dokumentu.

- Viltus SharePoint fails tika ieviests viltus e-pastā, lai piesaistītu lietotājus piedāvāt konta akreditācijas datus.

- Regulārā pikšķerēšanas uzbrukumā jāpievērš uzmanība nedaudzām detaļām. Jūs tos atradīsit šajā rakstā.

- Pētnieki piedāvā dažus ieteikumus par pikšķerēšanas novēršanu.

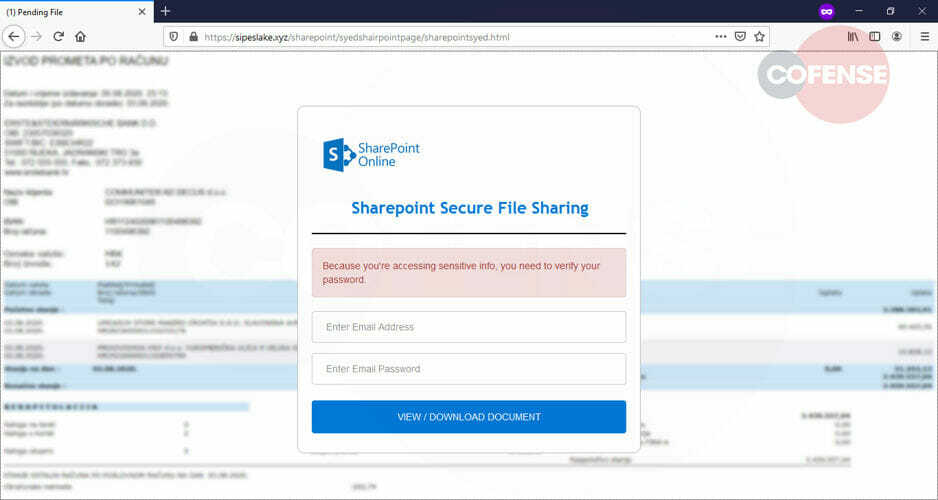

Pikšķerēšanas platformas Cofense pētnieki atklāja jaunu pikšķerēšanas uzbrukumu, kura mērķis bija Office 365 kontiem.

Izmantotā metode nav jaunums: uzbrucēji ievietoja viltojumu SharePointdokumentu e-pastā, pieprasot steidzamu pārskatīšanu un atbildi.

Notikuma nopietnība ir vairāk saistīta ar to, ka tam izdevās apiet Microsoft drošības slāņus, teikts ziņojumā šovi:

Kampaņa tika atrasta vidē, kuru aizsargāja Microsoft paša drošā e-pasta vārteja (SEG). Tā kā tūkstošiem cilvēku joprojām ir nepieciešams veikt tāldarbu, tas ir radījis lielisku iespēju hakeriem pievilināt savus upurus ar gandrīz ideālu attēlu koplietošanu ar tematiskiem e-pastiem.

Sīkāka informācija par pikšķerēšanas uzbrukumu

Līdzīgs citas pikšķerēšanas veida izkrāpšanas, šis tika izplatīts arī, šķietami likumīgā e-pastā.

Pirmā ievērojamā informācija bija sūtītāja e-pasta adrese: nosaukums nebija skaidrs, kā arī Microsoft atsauce vai organizācijas nosaukums.

Tad e-pastā bija komandas projekta dokuments, kas acīmredzot tika augšupielādēts un kopīgots, izmantojot SharePoint, kā arī vispārējs ziņojums, kurā pieprasīta steidzama uzmanība un atbilde.

Šis veida izkrāpšana ietilpst tajā pašā uzbrukumu kategorijā, kas pieprasa a mainīt / atkārtoti pieteikšanās akreditācijas datus.

Turklāt e-pasta ziņojumi, kas prasa steidzamību, parasti jāuzskata par aizdomīgiem, it īpaši, ja tie nāk no nezināmas vai neatklātas adreses.

Ja noklikšķina, viltus saite tiek novirzīta uz galveno lapu, kurā redzams Microsoft SharePoint logotips, izplūdis fons un pieprasījums pieteikties, lai skatītu dokumentu.

Protams, ievadot akreditācijas datus, lietotājs tiek novirzīts uz neatbilstošu dokumentu, un tikai pēc tam cilvēks saprot krāpšanos.

Visa krāpšanās pierāda, ka koplietošana un piekļuve slepeniem dokumentiem pa e-pastu (pat izmantojot Microsoft protokolus) ir diezgan riskanta. Daži veselā saprāta veidi, kā novērst šādu uzbrukumu upurus, būtu šādi:

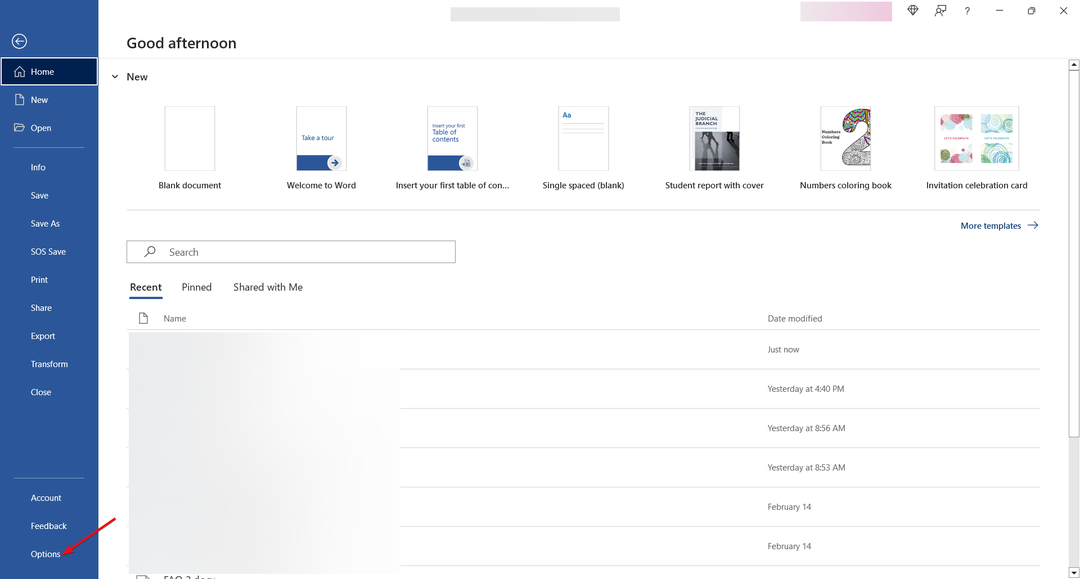

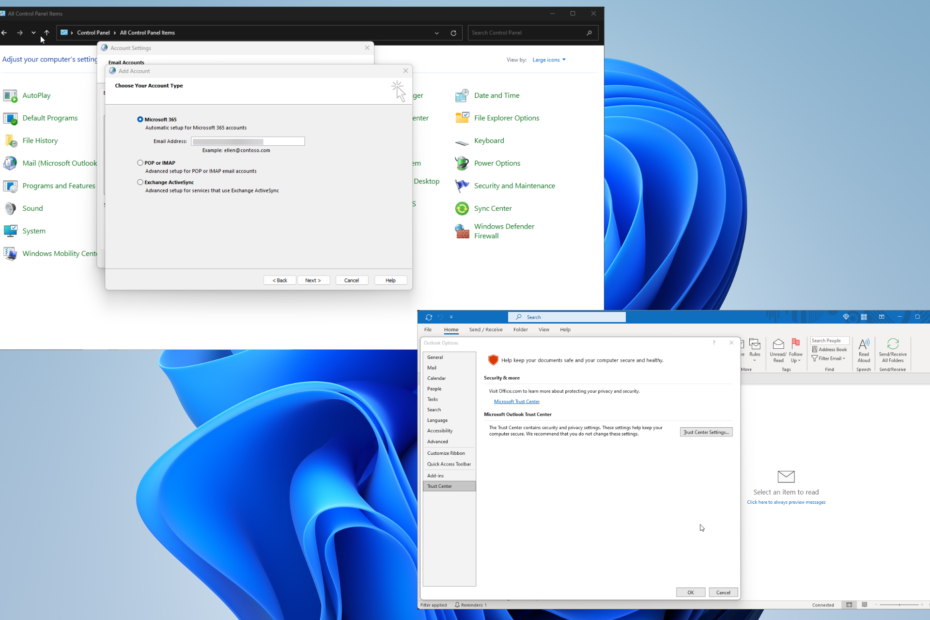

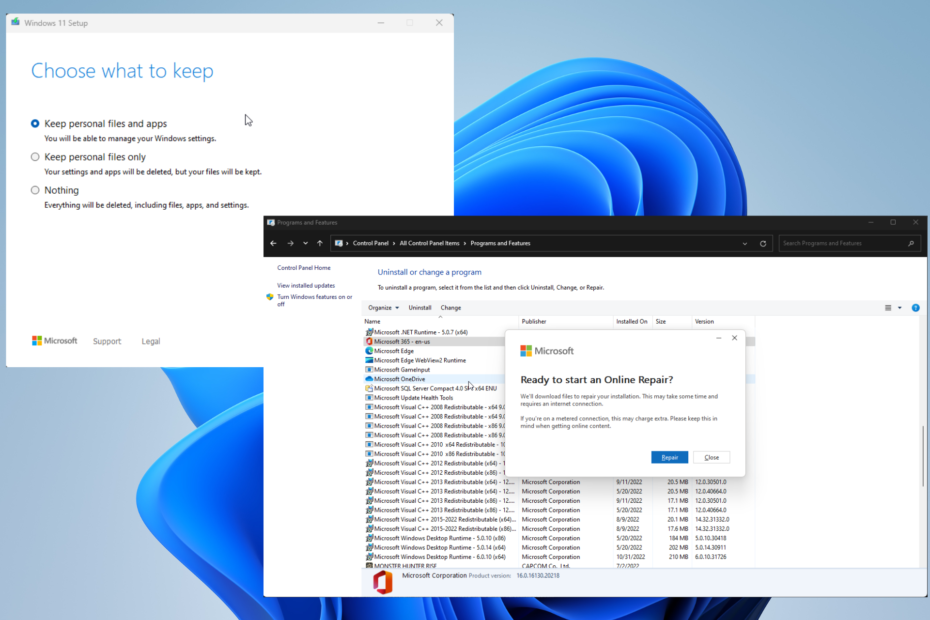

- Instalējiet antivīrusu ar pikšķerēšanas un / vai ransomware vairogu (tas ir lielākajai daļai rīku)

- Pārliecinieties, ka sistēma un visas programmas ir atjauninātas

- Esiet piesardzīgs, atklājot akreditācijas datus vai atverot aizdomīgus e-pastus vai dokumentus

- Bloķējiet potenciālo krāpnieku adreses

Cerams, ka šajā rakstā tika sniegta noderīga informācija par pikšķerēšanas izkrāpšanu un to novēršanu. Jūtieties brīvi atstāt komentārus zemāk esošajā sadaļā.