Malwarebytes ir izlaidis bezmaksas atšifrēšanas rīku, lai palīdzētu nesenā ransomware uzbrukuma upuriem atgūt savus datus no kibernoziedzniekiem, izmantojot tehniskā atbalsta veida izkrāpšanas tehniku. Jaunais ransomware variants saukts VindowsLocker pagājušajā nedēļā. Tas darbojas, savienojot upurus ar viltus Microsoft tehniķiem, lai viņu faili tiktu šifrēti, izmantojot Pastebins API.

Tehniskā atbalsta krāpnieki jau labu laiku ir vērsušies uz neticīgajiem interneta lietotājiem. Kombinējot sociālo inženieriju un maldināšanu, ļaunprātīgā taktika ir attīstījusies no aukstajiem zvaniem līdz viltus brīdinājumiem un pavisam nesen - ekrāna bloķēšanai. Tehniskā atbalsta krāpnieki tagad uzbrukumu arsenālā ir pievienojuši izpirkuma programmatūru.

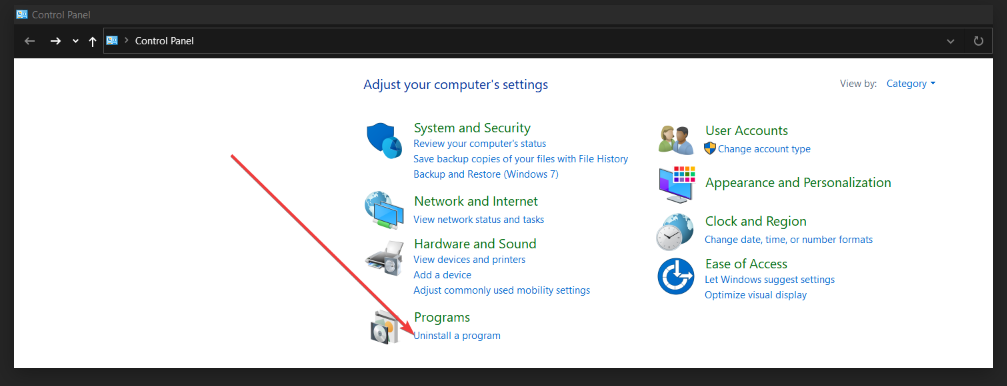

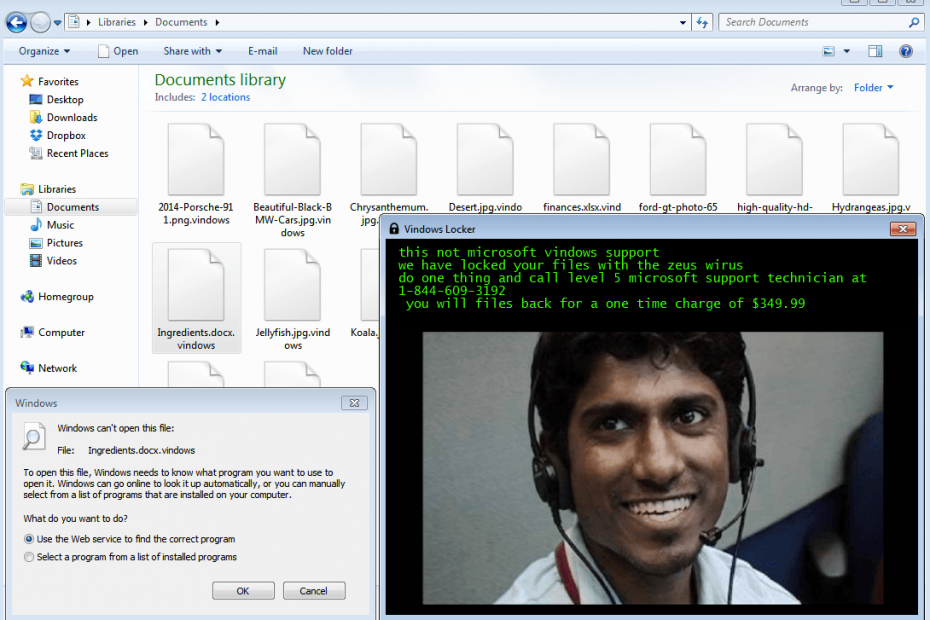

AVG drošības pētnieks Jakubs Krousteks vispirms atklāja izpirkšanas programmatūru VindowsLocker un apdraudējumu nosauca, pamatojoties uz faila paplašinājumu . Windows tas tiek pievienots visiem šifrētajiem failiem. VindowsLocker ransomware izmanto AES šifrēšanas algoritmu, lai bloķētu failus ar šādiem paplašinājumiem:

txt, doc, docx, xls, xlsx, ppt, pptx, nepāra, jpg, png, csv, kvl, mdb, sln, php, asp, aspx, html, xml, psd

VindowsLocker atdarina tehniskā atbalsta izkrāpšanu

Ransomware izmanto taktiku, kas raksturīga lielākajai daļai tehniskā atbalsta veida izkrāpšanu, jo upuriem tiek lūgts piezvanīt uz norādīto tālruņa numuru un sarunāties ar tehniskā atbalsta personālu. Turpretī ransomware uzbrukumos agrāk tika pieprasīti maksājumi un apstrādāti atšifrēšanas taustiņi, izmantojot Dark Web portālu.

tas nav Microsoft Windows atbalsts

mēs esam bloķējuši jūsu failus ar zeva vīrusu

dariet vienu lietu un piezvaniet 5. līmeņa Microsoft atbalsta tehniķim pa tālruni 1-844-609-3192

jūs atmaksāsit vienu reizi par maksu 349,99 USD

Malwarebytes uzskata, ka krāpnieki darbojas ārpus Indijas un atdarina Microsoft tehniskā atbalsta personālu. VindowsLocker arī izmanto šķietami likumīgu Windows atbalsta lapu, lai radītu nepatiesu iespaidu, ka tehniskais atbalsts ir gatavs palīdzēt upuriem. Atbalsta lapā tiek prasīta cietušā e-pasta adrese un bankas akreditācijas dati, lai apstrādātu maksājumu 349,99 ASV dolāru apmērā, lai atbloķētu datoru. Tomēr izpirkuma naudas samaksa lietotājiem nepalīdz atgūt savus failus saskaņā ar Malwarebytes. Tas ir tāpēc, ka VindowsLocker izstrādātāji dažu kodēšanas kļūdu dēļ tagad nespēj automātiski atšifrēt inficēto datoru.

Malwarebytes paskaidro, ka ransomware kodētāji VindowsLocker ir izveidojuši robotu vienā no API atslēgām, kas paredzētas lietošanai īsās sesijās. Līdz ar to API atslēgas derīguma termiņš beidzas pēc neilga laika, un šifrētie faili nonāk tiešsaistē, liedzot VindowsLocker izstrādātājiem nodrošināt AES šifrēšanas atslēgas upuriem.

Lasīt arī:

- Izmantojot šo bezmaksas rīku, identificējiet izpirkuma programmatūru, kas šifrēja jūsu datus

- Kā noņemt Locky ransomware uz visiem laikiem

- Malwarebytes izlaiž bezmaksas atšifrētāju ransomware Telecrypt

- Bloķēta ransomware, kas izplatās Facebook, tika apklāta kā .svg fails