- Lai gan Microsoft sludināja uzlaboto drošību, ko mēs gatavojamies saņemt, izmantojot TPM mikroshēmas, uzbrukums nav pat neiespējams.

- Ja kāda no mūsu Windows 11 ierīcēm nonāktu nepareizās rokās, tiktu apdraudēta pati ierīce un tīkls, ar kuru tā ir savienota.

- Eksperti pierādīja, ka ar pareizo prasmju kopumu pat TPM 2.0 drošības mikroshēmas var kļūt par vieglu laupījumu ļaunprātīgām struktūrām, kas vēlas iegūt mūsu datus.

- Microsoft, iespējams, vēlēsies sīkāk izpētīt šos drošības līdzekļus un varbūt pat pārskatīt savu stratēģiju, kamēr vēl ir laiks to izdarīt.

Lieki piebilst, ka kopš Redmondas tehnoloģiju uzņēmums pirmo reizi paziņoja par Windows 11 kā nākotnes operētājsistēmu, tiek runāts bezgalīgi par dažiem aparatūras prasības kas ierīcēm ir jāizpilda.

Daudzi nepiekrita uzliktajiem TPM 2.0 ierobežojumiem, un šī tēma ir izraisījusi visdažādākās Windows lietotāju reakcijas.

Microsoft turējās pie sava un pārliecināja cilvēkus, ka šī TPM prasība ir paredzēta viņu pašu drošībai, jo tā piedāvās paaugstinātu aizsardzības līmeni.

Tomēr daži eksperti nesen atklāja, ka pat tad, ja ir ieviestas šīs drošības mikroshēmas, mēs joprojām nevaram būt pilnībā pasargāti no ļaunprātīgām struktūrām, jo pastāv iespēja, ka kāds uzķers mūsu rokās. Windows 11 ierīci.

Mēs neesam tik droši, kā Microsoft vēlas, lai jūs domājat

Tehnoloģiju gigants izrādīja dzelžainu gribu, kad sabiedrības spiediena dēļ neplīst, it īpaši pēc pretreakcijām, ko TPM 2.0 prasība, kas nākusi līdzi no sabiedrības.

Viņi reklamēja šo aparatūras funkciju tā, it kā tā būtu viņu pašu un teica, ka lietotāji tiks aizsargāti šīs mazās mikroshēmas dēļ.

Uzticamās platformas moduļa (TPM) tehnoloģija ir izstrādāta, lai nodrošinātu ar aparatūru balstītas, ar drošību saistītas funkcijas. TPM mikroshēma ir drošs kriptoprocesors, kas paredzēts kriptogrāfijas darbību veikšanai. Mikroshēmā ir iekļauti vairāki fiziski drošības mehānismi, lai padarītu to izturīgu pret viltojumiem, un ļaunprātīga programmatūra nespēj iejaukt TPM drošības funkcijas.

Eksperti no Dolos Group noskaidroja, ka patiesībā, ja kāds no mums pazaudētu savu klēpjdatoru vai to nozagtu, TPM nevarētu palīdzēt hakeriem nodarīt postu.

Šīs rakstīšanas laikā BitLocker neizmanto TPM 2.0 šifrētus sakaru līdzekļus. standarts, kas nozīmē, ka visi dati, kas iznāk no TPM, tiek izvesti vienkāršā tekstā, tostarp atšifrēšanas atslēga Windows. Ja mēs varam paķert šo atslēgu, mums vajadzētu būt iespējai atšifrēt disku, piekļūt VPN klienta konfigurācijai un, iespējams, piekļūt iekšējam tīklam.

Izmantojot šo izmantošanu kopā ar citām ģeniālām shēmām, pētnieki varēja paņemt nozagtu korporatīvo klēpjdatoru (kā scenārijs) un efektīvi piekļūt ar to saistītajam korporatīvajam tīklam, atstājot datus atklātus un neaizsargātus.

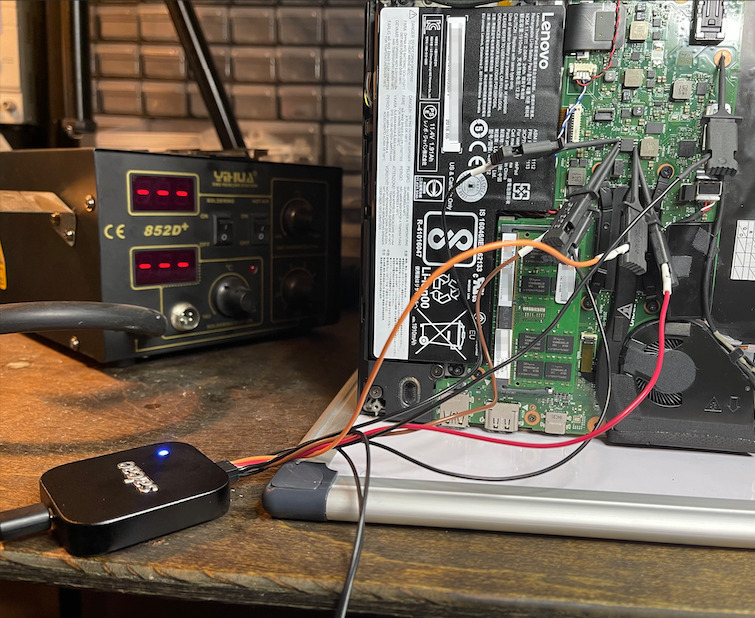

Kā viņi tālāk aprakstīja, pēc minētā klēpjdatora atvēršanas iepriekš aprīkots uzbrucējs atsevišķu zondes vietā izmantos SOIC-8 klipu, lai apdraudētu TPM drošības mikroshēmu.

Izmantojot klipu, ir ļoti vienkārši izveidot savienojumu ar mikroshēmu un dažas minūtes noskūties no reāla uzbrukuma.

Viss process ir detalizēti izskaidrots, un tā ir interesanta lasāmviela, ja jums ir plašas tehniskās zināšanas un jums ir šādas zināšanas.

Šīs ir satraucošas ziņas, ņemot vērā, ka Microsoft ir izdarījis tik lielu darījumu, lai mēs jauninātu uz ierīcēm, kurās jau ir integrēti šādi drošības līdzekļi.

Ņemot to vērā, Redmondā bāzētais tehnoloģiju uzņēmums varētu paveikt labāku darbu, piedāvājot BitLocker drošāku nākotni, kur šādas uzlaušanas metodes vairs nav iespējamas.

Varat arī uzzināt, ka varat instalēt Microsoft gaidāmo operētājsistēmu pat bez uzliktās TPM prasības.

Kāds ir jūsu viedoklis par visu šo situāciju? Kopīgojiet savu viedokli ar mums komentāru sadaļā zemāk.