- MysterySnail nulles dienas izmantošana negatīvi ietekmē Windows klientus un servera versijas.

- IT uzņēmumi, militārās un aizsardzības organizācijas bija vienas no pusēm, kuras ļaunprogrammatūra visvairāk skārusi.

- IronHusky bija aiz uzbrukuma serveriem.

Pēc drošības pētnieku domām, izmantojot nulles dienas paaugstinājuma privilēģiju izmantošanu, Ķīnas hakeri ir spējuši uzbrukt IT uzņēmumiem un aizsardzības darbuzņēmējiem.

Pamatojoties uz Kaspersky pētnieku apkopoto informāciju, APT grupa spēja izmantot nulles dienas ievainojamību Windows Win32K kodola draiverī, izstrādājot jaunu RAT Trojas zirgu. Nulles dienas izmantošanai bija daudz atkļūdošanas virkņu no iepriekšējās versijas, CVE-2016-3309 ievainojamība. No 2021. gada augusta līdz septembrim MysterySnail uzbruka dažiem Microsoft serveriem.

Command and Control (C&C) infrastruktūra ir diezgan līdzīga atklātajam kodam. No šī pieņēmuma pētnieki varēja saistīt uzbrukumus ar IronHusky hakeru grupu. Veicot turpmākus pētījumus, tika noskaidrots, ka vērienīgās kampaņās tiek izmantoti ekspluatācijas varianti. Tas galvenokārt bija vērsts pret militārajām un aizsardzības organizācijām, kā arī IT uzņēmumiem.

Drošības analītiķis atkārto tos pašus uzskatus, ko tālāk dalījuši Kaspersky pētnieki par draudiem, ko IronHusky rada lielām organizācijām, kas izmanto ļaunprātīgu programmatūru.

Pētnieki plkst @kaspersky dalīties tajā, ko viņi zina par #NoslēpumainsGliemeži#žurka ar mums. Izmantojot savu analīzi, viņi piešķīra #ļaunprātīga programmatūra draudu dalībniekiem, kas pazīstami kā #IronHusky. https://t.co/kVt5QKS2YS#Kiberdrošība#ITDrošība#InfoSec#ThreatIntel#DraudiMedības#CVE202140449

— Lī Arčināls (@ArchinalLee) 2021. gada 13. oktobris

MysterySnail uzbrukums

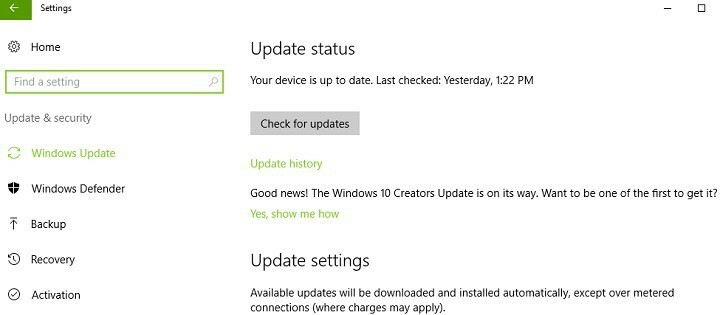

MysterySnail RAT tika izstrādāts, lai ietekmētu Windows klientus un servera versijas, īpaši no Windows 7 un Windows Server 2008 līdz jaunākajām versijām. Tas iekļauj Windows 11 un Windows Server 2022. Saskaņā ar Kaspersky ziņojumiem ekspluatācijas mērķis galvenokārt ir Windows klientu versijas. Tomēr tas galvenokārt tika atrasts Windows Server sistēmās.

Pamatojoties uz pētnieku apkopoto informāciju, šī ievainojamība izriet no spējas iestatīt lietotāja režīma atzvanīšanas un izpildes laikā neparedzētas API funkcijas atzvani. Pēc pētnieku domām, funkcijas ResetDC izpilde otrreiz izraisa kļūdu. Tas attiecas uz to pašu rokturi tā atzvanīšanas izpildes laikā.

Vai jūs ietekmēja MysterySnail nulles dienas izmantošana? Paziņojiet mums komentāru sadaļā zemāk.