Proofpoint eksperti bez pārklājuma jaunās ļaunprātīgas programmatūras kampaņas LinkedIn. Līdzīgas kampaņas ir pamanītas jau ilgu laiku. Šīs ļaunprātīgas programmatūras kampaņas ir paredzētas personām, kaut arī viltus LinkedIn kontos.

LinkedIn izmanto dažādi uzņēmumi un uzņēmumi piesaistīt darbinieku vai izveidot plašus profesionālos tīklus. Dažādi uzņēmumi nodrošina darba iespējas, tāpēc darba meklētāji atstāj savu CV tur ārā.

Gudri kibernoziedznieki ir aktīvi, un viņi vienmēr ir gatavi tam ievākt sensitīvu informāciju. Lai gan LinkedIn nodrošina optimizētus apstākļus profesionāliem tīkliem, tas ir vairāk pakļauts kibernoziedzniekiem. Tāpēc lietotājiem ir jābūt piesardzīgiem, augšupielādējot personisko informāciju.

Gadījumā, ja sērfojot internetā vēlaties būt drošs, jums būs jāiegūst pilnībā izveidots rīks tīkla aizsardzībai. Instalējiet tūlīt Cyberghost VPN un nodrošiniet sevi. Tas aizsargā jūsu datoru no uzbrukumiem pārlūkošanas laikā, maskē jūsu IP adresi un bloķē visu nevēlamo piekļuvi.

Modus operandi

Hakeri ļaunprātīgas programmatūras izplatīšanai izmanto dažādus vektorus, lai atstātu daudzas lejupielādējamas olas. Hakeri var pārskatīt dažādu uzņēmumu darba iespējas un amatus.

Pārskatot dažādu uzņēmumu LinkedIn profilus, viņi var gūt priekšstatu par uzņēmuma tīkliem, partneriem un operētājsistēmu. Tādā veidā viņi var mērķēt uz dažādām nozarēm un mazumtirdzniecību.

Viņi var nozagt dažādu uzņēmumu LinkedIn savienojumus, un pēc tam viņi piedāvā darbu dažādos labi pazīstamos amatos šajos uzņēmumos. Kā norāda ProofPoint pētnieki:

Vietrāži URL novirza uz galveno lapu, kas izkrāpj reālu talantu un personāla vadības uzņēmumu, izmantojot nozagtu zīmolu, lai uzlabotu kampaņu likumību.

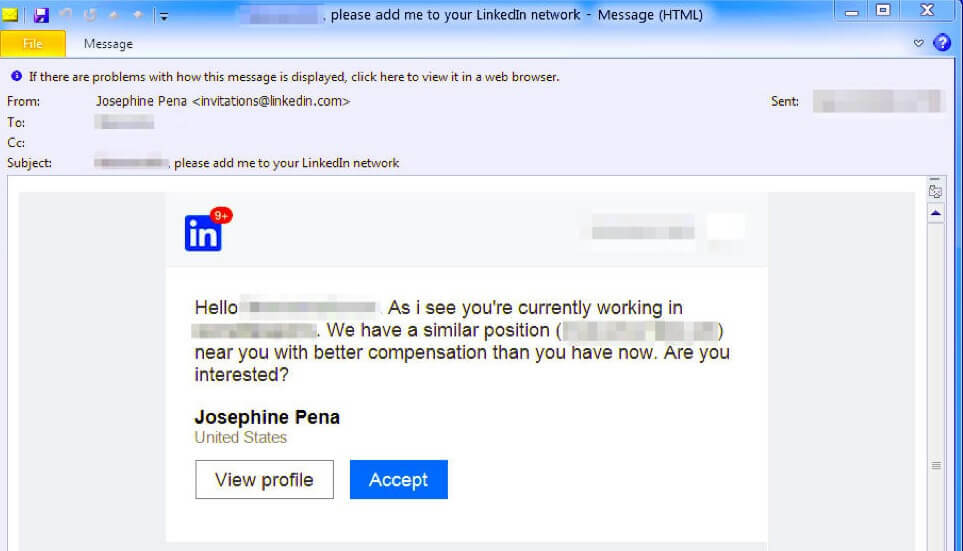

Viņi var arī izveidot viltotus kontus, piemēram, Facebook un Twitter, un pēc tam nosūtīt labdabīgus e-pastus lietotājiem. Sākot ar vienkāršu sarunu, viņi meklē lietotāju uzmanību, sniedzot informāciju par darba vietām.

Viņi nosūta dažādus vietrāžus URL, kas ir saistīti ar galveno lapu. Galvenajā lapā ir dažāda veida faili, piemēram, PDF, Microsoft Word dokumenti vai citi šādi dokumenti.

Šie ar Taurus Builder izveidotie dokumenti tiek automātiski lejupielādēti ar kaitīgiem makro. Ja lietotājs atver makro, tiks lejupielādētas papildu olas. ProofPoint pētnieki arī piebilda, ka:

Šis dalībnieks sniedz pārliecinošus šo jauno pieeju piemērus, izmantojot LinkedIn skrāpēšanu, daudzvektoru un daudzpakāpju kontaktus ar adresātiem, personalizētus lures un dažādas uzbrukuma metodes, lai izplatītu vairāku olu lejupielādētāju, kas savukārt var izplatīt izvēlēto ļaunprātīgo programmatūru, pamatojoties uz draudu pārraidītajiem sistēmas profiliem aktieris.

Ja tiek ielādētas vairāk lejupielādējamas olas, jūsu kontu nav iespējams aizsargāt. Viens no veidiem, kā aizsargāt jūsu personisko informāciju, ir izmantojiet stingru un unikālu paroli.

Otrs veids ir tāds, ka, ja saņemat kādu ziņojumu vai e-pastu no jebkura uzņēmuma, neatveriet to un neklikšķiniet uz URL. LinkedIn ir jutīgāks pret kibernoziedznieku uzbrukumiem, tāpēc jums vajadzētu būt piesardzīgam, veidojot kontu LinkedIn.

SAISTĪTĀS VADLĪNIJAS, KAS JUMS PĀRBAUDĪT

- Microsoft atzīst, ka tiek pakļauti miljoniem MS Office paroļu

- Labākie Windows 10 antivīrusu risinājumi, kas jāinstalē 2019. gadā [UNBIASED LIST]

- Jauns Internet Explorer nulles dienas izmantojums ļaunprātīgu programmatūru ielido datoros

![6 labākie VPN pārlūkprogrammai Pale Moon [drošībai un ātrumam]](/f/16bdd52e1b9cc37589fcb8f09a727f3b.jpg?width=300&height=460)