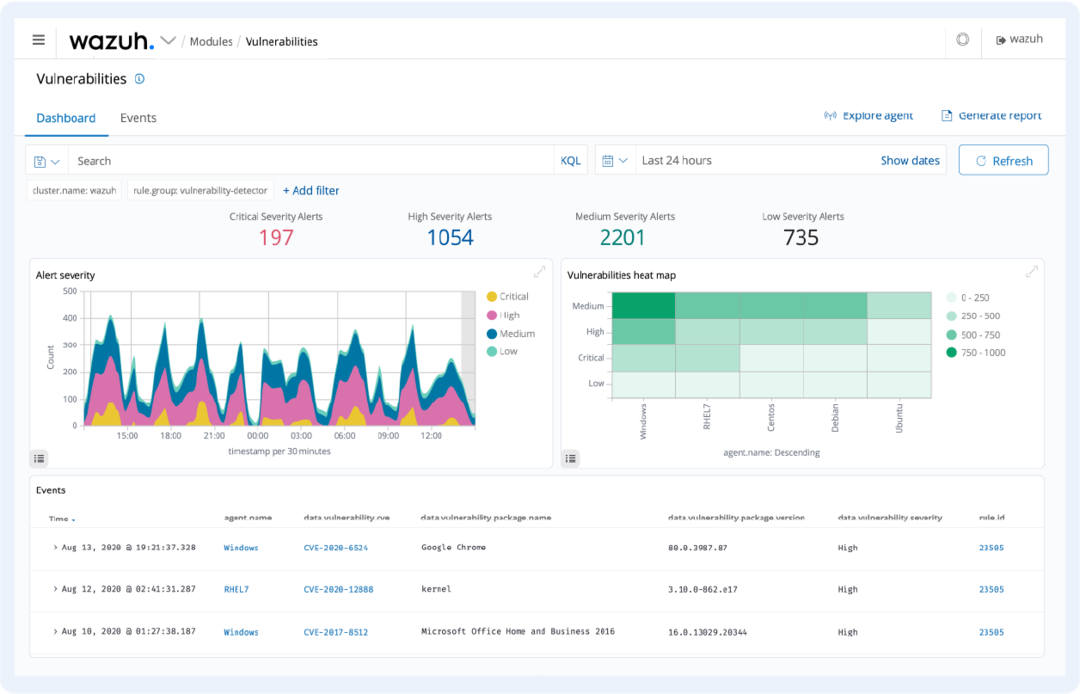

Jei ieškote geriausio atvirojo kodo tinklo saugos įrankio, atsakymas yra „Wazuh“.

Žinoma, tai yra atvirojo kodo sprendimas, užtikrinantis darbo krūvių apsaugą vietinėje, virtualizuotoje ir debesimis pagrįstoje aplinkoje.

Kitaip tariant, tai įmonės lygio įrankis, skirtas debesies ir galutinio taško saugai. Jos agentai, skirti „Windows“, „Linux macOS“, „Solaris“, AIX ir HP-UX sistemoms, gali aptikti bet kokią anomaliją ar taisyklėmis pagrįstą pažeidimą.

Ir tai daro nuskaitydamas visus tinklo komponentus ir jų žurnalus, kad pateiktų informaciją centriniam valdytojui, kuris ją analizuos ir saugos.

Pasikeitus failo turiniui, atributams ir leidimams, jie laikomi grėsme privatumui, todėl Wazuh nuolat stebi visus tokius pakeitimus.

Tačiau tai ne tik įspėja, bet ir gali užblokuoti prieigą prie paveiktos sistemos arba vykdyti komandas, kad ištaisytų situaciją.

Kitas didelis „Wazuh“ pranašumas yra integracijų su kitomis paslaugomis ir įrankiais, pvz., YARA, AlienVault, Amazon Macie, VirusTotal ir daugeliu kitų, sąrašas.

Sprendimas yra nemokamas, todėl galite jį įdiegti iš karto, tačiau jei jums reikia techninės pagalbos, turėsite sumokėti mokestį.

Peržiūrėkime kai kuriuos iš jų Pagrindiniai bruožai:

- Analizuoja duomenis, gautus iš „Windows“, „Linux macOS“, „Solaris“, AIX ir HP-UX sistemų agentų, ir apdoroja juos naudodamas grėsmės žvalgybą

- Peržiūrėkite teisės aktų laikymąsi, pažeidžiamumą, failų vientisumą, konfigūracijos įvertinimą ir ne tik debesį saugumas, bet ir talpyklos sauga (skirta „Docker“ pagrindiniams kompiuteriams ir „Kubernetes“ užrašams ir iki konteinerio lygio pats)

- Interneto vartotojo sąsaja, skirta duomenų vizualizavimui, analizei ir valdymui

- Išplėstinės grėsmės žvalgybos funkcijos

- Kenkėjiškų programų aptikimas ir žurnalo duomenų analizė

Wazuh

Apsaugokite savo tinklo aplinką naudodami pilną XDR ir SIEM tinklo kibernetinio saugumo sprendimą.

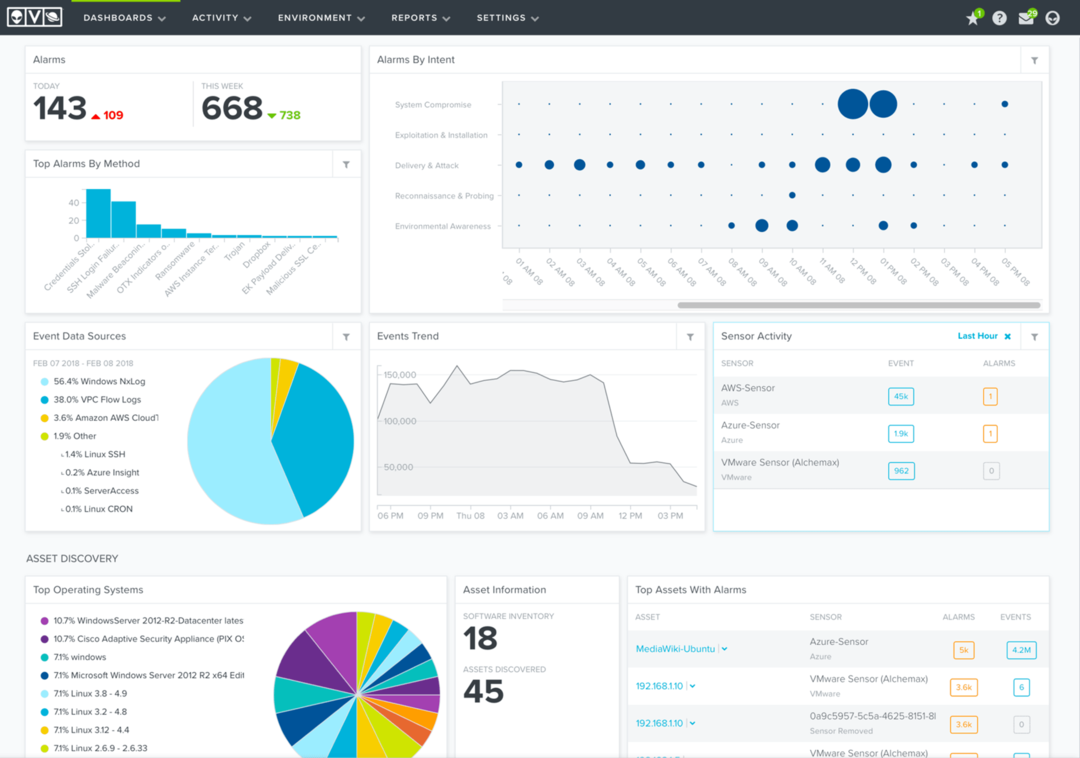

OSSIM akronimas iš AlienVault OSSIM reiškia atvirojo kodo saugos informaciją ir įvykių valdymą.

Palyginti su „Wazuh“, kuriame taip pat yra XDR komponentų, skirtų kovoti su atakomis, šis sprendimas turi tik SIEM funkcijas.

Tai reiškia, kad jis gali aptikti tinklo įvykius ir jus įspėti, kad galėtumėte atlikti reikiamus pakeitimus, kad išspręstumėte galimą problemą.

Trumpai tariant, „AlienVault OSSIM“ siūlo turto aptikimą, pažeidžiamumo įvertinimą, įsibrovimo aptikimą, elgesio stebėjimą ir SIEM įvykių koreliaciją.

Programinė įranga yra pagrįsta patentuota atvira grėsmių birža (OTX), kuri apima naudotojus, kurie prisideda ir gauna informaciją realiuoju laiku apie kenkėjiškas prieglobas.

Štai keletas jo svarbiausios savybės:

- Stebi vietinę fizinę ir virtualią aplinką

- Turto atradimas ir inventorizacija

- Išsamus pažeidžiamumo įvertinimas

- Parengta naudojant atvirą grėsmių biržą (OTX)

- Bendruomenės palaikymas per produktų forumus

⇒ GaukAlienVault OSSIM

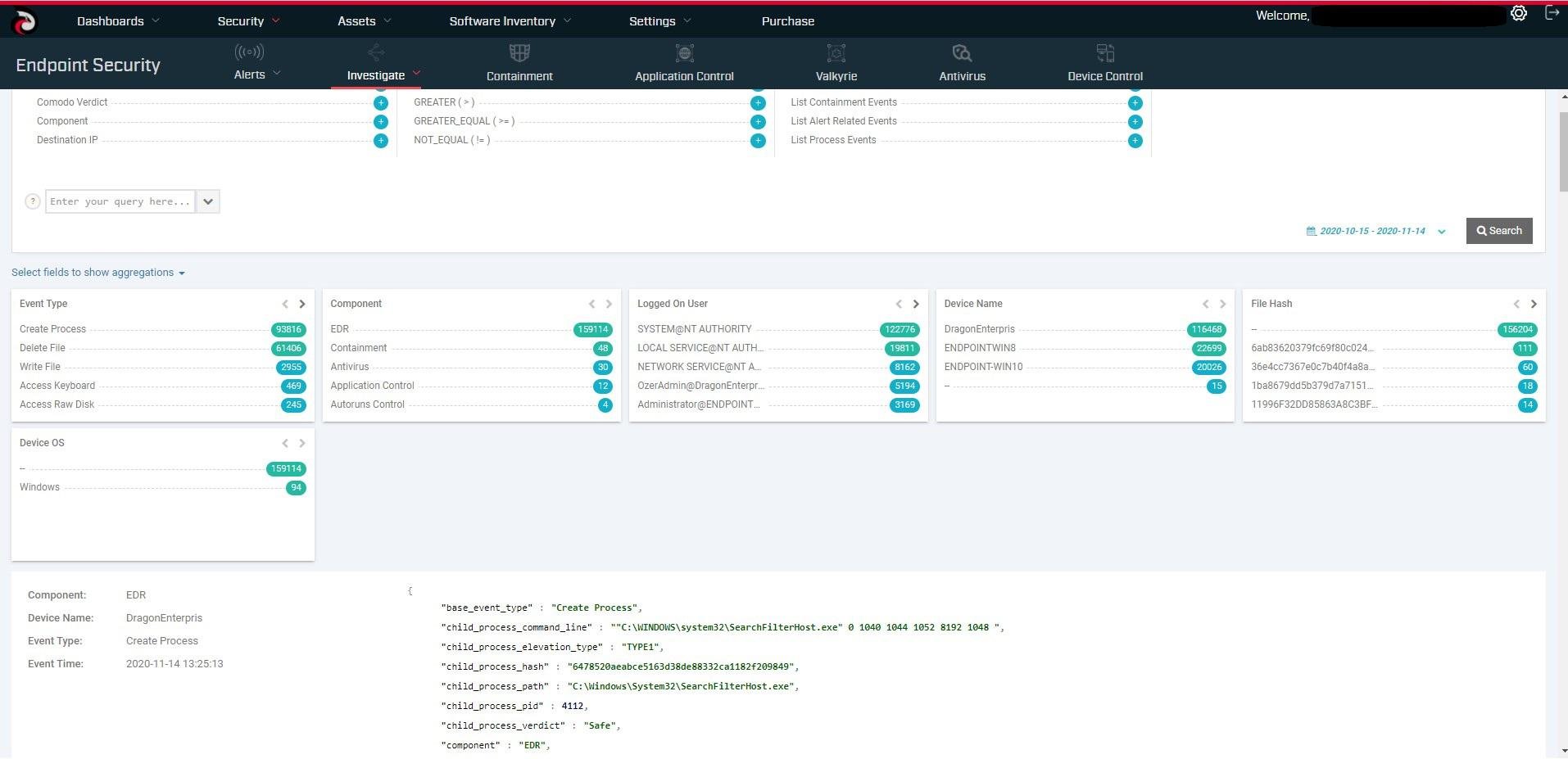

OpenEDR yra nemokama atvirojo kodo galutinio taško aptikimo ir atsako programinė įranga. Tai suteikia realiojo laiko analitinį aptikimą su Mitre ATT&CK matomumu.

Iš esmės ji siūlo įvykių koreliaciją ir kenkėjiškos grėsmės veiklos ir elgesio pagrindinių priežasčių analizę, kad padėtų apsaugoti tinklą.

Vienas iš geriausių OpenEDR privalumų yra tai, kad jį galima įdiegti bet kurioje galutinio taško aplinkoje ir turi debesies pagrindu veikiančią valdymo konsolę.

Ir jei norite sukurti jo integraciją, tai taip paprasta, kaip naudoti jo „GitHub“ šaltinio kodą.

Peržiūrėkime kai kuriuos iš jų Pagrindiniai bruožai:

- Įgalinkite nuolatinį ir visapusišką galutinio taško stebėjimą

- Koreliuokite ir vizualizuokite galutinio taško saugos duomenis

- Atlikite kenkėjiškų programų analizę, anomalaus elgesio stebėjimą ir nuodugnius atakų tyrimus

- Atlikite pataisymus ir sustiprinkite saugos pozicijas, kad sumažintumėte galinių taškų riziką

- Sustabdykite bandymus pulti, judėjimą į šoną ir pažeidimus

Jei turite stiprią IT valdymo komandą, Metasploit gali būti puiki priemonė jūsų tinklo pažeidžiamumui patikrinti.

Programinė įranga gali būti naudojama saugumo vertinimams atlikti, atakoms numatyti ir bendram kibernetinio saugumo suvokimui gerinti.

Didelis privalumas yra tai, kad jis yra labai lankstus. Jį galite įdiegti „Windows“ (64 bitų), „MacOS“ ir „Linux“ darbo vietose.

Be to, rasite paruoštų naudoti montuotojų, kad būtų galima greitai įdiegti. Tada „Metasploit“ gali automatizuoti beveik visas įsiskverbimo testo fazes, pradedant išnaudojimo taktika ir baigiant įrodymų rinkimu.

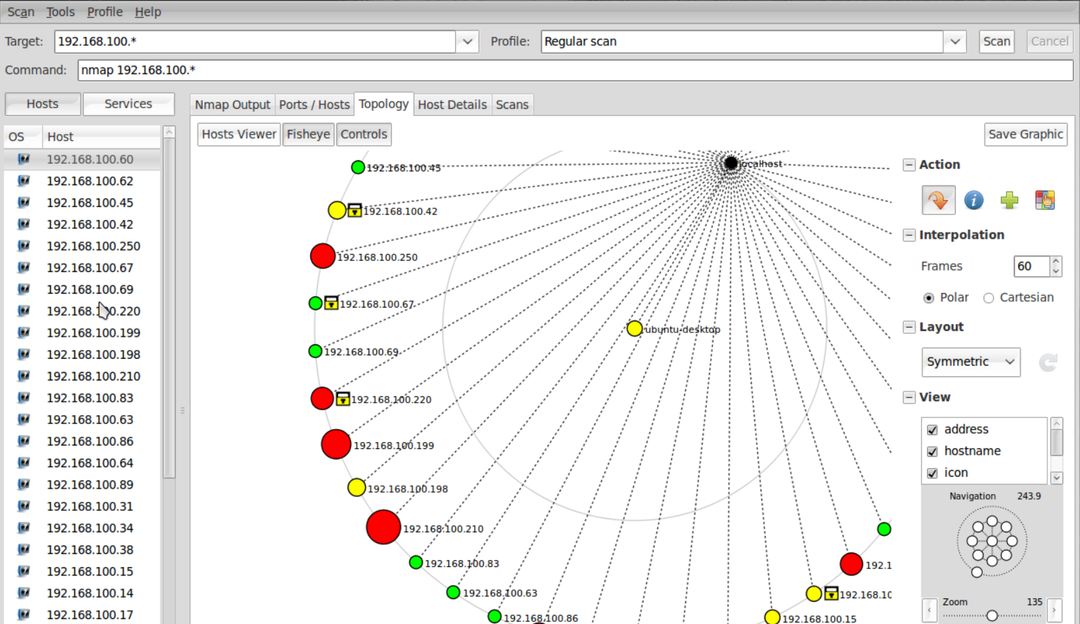

„Nmap“ ne tik rodomas „Matrix Reloaded“ ir „Ocean’s 8“ kaip įsilaužimo įrankis, bet ir yra tinklo žemėlapių sudarymo ir vizualizacijos įrankis.

Tinklo administratoriai taip pat gali jį naudoti tinklo inventoriui tvarkyti, paslaugų atnaujinimo tvarkaraščiams tvarkyti ir pagrindinio kompiuterio ar paslaugos veikimo laikui stebėti.

Nmap naudoja neapdorotus IP paketus, kad nustatytų, kurie kompiuteriai yra prieinami tinkle, kokias paslaugas siūlo, kokias OS jie veikia ir daug daugiau.

Įrankiai gali labai greitai nuskaityti didelius tinklus ir veikia visose pagrindinėse kompiuterių operacinėse sistemose. Rasite oficialius dvejetainius paketus, skirtus „Linux“, „Windows“ ir „Mac OS X“.

Jis pateikiamas kaip komandų eilutės terminalas, tačiau taip pat galite įdiegti išplėstinę GUI ir rezultatų peržiūros programą, vadinamą Zenmap.

Taip pat yra ir kitų integracijų, tokių kaip Ncat (lankstus duomenų perdavimas, peradresavimas ir derinimo įrankis), Ndiff (nuskaitymo rezultatams palyginti) ir Nping (paketų generavimo ir atsako analizė įrankis.

Patikrinkite jo Pagrindiniai bruožai žemiau:

- Palaiko daugybę pažangių metodų, skirtų tinklams, užpildytiems IP filtrais, ugniasienėmis, maršrutizatoriais ir kitomis kliūtimis, sudaryti.

- Nuskaito didžiulius tinklus, kuriuose yra šimtai tūkstančių mašinų

- Palaikoma dauguma operacinių sistemų, įskaitant Linux, Microsoft Windows, FreeBSD, OpenBSD, Solaris, IRIX, Mac OS X, HP-UX, NetBSD, Sun OS, Amiga ir kt.

⇒ Gaukite Nmap

Tai užbaigia mūsų geriausios atvirojo kodo tinklo saugos programinės įrangos jūsų įmonei pasirinkimą.

Tikimės, kad mūsų straipsnis padėjo jums pasirinkti tinkamą įrankį pagal jūsų poreikius ir kad dabar jūs išplėtėte savo pasirinkimą.

Jums taip pat gali būti įdomu peržiūrėti mūsų sąrašą geriausios atvirojo kodo antivirusinės programos jūsų sistemai.

Jei turite kitų šiai kategorijai tinkančių programinės įrangos pasiūlymų, praneškite mums apie juos toliau pateiktame komentarų skyriuje.

![3 geriausios vaistais nuo farmacijos naudojamos šiandien [2021 m. Vadovas]](/f/4726ae4a94b8fbe5b83696f8544a6778.jpg?width=300&height=460)