„Glass Wall Solutions“ saugumo tyrėjų komanda neseniai išleido naują grėsmės analizės ataskaita. Ataskaitoje pabrėžiama, kad maždaug 85% CVE kenkėjiškų programų kilo iš žinomų šaltinių 2019 m. I ketv.

„Windows 10“ turi blogą istoriją, susijusią su klaidomis. Tam tikros spragos yra neatskiriama kiekvieno naujo atnaujinimo dalis.

Vis dėlto stebina tai, kad įsilaužėliai dabar naudojasi „Microsoft“ ištaisytomis spragomis.

Įsilaužėliai platina senas kenkėjiškas programas naujose pakuotėse

Ši situacija kelia keletą svarbių saugumo problemų. Užpuolikai dabar naudoja seną kenkėjišką programą, kad pradėtų visiškai naujas atakas prieš jūsų sistemas.

Užpuolikai puikiai žino, kad daugelis didelių įmonių ir organizacijų vis dar naudoja pasenusias platformas, tokias kaip „Windows 8“, „7“ ir „Windows 8“. Windows XP.

Šios organizacijos turi savo priežasčių naudoti šias senas sistemas operacinėje aplinkoje. Tyrėjai atkreipė dėmesį, kad maždaug 37% sistemų yra vis dar naudojasi „Windows 7“ OS.

Be to, „Windows 8“, „8.1“ ir „Windows XP“ vartotojų skaičius yra atitinkamai 2,1%, 7% ir 2,3%.

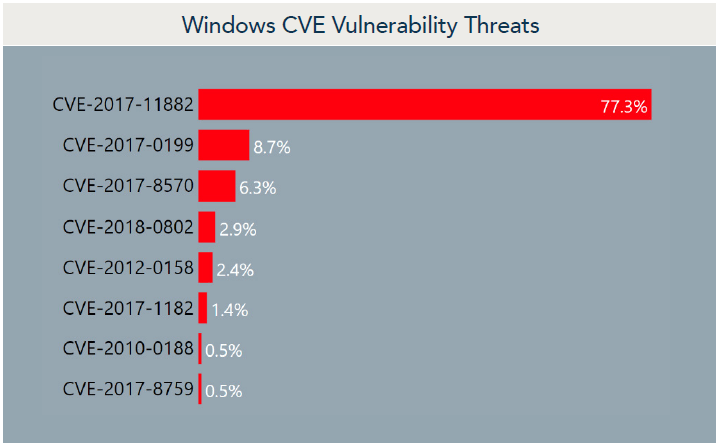

Dėl šios situacijos atitinkami kompiuteriai tampa lengvu taikiniu. „Windows“ CVE pažeidžiamumo tendencijos rodo, kad CVE-2017-11882 yra labai populiari tarp kibernetinių nusikaltėlių.

CVE-2017-11882 iš esmės yra „Microsoft Office“ programinės įrangos „Equation Editor“ komponento pažeidžiamumas.

Kiekvienas gali pasinaudoti šiuo pažeidžiamumu ir gauti vietinio vartotojo privilegijas, kad galėtų paleisti kenkėjiškas programas.

Be to, užpuolikai naudojo „Office“ dokumentus, kad nukreiptų į „Windows“ sistemas. „File Type Trends“ rodo, kad užpuolikai kenkėjiškoms programoms platinti naudojo 65% „Word“, 25% „Excel“ ir 1% PDF failus.

Taigi šie skaičiai aiškiai parodo faktą, kad saugos paslaugų teikėjai nesugebėjo apsaugoti vartotojų kompiuterių nuo žinomų grėsmių.

Mes aiškiai matome, kad užpuolikai dabar yra žingsniu priekyje žaidimo. Jie tiesiog platina senas kenkėjiškas programas naujose pakuotėse.

Puolėjai yra pakankamai sumanūs, kad pakeistų taktiką ir techniką.

Piktybiniai aktoriai 2017 m. Paskyrė „Microsoft“, o istorija kartojasi. Prisimenate „WannaCry“ epizodą?

„Microsoft“ tikrai turi perimti situacijos kontrolę, kol dar nevėlu.

Susiję straipsniai, kuriuos reikia patikrinti:

- 1 mln. „Windows“ kompiuterių vis dar pažeidžiami „BlueKeep“ kenkėjiškų programų išpuolių

- „Microsoft Azure“ netyčia talpina kenkėjiškų programų svetaines

- 5 geriausi kenkėjiškų programų stebėjimo žemėlapiai, skirti pamatyti, kaip įvyksta saugumo atakos realiuoju laiku

![6 geriausi „Pale Moon“ naršyklės VPN [saugumui ir greičiui]](/f/16bdd52e1b9cc37589fcb8f09a727f3b.jpg?width=300&height=460)