- Saugumo tyrinėtojai dalijasi naujienomis apie populiarią „Microsoft“ konferencijų programą.

- Matyt, „Teams“ vis dar kankina keturi pažeidžiamumai, leidžiantys užpuolikams įsiskverbti.

- Galima naudoti du iš jų kad būtų galima klastoti serverio užklausą (SSRF) ir klastotę.

- Kiti du turi įtakos tik „Android“ išmaniesiems telefonams ir gali būti naudojami IP adresams nutekėti.

Kitą dieną kalbėjome apie „Teams“ ir pranešėme, kaip tai padaryti gali nepavykti sukurti naujų nemokamų organizacijos paskyrų, o geriausia „Microsoft“ konferencijų programa jau vėl yra dėmesio centre.

Ir nors jaučiamės geriau, kai turime pranešti apie pataisymus ir patobulinimus arba naujas Teams funkcijas, taip pat turime pranešti apie šią saugos riziką.

Matyt, saugumo tyrinėtojai aptiko keturias atskiras Teams spragas, kurios gali būti išnaudojama siekiant suklaidinti nuorodų peržiūras, nutekėti IP adresus ir netgi pasiekti „Microsoft“ vidinius paslaugos.

Laukinėje gamtoje vis dar išnaudojamos keturios pagrindinės pažeidžiamumo vietos

Teigiamo saugumo ekspertai aptiko šias spragas ieškodami būdo, kaip apeiti tos pačios kilmės politiką (SOP) „Teams“ ir „Electron“, teigia a. tinklaraščio straipsnis.

Jei nesate susipažinę su terminu, SOP yra naršyklėse esantis saugos mechanizmas, padedantis neleisti svetainėms atakuoti viena kitos.

Tirdami šį jautrų klausimą, mokslininkai nustatė, kad jie gali apeiti SOP programoje „Teams“, piktnaudžiaudami programos nuorodų peržiūros funkcija.

Tai iš tikrųjų buvo pasiekta leidžiant klientui sugeneruoti tikslinio puslapio nuorodos peržiūrą ir tada Naudodami santraukos tekstą arba optinį simbolių atpažinimą (OCR) peržiūros vaizde, kad ištrauktumėte informacija.

Be to, tai darydamas „Positive Security“ įkūrėjas Fabianas Bräunleinas taip pat aptiko kitų nesusijusių šios funkcijos įgyvendinimo spragų.

Dvi iš keturių „Microsoft Teams“ rastų bjaurių klaidų gali būti naudojamos bet kuriame įrenginyje ir leidžia klastoti serverio užklausą (SSRF) ir klastoti.

Kiti du turi įtakos tik „Android“ išmaniesiems telefonams ir gali būti naudojami norint nutekėti IP adresus ir pasiekti paslaugų atsisakymo (DOS).

Savaime suprantama, kad išnaudodami SSRF pažeidžiamumą mokslininkai galėjo nutekėti informaciją iš „Microsoft“ vietinio tinklo.

Tuo pačiu metu klaidą galima panaudoti siekiant pagerinti sukčiavimo atakų efektyvumą arba paslėpti kenkėjiškas nuorodas.

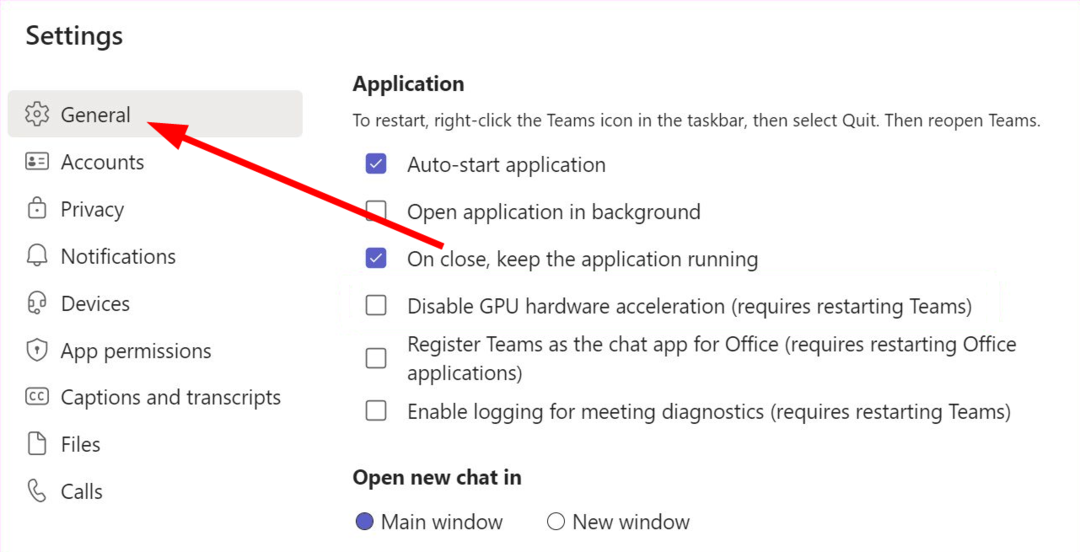

Didžiausią nerimą iš visų neabejotinai turėtų kelti DOS klaida, nes užpuolikas gali nusiųsti vartotojui a pranešimas, kuriame yra nuorodos peržiūra su netinkamu peržiūros nuorodos objektu, dėl kurio sugenda Teams programa Android.

Deja, programa ir toliau strigs bandant atidaryti pokalbį ar kanalą su kenkėjišku pranešimu.

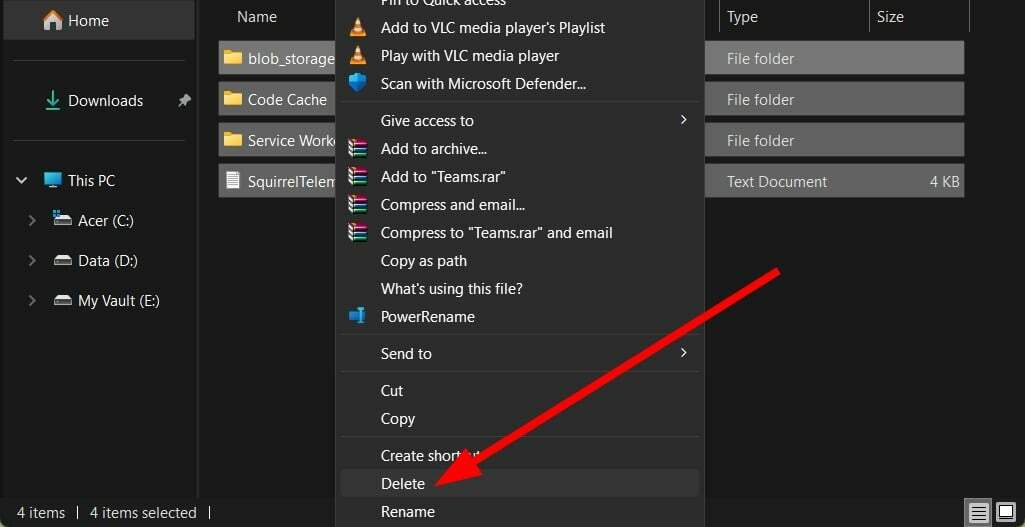

„Positive Security“ iš tikrųjų informavo „Microsoft“ apie savo išvadas kovo 10 d., naudodamasi savo klaidų mažinimo programa. Nuo tada technologijų milžinas tik pataisė IP adreso nutekėjimo pažeidžiamumą „Teams for Android“.

Tačiau dabar, kai ši nerimą kelianti informacija yra vieša, o šių spragų pasekmės yra gana aiškios, „Microsoft“ turės paspartinti savo žaidimą ir pasiūlyti keletą greitų, veiksmingų pataisų.

Ar naudodamiesi Teams susidūrėte su saugumo problemomis? Pasidalykite savo patirtimi su mumis toliau pateiktame komentarų skyriuje.