- Kelių kibernetinio saugumo firmų ataskaitos rodo, kad „Office 365“ vartotojams vis dažniau taikomi sukčiavimo el. Laiškai.

- Įsilaužėliai naudojo Oksfordo universiteto serverius siųsdami sukčiavimo el. Laiškus „Office 365“ vartotojams ..

- Apgaulingų atakų daugėja, o organizacijos turi tapti protingesnės, kad jas įveiktų. Patikrinkite mūsų Kibernetinė sauga tinkamų įžvalgų puslapis!

- Nepamirškite aplankyti Saugumas ir privatumas naujiniams ir dar daugiau.

Ši programinė įranga leis jūsų tvarkyklėms veikti ir veikti, taip apsaugant jus nuo įprastų kompiuterio klaidų ir aparatūros gedimų. Dabar patikrinkite visus tvarkykles atlikdami 3 paprastus veiksmus:

- Atsisiųskite „DriverFix“ (patikrintas atsisiuntimo failas).

- Spustelėkite Paleiskite nuskaitymą rasti visus probleminius vairuotojus.

- Spustelėkite Atnaujinti tvarkykles gauti naujas versijas ir išvengti sistemos sutrikimų.

- „DriverFix“ atsisiuntė 0 skaitytojų šį mėnesį.

Kelių kibernetinio saugumo firmų ataskaitos rodo, kad vis dažniau taikomasi į „Office 365“ vartotojus

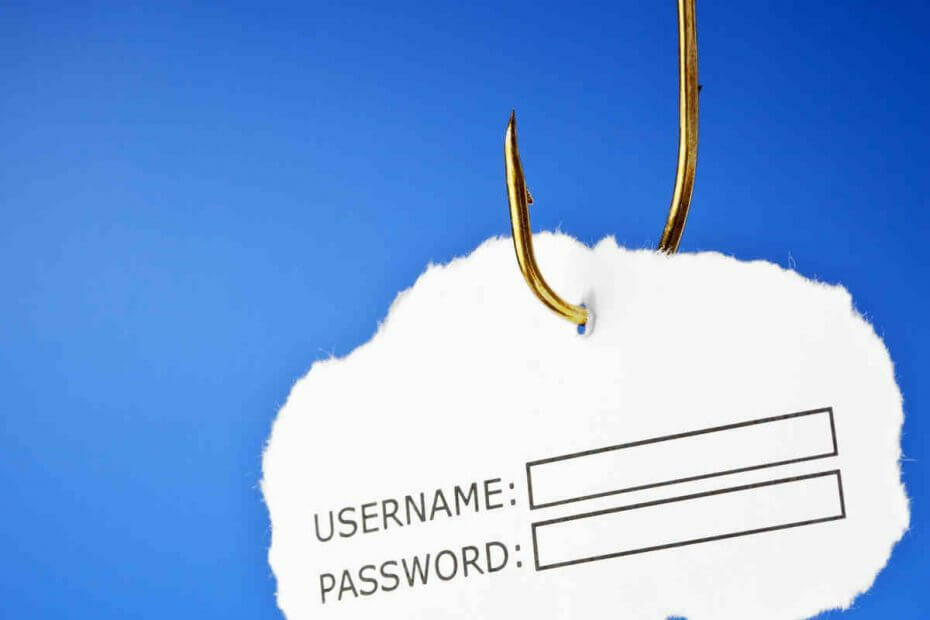

sukčiavimo el. laiškai.Apgaulingos atakos kartais yra per daug sudėtingos, kad būtų galima aptikti ar sustabdyti net naudojant pažangius apsaugos nuo šlamšto filtrus. Iš dalies taip yra todėl, kad kibernetiniai nusikaltėliai naudoja teisėtus domenus savo kenkėjiškiems el. Laiškams siųsti.

„Office 365“ sukčiavimo kampanija, kuri tikrina tašką neuždengtas pastaruoju metu yra pakankamai įrodymų, kad organizacijos turi panaudoti išmanesnes kibernetinio saugumo priemones, kad sutrukdytų tokiems išpuoliams.

„Office 365“ balso pašto atakos

Šioje konkrečioje „Office 365“ sukčiavimo kampanijoje tikslai gavo el. Pašto pranešimus apie praleistus balso pranešimus. El. Laiškai paragino spustelėti mygtuką, susidarę įspūdį, kad tai nukreips juos į teisėtas „Office 365“ paskyras.

Bet spustelėjus nuorodą, vartotojas nukreipiamas į sukčiavimo puslapį, užmaskuotą kaip tikras „Office 365“ prisijungimo puslapis. Čia užpuolikai pavogia aukos „Office 365“ prisijungimo duomenis.

Čia stebina tai, kad nuo sukčiavimo apsimetant priemonės paprastai turėtų aptikti el. Pašto nuorodas su tokiais modeliais. Taigi, jums gali kilti klausimas, kaip tiksliai šie užpuolikai nepastebėjo tokių kenksmingų peradresavimų ir naudingų krovinių.

Atsakymas paprastas: blogi veikėjai į savo planus įtraukia teisėtas platformas. Šiuo atveju užpuolikai siuntė žalingus el. Laiškus iš adresų, priklausančių tikriems serveriams Oksfordo universitete (JK).

Teisėtų Oksfordo SMTP serverių naudojimas užpuolikams leido išlaikyti siuntėjo domeno reputacijos patikrą. Be to, nereikėjo sukompromituoti faktinių el. Pašto paskyrų, kad būtų galima siųsti sukčiavimo el. Laiškus, nes jie galėjo sugeneruoti tiek el. Pašto adresų, kiek norėjo.

Tačiau, norėdami apsaugoti savo darbuotojus nuo sukčiavimo atakų, galite atlikti kelis veiksmus:

- Išmokykite savo darbuotojus apie sukčiavimą ir slaptažodžių saugumą.

- Diegti pašto nuskaitymo programinė įranga kurie gali aptikti pranešimus su kenksmingais kroviniais.

- Nuolat atnaujinkite savo operacinę sistemą. Svarbiausia, visada įdiekite Pleistras antradienis saugos naujinimus iš „Microsoft“ (jie nemokami).

- Įdiekite naujausią antivirusas sprendimas.

Ar jūsų organizacija naudoja „Office 365“? Kaip kovoti su vis didėjančia sukčiavimo grėsme? Nesivaržykite pasidalinti savo gudrybėmis ir metodais per toliau pateiktą komentarų skyrių.

![Ar jums reikia „Windows 10“ antivirusinės programos? [Mes atsakome]](/f/180757d80575e5175d280197ef0cbd98.jpg?width=300&height=460)