- Yra naujas „Microsoft“ kenkėjiškų programų dokumentas, užmaskuojamas kaip sukurtas naudojant „Windows 11 Alpha“.

- Kenkėjiški dokumentai naudoja VBA makrokomandas, kad sėkmingai įsiskverbtų į sistemą.

- Įtariama, kad FIN7 grupė yra už šios atakos, atsižvelgiant į jų ankstesnę istoriją panašiais atvejais.

„Microsoft“ vartotojai turi susirūpinti dar vienu dalyku. Saugumo tyrimų įmonė atrado naują „Microsoft Word“ dokumentų kenkėjišką programą. „Maldoc“ maskuoja save kaip dokumentą, sukurtą naudojant „Windows 11 Alpha“. „Anomali Threat Research“ atrado šešias panašias kenkėjiškas programas ir įspėja vartotojus būti budriems, nes „Microsoft“ stengiasi neatsilikti nuo situacijos.

Pastaruoju metu „Microsoft“ susidūrė su kenkėjiškų programų atakomis, kuriose buvo užpuolikai apsimesti pažįstamomis ir dažniausiai naudojamomis produktyvumo priemonėmis pradėti puolimą. Atrastas kenkėjiškų programų dokumentas pavadintas „Users-Progress-072021-1.doc“.

Išpuolis įvyko birželio pabaigoje

Anomali teigimu, išpuolis greičiausiai įvyko birželio pabaigoje ir baigėsi liepos pabaigoje. Įmonė patvirtina, kad FIN7 grupė yra už atakos ir pagrindinis tikslas buvo pristatyti „Javascript“ variantą per galines duris, kaip jie bandė nuo 2018 m. FIN7 yra laikoma ilgiausiai veikiančia kibernetinių atakų grupe nuo 2013 m.

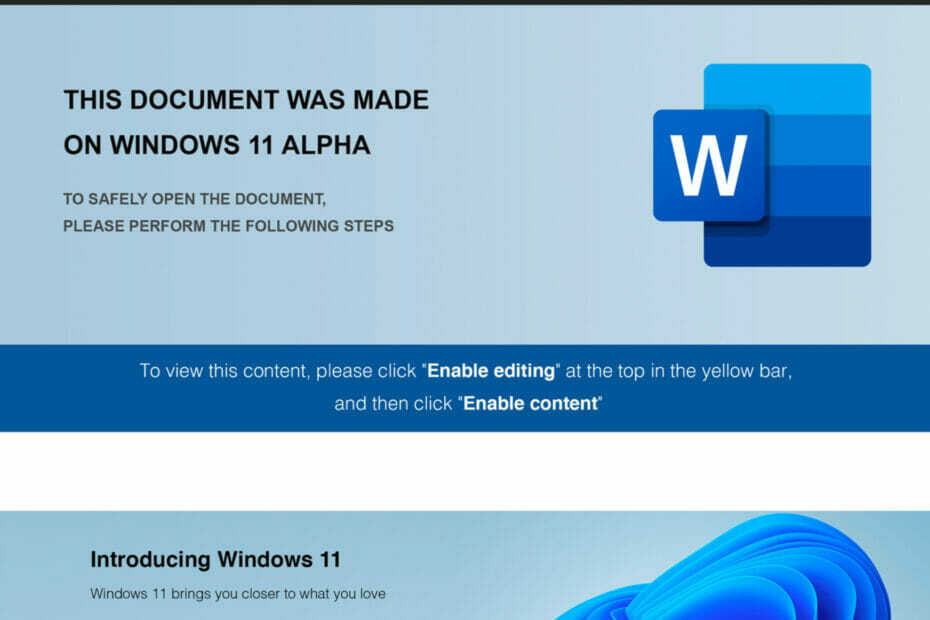

Infekcijos grandinė pirmiausia prasidėjo nuo vaizdo, kuris buvo užmaskuotas naudojant „Windows 11 Alpha“. Vaizdas nurodė vartotojams „Įgalinti turinį“ arba „Įgalinti redagavimą“ kitam žingsniui.

„Twitter“ vartotojas „NinjaOperator“ paskelbė „Twitter“ ir paklausė, ar FIN7 buvo už išpuolio, kai pasirodė žinia.

Ar tai tu #FIN7https://t.co/54VUmf21Pn

- Nicko K (@NinjaOperator) 2021 m. Rugsėjo 3 d

Vartotojai yra viliojami naudojant instrukcijas ant dokumento viršelio

Kenkėjiškos programos dokumente naudojamos „Visual Basic for Application“ makrokomandos. Kai tai pavyks, „JavaScript“ naudingoji apkrova nukrenta. Makrokomanda vykdoma, kai vartotojas atlieka pagrindines funkcijas, pvz., „Įgalina redagavimą“ arba „įgalina turinį“, kaip nurodyta instrukcijose viršelyje.

Vartotojai, susipažinę „Windows 11“ konstrukcijos ir variantai rečiau kenčia nuo atakos, tačiau kiti gali pakliūti į šį triuką ir paleisti failą.

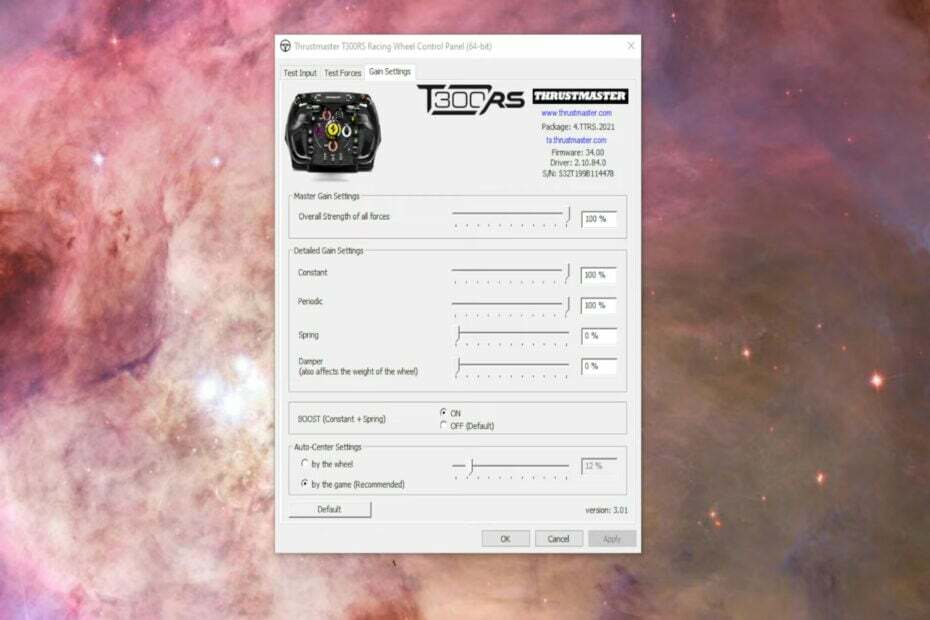

Kenkėjiškos programos dokumentas gali atlikti kelis patikrinimus, tokius kaip:

- Atminties talpa

- Kalba

- VM patikrinimas

- CLEARMIND patikrinimas

„CLEARMIND“ yra POS paslaugų teikėjo domenas. FIN7 yra žinomas kaip nukreiptas į tokius domenus, kad gautų prieigą prie didelio masto duomenų.

Grupė ir toliau yra aktyvi, nepaisant priemonių, kurių buvo imtasi siekiant užbaigti išpuolius. Vartotojai įspėjami būti ypač budrūs visuose failuose.

Ar neseniai patyrėte kenkėjiškų programų atakų? Pasidalykite visais patarimais, kurie jums pasirodė naudingi žemiau esančiame komentarų skyriuje.

![10 melhores navegadores leves kompiuteriui [testados para uso de RAM]](/f/01edac8441a5af8a7f3f7bae72596a06.png?width=300&height=460)