- Įsilaužėliai sukūrė „Office 365“ prisijungimo puslapį, kad pavogtų vartotojų „Microsoft“ kredencialus.

- Nuotoliniai darbuotojai, naudojantys VPN saugiam prisijungimui prie įmonės tinklų, buvo el. Pašto sukčiavimo atakų taikinys.

- Visada galite apsilankyti pas mus „Office 365“ centras, kuriame rasite svarbių patarimų, vadovų ir naujienų.

- Ar norėtumėte optimizuoti savo įmonės virtualaus privataus tinklo saugumą? Patikrinkite VPT puslapyje pateikiamos praktinės rekomendacijos ir įrankiai!

Sukčiavimas el. Paštu gali būti viena seniausių gudrybių, leidžiančių įsilaužti į bet kurį įsilaužėlį, tačiau mados dar nepritrūko. Pavyzdžiui, kenkėjiškas žaidėjas neseniai sukūrė „Office 365“ sukčiavimo bazę, kad apgaule gautų naudotojo įgaliojimus.

Bet kokia platforma, kuriai reikalingas vartotojo autentifikavimas, kad būtų galima pasiekti, gali būti sukčiavimo tikslas.

Be to, auka gali tapti bet kas, pradedant „SaaS“ klientais ir baigiant „OneDrive“ vartotojais.

5 geriausi VPN, kuriuos rekomenduojame

|

Dvejų metų planams taikoma 59% nuolaida |  Patikrinkite pasiūlymą! Patikrinkite pasiūlymą! |

|

79% nuolaida + 2 nemokami mėnesiai |

Patikrinkite pasiūlymą! Patikrinkite pasiūlymą! |

|

85% nuolaida! Tik 1,99 USD per mėnesį 15 mėnesių planui |

Patikrinkite pasiūlymą! Patikrinkite pasiūlymą! |

|

83% nuolaida (2,21 $ / mėn.) + 3 nemokami mėnesiai |

Patikrinkite pasiūlymą! Patikrinkite pasiūlymą! |

|

76% (2.83$) dėl 2 metų plano |

Patikrinkite pasiūlymą! Patikrinkite pasiūlymą! |

Kenkėjiški veikėjai sukūrė „Office 365“ sukčiavimo svetainę

Įsilaužėliai nuotoliniams darbuotojams siuntė kenkėjiškas el. Pašto nuorodas, kad apgaule užfiksuotų savo vartotojo kredencialus, teigia „Nenormalus saugumas“ ataskaita.

Pradžiai jie pasinaudojo tuo, kad daugelis organizacijų šiuo metu kuria VPN, kad užtikrintų interneto ryšį savo namuose dirbantiems darbuotojams.

Taikant šį sukčiavimą, darbdavys gauna el. Laišką, užmaskuotą kaip oficialus bendravimas iš darbdavio IT skyriaus.

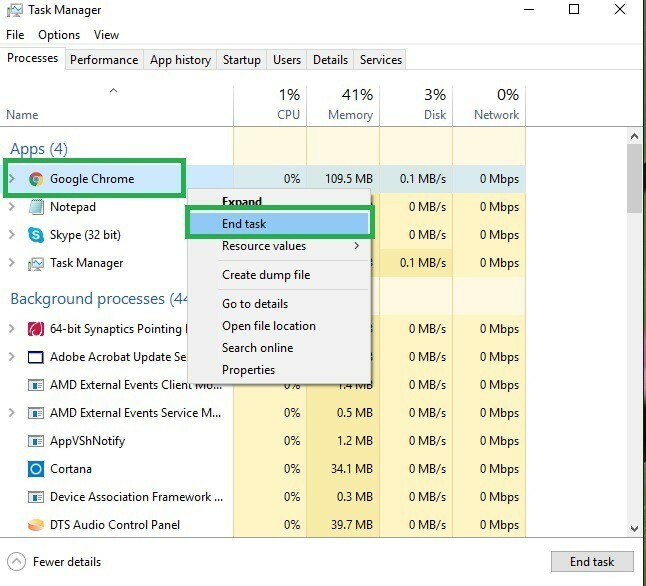

Tada taikinys spusteli el. Laiške esančią nuorodą, kuri veda į VPN konfigūraciją, kurią nustatė užpuolikas. Galų gale darbuotojas patenka į prisijungimo puslapį, priglobtą „Office 365“ platformoje.

Kadangi svetainė atrodo beveik 100% tokia pati kaip tikroji, nuotolinis darbuotojas, deja, patenka į ją.

Todėl auka nepamiršta, kad neprisijungia prie oficialaus darbdavio portalo, pateikdami savo prisijungimo duomenis. Taigi, blogasis aktorius lygiai taip pat panaikina taikinio „Microsoft“ kredencialus.

Išpuolis apsimetinėja pranešimų el. Laišku iš IT pagalbos gavėjų įmonėje. Siuntėjo el. Pašto adresas yra suklastotas siekiant apsimetinėti atitinkamų tikslinių organizacijų domenu. Tariamai el. Laiške pateikta nuoroda nukreipia į naują VPN konfigūraciją, skirtą prieigai prie namų. Nors nuoroda atrodo susijusi su tikslo įmone, hipersaitas iš tikrųjų nukreipia į „Office 365“ kredencialų sukčiavimo svetainę.

Štai patarimai, kaip optimizuoti el. Pašto saugą:

- Vartotojo nuožiūra: visada patikrinkite bet kurios žiniatinklio formos, kuriai reikalingi jūsų vartotojo duomenys, URL.

- El. Pašto sauga: naudokite el. laiškų, nuskaitymų nuo kenkėjiškų programų.

- „Windows“ naujinimai: visada įdiekite „Windows“ saugos naujinimus.

- „Microsoft“ saugos įrankiai: tai gali padidinti jūsų grėsmės aptikimo galimybes.

Ar kada nors buvote elektroninio pašto sukčiavimo auka? Nedvejodami pasidalykite savo patirtimi žemiau esančiame komentarų skyriuje.

![Daugiau nei 5 geriausi licencijos antivirusiniai įrankiai visą gyvenimą [2021 m. Vadovas]](/f/5d96e237ba4fc67ea1406b88ce9128ee.jpg?width=300&height=460)