Malwarebytes 는 최근 랜섬웨어 공격의 피해자가 기술 지원 사기 기술을 사용하는 사이버 범죄자로부터 데이터를 복구 할 수 있도록 무료 복호화 도구를 출시했습니다. 새로운 랜섬웨어 변종은 VindowsLocker 지난주에 나타났습니다. 피해자를 가짜 Microsoft 기술자에게 연결하여 파일을 암호화합니다. Pastebin API.

기술 지원 사기꾼 꽤 오랫동안 의심하지 않는 인터넷 사용자를 표적으로 삼아 왔습니다. 사회 공학과 속임수의 조합 인이 악의적 인 전술은 콜드 콜에서 가짜 경고, 그리고 가장 최근에는 화면 잠금으로 발전했습니다. 기술 지원 사기꾼은 이제 공격 무기고에 랜섬웨어를 추가했습니다.

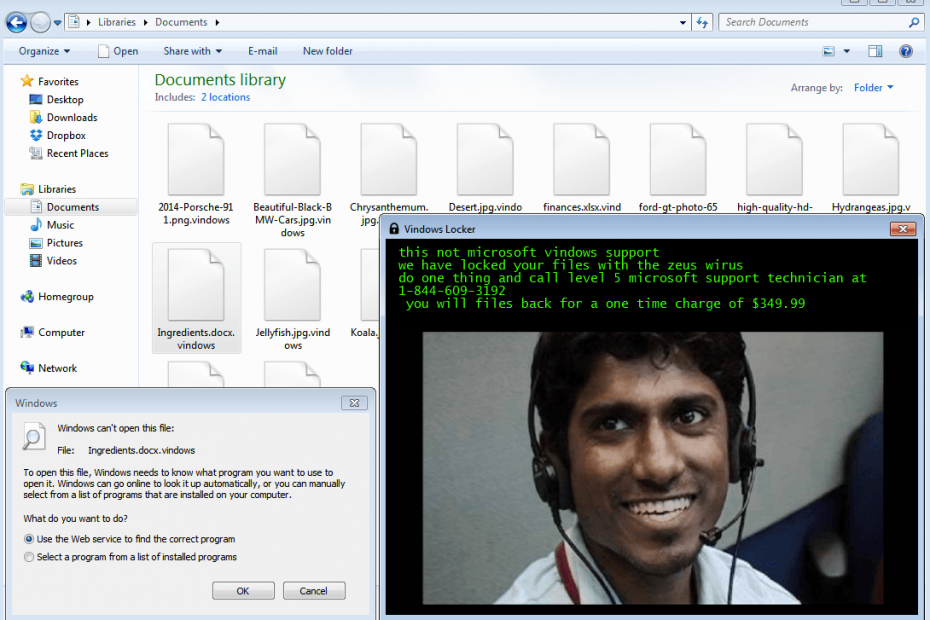

AVG 보안 연구원 인 Jakub Kroustek은 처음으로 VindowsLocker 랜섬웨어를 탐지하고 파일 확장자에 따라 위협 이름을 지정했습니다. .vindows 암호화 된 모든 파일에 추가됩니다. VindowsLocker 랜섬웨어는 AES 암호화 알고리즘을 사용하여 다음 확장자를 가진 파일을 잠급니다.

txt, 문서, docx, xls, xlsx, ppt, pptx, odt, jpg, png, csv, SQL, mdb, sln, PHP, asp, aspx, HTML, xml, psd

VindowsLocker, 기술 지원 사기 모방

랜섬웨어는 피해자가 제공된 전화 번호로 전화를 걸어 기술 지원 담당자와 대화하도록 요청받는 대부분의 기술 지원 사기의 전형적인 전술을 사용합니다. 대조적으로, 과거 랜섬웨어 공격은 다크 웹 포털을 사용하여 지불을 요청하고 암호 해독 키를 처리했습니다.

이것은 Microsoft vindows 지원이 아닙니다.

제우스 바이러스로 파일을 잠갔습니다

한 가지를 수행하고 1-844-609-3192로 레벨 5 Microsoft 지원 기술자에게 전화

$ 349.99의 일회성 청구로 다시 파일을 제출합니다.

Malwarebytes는 사기꾼이 인도에서 활동하며 Microsoft의 기술 지원 담당자를 모방한다고 믿습니다. VindowsLocker는 또한 합법적 인 Windows 지원 페이지를 사용하여 기술 지원이 피해자를 도울 준비가되어 있다는 잘못된 인상을줍니다. 지원 페이지에서는 컴퓨터 잠금을 해제하기 위해 349.99 달러의 지불을 처리하기 위해 피해자의 이메일 주소와 은행 자격 증명을 요청합니다. 그러나 몸값을 지불한다고해서 사용자가 Malwarebytes에 따라 파일을 복구하는 데 도움이되지는 않습니다. 이는 VindowsLocker 개발자가 일부 코딩 오류로 인해 감염된 컴퓨터를 자동으로 해독 할 수 없기 때문입니다.

Malwarebytes는 VindowsLocker 랜섬웨어 코더가 짧은 세션에서 사용하기위한 API 키 중 하나를 잘못했다고 설명합니다. 결과적으로 API 키는 잠시 후 만료되고 암호화 된 파일이 온라인 상태가되어 VindowsLocker 개발자가 AES 암호화 키를 피해자에게 제공하지 못하도록합니다.

또한 읽으십시오 :

- 이 무료 도구로 데이터를 암호화 한 랜섬웨어 식별

- Locky 랜섬웨어를 영원히 제거하는 방법

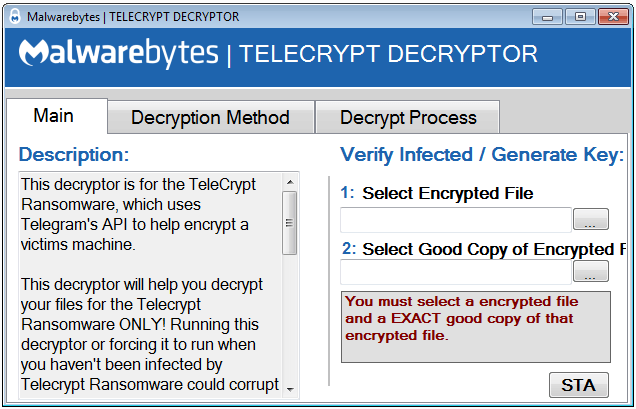

- Malwarebytes, Telecrypt 랜섬웨어를위한 무료 복호화 기 출시

- .svg 파일로 위장한 페이스 북에 퍼지는 Locky 랜섬웨어