사이버 보안은 특히 우리가 보호해야 할 귀중한 자산이나 민감한 정보가 있는 경우 인터넷에 액세스할 수 있는 우리 모두에게 가장 중요해야 합니다.

그러나 독창적인 악의적인 제3자가 항상 사용 가능한 보안을 우회하는 방법을 찾기 때문에 계정을 보호하는 것이 단순히 말하는 것보다 훨씬 더 어려울 수 있습니다.

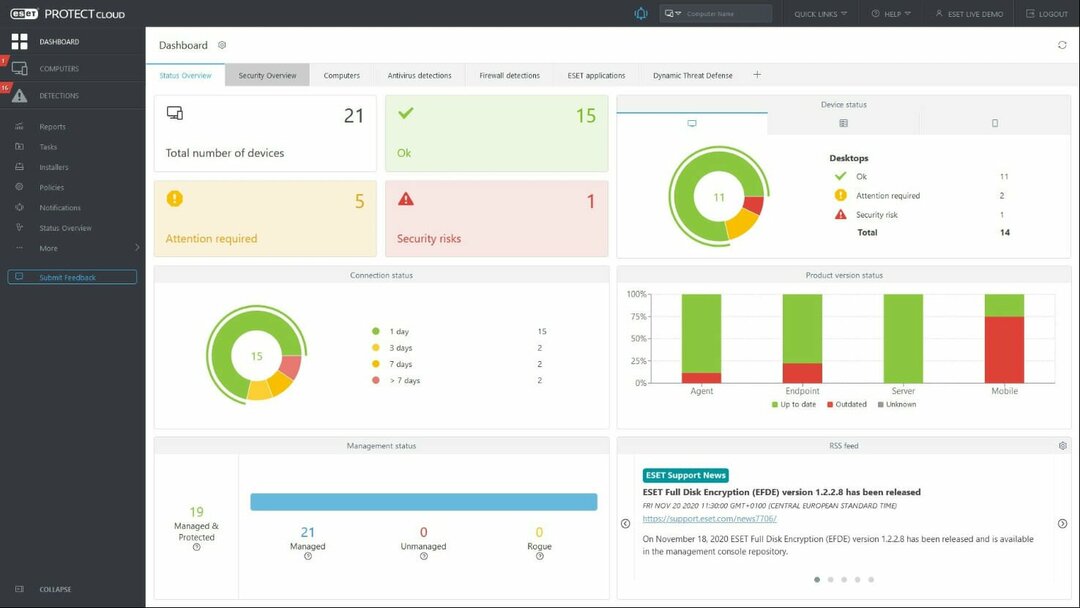

최근 ESET은 심각도가 높은 로컬 권한 상승 문제를 해결하기 위한 보안 수정 사항을 출시했습니다. Windows 10 이상 또는 Windows Server 2016을 실행하는 시스템의 여러 제품에 영향을 주는 취약점 그리고 위.

로 알려진 결함은 CVE-2021-37852, Zero Day Initiative에 의해 보고되었으며 공격자가 권한을 상승시킬 수 있음을 사용자에게 경고합니다. NT 권한\시스템 계정 권한.

이것은 Windows 시스템에서 가장 높은 수준의 권한이며 해커는 Windows Antimalware Scan Interface를 사용하여 이를 달성하고 있습니다.

보안 전문가들은 임박한 사이버 위험에 대해 경고합니다.

아직 모르셨다면 AMSI는 Windows 10 Technical Preview와 함께 처음 도입되었습니다. 실제로 앱과 서비스가 시스템에 설치된 주요 바이러스 백신 제품에서 메모리 버퍼 스캔을 요청할 수 있도록 합니다.

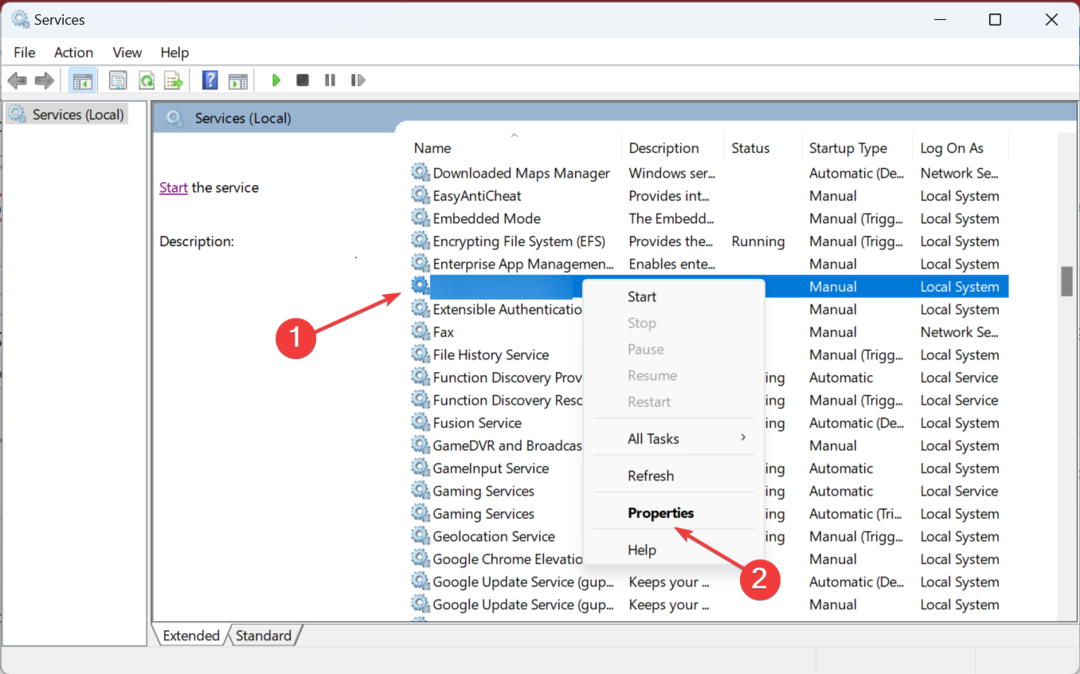

ESET의 보안 전문가에 따르면, 이것은 공격자가 획득한 후에만 달성할 수 있습니다. SeImpersonatePrivilege 권한.

앞에서 언급했듯이 이러한 권한은 로컬 관리자 그룹의 사용자와 장치의 이 영향을 제한해야 하는 인증 후 클라이언트를 가장하기 위한 로컬 서비스 계정 취약성.

반면에, 제로데이 이니셔티브 사이버 범죄자는 ESET의 CVSS 심각도 등급과 일치하는 대상 시스템에서 낮은 권한의 코드를 실행할 수 있는 능력을 얻기만 하면 된다고 밝혔습니다.

이것은 자동으로 이 더럽고 위험한 버그가 낮은 권한을 가진 악의적인 제3자에 의해 악용될 수 있음을 의미합니다.

보안 전문가는 또한 이 취약점의 영향을 받는 제품을 보여주는 목록을 발표했습니다.

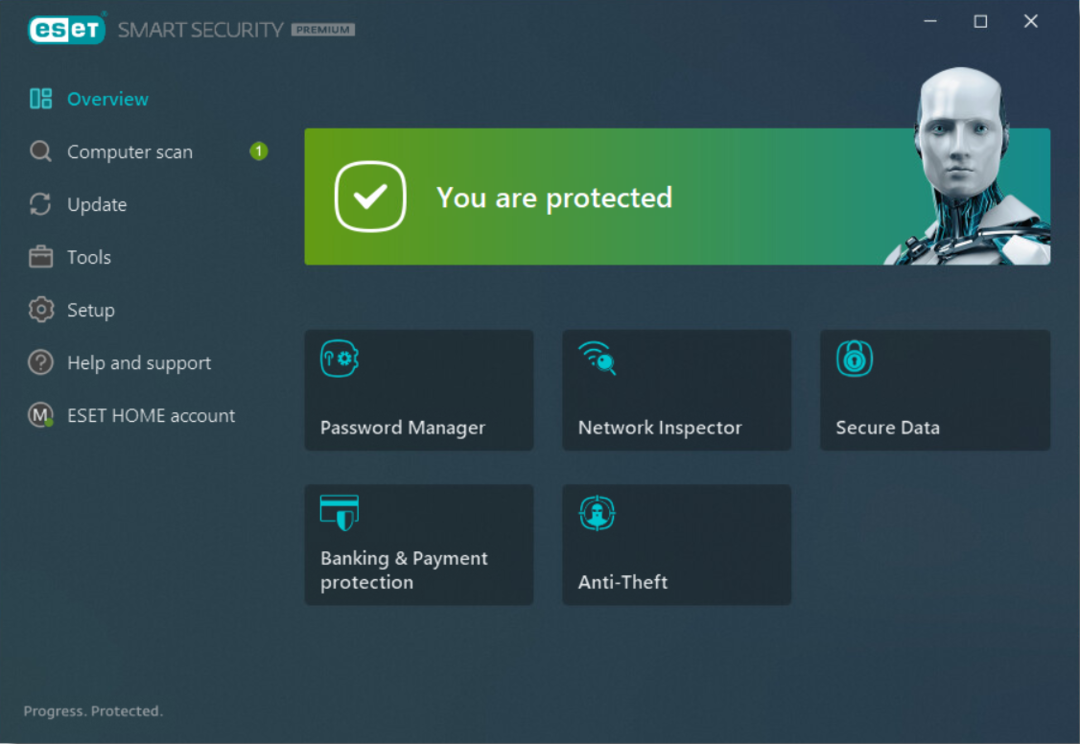

- ESET NOD32 Antivirus, ESET Internet Security, ESET Smart Security 및 ESET Smart Security Premium 버전 10.0.337.1~15.0.18.0

- Windows용 ESET Endpoint Antivirus 및 Windows용 ESET Endpoint Security 버전 6.6.2046.0~9.0.2032.4

- Microsoft Windows Server 8.0.12003.0 및 8.0.12003.1용 ESET Server Security, 버전 7.0.12014.0~7.3.12006.0의 Microsoft Windows Server용 ESET File Security

- Microsoft Azure용 ESET Server Security 버전 7.0.12016.1002 ~ 7.2.12004.1000

- Microsoft SharePoint Server용 ESET Security 버전 7.0.15008.0 ~ 8.0.15004.0

- IBM Domino용 ESET Mail Security 버전 7.0.14008.0 ~ 8.0.14004.0

- Microsoft Exchange Server용 ESET Mail Security 버전 7.0.10019~8.0.10016.0

또한 Microsoft Azure 사용자를 위한 ESET Server Security는 조언 사용 가능한 최신 버전의 Microsoft Windows Server용 ESET Server Security로 즉시 업데이트합니다.

여기서 밝은 면은 ESET이 실제로 이 보안 버그의 영향을 받는 제품을 대상으로 하는 익스플로잇의 증거를 야생에서 찾지 못했다는 것입니다.

그러나 이것이 우리가 다시 안전해지기 위해 필요한 단계를 무시해야 한다는 것을 의미하지는 않습니다. 그런 정교한 공격의 희생자가 된 적이 있습니까?

아래 의견 섹션에서 경험을 공유하십시오.