- 악의적인 제3자가 GitHub를 사용하여 소프트웨어를 PC로 가져오는 것이 두려우십니까?

- Microsoft는 앞으로 이 모든 것을 방지할 수 있는 시나리오를 작업 중입니다.

- Redmond의 거물은 GitHub가 곧 더 나은 모니터링을 받게 될 것이라고 발표했습니다.

- 이것은 새로운 리포지토리 생성 또는 삭제 등과 같은 기능을 제공합니다.

거의 모든 사람들이 GitHub가 무엇인지 알고 있고 아마도 우리 삶에서 적어도 한 번은 사용해 본 적이 있다고 말하는 것이 안전합니다.

이제 널리 사용되는 코드 호스팅 플랫폼은 강화된 보안 및 Microsoft Sentinel의 지속적인 위협 모니터링.

Redmond 거인의 리포지토리는 Microsoft의 SIEM(보안 정보 및 이벤트 관리) 플랫폼과 더 긴밀하게 통합되고 있습니다.

회사의 GitHub 리포지토리에서 다양한 활동을 추적하고, 의심스러운 이벤트를 식별하고, 환경의 이상을 조사할 수 있는 능력을 갖추는 것이 매우 중요합니다.

Sentinel 덕분에 GitHub는 더 안전한 곳이 될 것입니다.

예, 이 새로운 이니셔티브는 실제로 Microsoft Sentinel이 GitHub 감사 로그를 수집하도록 허용하여 다음과 같은 기능을 제공합니다. 새로운 리포지토리 생성 또는 삭제를 포함한 이벤트 추적 및 리포지토리 수 계산 클론.

회사의 GitHub 리포지토리에서 다양한 활동을 추적하는 것이 가장 중요합니다. 의심스러운 이벤트를 식별하고 시스템의 이상을 조사하는 능력을 갖기 위해 환경.

Satya Nadella에 따르면 Sentinel의 고객 기반은 1년 만에 70% 증가했으며 현재 약 15,000명의 고객이 있습니다.

회사의 온라인 보안 부문은 빠르게 성장하고 있으며 Nadella는 지난 12개월 동안 150억 달러 이상의 수익을 올렸다고 덧붙였습니다.

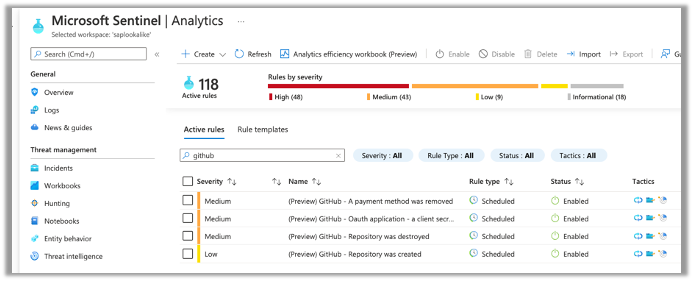

블로그 게시물에서 Microsoft는 4가지 다른 분석 규칙도 제시했습니다.

- 저장소가 생성되었습니다. – 이 경고는 Microsoft Sentinel 작업 공간에 연결된 GitHub 환경에서 리포지토리가 생성될 때마다 트리거됩니다. 리포지토리 이름 외에도 이 리포지토리를 생성한 액터를 가져오므로 리포지토리와 생성자를 추적하는 옵션이 있습니다.

- 저장소가 파괴되었습니다 – 이 경고는 GitHub 환경에서 리포지토리가 파괴될 때마다 트리거됩니다. 리포지토리를 파괴하는 사용자에게 올바른 권한이 있는지 확인하려면 파괴되는 리포지토리를 추적하는 것이 중요하며 이러한 작업은 악의적인 활동의 일부가 아닙니다.

- 결제 수단이 삭제되었습니다. – 이 경고는 알아야 할 중요하며 GitHub 리포지토리에 대해 구성된 결제 방법에 대한 작업이 있을 때마다 트리거됩니다. 누가 작업을 수행했는지 확인하고 문제를 인지하고 있는지 확인하려면 결제 수단이 제거되는 시점을 아는 것이 중요합니다.

- OAuth 애플리케이션 – 이 경고는 클라이언트 암호가 제거될 때마다 트리거되며, 이는 사용자가 알고 있어야 하는 또 다른 우선 순위가 높은 경고입니다. 비밀이 실수로 노출된 경우 이전 비밀을 제거할 수 있는지 확인해야 합니다.

이러한 보안 전략적인 움직임은 애플리케이션 보안에 대한 우려가 증가하고 안전하지 않은 소프트웨어 공급망이 만연한 가운데 이루어졌습니다.

세간의 이목을 끄는 사건에는 SolarWinds 및 Kaseya 침해가 포함되었으며, 소프트웨어 공급망과 관련된 전반적인 공격은 300% Aqua Security는 2021년에 보고했습니다.

Apache Log4j 로깅 라이브러리 및 Linux polkit 프로그램의 광범위한 결함과 같은 오픈 소스 취약성이 이 문제를 강조했습니다.

최근 Open Source Security Foundation은 Microsoft와 Google의 500만 달러 지원을 받아 소프트웨어 공급망을 보호하기 위해 설계된 새로운 프로젝트를 발표했습니다.

이 모든 상황에 대해 어떻게 생각하십니까? 아래 의견 섹션에서 의견을 공유하십시오.