- Redmond 관계자는 이번 달의 출시와 관련하여 예상보다 많은 문제를 해결했습니다.

- NS 마이크로소프트 워드 원격 코드 실행 취약점 크리티컬한 취급을 받았습니다.

- 또한 중요한 것으로 간주되는 Windows Hyper-V 원격 코드 실행 취약점.

- 이 문서에는 2021년 10월에 발표된 보안 업데이트의 전체 목록이 포함되어 있습니다.

오늘은 Microsoft의 2021년 10월 패치 화요일이며 4개의 제로데이 취약점과 총 74개의 결함에 대한 수정 사항이 제공됩니다.

Microsoft는 오늘 업데이트로 74개의 취약점(Microsoft Edge를 포함하여 81개)을 수정했으며 3개는 Critical, 70개는 중요, 1개는 Low로 분류되었습니다.

4개의 제로데이 취약점이 수정되었으며 그중 1개는 적극적으로 악용되었습니다.

이번 달 롤아웃 중에 패치되는 81개의 취약점은 다음과 같이 범주로 나뉩니다.

- 21 권한 승격 취약성

- 6 보안 기능 우회 취약점

- 20 원격 코드 실행 취약점

- 13 정보 공개 취약점

- 5 서비스 거부 취약점

- 9 스푸핑 취약점

10월 패치 화요일에는 공격에 적극적으로 악용된 것으로 알려진 Win32k 권한 상승 취약점 취약점과 함께 4개의 제로데이 취약점에 대한 수정 사항이 포함되어 있습니다.

Microsoft는 공식 수정 사항이 없는 상태에서 공개적으로 공개되거나 적극적으로 악용되는 경우 취약점을 제로 데이로 분류합니다.

적극적으로 악용되는 취약점은 Kaspersky의 Boris Larin(oct0xor)에 의해 발견되었으며 맬웨어 또는 위협 행위자가 Windows 장치에서 상승된 권한을 얻을 수 있도록 합니다.

IronHusky APT는 Windows 서버에서 제로 데이를 사용합니다. #미스터리달팽이#패치화요일#itw0dayshttps://t.co/QnhtJyNfdD

— 보리스 라린(@oct0xor) 2021년 10월 12일

- CVE-2021-40449 – Win32k 권한 상승 취약점

카스퍼스키 공개 "IT 회사, 군사/방위 계약자 및 외교 기관에 대한 광범위한 간첩 캠페인"에서 위협 행위자가 이 취약점을 사용했습니다.

공격의 일환으로 위협 행위자는 제로 데이 Windows 취약점을 사용하여 더 높은 권한으로 승격된 원격 액세스 트로이 목마(RAT)를 설치했습니다.

따라서 Kaspersky는 이 악성 활동 클러스터를 MysterSnail이라고 부르며 IronHusky 및 중국어를 사용하는 APT 활동에 기인합니다.

Microsoft는 또한 공격에 악용되는 것으로 알려지지 않은 공개적으로 공개된 취약점 3개를 수정했습니다.

- CVE-2021-40469 – Windows DNS 서버 원격 코드 실행 취약점

- CVE-2021-41335 – Windows 커널 권한 상승 취약점

- CVE-2021-41338 – Windows AppContainer 방화벽 규칙 보안 기능 우회 취약점

다른 회사들도 중요한 업데이트를 발표했습니다.

- 어도비의10월 보안 업데이트 다양한 애플리케이션을 위해 출시되었습니다.

- 안드로이드의 지난 주에 10월 보안 업데이트가 릴리스되었습니다.

- 아파치 적극적으로 악용되는 취약점에 대한 무경쟁 패치를 수정하기 위해 HTTP Web Server 2.4.51을 출시했습니다.

- 사과 출시 된 보안 업데이트 어제 iOS 및 iPadOS에 대해 적극적으로 제로 데이 취약점을 악용했습니다.

- 시스코출시된 보안 업데이트 이번 달의 수많은 제품에 대해

- 수액출시 된 2021년 10월 보안 업데이트.

- VMware보안 업데이트를 출시했습니다 VMware vRealize Operations용.

이달의 보안 업데이트

다음은 2021년 10월 패치 화요일 업데이트에서 해결된 취약점 및 릴리스된 권고의 전체 목록입니다. 각 취약점 및 영향을 받는 시스템에 대한 전체 설명에 액세스하려면 다음을 볼 수 있습니다. 여기에 전체 보고서.

| 꼬리표 | CVE ID | CVE 제목 | 심각성 |

|---|---|---|---|

| .NET 코어 및 비주얼 스튜디오 | CVE-2021-41355 | .NET Core 및 Visual Studio 정보 공개 취약성 | 중요한 |

| Active Directory 페더레이션 서비스 | CVE-2021-41361 | Active Directory Federation Server 스푸핑 취약점 | 중요한 |

| 콘솔 창 호스트 | CVE-2021-41346 | 콘솔 창 호스트 보안 기능 우회 취약점 | 중요한 |

| HTTP.sys | CVE-2021-26442 | Windows HTTP.sys 권한 상승 취약점 | 중요한 |

| 마이크로소프트 DWM 코어 라이브러리 | CVE-2021-41339 | Microsoft DWM 코어 라이브러리 권한 승격 취약성 | 중요한 |

| 마이크로소프트 다이나믹스 | CVE-2021-40457 | Microsoft Dynamics 365 Customer Engagement 교차 사이트 스크립팅 취약점 | 중요한 |

| 마이크로소프트 다이나믹스 | CVE-2021-41353 | Microsoft Dynamics 365(온프레미스) 스푸핑 취약점 | 중요한 |

| 마이크로소프트 다이나믹스 | CVE-2021-41354 | Microsoft Dynamics 365(온-프레미스) 사이트 간 스크립팅 취약점 | 중요한 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37978 | Chromium: CVE-2021-37978 깜박임에서 힙 버퍼 오버플로 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37979 | Chromium: CVE-2021-37979 WebRTC의 힙 버퍼 오버플로 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37980 | Chromium: CVE-2021-37980 Sandbox의 부적절한 구현 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37977 | Chromium: CVE-2021-37977 가비지 컬렉션에서 무료 후 사용 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37974 | Chromium: CVE-2021-37974 세이프 브라우징에서 무료 후 사용 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37975 | Chromium: CVE-2021-37975 V8에서 무료 후 사용 | 알려지지 않은 |

| Microsoft Edge(Chromium 기반) | CVE-2021-37976 | Chromium: CVE-2021-37976 코어의 정보 누출 | 알려지지 않은 |

| 마이크로소프트 익스체인지 서버 | CVE-2021-26427 | Microsoft Exchange Server 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 익스체인지 서버 | CVE-2021-34453 | Microsoft Exchange Server 서비스 거부 취약점 | 중요한 |

| 마이크로소프트 익스체인지 서버 | CVE-2021-41348 | Microsoft Exchange Server 권한 상승 취약점 | 중요한 |

| 마이크로소프트 익스체인지 서버 | CVE-2021-41350 | Microsoft Exchange Server 스푸핑 취약점 | 중요한 |

| Microsoft 그래픽 구성 요소 | CVE-2021-41340 | Windows 그래픽 구성 요소 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 인튠 | CVE-2021-41363 | Intune 관리 확장 보안 기능 우회 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40473 | Microsoft Excel 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40472 | Microsoft Excel 정보 공개 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40471 | Microsoft Excel 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40474 | Microsoft Excel 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40485 | Microsoft Excel 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 엑셀 | CVE-2021-40479 | Microsoft Excel 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 셰어포인트 | CVE-2021-40487 | Microsoft SharePoint Server 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 셰어포인트 | CVE-2021-40483 | Microsoft SharePoint Server 스푸핑 취약점 | 낮은 |

| 마이크로소프트 오피스 셰어포인트 | CVE-2021-40484 | Microsoft SharePoint Server 스푸핑 취약점 | 중요한 |

| 마이크로소프트 오피스 셰어포인트 | CVE-2021-40482 | Microsoft SharePoint Server 정보 공개 취약점 | 중요한 |

| 마이크로소프트 오피스 셰어포인트 | CVE-2021-41344 | Microsoft SharePoint Server 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 비지오 | CVE-2021-40480 | Microsoft Office Visio 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 비지오 | CVE-2021-40481 | Microsoft Office Visio 원격 코드 실행 취약점 | 중요한 |

| 마이크로소프트 오피스 워드 | CVE-2021-40486 | 마이크로소프트 워드 원격 코드 실행 취약점 | 비판적인 |

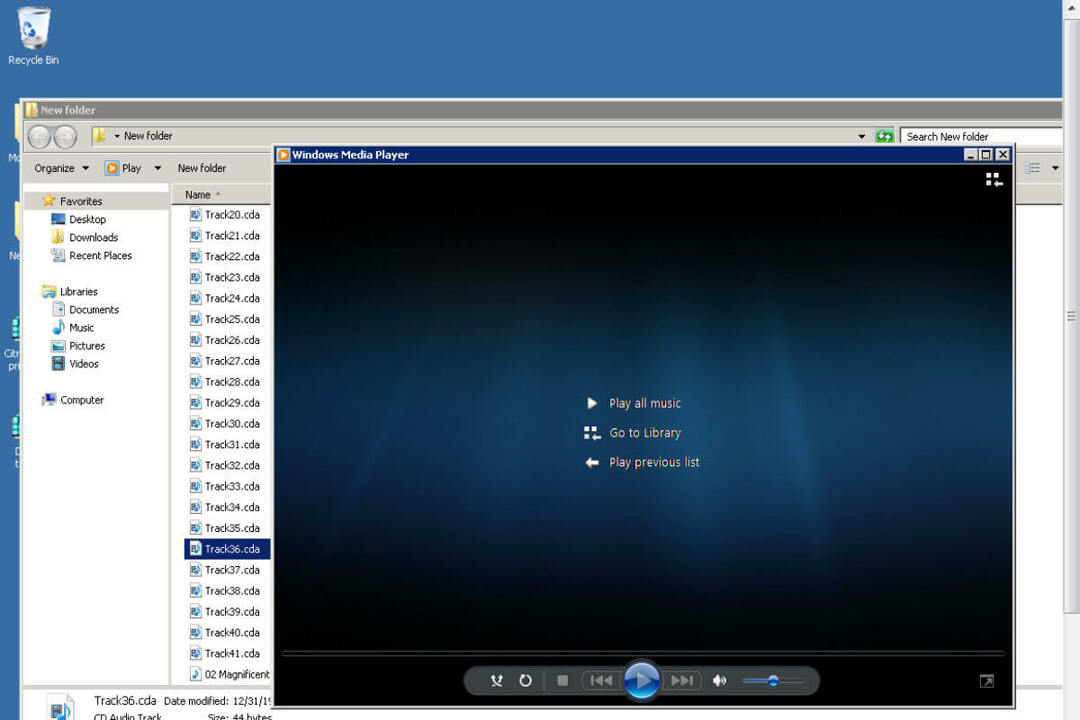

| Microsoft Windows 코덱 라이브러리 | CVE-2021-40462 | Windows Media Foundation Dolby Digital Atmos 디코더 원격 코드 실행 취약점 | 중요한 |

| Microsoft Windows 코덱 라이브러리 | CVE-2021-41330 | Microsoft Windows Media Foundation 원격 코드 실행 취약점 | 중요한 |

| Microsoft Windows 코덱 라이브러리 | CVE-2021-41331 | Windows Media 오디오 디코더 원격 코드 실행 취약점 | 중요한 |

| 서식 있는 텍스트 편집 컨트롤 | CVE-2021-40454 | 서식 있는 텍스트 편집 제어 정보 공개 취약성 | 중요한 |

| 역할: DNS 서버 | CVE-2021-40469 | Windows DNS 서버 원격 코드 실행 취약점 | 중요한 |

| 역할: Windows Active Directory 서버 | CVE-2021-41337 | Active Directory 보안 기능 우회 취약점 | 중요한 |

| 역할: Windows AD FS 서버 | CVE-2021-40456 | Windows AD FS 보안 기능 우회 취약점 | 중요한 |

| 역할: Windows Hyper-V | CVE-2021-40461 | Windows Hyper-V 원격 코드 실행 취약점 | 비판적인 |

| 역할: Windows Hyper-V | CVE-2021-38672 | Windows Hyper-V 원격 코드 실행 취약점 | 비판적인 |

| 시스템 센터 | CVE-2021-41352 | SCOM 정보 공개 취약성 | 중요한 |

| 비주얼 스튜디오 | CVE-2020-1971 | OpenSSL: CVE-2020-1971 EDIPARTYNAME NULL 포인터 역참조 | 중요한 |

| 비주얼 스튜디오 | CVE-2021-3450 | OpenSSL: X509_V_FLAG_X509_STRICT를 사용하여 CVE-2021-3450 CA 인증서 검사 우회 | 중요한 |

| 비주얼 스튜디오 | CVE-2021-3449 | OpenSSL: CVE-2021-3449 signature_algorithms 처리에서 NULL 포인터 참조 해제 | 중요한 |

| Windows 앱 컨테이너 | CVE-2021-41338 | Windows AppContainer 방화벽 규칙 보안 기능 우회 취약점 | 중요한 |

| Windows 앱 컨테이너 | CVE-2021-40476 | Windows AppContainer 권한 상승 취약점 | 중요한 |

| Windows AppX 배포 서비스 | CVE-2021-41347 | Windows AppX 배포 서비스 권한 승격 취약성 | 중요한 |

| Windows 바인드 필터 드라이버 | CVE-2021-40468 | Windows 바인드 필터 드라이버 정보 공개 취약점 | 중요한 |

| Windows Cloud Files 미니 필터 드라이버 | CVE-2021-40475 | Windows 클라우드 파일 미니 필터 드라이버 정보 공개 취약점 | 중요한 |

| Windows 공용 로그 파일 시스템 드라이버 | CVE-2021-40443 | Windows 공용 로그 파일 시스템 드라이버 권한 상승 취약점 | 중요한 |

| Windows 공용 로그 파일 시스템 드라이버 | CVE-2021-40467 | Windows 공용 로그 파일 시스템 드라이버 권한 상승 취약점 | 중요한 |

| Windows 공용 로그 파일 시스템 드라이버 | CVE-2021-40466 | Windows 공용 로그 파일 시스템 드라이버 권한 상승 취약점 | 중요한 |

| Windows 데스크탑 브리지 | CVE-2021-41334 | Windows 데스크톱 브리지 권한 상승 취약점 | 중요한 |

| 윈도우 다이렉트X | CVE-2021-40470 | DirectX 그래픽 커널 권한 상승 취약점 | 중요한 |

| Windows 이벤트 추적 | CVE-2021-40477 | Windows 이벤트 추적 권한 상승 취약점 | 중요한 |

| Windows exFAT 파일 시스템 | CVE-2021-38663 | Windows exFAT 파일 시스템 정보 공개 취약점 | 중요한 |

| Windows Fastfat 드라이버 | CVE-2021-41343 | Windows Fast FAT 파일 시스템 드라이버 정보 공개 취약점 | 중요한 |

| Windows Fastfat 드라이버 | CVE-2021-38662 | Windows Fast FAT 파일 시스템 드라이버 정보 공개 취약점 | 중요한 |

| 윈도우 인스톨러 | CVE-2021-40455 | Windows Installer 스푸핑 취약점 | 중요한 |

| 윈도우 커널 | CVE-2021-41336 | Windows 커널 정보 공개 취약점 | 중요한 |

| 윈도우 커널 | CVE-2021-41335 | Windows 커널 권한 상승 취약점 | 중요한 |

| Windows MSHTML 플랫폼 | CVE-2021-41342 | Windows MSHTML 플랫폼 원격 코드 실행 취약점 | 중요한 |

| Windows 주변 공유 | CVE-2021-40464 | Windows Nearby 공유 권한 상승 취약점 | 중요한 |

| Windows NAT(네트워크 주소 변환) | CVE-2021-40463 | Windows NAT 서비스 거부 취약점 | 중요한 |

| Windows 인쇄 스풀러 구성 요소 | CVE-2021-41332 | Windows 인쇄 스풀러 정보 공개 취약점 | 중요한 |

| Windows 인쇄 스풀러 구성 요소 | CVE-2021-36970 | Windows 인쇄 스풀러 스푸핑 취약점 | 중요한 |

| Windows 원격 프로시저 호출 런타임 | CVE-2021-40460 | Windows 원격 프로시저 호출 런타임 보안 기능 우회 취약점 | 중요한 |

| Windows 저장소 공간 컨트롤러 | CVE-2021-40489 | 스토리지 공간 컨트롤러 권한 상승 취약점 | 중요한 |

| Windows 저장소 공간 컨트롤러 | CVE-2021-41345 | 스토리지 공간 컨트롤러 권한 상승 취약점 | 중요한 |

| Windows 저장소 공간 컨트롤러 | CVE-2021-26441 | 스토리지 공간 컨트롤러 권한 상승 취약점 | 중요한 |

| Windows 저장소 공간 컨트롤러 | CVE-2021-40478 | 스토리지 공간 컨트롤러 권한 상승 취약점 | 중요한 |

| Windows 저장소 공간 컨트롤러 | CVE-2021-40488 | 스토리지 공간 컨트롤러 권한 상승 취약점 | 중요한 |

| 윈도우 TCP/IP | CVE-2021-36953 | Windows TCP/IP 서비스 거부 취약점 | 중요한 |

| 윈도우 텍스트 쉐이핑 | CVE-2021-40465 | Windows Text Shaping 원격 코드 실행 취약점 | 중요한 |

| 윈도우 Win32K | CVE-2021-40449 | Win32k 권한 상승 취약점 | 중요한 |

| 윈도우 Win32K | CVE-2021-41357 | Win32k 권한 상승 취약점 | 중요한 |

| 윈도우 Win32K | CVE-2021-40450 | Win32k 권한 상승 취약점 | 중요한 |

이 기사에 나열된 오류 및 버그로 어려움을 겪고 있습니까? 아래 의견 섹션에서 알려주십시오.